Pytanie 1

Która z poniższych funkcji PHP służy do ładowania pliku z serwera?

Wynik: 2/40 punktów (5,0%)

Wymagane minimum: 20 punktów (50%)

Która z poniższych funkcji PHP służy do ładowania pliku z serwera?

W jaki sposób wykonanie podanej poniżej kwerendy SQL wpłynie na tabelę pracownicy?

ALTER TABLE pracownicy MODIFY plec char9);

Podczas zapisywania hasła użytkownika w serwisie WWW, na przykład w bankowości internetowej, aby zabezpieczyć je przed odczytaniem, zazwyczaj stosuje się funkcję

Który z wariantów znacznika jest poprawny pod względem użytych atrybutów?

Źródłem danych dla raportu może być

Ile razy zostanie wykonany blok pętli napisanej w PHP, przy założeniu, że zmienna sterująca nie jest modyfikowana podczas działania pętli?

| for($i=0; $i <=10; $i+=2) { . . . . . . } |

W JavaScript metoda Math.random() ma na celu

Brak odpowiedzi na to pytanie.

W języku HTML 5 do grupowania powiązanych ze sobą elementów formularza używa się znacznika

Brak odpowiedzi na to pytanie.

Narzędzie phpMyAdmin służy do administrowania serwerem

Brak odpowiedzi na to pytanie.

W pliku CSS znajdują się poniższe style. Kiedy klikniemy na hiperłącze i wrócimy na stronę, jego kolor zmieni się na

| a { color: Brown; } a:link { color: Green; } a:visited { color: Red; } a:hover { color: Yellow; } |

Brak odpowiedzi na to pytanie.

Jakie słowo kluczowe w SQL należy zastosować, aby usunąć powtarzające się rekordy?

Brak odpowiedzi na to pytanie.

Jakie polecenie w CSS wykorzystuje się do dołączenia zewnętrznego arkusza stylów?

Brak odpowiedzi na to pytanie.

Aby uruchomić kod JavaScript w przeglądarce, potrzebne jest

Brak odpowiedzi na to pytanie.

Dana jest tabela studenci o polach id_albumu, ubezpieczenie. Modyfikacja w kolumnie ubezpieczenie polegająca na zmianie wierszy bez wartości (NULL) na ciąg znaków „brak” zostanie wykonana kwerendą

Brak odpowiedzi na to pytanie.

W HTML znacznik <i> wywołuje taki sam efekt wizualny jak znacznik

Brak odpowiedzi na to pytanie.

W HTML-u, aby połączyć w poziomie dwie sąsiednie komórki w danym wierszu tabeli, należy wykorzystać atrybut

Brak odpowiedzi na to pytanie.

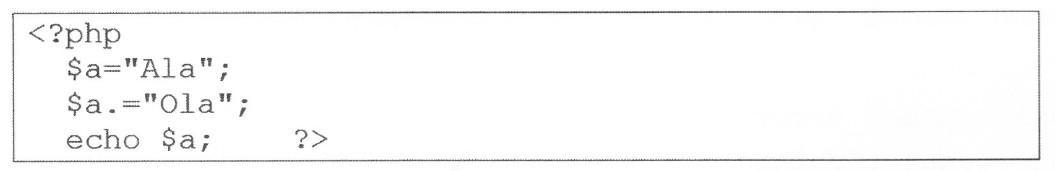

Jakie stwierdzenie dotyczące zaprezentowanego kodu jest prawdziwe?

Brak odpowiedzi na to pytanie.

Aby utworzyć relację wiele do wielu pomiędzy tabelami A i B, należy

Brak odpowiedzi na to pytanie.

Jaką metodę przesyłania należy wykorzystać, by zapewnić największe bezpieczeństwo danych zaszyfrowanych w formularzu, które są wysyłane do kodu PHP?

Brak odpowiedzi na to pytanie.

W HTML, aby utworzyć poziomą linię, należy zastosować znacznik

Brak odpowiedzi na to pytanie.

Opracowanie logicznego układu strony internetowej wiąże się z

Brak odpowiedzi na to pytanie.

W tabeli o nazwie zadania znajduje się kolumna tekstowa status. Jakie zapytanie należy wykorzystać, aby usunąć te rekordy, w których status to ‘zamknięte’?

Brak odpowiedzi na to pytanie.

Jaki typ danych w MySQL należy zastosować, aby w jednym polu zapisać zarówno datę, jak i czas?

Brak odpowiedzi na to pytanie.

Jak można zaznaczyć komentarz w kodzie PHP?

Brak odpowiedzi na to pytanie.

Pierwszym etapem w procesie konwersji sygnału analogowego na cyfrowy jest

Brak odpowiedzi na to pytanie.

Co wchodzi w skład standardowego frameworka?

Brak odpowiedzi na to pytanie.

Klient wpisał adres nieistniejącego zasobu na serwerze. Próba nawiązania połączenia spowoduje wystąpienie błędu

Brak odpowiedzi na to pytanie.

Aby poprawnie skomentować linię kodu w języku JavaScript, należy po znakach // wprowadzić komentarz x = Math.max(a,b,c); //

Brak odpowiedzi na to pytanie.

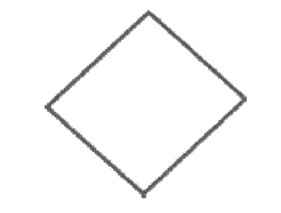

Która komenda algorytmu odpowiada graficznej wizualizacji bloku przedstawionego na ilustracji?

Brak odpowiedzi na to pytanie.

Który z poniższych znaczników wchodzi w skład sekcji <head> dokumentu HTML?

Brak odpowiedzi na to pytanie.

Jednoznacznym identyfikatorem rekordu w bazie danych jest pole

Brak odpowiedzi na to pytanie.

Który efekt został zaprezentowany na filmie?

Brak odpowiedzi na to pytanie.

Według którego parametru oraz dla ilu tabel zostaną zwrócone wiersze na liście w wyniku przedstawionego zapytania?

| SELECT * FROM producent, hurtownia, sklep, serwis WHERE producent.nr_id = hurtownia.nr_id AND producent.wyrob_id = serwis.wyrob_id AND hurtownia.nr_id = sklep.nr_id AND sklep.nr_id = serwis.nr_id AND producent.nr_id = 1; |

Brak odpowiedzi na to pytanie.

W języku JavaScript trzeba zapisać warunek, który będzie prawdziwy, gdy zmienna a będzie jakąkolwiek liczbą naturalną dodatnią (bez 0) lub zmienna b przyjmie wartość z zamkniętego przedziału od 10 do 100. Wyrażenie logiczne w tym warunku ma formę

Brak odpowiedzi na to pytanie.

W systemie zarządzania bazami danych MySQL komenda CREATE USER pozwala na

Brak odpowiedzi na to pytanie.

Który z wymienionych systemów nie należy do systemów CMS?

Brak odpowiedzi na to pytanie.

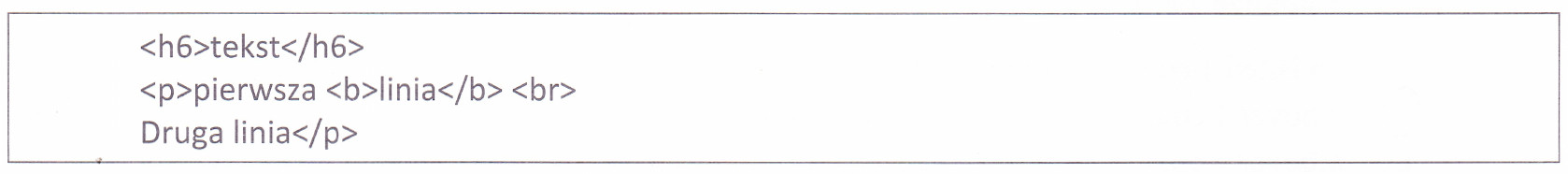

W języku HTML, aby uzyskać efekt taki jak na przykładzie, należy zastosować konstrukcję

Duży tekst zwykły tekst

Brak odpowiedzi na to pytanie.

Baza danych MySQL została uszkodzona. Które z poniższych działań nie przyczyni się do jej naprawy?

Brak odpowiedzi na to pytanie.

W dokumencie XHTML znajduje się fragment kodu, w którym występuje błąd walidacyjny. Co jest przyczyną tego błędu?

Brak odpowiedzi na to pytanie.

Celem testów związanych ze skalowalnością oprogramowania jest ocena, czy aplikacja

Brak odpowiedzi na to pytanie.