Pytanie 1

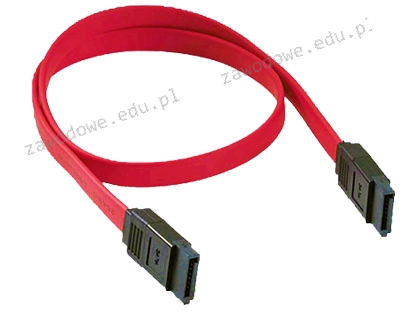

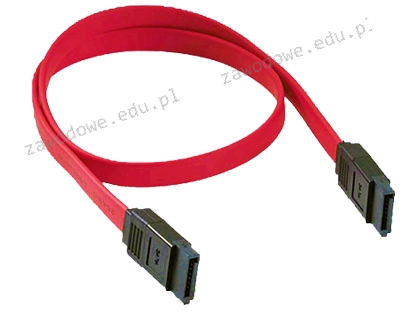

Na ilustracji przedstawiono przewód z wtykami

Wynik: 36/40 punktów (90,0%)

Wymagane minimum: 20 punktów (50%)

Na ilustracji przedstawiono przewód z wtykami

Fragment konfiguracji pliku httpd.conf dla serwera Apache wygląda następująco Listen 8012 Server Name localhost:8012 Aby zweryfikować prawidłowe działanie witryny WWW na serwerze, należy wpisać w przeglądarkę

Cechą charakterystyczną pojedynczego konta użytkownika w systemie Windows Serwer jest

Który z protokołów należy do warstwy transportowej, działa bez nawiązywania połączenia i nie posiada mechanizmów weryfikujących poprawność dostarczania danych?

Jakie polecenie umożliwia śledzenie drogi datagramu IP do miejsca docelowego?

Który z wymienionych adresów należy do klasy C?

W trakcie instalacji systemu Windows, zaraz po rozpoczęciu instalatora w trybie graficznym, istnieje możliwość otwarcia Wiersza poleceń (konsoli) za pomocą kombinacji klawiszy

Jaką minimalną ilość pamięci RAM powinien mieć komputer, aby zainstalować 32-bitowy system operacyjny Windows 7 i móc efektywnie korzystać z trybu graficznego?

Jakie korzyści płyną z zastosowania systemu plików NTFS?

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Urządzenie zaprezentowane na ilustracji jest wykorzystywane do zaciskania wtyków:

Aby uruchomić monitor wydajności oraz niezawodności w systemie Windows, należy skorzystać z przystawki

Jakie narzędzie powinno się wykorzystać w systemie Windows, aby uzyskać informacje o problemach z systemem?

Który z protokołów służy do weryfikacji poprawności połączenia pomiędzy dwoma hostami?

Czym jest mapowanie dysków?

Wskaż procesor współpracujący z przedstawioną płytą główną.

Który z komponentów NIE JEST zgodny z płytą główną MSI A320M Pro-VD-S socket AM4, 1x PCI-Ex16, 2x PCI-Ex1, 4x SATA III, 2x DDR4- max 32 GB, 1x D-SUB, 1x DVI-D, ATX?

Co symbolizuje graficzny znak przedstawiony na ilustracji?

Który z zapisów stanowi pełną formę maski z prefiksem 25?

Jakie jest główne zadanie programu Wireshark?

Jakie urządzenie jest pokazane na ilustracji?

W serwisie komputerowym dokumentem zawierającym informacje o sprzęcie, opis usterki, datę zgłoszenia i dane klienta jest

Jaką wartość w systemie dziesiętnym ma suma liczb szesnastkowych: 4C + C4?

Aby komputery mogły udostępniać swoje zasoby w sieci, muszą mieć przypisane różne

Jak wygląda liczba 356 w systemie binarnym?

Czym jest odwrotność bezstratnego algorytmu kompresji danych?

Rekord startowy dysku twardego w komputerze to

Który z dynamicznych protokołów rutingu został stworzony jako protokół bramy zewnętrznej do łączenia różnych dostawców usług internetowych?

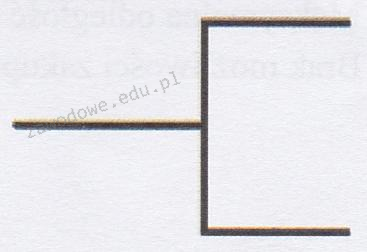

Na przedstawionym rysunku zaprezentowane jest złącze

Jaką długość ma maska sieci dla adresów z klasy B?

Zarządzaniem czasem procesora dla różnych zadań zajmuje się

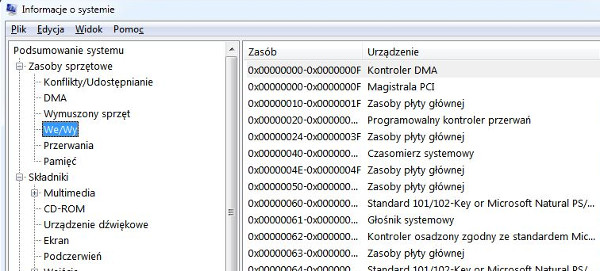

W jakim systemie numerycznym przedstawione są zakresy We/Wy na ilustracji?

Jakie procesory można wykorzystać w zestawie komputerowym z płytą główną wyposażoną w gniazdo procesora typu Socket AM3?

Podczas analizy ruchu sieciowego przy użyciu sniffera zauważono, że urządzenia przesyłają dane na portach 20 oraz 21. Przyjmując standardową konfigurację, oznacza to, że analizowanym protokołem jest protokół

Zgodnie z podanym cennikiem, przeciętny koszt zakupu wyposażenia stanowiska komputerowego wynosi:

| Nazwa sprzętu | Cena minimalna | Cena maksymalna |

|---|---|---|

| Jednostka centralna | 1300,00 zł | 4550,00 zł |

| Monitor | 650,00 zł | 2000,00 zł |

| Klawiatura | 28,00 zł | 100,00 zł |

| Myszka | 22,00 zł | 50,00 zł |

W systemie Linux, żeby ustawić domyślny katalog domowy dla nowych użytkowników na katalog /users/home/new, konieczne jest użycie polecenia

Jakie oprogramowanie należy zainstalować, aby serwer Windows mógł obsługiwać usługi katalogowe?

Na ilustracji zaprezentowano sieć komputerową w układzie

W lokalnej sieci protokołem odpowiedzialnym za dynamiczną konfigurację adresów IP jest

Jakiego typu rozbudowa serwera wymaga zainstalowania dodatkowych sterowników?