Pytanie 1

W przedstawionym filmie, aby połączyć tekst i wielokąt w jeden obiekt tak, aby operacja ta była odwracalna zastosowano funkcję

Wynik: 29/40 punktów (72,5%)

Wymagane minimum: 20 punktów (50%)

W przedstawionym filmie, aby połączyć tekst i wielokąt w jeden obiekt tak, aby operacja ta była odwracalna zastosowano funkcję

Wśród technik rozwiązywania problemów w przedsiębiorstwie znajdują się: ignorowanie, separacja, arbitraż oraz kompromis. Wskaż metodę, która szczególnie może być niebezpieczna i prowadzić do zaostrzenia konfliktu w firmie?

Które z pojęć programowania obiektowego w języku JavaScript odnosi się do dostępu do pól i metod jedynie z poziomu klasy, w której zostały one zadeklarowane?

W stylach CSS, aby ustalić styl linii obramowania jako linię kreskową, należy zastosować wartość

Wskaż NIEPRAWIDŁOWY opis optymalizacji kodu wygenerowanego przez program

Jaki jest efekt działania programu w JavaScript?

| var osoba = prompt("Podaj imię", "Adam"); |

Elementem odpowiadającym imieniu Agata w zaprezentowanej tablicy JavaScript jest:

| var Imiona = new Array('Anna','Joanna','Monika','Agata'); |

Formaty wideo, które są wspierane przez standard HTML5, to

Źródłem danych dla raportu może być

Zestawienie dwóch kolorów znajdujących się po przeciwnych stronach na kole barw stanowi zestawienie

W jaki sposób można ocenić normalizację przedstawionej tabeli?

|

Funkcja pg_connect w PHP pozwala na nawiązanie połączenia z bazą danych

Jak określa się proces przedstawiania informacji zawartych w dokumencie elektronicznym w formie odpowiedniej dla konkretnego środowiska?

Jak można wyświetlić bieżącą datę oraz czas na stronie internetowej przy użyciu JavaScript?

Skrypt PHP wyświetla aktualny czas w formacie godzina:minuta:sekunda, na przykład 15:38:20. Czas w tym formacie zostanie uzyskany dzięki funkcji

Aby zdefiniować pole w klasie, do którego dostęp mają jedynie metody tej klasy, a które jest niedostępne dla klas dziedziczących, konieczne jest zastosowanie kwalifikatora dostępu

Kolor wyrażony w modelu RGB(255, 0, 0) to

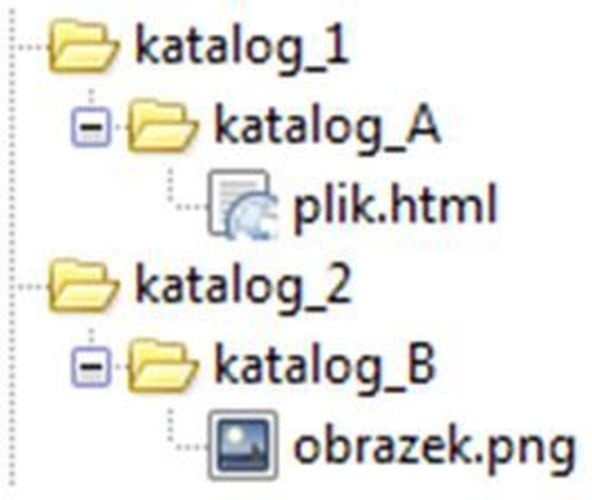

Wskaż, który zapis należy zastosować w celu wyświetlenia grafiki obrazek.png na stronie WWW w pliku plik.html.

Aby wykonać usunięcie tabeli, należy użyć kwerendy

Jakiego języka należy użyć, aby stworzyć skrypt realizowany po stronie klienta w przeglądarki internetowej?

Jakim formatem plików dźwiękowych charakteryzuje się kompresja bezstratna?

Ile razy zostanie wykonana pętla w zamieszczonym skrypcie PHP?

| $a = $x = 0; do{ $a++; $x = $x + $a; }while($x != 21); |

Zdefiniowano bazę danych z tabelą sklepy, zawierającą pola: nazwa, ulica, miasto, branża. Aby odnaleźć wszystkie nazwy sklepów spożywczych znajdujących się wyłącznie we Wrocławiu, należy użyć kwerendy:

W HTML zdefiniowano hiperłącze zawierające znak #. Co się wydarzy po kliknięciu na ten odsyłacz?

<a href="#dane"></a>

Aby wskazać miejsce, w którym ma nastąpić złamanie linii tekstu, na przykład w zmiennej typu string, należy użyć znaku

Jakie są różnice między poleceniami DROP TABLE a TRUNCATE TABLE?

Aby wprowadzić dane do bazy przy użyciu polecenia PHP, konieczne jest przekazanie do jego parametrów

Dostępna jest tabela zatytułowana wycieczki, zawierająca kolumny nazwa, cena oraz miejsca (jako liczba dostępnych miejsc). Aby wyświetlić jedynie nazwy wycieczek, których cena jest poniżej 2000 złotych oraz posiadają co najmniej cztery dostępne miejsca, należy zastosować zapytanie

W semantycznym HTML odpowiednikiem elementu <b>, który nie tylko pogrubia tekst, ale także wskazuje na jego większe znaczenie, jest

Można przypisać wartości: static, relative, fixed, absolute oraz sticky do właściwości

Które dane z 8 rekordów wpisanych do tabeli zwierzeta zostaną wyświetlone w wyniku podanego poniżej zapytania SQL?

|

| id | rodzaj | imie | wlasciciel | szczepienie | opis |

|---|---|---|---|---|---|

| 1 | 1 | Fafik | Adam Kowalski | 2016 | problemy z uszami |

| 2 | 1 | Brutus | Anna Wysocka | 2016 | zapalenie krtani |

| 4 | 1 | Saba | Monika Nowak | 2015 | antybiotyk |

| 5 | 1 | Alma | Jan Kowalewski | NULL | antybiotyk |

| 6 | 2 | Figaro | Anna Kowalska | NULL | problemy z uszami |

| 7 | 2 | Dika | Katarzyna Kowal | 2016 | operacja |

| 8 | 2 | Fuks | Jan Nowak | 2016 | antybiotyk |

Jaki rezultat uzyskamy po uruchomieniu załączonego skryptu?

| <?php class Owoc { function __construct() { echo "test1"; } function __destruct() { echo "test2"; } } $gruszka = new Owoc(); ?> |

Aby właściwie przystosować stronę internetową dla osób niewidomych, należy przypisać wyświetlanym za pomocą znacznika img obrazom atrybut

W kodzie źródłowym zapisanym w języku HTML wskaż błąd walidacji dotyczący tego fragmentu: ```

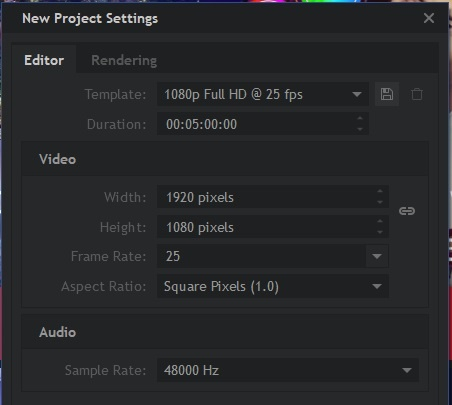

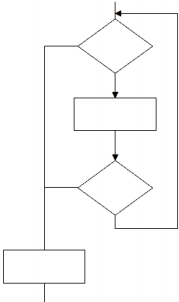

Kaskadowe arkusze stylów (ang. Cascading Style Sheets) Użytkownik Jan będzie mógł wykonywać W której superglobalnej tablicy w PHP należy przechowywać informacje dotyczące logowania użytkownika w sposób gwarantujący ich bezpieczeństwo? W zaprezentowanym fragmencie algorytmu użyto W HTML, aby utworzyć poziomą linię, należy zastosować znacznik W CSS przypisano regułę: float: left; dla elementu blokowego. Jakie będzie jej zastosowanie? Na ilustracji przedstawiono ustawienia programu służącego do montażu filmów. Nowy projekt ma ustawienia

to język służący ...```

Pytanie 35

GRANT ALL PRIVILEGES ON dane.* TO 'Jan'@'localhost';

Pytanie 36

Pytanie 37

Pytanie 38

Pytanie 39

Pytanie 40