Pytanie 1

W systemach operacyjnych z rodziny Windows program chkdsk uruchamia się w celu

Wynik: 21/40 punktów (52,5%)

Wymagane minimum: 20 punktów (50%)

W systemach operacyjnych z rodziny Windows program chkdsk uruchamia się w celu

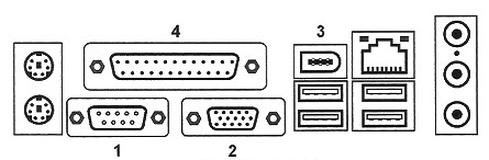

Złącze FireWire, w przedstawionym tylnym panelu komputera, oznaczono cyfrą

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Na podstawie danych zawartych w ofercie cenowej zaproponuj klientowi zakup kserokopiarki o najniższych kosztach rocznej eksploatacji (365 dni). Klient kopiuje dziennie 100 stron.

| Oferta cenowa kserokopiarek | ||||

|---|---|---|---|---|

| Typ kserokopiarki | Kserokopiarka I | Kserokopiarka II | Kserokopiarka III | Kserokopiarka IV |

| Cena zakupu | 2600 zł | 4500 zł | 4000 zł | 3000 zł |

| Koszt tonera | 500 zł | 350 zł | 400 zł | 450 zł |

| Wydajność przy ok. 5% pokryciu powierzchni | 3650 | 3650 | 3650 | 3650 |

Jak określa się zjawisko, które jest następstwem sprzężeń elektromagnetycznych między parami żył w kablu telekomunikacyjnym?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

W jakich jednostkach określa się natężenie ruchu w sieciach telekomunikacyjnych?

Który z poniższych protokołów jest klasyfikowany jako protokół wektora odległości?

Narzędzie systemowe w rodzinie Windows, które pokazuje oraz pozwala na modyfikację tablicy tras pakietów, to

Usługa UUS (User to User Signalling) stanowi przykład usługi w obszarze technologii

Aby podłączyć kabel światłowodowy do switcha wyposażonego jedynie w porty RJ45, konieczne jest dodatkowe zainstalowanie

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Sygnał o częstotliwości (400 ÷ 450) Hz, który ma rytm: 50 ms sygnału i 50 ms przerwy, wysyłany do abonenta inicjującego w trakcie zestawiania połączenia, określany jest jako sygnał

Czy kompresja cyfrowa sygnału prowadzi do

Jakie znaczenie ma komunikat Keyboard is locked out – Unlock the key w BIOS POST producenta Phoenix?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Jakiego rodzaju licencja pozwala na bezpłatne używanie oprogramowania, gdzie producent zyskuje poprzez wyświetlanie reklam podczas jego użytkowania?

Które medium transmisyjne umożliwia przesyłanie danych na największe odległości bez konieczności wzmacniania sygnału?

Czym jest rejestr stacji własnych HLR (Home Location Register) w systemie GSM 2?

W specyfikacji płyty głównej znajduje się informacja, że podstawka pod procesor ma oznaczenie Socket A Type 462. Które procesory mogą być zainstalowane na tej płycie?

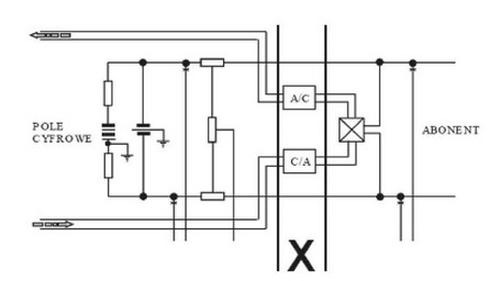

Fragment schematu oznaczony symbolem X na zamieszczonym schemacie abonenckiego zespołu liniowego AZL realizuje

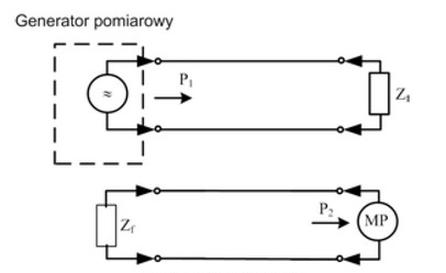

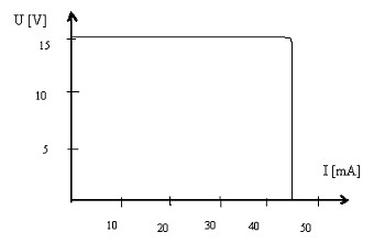

Rysunek przedstawia układ do pomiaru

Największą liczbę kanałów optycznych w systemach światłowodowych umożliwia zwielokrotnienie zwane

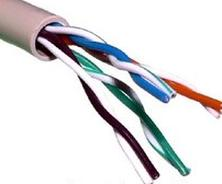

Skretka przedstawiona na rysunku, zgodnie z normą ISO/IEC 11801:2002, jest oznaczana symbolem

Związek częstotliwości f [Hz] z okresem T[s] sygnału o charakterze okresowym przedstawia wzór

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Na rysunku zamieszczono charakterystykę

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Access Point to sprzęt

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Z jakiej liczby bitów składa się adres fizyczny karty sieciowej używającej technologii Ethernet?

Zestaw urządzeń, który obejmuje łącznicę, przełącznicę oraz urządzenia do badań i zasilania to

W modulacji PAM, w zależności od zmian sygnału informacyjnego, zmienia się

Jakie są różnice pomiędzy robakiem a wirusem komputerowym?

Jaką charakterystykę ma przepustowość wynosząca 64 kbit/s?

Dysk twardy w komputerze uległ uszkodzeniu i wymaga wymiany. Aby chronić informacje przed dostępem niepożądanych osób, należy

Symbolem zamieszczonym na urządzeniu telekomunikacyjnym oznacza się urządzenia, które mogą być uszkodzone przez

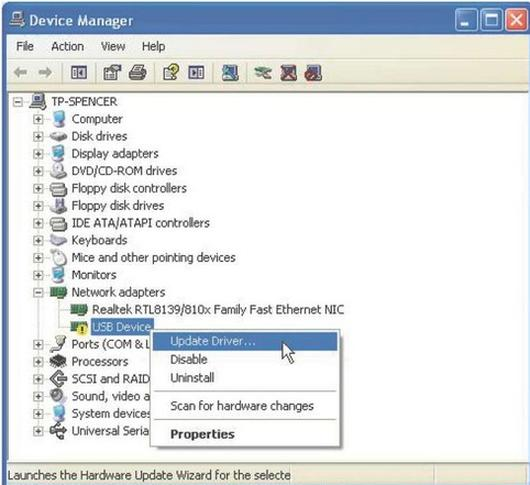

Zrzut ekranowy przedstawiony na rysunku prezentuje uruchamianie

Rezystancja telefonu analogowego podłączonego do centrali telefonicznejnie może przekroczyć

W systemach operacyjnych obsługujących wiele zadań, co oznacza skrót PID?