Pytanie 1

Które ograniczenie w bazach danych, należy przypisać kolumnie tabeli, aby wartości wpisywane do niej nie powtarzały się?

Wynik: 33/40 punktów (82,5%)

Wymagane minimum: 20 punktów (50%)

Które ograniczenie w bazach danych, należy przypisać kolumnie tabeli, aby wartości wpisywane do niej nie powtarzały się?

Wskaż PRAWIDŁOWE stwierdzenie dotyczące polecenia: CREATE TABLE IF NOT EXISTS ADRES(ulica VARCHAR(70) CHARACTER SET utf8);

Baza danych księgarni zawiera tabelę o nazwie książki, w której znajdują się: id, idAutor, tytul, ileSprzedanych oraz tabelę autorzy z polami: id, imie, nazwisko. Aby wygenerować raport dotyczący sprzedanych książek z tytułami i nazwiskami autorów, co należy zrobić?

Jaką funkcję pełni program debugger?

Jaką wartość wyświetli standardowe wyjście dla podanego w ramce fragmentu kodu w języku C++?

Zachowanie integralności encji w bazie danych będzie miało miejsce, jeżeli między innymi

W kontekście baz danych, co oznacza termin atrybut?

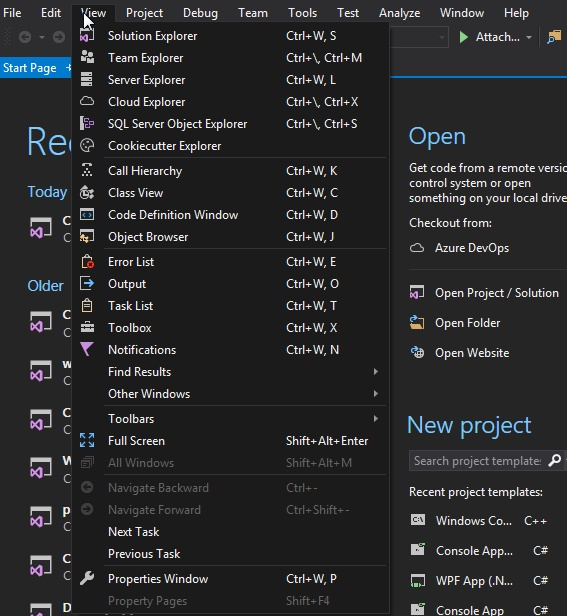

W danym środowisku programistycznym, aby uzyskać dostęp do listy błędów składniowych po nieudanej kompilacji, należy użyć kombinacji klawiszy

Edytor, który realizuje zasady WYSIWYG, powinien umożliwiać

Jakie jest określenie na element bazy danych, który umożliwia jedynie przeglądanie danych, przedstawiając je w formie tekstowej lub graficznej?

Jaką czynność należy wykonać przed zrobieniem kopii zapasowej danych w MySQL?

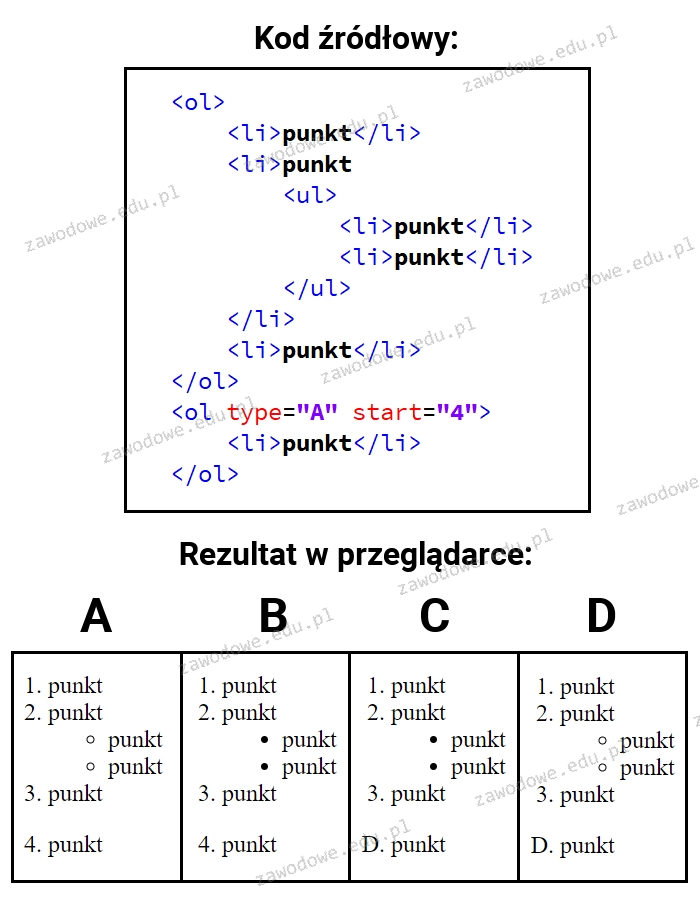

Jaki wynik pojawi się po wykonaniu zaprezentowanego kodu HTML?

Jaką technologię zaleca się przy budowie witryn WWW, aby użytkownicy bez umiejętności programistycznych mogli samodzielnie wprowadzać zmiany w treści bez kodowania?

Wskaź model kolorów, który jest używany do prezentacji barw na monitorze komputerowym?

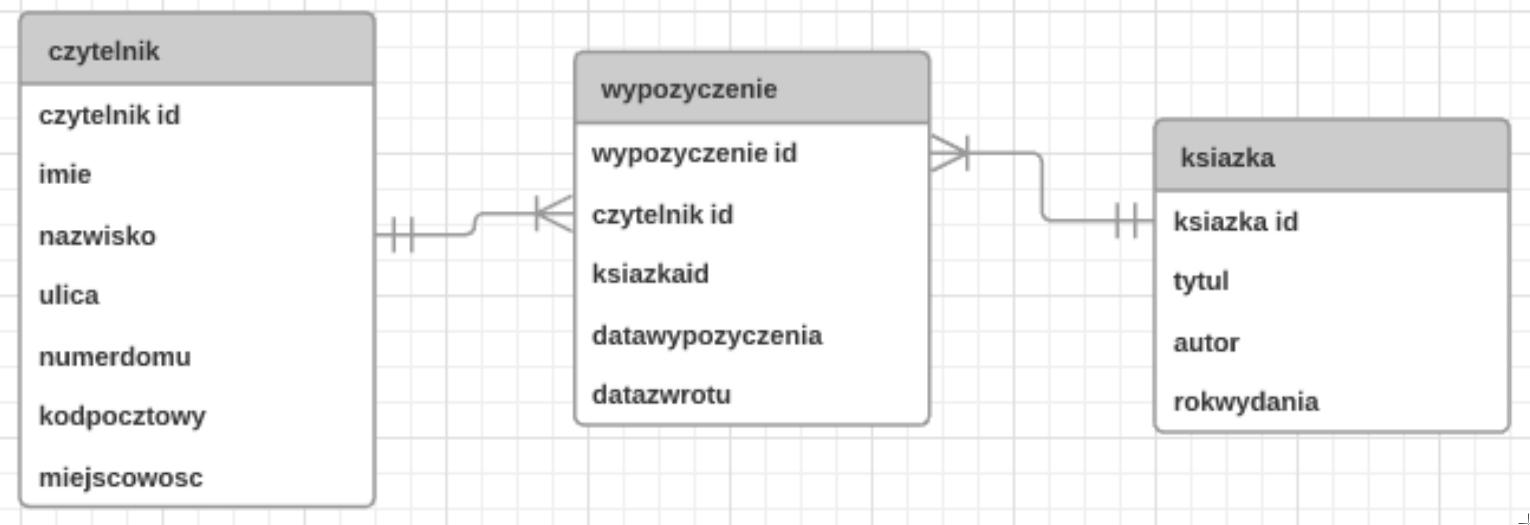

Na zaprezentowanym schemacie bazy danych biblioteka, elementy takie jak: czytelnik, wypożyczenie oraz książka stanowią

Jakiej właściwości CSS należy użyć, aby ustalić marginesy wewnętrzne dla danego elementu?

W języku CSS wprowadzone zostało następujące formatowanie: ```h1 i {color:red;}``` Kolor czerwony będzie stosowany do

Testy związane ze skalowalnością aplikacji mają na celu zweryfikowanie, czy program

Debugger to narzędzie wykorzystywane do

W języku JavaScript stworzono funkcję o nazwie liczba_max, która porównuje trzy liczby naturalne przekazane jako argumenty i zwraca największą z nich. Jak powinno wyglądać prawidłowe wywołanie tej funkcji oraz uzyskanie jej wyniku?

Wskaż blok sformatowany poniższym stylem CSS:

background: linear-gradient(to right, LightBlue, DarkBlue);

Formatowanie CSS dla akapitu określa styl szarej ramki z następującymi właściwościami:

p { padding: 15px; border: 2px dotted gray; }

Który z protokołów umożliwia publikację strony internetowej na serwerze?

Mamy do czynienia z tablicą o nazwie tab, która zawiera liczby całkowite różniące się od zera. Zawarty w języku PHP kod ma na celu:

| foreach ($tab as &$liczba) $liczba = $liczba * (-1); unset($liczba); |

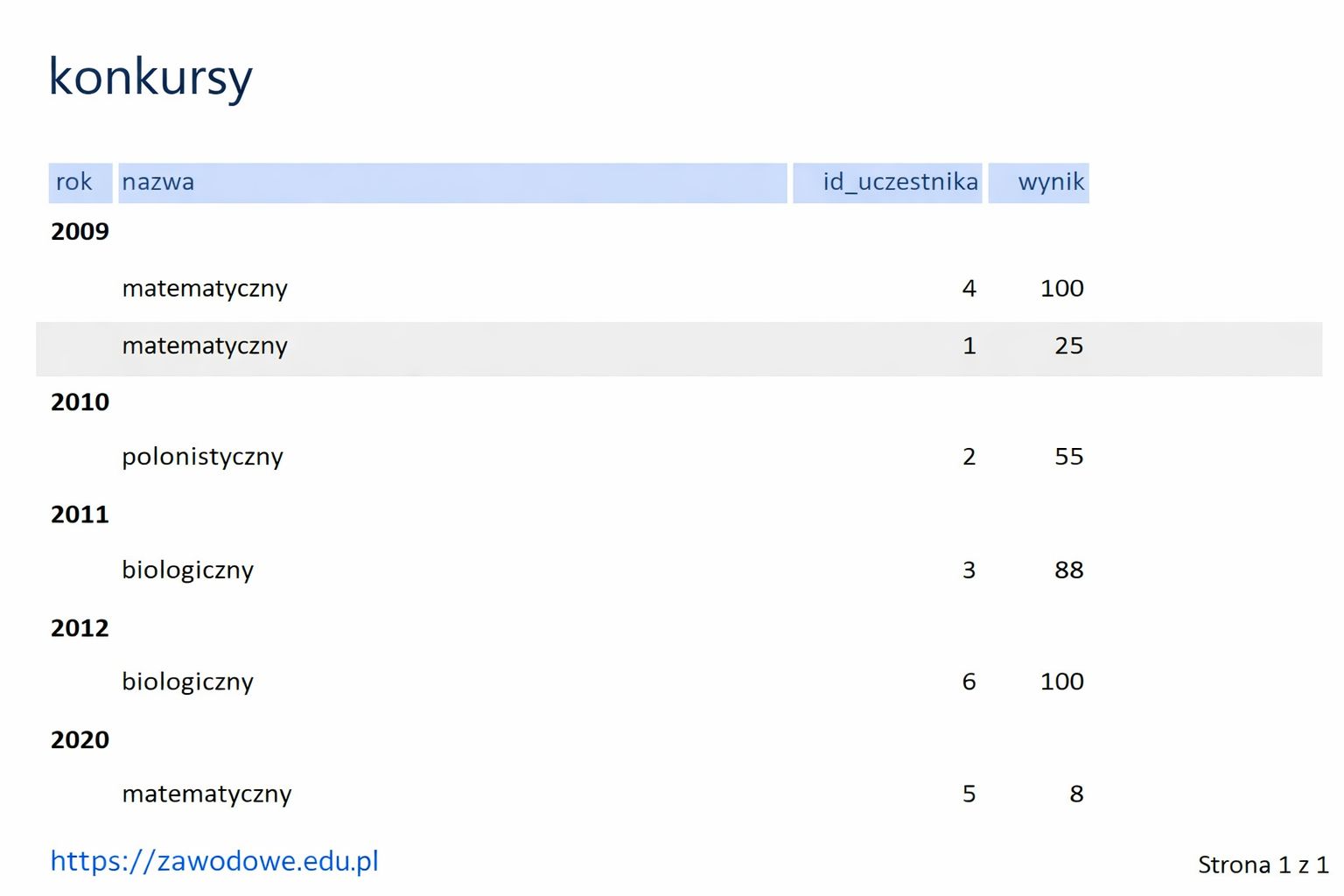

Według którego pola tabeli zostały pogrupowane dane w przedstawionym raporcie?

Jakiego elementu musisz użyć, aby rozpocząć nową linię tekstu bez tworzenia akapitu na stronie internetowej?

Na podstawie filmu wskaż, która cecha dodana do stylu CSS zamieni miejscami bloki aside i nav, pozostawiając w środku blok section?

Aby w JavaScript wykonać wymienione kroki, należy w znaczniku <script> umieścić kod

| 1. Wyświetlić okno do wpisania wartości z poleceniem "Podaj kwalifikację: ", następnie po zatwierdzeniu 2. Umieścić napis na stronie internetowej, gdzie w miejscu kropek znajduje się wartość pobrana z okna "Kwalifikacja: ..." |

Typowym programem przeznaczonym do edycji grafiki wektorowej jest

Ile razy zostanie wykonana zaprezentowana pętla w języku PHP, zakładając, że zmienna sterująca nie jest zmieniana wewnątrz pętli?

for ($i = 0; $i <= 10; $i++) {

// kod pętli

}W zaprezentowanej części formularza HTML znajduje się pole, które można określić jako?

<input type="password" name="pole">

Aby usunąć zduplikowane wiersze z wyniku zapytania, trzeba zastosować klauzulę

W tabeli podzespoly należy zaktualizować wartość pola URL na 'toshiba.pl' dla wszystkich rekordów, gdzie pole producent to TOSHIBA. W języku SQL ta zmiana będzie wyglądała następująco

W języku PHP istnieje funkcja, która pozwala na weryfikację, czy dany ciąg stanowi część innego ciągu, to

Aby przywrócić bazę danych MS SQL z archiwum, należy użyć polecenia

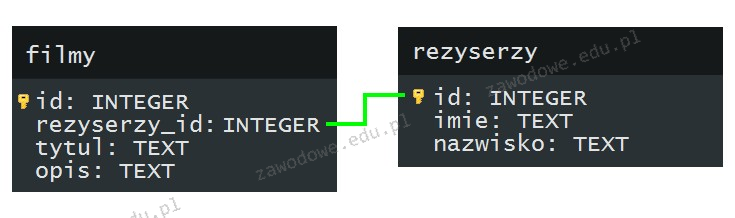

Na ilustracji przedstawiono związek jeden do wielu. Łączy on

Aby grupować sekcje na poziomie bloków, które będą stilizowane za pomocą znaczników, jakiego należy użyć?

W języku JavaScript można inaczej zapisać instrukcję a++; jako

Funkcja phpinfo() umożliwia:

W relacyjnym modelu danych, krotki definiuje się jako