Pytanie 1

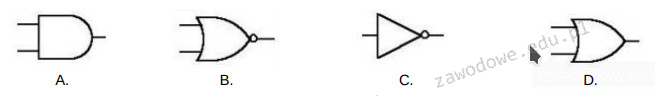

Układ cyfrowy wykonujący operację logiczną koniunkcji opiera się na bramce logicznej

Brak odpowiedzi na to pytanie.

Bramka AND to taki podstawowy element w układach cyfrowych, który działa na zasadzie, że wyjście jest wysokie (1), jeśli wszystkie sygnały wejściowe też są wysokie (1). W praktyce używa się jej w różnych projektach inżynieryjnych, na przykład w budowie procesorów czy systemów alarmowych. Działa to tak, że w systemie alarmowym, żeby alarm się włączył, muszą działać wszystkie czujniki, na przykład czujnik ruchu i czujnik dymu. Ogólnie rzecz biorąc, rozumienie bramek logicznych, jak AND, OR, NOT, jest kluczowe, kiedy projektujesz bardziej skomplikowane układy. Bez dobrego zrozumienia tych podstawowych elementów, ciężko robić coś bardziej zaawansowanego. Więc to jest naprawdę istotne dla każdego, kto chce się zajmować elektroniką i automatyką.