Pytanie 1

Jaki standard szyfrowania powinien być wybrany przy konfiguracji karty sieciowej, aby zabezpieczyć transmisję w sieci bezprzewodowej?

Wynik: 23/40 punktów (57,5%)

Wymagane minimum: 20 punktów (50%)

Jaki standard szyfrowania powinien być wybrany przy konfiguracji karty sieciowej, aby zabezpieczyć transmisję w sieci bezprzewodowej?

Pokazany zrzut ekranu dotyczy programu

Które z poniższych kont nie jest wbudowane w system Windows XP?

Wartość sumy liczb binarnych 1010 i 111 zapisana w systemie dziesiętnym to

Czytnik w napędzie optycznym, który jest zanieczyszczony, należy wyczyścić

Usterka przedstawiona na ilustracji, widoczna na monitorze komputera, nie może być spowodowana przez

Jakie jest oznaczenie sieci, w której funkcjonuje host o IP 10.10.10.6 klasy A?

Jakie są zakresy częstotliwości oraz maksymalne prędkości przesyłu danych w standardzie 802.11g WiFi?

Złącze SC powinno być zainstalowane na przewodzie

Który z wymienionych adresów należy do klasy C?

Pomiar strukturalnego okablowania metodą Permanent Link polega na

Aby skonfigurować wolumin RAID 5 w serwerze, wymagane jest co najmniej

Który z wymienionych adresów stanowi adres hosta w obrębie sieci 10.128.0.0/10?

Jaką metodę stosuje się do dostępu do medium transmisyjnego z wykrywaniem kolizji w sieciach LAN?

W schemacie logicznym struktury okablowania, zgodnie z polską terminologią zawartą w normie PN-EN 50174, cechą kondygnacyjnego punktu dystrybucyjnego jest to, że

Użycie którego z urządzeń może prowadzić do wzrostu liczby kolizji pakietów w sieci?

Jakie medium transmisyjne gwarantuje izolację galwaniczną pomiędzy systemami przesyłu danych?

Maksymalna długość łącza światłowodowego używanego do przesyłania danych w standardzie 10GBASE-SR wynosi

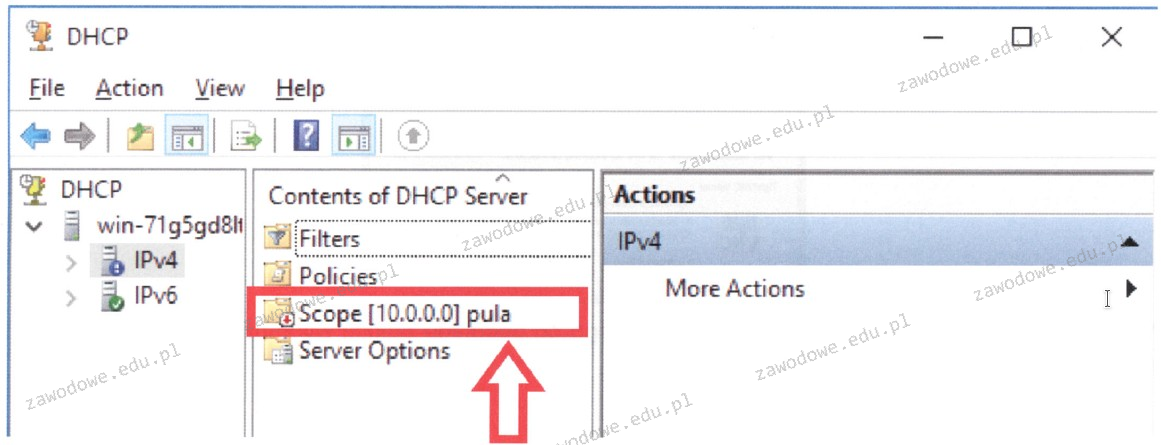

W systemie serwerowym Windows widoczny jest zakres adresów IPv4. Ikona umieszczona obok jego nazwy sugeruje, że

Gniazdo LGA umieszczone na płycie głównej komputera stacjonarnego pozwala na zamontowanie procesora

Wskaź, które zdanie dotyczące zapory sieciowej jest nieprawdziwe?

Liczba 10011001100 zaprezentowana w systemie heksadecymalnym ma formę

Na ilustracji przedstawiony jest tylny panel jednostki komputerowej. Jakie jest nazewnictwo dla złącza oznaczonego strzałką?

Polecenie df w systemie Linux umożliwia

Zasady dotyczące filtracji ruchu w firewallu są ustalane w postaci

W przedsiębiorstwie zainstalowano pięć komputerów z adresami kart sieciowych zawartymi w tabeli. W związku z tym można wyróżnić

| Adres IP | Maska |

|---|---|

| 10.1.61.10 | 255.255.0.0 |

| 10.1.61.11 | 255.255.0.0 |

| 10.3.63.20 | 255.255.0.0 |

| 10.3.63.21 | 255.255.0.0 |

| 10.5.63.10 | 255.255.0.0 |

Zjawisko przesłuchu w sieciach komputerowych polega na

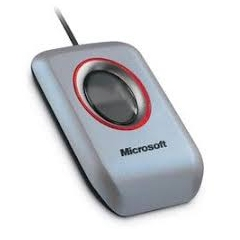

Urządzenie peryferyjne pokazane na ilustracji to skaner biometryczny, który do autoryzacji wykorzystuje

Z analizy oznaczenia pamięci DDR3 PC3-16000 można wywnioskować, że ta pamięć:

Ile podsieci obejmują komputery z adresami: 192.168.5.12/25, 192.168.5.200/25 oraz 192.158.5.250/25?

Jak określa się typ licencji, który pozwala na pełne korzystanie z programu, lecz można go uruchomić tylko przez ograniczoną, niewielką liczbę razy od momentu instalacji?

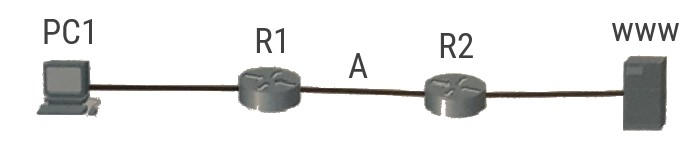

Ramka danych przesyłanych z komputera PC1 do serwera www znajduje się pomiędzy ruterem R1 a ruterem R2 (punkt A). Jakie adresy są w niej zawarte?

Jak wygląda liczba 257 w systemie dziesiętnym?

W systemie Windows, po dezaktywacji domyślnego konta administratora i ponownym uruchomieniu komputera

Jakie urządzenie sieciowe reprezentuje ten symbol graficzny?

Co oznacza kod BREAK odczytany przez układ elektroniczny klawiatury?

Liczba BACA zapisana w systemie heksadecymalnym odpowiada liczbie

Aby przetestować w systemie Windows poprawność działania nowo zainstalowanej drukarki, należy

W systemie Linux do monitorowania użycia procesora, pamięci, procesów i obciążenia systemu służy polecenie

Która funkcja przełącznika zarządzalnego umożliwia kontrolę przepustowości każdego z wbudowanych portów?