Pytanie 1

Papier termotransferowy to materiał eksploatacyjny stosowany w drukarkach

Wynik: 28/40 punktów (70,0%)

Wymagane minimum: 20 punktów (50%)

Papier termotransferowy to materiał eksploatacyjny stosowany w drukarkach

Użycie skrętki kategorii 6 (CAT 6) o długości 20 metrów w sieci LAN oznacza jej maksymalną przepustowość wynoszącą

Jakie urządzenie jest używane do pomiaru napięcia w zasilaczu?

Adres IP przydzielony komputerowi pozwala odbiorcy pakietu IP na odróżnienie identyfikatorów

Awaria drukarki igłowej może być spowodowana uszkodzeniem

Narzędzie zaprezentowane na rysunku jest wykorzystywane do przeprowadzania testów

Główną rolą serwera FTP jest

Proporcja ładunku zgromadzonego na przewodniku do potencjału tego przewodnika definiuje jego

Komputer jest połączony z siecią Internetową i nie posiada zainstalowanego oprogramowania antywirusowego. Jak można sprawdzić, czy ten komputer jest zainfekowany wirusem, nie wchodząc w ustawienia systemowe?

Wskaź zestaw do diagnostyki logicznych układów elektronicznych umiejscowionych na płycie głównej komputera, który nie reaguje na próby uruchomienia zasilania?

Aby zweryfikować w systemie Windows działanie nowo zainstalowanej drukarki, co należy zrobić?

Pamięć RAM pokazana na ilustracji jest instalowana na płycie głównej posiadającej gniazdo

Jakie polecenie w systemie Linux umożliwia wyświetlenie listy zawartości katalogu?

Aby bezpośrednio połączyć dwa komputery w przewodowej sieci LAN, należy zastosować

Jaki tryb funkcjonowania Access Pointa jest wykorzystywany do umożliwienia urządzeniom bezprzewodowym łączności z przewodową siecią LAN?

Lokalny komputer dysponuje adresem 192.168.0.5. Po otwarciu strony internetowej z tego urządzenia, która identyfikuje adresy w sieci, uzyskano informację, że adresem komputera jest 195.182.130.24. Co to oznacza?

Na fotografii ukazana jest pamięć o 168 stykach

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

W sytuacji, gdy nie ma możliwości uruchomienia programu BIOS Setup, jak przywrócić domyślne ustawienia płyty głównej?

Klawiatura w układzie QWERTY, która pozwala na wpisywanie znaków typowych dla języka polskiego, jest znana jako klawiatura

Polecenie df w systemie Linux umożliwia

Wypukłe kondensatory elektrolityczne w module zasilania monitora LCD mogą doprowadzić do uszkodzenia

Wartość koloru RGB(255, 170, 129) odpowiada zapisie

Użytkownik chce tak zmodernizować komputer, aby działały na nim gry wymagające DirectX12. Jaki system operacyjny powinien zakupić do modernizowanego komputera, aby wspierał DX12?

Wysyłanie żetonu (ang. token) występuje w sieci o fizycznej strukturze

W ustawieniach karty graficznej w sekcji Zasoby znajduje się jeden z zakresów pamięci tej karty, który wynosi od A0000h do BFFFFh. Ta wartość odnosi się do obszaru pamięci wskazanego adresem fizycznym

Najlepszym sposobem na zabezpieczenie domowej sieci Wi-Fi jest

Jaki protokół stosują komputery, aby informować rutera o przynależności do konkretnej grupy multicastowej?

Jak dużo bitów minimum będzie potrzebnych w systemie binarnym do reprezentacji liczby heksadecymalnej 110h?

Ile par przewodów w standardzie 100Base-TX jest używanych do przesyłania danych w obie strony?

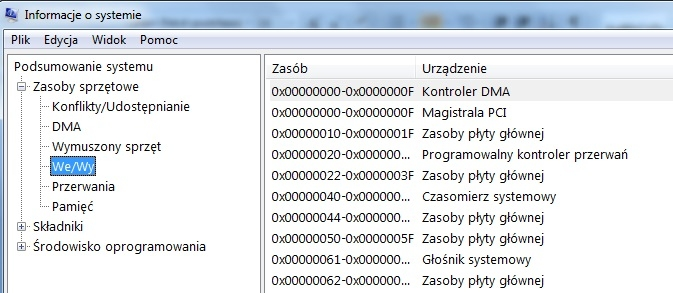

W którym systemie liczbowym zapisano zakresy We/Wy przedstawione na ilustracji?

Programy CommView oraz WireShark są wykorzystywane do

Po wykonaniu eksportu klucza HKCU zostanie zapisana kopia rejestru zawierająca informacje, dotyczące konfiguracji

Jaką maksymalną liczbę podstawowych partycji na dysku twardym z tablicą MBR można utworzyć za pomocą narzędzia Zarządzanie dyskami dostępnego w systemie Windows?

Wskaż rodzaj konserwacji, który powinien być przeprowadzony, gdy na wydruku z drukarki atramentowej pojawiają się smugi, kolory są nieprawidłowe lub brakuje niektórych barw.

Kod BREAK interpretowany przez system elektroniczny klawiatury wskazuje na

Programem antywirusowym oferowanym bezpłatnie przez Microsoft dla posiadaczy legalnych wersji systemu Windows jest

Jakim poleceniem w systemie Linux można dodać nowych użytkowników?

Odnalezienie głównego rekordu rozruchowego, wczytującego system z aktywnej partycji umożliwia

Jakiego rodzaju wkręt powinno się zastosować do przymocowania napędu optycznego o szerokości 5,25" w obudowie, która wymaga użycia śrub do mocowania napędów?