Pytanie 1

Która z usług odpowiada za konwersję adresów prywatnych na publiczne oraz na odwrót w granicach sieci LAN i WAN?

Wynik: 34/40 punktów (85,0%)

Wymagane minimum: 20 punktów (50%)

Która z usług odpowiada za konwersję adresów prywatnych na publiczne oraz na odwrót w granicach sieci LAN i WAN?

Aby zwiększyć zasięg sieci WLAN, gdy Access Point znajduje się w centralnej części obszaru, powinno się wybrać antenę o charakterystyce

Ile maksymalnie urządzeń można zainstalować na jednym kontrolerze EIDE?

Które z poniższych stwierdzeń na temat komutacji pakietów nie jest poprawne?

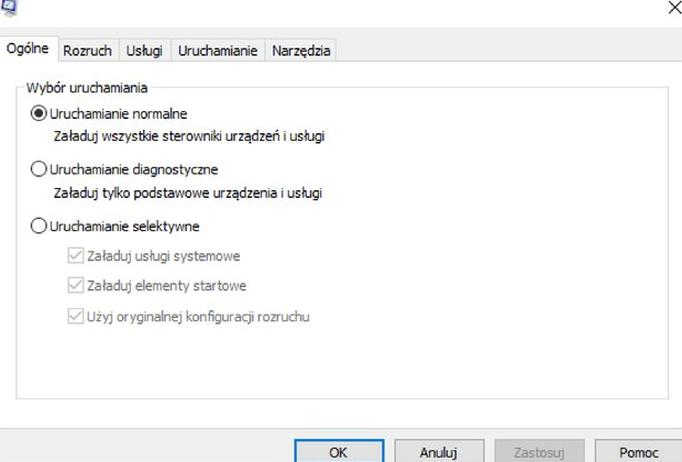

Które polecenie wydane w pasku uruchamiania w systemie Windows wywoła przedstawione na rysunku okno konfiguracji?

Zgodnie z umową dotyczącą świadczenia usług internetowych, miesięczny limit przesyłania danych w ramach abonamentu wynosi 100 MB. Jakie wydatki poniesie klient, którego transfer w bieżącym miesiącu osiągnął 120 MB, jeżeli opłata za abonament to 50 zł, a każdy dodatkowy 1 MB transferu kosztuje 2 zł? Wszystkie ceny są podane brutto?

Jakiego działania nie realizują programowe analizatory sieciowe?

Jaką liczbę punktów komutacyjnych posiada pojedynczy komutator prostokątny z pełnym dostępem, mający 8 wejść i 4 wyjścia?

Podczas ustawiania protokołu OSPF maska jest podawana w formie odwrotnej (wildcard mask). Jaką wartość ma maska odwrotna dla podsieci 255.255.252.0?

Który protokół routingu służy do wymiany danych o trasach między różnymi systemami autonomicznymi?

Jaką regułę należy zastosować, aby skutecznie zablokować ruch przychodzący na domyślny port telnet w łańcuchu INPUT, gdy polityka domyślna akceptuje wszystkie połączenia w programie iptables?

Która z poniższych właściwości jest typowa dla komutacji pakietów w trybie datagram?

Ile hostów można maksymalnie przypisać w sieci o adresie 9.0.0.0/30?

Rutery dostępowe to sprzęt, który

Jaką wartość domyślną ma dystans administracyjny dla sieci bezpośrednio połączonych z routerem?

Zaleca się regularne porządkowanie plików na dysku twardym, aby były one uporządkowane i system mógł uzyskać do nich szybszy dostęp. W tym celu konieczne jest przeprowadzenie

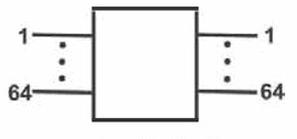

Przedstawiony na rysunku symbol oznacza pole komutacyjne

Co jest głównym celem stosowania protokołu VLAN?

W jakim celu rutery wykorzystujące protokół OSPF komunikują się za pomocą pakietów Hello?

Jakie urządzenie sieciowe jest używane jedynie do wydłużania zasięgu transmisji?

Zainstalowanie usługi infolinii w centrali abonenckiej wymaga właściwej konfiguracji

Ruter otrzymał pakiet danych skierowany do hosta o adresie IP 131.104.14.130/25. W jakiej sieci znajduje się ten host?

Protokół, który określa, które porty przełącznika w sieci powinny być zablokowane, aby uniknąć tworzenia pętli rutingu w drugiej warstwie modelu OSI, to protokół

Protokół służący do określenia desygnowanego rutera (DR), który odbiera informacje o stanach łączy od wszystkich ruterów w danym segmencie oraz stosuje adres multicastowy 224.0.0.6, to

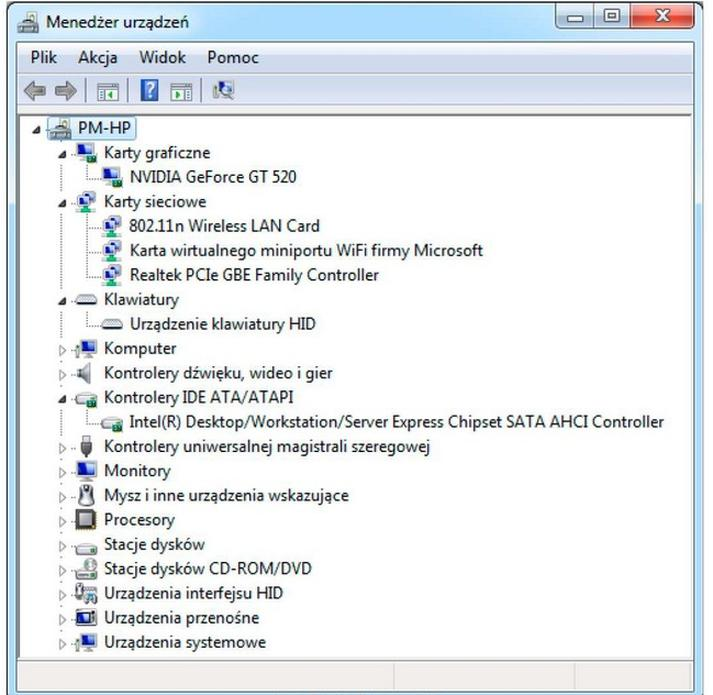

Zrzut ekranowy przedstawiony na rysunku informuje o tym, że w systemie

Elementy znajdujące się na płycie głównej, takie jak układy do komunikacji modemowej i dźwiękowej, a także kontrolery sieciowe oraz FireWire, są konfigurowane w menu BIOS w sekcji

Na rysunku przedstawiono pole komutacyjne

Który z dynamicznych protokołów routingu jest oparty na otwartych standardach i stanowi bezklasowy protokół stanu łącza, będący alternatywą dla protokołu OSPF?

Jaką technologię stosuje się do automatycznej identyfikacji i instalacji urządzeń?

Aby umożliwić użytkownikom sieci lokalnej przeglądanie stron internetowych z użyciem protokołów HTTP oraz HTTPS, konieczna jest konfiguracja zapory sieciowej. W związku z tym należy otworzyć porty

Jakie jest zastosowanie programu traceroute w systemach Unix?

Który z poniższych zapisów nie reprezentuje adresu IPv6?

Funkcja BIOS-u First/Second/Third/Boot Device (Boot Seąuence) umożliwia określenie kolejności, w jakiej będą odczytywane

Router otrzymał pakiet danych skierowany do hosta z adresem IP 131.104.14.6. Jeśli maska podsieci wynosi 255.255.255.0, to pakiet ten trafi do podsieci

Access Point to sprzęt

Jaką największą liczbę urządzeń można przypisać w sieci 36.239.30.0/23?

Jakie polecenie należy użyć, aby otrzymać listę zainstalowanych pakietów w systemie Linux?

Jak wiele maksymalnych sieci można uzyskać dzieląc sieć o adresie 182.160.17.0/24 na równe podsieci, z których każda zawiera trzydzieści dwa adresy?

Ile razy zestaw kluczy stosowanych w procesie uwierzytelniania abonenta oraz sieci może być wykorzystany podczas różnych połączeń w systemie UMTS (Universal Mobile Telecommunications System)?

Który z poniższych adresów IPv4 można uznać za adres publiczny?