Pytanie 1

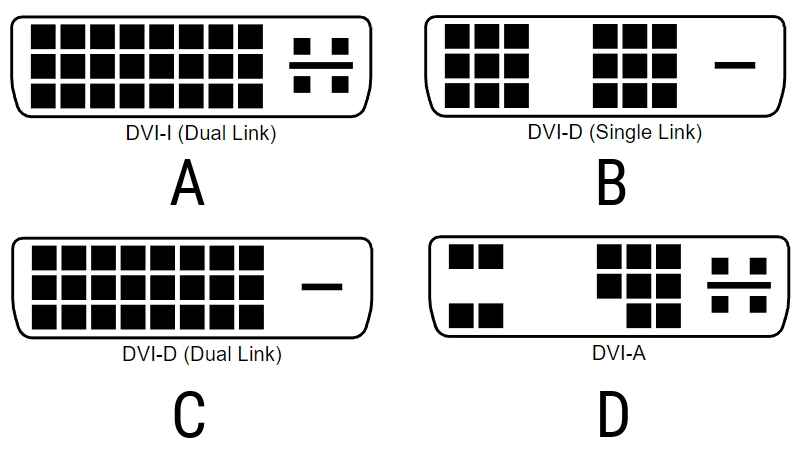

Który standard złącza DVI pozwala na przesyłanie jedynie sygnału analogowego?

Wynik: 30/40 punktów (75,0%)

Wymagane minimum: 20 punktów (50%)

Który standard złącza DVI pozwala na przesyłanie jedynie sygnału analogowego?

Jakiego rodzaju złącze powinna mieć płyta główna, aby użytkownik był w stanie zainstalować kartę graficzną przedstawioną na rysunku?

Na ilustracji przedstawiono tylną stronę

Jakie elementy wchodzą w skład dokumentacji powykonawczej?

Adres IP (ang. Internet Protocol Address) to

Po dokonaniu eksportu klucza HKCU stworzona zostanie kopia rejestru zawierająca dane o konfiguracji

Po podłączeniu działającej klawiatury do któregokolwiek z portów USB nie ma możliwości wyboru awaryjnego trybu uruchamiania systemu Windows. Jednakże, klawiatura funkcjonuje prawidłowo po uruchomieniu systemu w standardowym trybie. Co to sugeruje?

Na diagramie przedstawione są symbole

Jak można zwolnić miejsce na dysku, nie tracąc przy tym danych?

W systemie Linux narzędzie top pozwala na

Aby zweryfikować w systemie Windows działanie nowo zainstalowanej drukarki, co należy zrobić?

Która czynność nie służy do personalizacji systemu operacyjnego Windows?

Jakie narzędzie powinno się wykorzystać w systemie Windows, aby uzyskać informacje o problemach z systemem?

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Menedżer urządzeń w systemie Windows pozwala na wykrycie

Na rysunku przedstawiono konfigurację urządzenia WiFi. Wskaż, które z poniższych stwierdzeń dotyczących tej konfiguracji jest poprawne?

Jakie jest najwyższe możliwe tempo odczytu płyt CD-R w urządzeniu o oznaczeniu x48?

Ustawienia wszystkich kont użytkowników na komputerze znajdują się w gałęzi rejestru oznaczonej akronimem

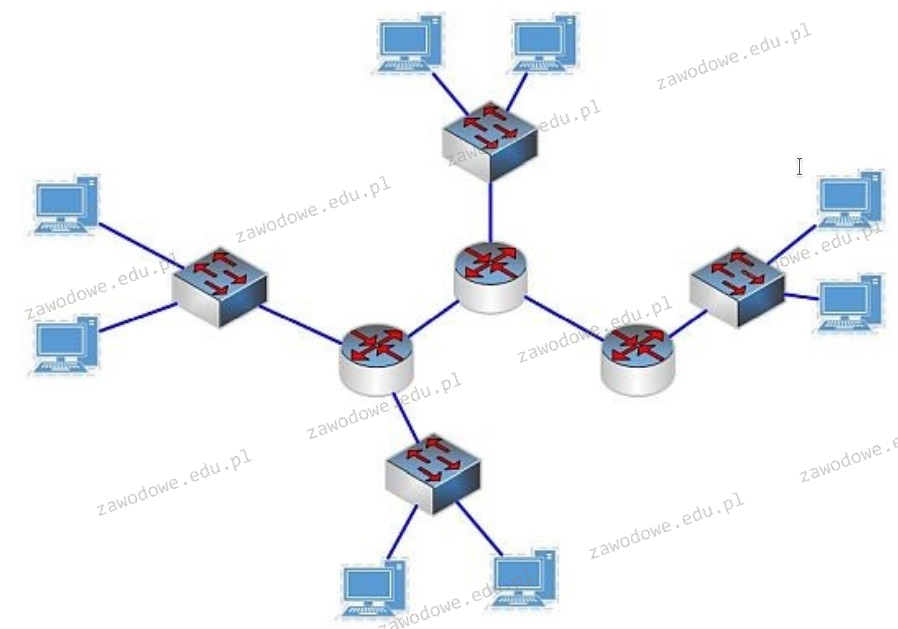

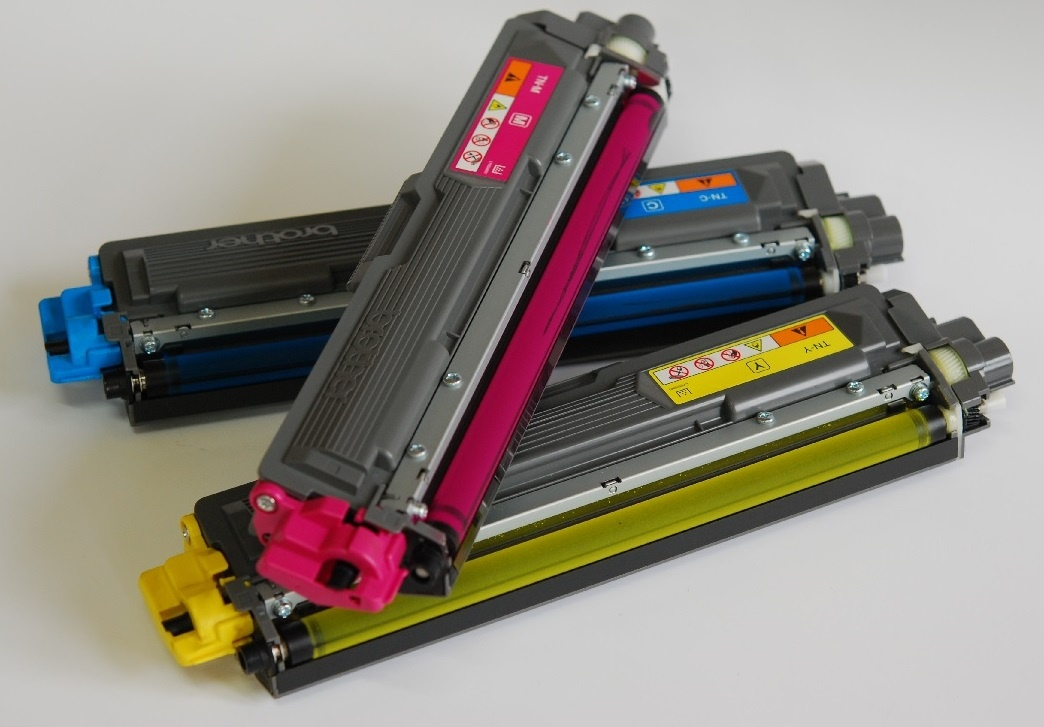

Na ilustracji przedstawiono

Jakie zastosowanie ma narzędzie tracert w systemach operacyjnych rodziny Windows?

Jakie zastosowanie ma przedstawione narzędzie?

Adware to program komputerowy

Jakie urządzenie wskazujące działa na podstawie zmian pojemności elektrycznej?

Która kopia w procesie archiwizacji plików pozostawia oznaczenie archiwizacji?

W tabeli zaprezentowano parametry trzech dysków twardych w standardzie Ultra320 SCSI. Te dyski są w stanie osiągnąć maksymalny transfer wewnętrzny

| Rotational Speed | 10,025 rpm | ||

| Capacity (Formatted) | 73.5GB | 147GB | 300GB |

| Number of Heads | 2 | 5 | 8 |

| Number of Disks | 1 | 3 | 4 |

| Internal Transfer Rate | Up to 132 MB/s | ||

| Interface Transfer Rate | NP/NC = 320MB/s, FC = 200MB/s | ||

| Buffer Size | |||

| Average Seek (Read/Write) | 4.5/5.0 ms | ||

| Track-to-Track Seek/Read/Write | 0.2ms/0.4ms | ||

| Maximum Seek (Read/Write) | 10/11 ms | ||

| Average Latency | 2.99 ms | ||

| Power Consumption (Idle) | NP/NC = 9.5W, FC = 10.5W | ||

| Acoustic Noise | 3.4 bels | ||

| Shock - Operating/Non-Operating | 65G/225G 2ms | ||

Jakie cechy posiadają procesory CISC?

Która pula adresów IPv6 jest odpowiednikiem adresów prywatnych w IPv4?

Ustalenie adresów fizycznych MAC na podstawie adresów logicznych IP jest efektem działania protokołu

Add-Computer -DomainName egzamin.local -Restart

Przedstawione polecenie jest sposobem dodania stacji roboczej do domeny egzamin.local za pomocą

Główna rola serwera FTP polega na

Jakie polecenie w systemie Linux nie pozwala na diagnozowanie sprzętu komputerowego?

Jakie urządzenie służy do pomiaru wartości mocy zużywanej przez komputerowy zestaw?

Profil mobilny staje się profilem obowiązkowym użytkownika po

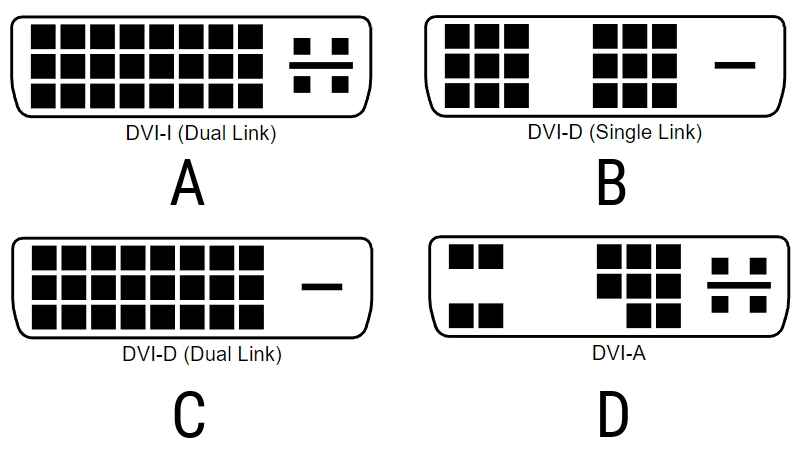

Jakie urządzenie sieciowe zostało pokazane na diagramie sieciowym?

Karta dźwiękowa, która może odtworzyć plik w formacie MP3, powinna być zaopatrzona w układ

Awaria drukarki igłowej może być spowodowana uszkodzeniem

W której warstwie modelu odniesienia ISO/OSI działają protokoły IP oraz ICMP?

Co oznacza standard 100Base-T?

Aby uniknąć utraty danych w aplikacji do ewidencji uczniów, po zakończonej pracy każdego dnia należy wykonać

Który element pasywny sieci powinien być użyty do połączenia okablowania ze wszystkich gniazd abonenckich z panelem krosowniczym umieszczonym w szafie rack?