Pytanie 1

Jaki prefiks maski powinien wybrać dostawca internetu, aby z adresu IPv4 74.0.0.0 /8 uzyskać dokładnie 32 podsieci?

Wynik: 6/40 punktów (15,0%)

Wymagane minimum: 20 punktów (50%)

Jaki prefiks maski powinien wybrać dostawca internetu, aby z adresu IPv4 74.0.0.0 /8 uzyskać dokładnie 32 podsieci?

W obrębie sieci WLAN możemy wyróżnić następujące rodzaje topologii:

Jakiego działania nie realizują programowe analizatory sieciowe?

Gdy ruter stosuje mechanizmy równoważenia obciążenia (load balancing), to w tablicy routingu

Na rysunku przedstawiono

Jaką wartość ma dystans administracyjny dla trasy, której ruter nie rozpoznaje?

Technologia umożliwiająca automatyczną identyfikację oraz instalację sprzętu to

Weryfikację ustawień protokołu TCP/IP w systemie Windows XP można przeprowadzić za pomocą komendy

W jakim celu rutery wykorzystujące protokół OSPF komunikują się za pomocą pakietów Hello?

Jaki protokół routingu określa rutery desygnowane (DR Designated Router) oraz rutery zapasowe (BDR Backup Designated Router)?

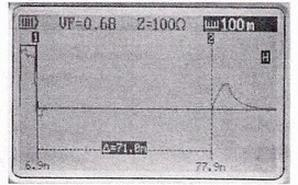

Na którym urządzeniu wynik pomiaru jest przedstawiany w sposób pokazany na rysunku?

Klient podpisał umowę z dostawcą usług internetowych na czas 1 roku. Miesięczna stawka abonamentowa ustalona została na 20 zł brutto, jednak w ramach promocji, przez pierwsze dwa miesiące została zmniejszona do 8 zł brutto. Jak obliczyć średni miesięczny koszt korzystania z Internetu w ramach abonamentu w ciągu 1 roku?

Który z protokołów służy do wymiany informacji o ścieżkach pomiędzy różnymi systemami autonomicznymi?

Aby umożliwić użytkownikom sieci lokalnej przeglądanie stron internetowych z użyciem protokołów HTTP oraz HTTPS, konieczna jest konfiguracja zapory sieciowej. W związku z tym należy otworzyć porty

Access Point to sprzęt

Do zestawienia interfejsów dwóch routerów stosuje się podsieci 4 adresowe. Wybierz odpowiednią maskę dla podsieci 4 adresowej?

Po uruchomieniu komputera system BIOS przerwał start systemu i wyemitował kilka krótkich dźwięków o wysokiej częstotliwości, co oznacza

Brak odpowiedzi na to pytanie.

Aplikacje takie jak SpeedFan i Laptop Battery Monitor służą do

Brak odpowiedzi na to pytanie.

Co oznacza skrót PID w systemach operacyjnych obsługujących wiele zadań?

Brak odpowiedzi na to pytanie.

Które z opcji w menu głównym BIOS-u należy wybrać, aby poprawić efektywność energetyczną systemu komputerowego?

Brak odpowiedzi na to pytanie.

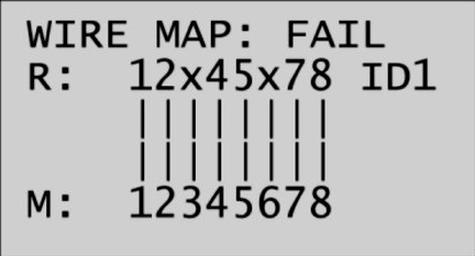

Testerem okablowania dokonano sprawdzenia poprawności działania prostej (nieskrzyżowanej) skrętki komputerowej Cat 5e, łączącej aparat telefoniczny VoIP z portem rutera, uzyskując na wyświetlaczu obraz jak na rysunku. Na podstawie wyniku testu można stwierdzić, że

Brak odpowiedzi na to pytanie.

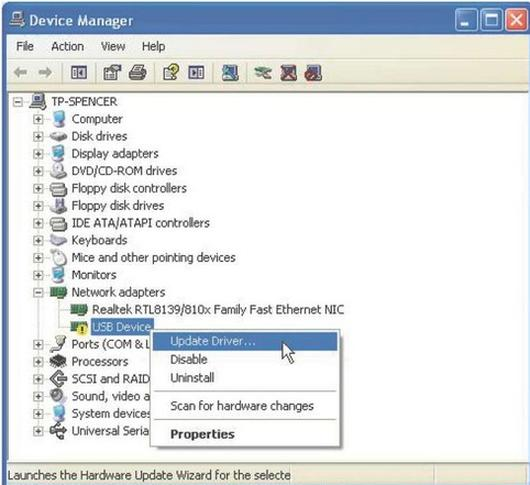

Zrzut ekranowy przedstawiony na rysunku prezentuje uruchamianie

Brak odpowiedzi na to pytanie.

Jaki adres IPv6 odnosi się do hosta lokalnego?

Brak odpowiedzi na to pytanie.

Ruter to urządzenie stanowiące węzeł w sieci, które działa

Brak odpowiedzi na to pytanie.

Zaleca się regularne porządkowanie plików na dysku twardym, aby były one uporządkowane i system mógł uzyskać do nich szybszy dostęp. W tym celu konieczne jest przeprowadzenie

Brak odpowiedzi na to pytanie.

Który z protokołów jest stosowany do wymiany informacji o trasach pomiędzy różnymi autonomicznymi systemami?

Brak odpowiedzi na to pytanie.

Który z programów służy do ustanawiania połączeń VPN (Virtual Private Network)?

Brak odpowiedzi na to pytanie.

Jaką opcję w menu Setup systemu Phoenix – Award BIOS należy wybrać, aby skonfigurować temperaturę procesora, przy której aktywowane jest ostrzeżenie (warning)?

Brak odpowiedzi na to pytanie.

Ile urządzeń komputerowych można połączyć kablem UTP Cat 5e z routerem, który dysponuje 4 portami RJ45, 1 portem RJ11, 1 portem USB oraz 1 portem PWR?

Brak odpowiedzi na to pytanie.

Aby zweryfikować zdarzenia zarejestrowane w pamięci komputera działającego na systemie Windows, należy skorzystać z opcji przeglądania

Brak odpowiedzi na to pytanie.

Na podstawie fragmentu instrukcji konfiguracji telefonu ISDN określ, którą kombinację klawiszy należy wcisnąć, aby wpisać pod numerem telefonu (wielkość liter bez znaczenia) słowo Ola.

| Przycisk | Pierwsze naciśnięcie | Znaki alfanumeryczne, duże litery | Znaki alfanumeryczne, małe litery |

|---|---|---|---|

| 1 | cyfra 1 | - . ? ! , : ; 1 ' " | - . ? ! , : ; 1 ' " |

| 2 | cyfra 2 | A B C 2 Ą Ć Â Á | a b c 2 ą ć â á |

| 3 | cyfra 3 | D E F 3 Ę | d e f 3 ę ê |

| 4 | cyfra 4 | G H I 4 Ź | g h i 4 Ë |

| 5 | cyfra 5 | J K L 5 Ł | j k l 5 ł |

| 6 | cyfra 6 | M N O 6 Ń Ó Ô | m n o 6 ń ó ô |

| 7 | cyfra 7 | P Q R S 7 Ś Š | p q r s 7 ś ß s |

| 8 | cyfra 8 | T U V 8 Ü | t u v 8 ü |

| 9 | cyfra 9 | W X Y Z 9 Ż Ź | w x y z 9 ó ż ź |

| 0 | cyfra 0 | + 0 | + 0 |

| * | znak * | * ( ) = % @ & $ | * ( ) = % @ & $ |

| # | znak # | spacja # | spacja # |

Brak odpowiedzi na to pytanie.

Aby ustalić wartość parametru BER, należy zmierzyć liczbę błędnie odebranych bitów dla sygnałów cyfrowych w łączu ISDN. Pomiar ten musi trwać 24 godziny i powinien być przeprowadzony przy użyciu

Brak odpowiedzi na to pytanie.

Jak definiuje się dokładność przetwornika C/A?

Brak odpowiedzi na to pytanie.

W jakich jednostkach przedstawiamy wynik pomiaru parametru RTT (Round Trip Delay Time)?

Brak odpowiedzi na to pytanie.

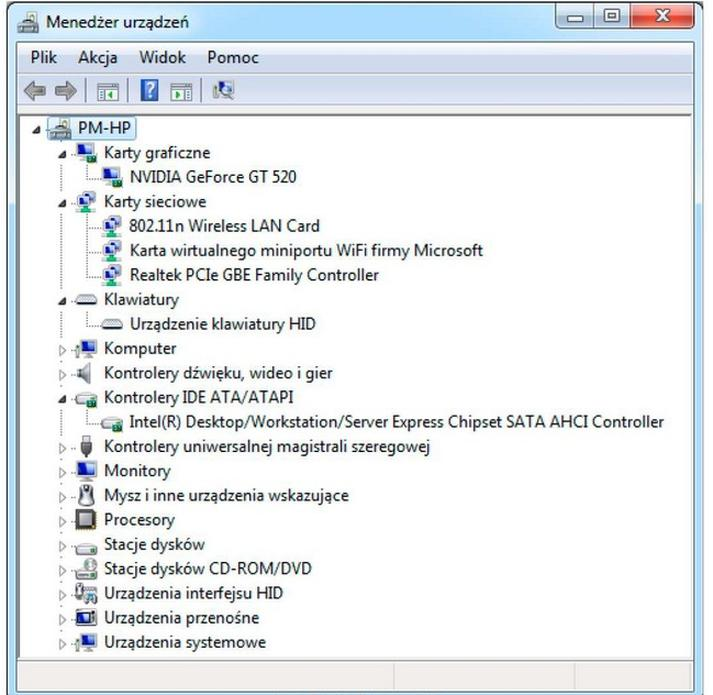

Zrzut ekranowy przedstawiony na rysunku informuje o tym, że w systemie

Brak odpowiedzi na to pytanie.

Co należy zrobić przed wymianą karty sieciowej w komputerze?

Brak odpowiedzi na to pytanie.

Aby zweryfikować poprawność systemu plików na dysku w Windows, należy wykorzystać komendę

Brak odpowiedzi na to pytanie.

Jakie polecenie pozwala na wyświetlenie oraz modyfikację tabeli translacji adresów IP do adresów MAC?

Brak odpowiedzi na to pytanie.

Przedstawiony na rysunku komunikat, który pojawił się na ekranie monitora podczas uruchomienia komputera, informuje o awarii

Brak odpowiedzi na to pytanie.

Często do skonfigurowania systemu operacyjnego Linux niezbędne są określone uprawnienia użytkownika o nazwie

Brak odpowiedzi na to pytanie.