Pytanie 1

Który z poniższych formatów plików jest używany do konfiguracji projektów Node.js?

Wynik: 16/40 punktów (40,0%)

Wymagane minimum: 20 punktów (50%)

Który z poniższych formatów plików jest używany do konfiguracji projektów Node.js?

Jak określa się proces transferu danych z lokalnego komputera na serwer?

Co będzie wynikiem działania poniższego kodu SQL?

SELECT COUNT(*) FROM employees WHERE salary > (SELECT AVG(salary) FROM employees);

Który z poniższych elementów HTML5 służy do rysowania grafiki?

Który element HTML5 służy do wyświetlania zawartości video?

Dziedziczenie jest używane, gdy zachodzi potrzeba

Jaką kategorię własności intelektualnej reprezentują znaki towarowe?

Która z funkcji powinna zostać zrealizowana w warstwie back-end aplikacji webowej?

Jakie narzędzie najlepiej sprawdza się w przekształcaniu liczby szesnastkowej na binarną?

Do stworzenia zbioru danych potrzebnego do uruchomienia algorytmu sortowania bąbelkowego tablicy, wymagane są przynajmniej następujące typy:

Jakie narzędzie wspiera tworzenie aplikacji desktopowych?

Jakie słowa kluczowe są stosowane w języku C++ do zarządzania wyjątkami?

Jaką wydajność posiada sieć, która przesyła 500 MB danych w czasie 10 sekund?

Sposób deklaracji Klasa2 wskazuje, że

| W C++ i C#: | class Klasa2 : Klasa1 |

| W Java: | class Klasa2 extends Klasa1 |

| W Python: | class Klasa2(Klasa1): |

Aby zdefiniować zmienną, która będzie działała jako licznik instancji danej klasy, należy wprowadzenie takiego zmiennej poprzedzić słowem kluczowym

Które z poniższych nie jest systemem kontroli wersji?

Jaką złożoność obliczeniową posiada podany algorytm?

Dane:

Tablica: tab[n]

Index: i = 0, 1, ..., n-1

x: szukana

Algorytm:

// K1: i ← 0 // K2: dopóki i < (n - 1) // K3: jeżeli tab[i] = x to wypisz i // K4: i ← i + 1 // K5: idź do K2 // K6: zakończ

Jakie czynności należy wykonać, aby zrealizować zdarzenie kliknięcia na przycisk w aplikacji desktopowej?

W jakiej topologii sieciowe wszystkie urządzenia są bezpośrednio powiązane z każdym innym?

Który z poniższych procesów jest wyłącznie związany z kompilowaniem kodu?

Która z poniższych deklaracji w języku C++ poprawnie opisuje tablicę dwuwymiarową?

Jaki będzie wynik działania poniższego kodu JavaScript?

| function foo() { console.log(a); var a = 1; console.log(a); } foo(); |

Co oznacza skrót CSRF w kontekście bezpieczeństwa aplikacji webowych?

Którego nagłówka używamy w C++ do obsługi plików?

W jakim modelu Cyklu Życia Projektu Informatycznego znajduje się etap analizy ryzyka?

W sekcji, która odpowiada za obsługę wyjątku wygenerowanego przez aplikację, należy to zdefiniować

Jaki model zarządzania projektami przewiduje, że wszystkie etapy są realizowane jeden po drugim, bez możliwości wrócenia do wcześniejszych faz?

Która metoda tablicy w JavaScript dodaje nowy element na końcu tablicy?

Które z poniższych NIE jest typem wartości zwracanej przez funkcję w języku JavaScript?

Które z wymienionych zastosowań najlepiej definiuje bibliotekę jQuery?

Dlaczego w wyniku działania tego kodu w języku C++ na ekranie pojawiła się wartość 0 zamiast 50?

int oblicz(int x) { int i = 50; x = x + i; return i; } int main() { int x = 0; int wynik = oblicz(x); std::cout << x; }

Która biblioteka JavaScript jest najczęściej używana do tworzenia testowalnych funkcji asynchronicznych?

Która z metod zarządzania projektami jest najbardziej odpowiednia, gdy w początkowej fazie projektu zakres nie jest w pełni określony, wymagania mogą zmieniać się podczas realizacji, a także mogą wystąpić nowe potrzeby?

Technika konstruowania algorytmu polegająca na rozbiciu na dwa lub więcej mniejszych podproblemów, aż do momentu, gdy ich części będą wystarczająco proste do bezpośredniego rozwiązania, nosi nazwę:

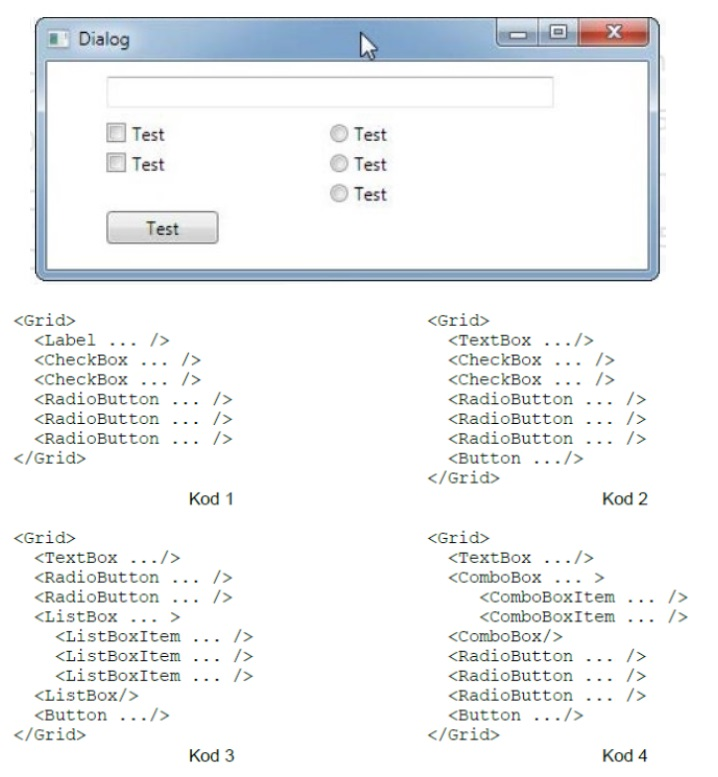

Wskaź kod, który spowoduje wyświetlenie okna dialogowego przedstawionego na ilustracji. Dla uproszczenia kodu, zrezygnowano z atrybutów znaczników

Wynikiem wykonania poniższego fragmentu kodu jest wyświetlenie liczb z zakresu od 2 do 20, które są

for (let number = 2; number <= 20; number++) { let check = true; for (let test = 2; test < number; test++) { if (number % test === 0) { check = false; break; } } if (check) console.log(number); }

Zaprezentowane oznaczenie praw Creative Commons umożliwia bezpłatne wykorzystywanie utworu

Przedstawiony na filmie kod napisany w języku C++ nie kompiluje się. Co należy zmienić w tym kodzie, aby proces kompilacji wykonał się bez błędów?

Co to jest IndexedDB?

Co należy do zadań interpretera?