Pytanie 1

Który protokół jest stosowany do przesyłania plików na serwer WWW?

Wynik: 28/40 punktów (70,0%)

Wymagane minimum: 20 punktów (50%)

Który protokół jest stosowany do przesyłania plików na serwer WWW?

Aby utworzyć styl strony responsywnej dla ekranów o szerokości od 600 px do 800 px należy zastosować regułę CSS

Aby zainstalować system CMS Joomla!, potrzebne jest środowisko

Który efekt został zaprezentowany na filmie?

Do zdefiniowania listy nienumerowanej w języku HTML, jaki znacznik należy zastosować?

Mamy tabelę firm, która zawiera takie kolumny jak: nazwa, adres, NIP, obrot (obrót w ostatnim miesiącu), rozliczenie, status. Wykonanie zapytania SQL SELECT spowoduje wyświetlenie

| SELECT nazwa, NIP FROM firmy WHERE obrot < 4000; |

W skrypcie JavaScript operatory: ||, && zaliczane są do kategorii operatorów

<form> <input type="email" id="addr" required> <input type="submit" value="Zapisz"> </form>Na podstawie przedstawionego kodu formularza HTML można powiedzieć, że pole edycyjne:

Znacznik <ins> w HTML ma na celu wskazanie

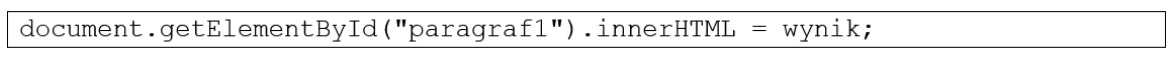

W jakim języku została napisana podana linia kodu

W języku JavaScript należy sformułować warunek, który będzie prawdziwy, gdy zmienna a będzie jakąkolwiek liczbą naturalną dodatnią (również nie zerową) lub gdy zmienna b będzie liczbą mieszczącą się w przedziale od 10 do 100, włącznie. Wyrażenie logiczne zastosowane w tym warunku powinno mieć formę

Przygotowano fragment kodu PHP z zadeklarowaną zmienną tablicową. Jaki wynik zostanie wyświetlony jako imię po wykonaniu tego kodu?

$imiona = array('Anna', 'Tomasz', 'Krzysztof', 'Aleksandra'); echo $imiona[2];

Jaką czynność należy wykonać przed przystąpieniem do tworzenia kopii zapasowej danych w bazie MySQL?

Podane w ramce polecenie SQL nadaje prawo SELECT

GRANT SELECT ON hurtownia.* TO 'sprzedawca'@'localhost';

Który z czynników ma negatywny wpływ na efektywną współpracę w zespole?

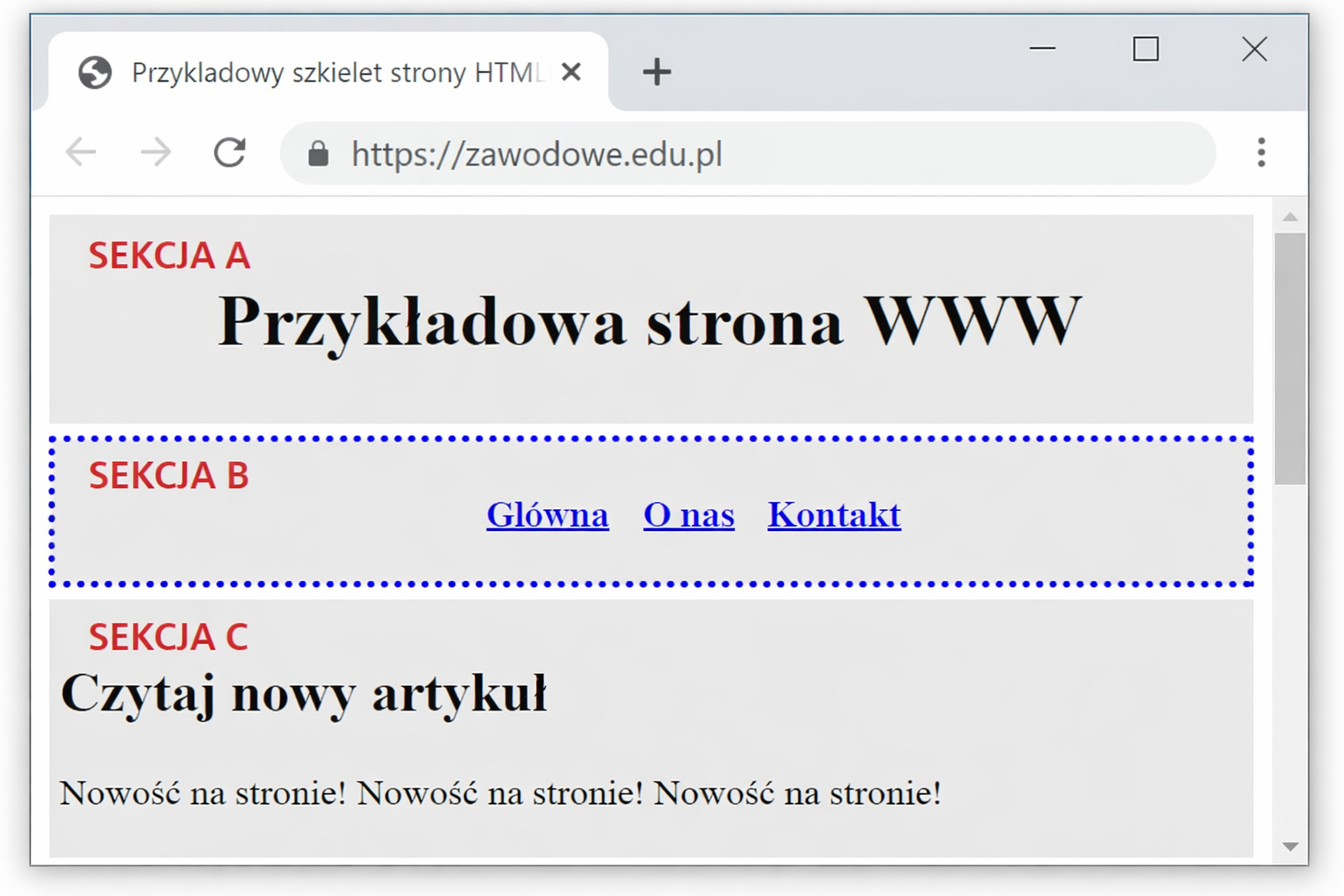

Aby utworzyć strukturę strony internetowej za pomocą znaczników semantycznych języka HTML 5, zgodnie z przedstawionym na ilustracji projektem, SEKCJA B powinna być zawarta w znaczniku

Wynikiem działania pętli będzie wypisanie liczb

| for ($i = 0; $i <= 20; $i += 4) echo $i . ', '; |

W SQL, używanym w bazie danych MySQL, aby przypisać wartość 0 do kolumny przebieg w tabeli samochody, jaką kwerendę należy zastosować?

W języku C++ stworzono zmienną char zm1[10]; Czym jest ta zmienna?

Funkcja pg_connect w języku PHP służy do nawiązania połączenia z bazą danych

W języku PHP nie można zrealizować

Która komenda algorytmu odpowiada graficznej wizualizacji bloku przedstawionego na ilustracji?

Który z protokołów umożliwia publikację strony internetowej na serwerze?

Filtracja sygnału wejściowego w czasie, która uwzględnia zasadę superpozycji, dotyczy filtru

Funkcję Clean Project środowiska IDE stosuje się do

Wskaź na właściwą sekwencję tworzenia aplikacji?

Które tabele będą analizowane w wyniku tego polecenia?

| CHECK TABLE pracownicy CHANGED; |

Ustanowienie klucza obcego jest konieczne do stworzenia

Tabela samochody zawiera dane przedstawione poniżej:

| id | klasa_id | marka | model | rocznik |

|---|---|---|---|---|

| 1 | 1 | ford | ka | 2017 |

| 2 | 2 | seat | toledo | 2016 |

| 3 | 3 | opel | zafira | 2018 |

| 4 | 2 | fiat | 500X | 2018 |

| 5 | 3 | opel | insignia | 2017 |

| SELECT model FROM samochody WHERE rocznik > 2017 AND marka = "opel"; |

Jaką klauzulę należy wykorzystać w instrukcji CREATE TABLE w SQL, by dane pole rekordu pozostawało wypełnione?

Jaką wartość zwróci algorytm? ```Z = 0 N = 1 dopóki Z < 3: N = N * 2 + 1 Z = Z + 1 wypisz N```

Co chce osiągnąć poniższe zapytanie MySQL?

| ALTER TABLE ksiazki MODIFY tytul VARCHAR(100) NOT NULL; |

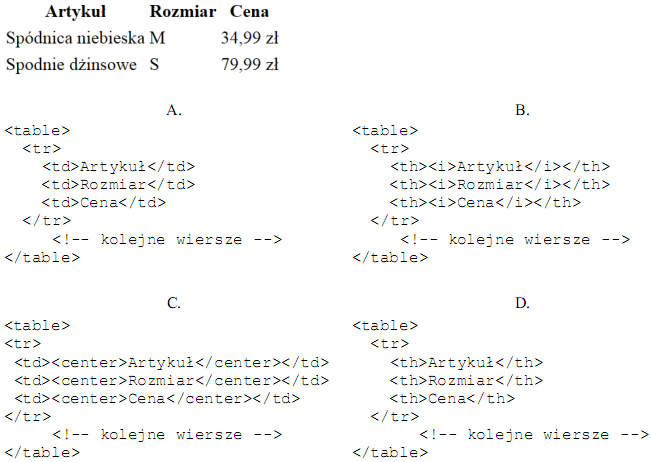

Zaprezentowano tabelę stworzoną za pomocą kodu HTML, bez zastosowania stylów CSS. Który z poniższych fragmentów kodu HTML odnosi się do pierwszego wiersza tabeli?

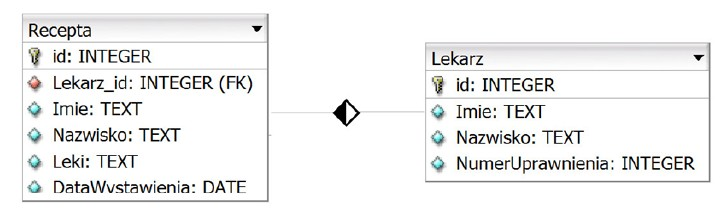

W tabeli Recepta, kolumny Imie i Nazwisko odnoszą się do pacjenta, na którego wystawiona jest recepta. Jaką kwerendę należy wykorzystać, aby dla każdej recepty uzyskać datę jej wystawienia oraz imię i nazwisko lekarza, który ją wystawił?

Który styl CSS ma najwyższy priorytet ważności w zastosowaniu do elementów dokumentu HTML?

Jak można w języku CSS ustawić kolor czerwony dla tekstu?

Na serwerze MySQL do odebrania praw użytkownikowi służy polecenie

Jakie polecenie wydane w terminalu systemu operacyjnego, które zawiera w swojej składni opcję --repair, pozwala na naprawę bazy danych?

Jakie słowo kluczowe w SQL należy zastosować, aby usunąć powtarzające się rekordy?

Jakie polecenie HTML powinno być zastosowane, aby sformatować akapit tekstu?

| Tekst może być zaznaczony albo istotny dla autora |