Pytanie 1

W celu zapewnienia jakości usługi QoS, w przełącznikach warstwy dostępu stosowany jest mechanizm

Wynik: 16/40 punktów (40,0%)

Wymagane minimum: 20 punktów (50%)

W celu zapewnienia jakości usługi QoS, w przełącznikach warstwy dostępu stosowany jest mechanizm

Add-Computer -DomainName egzamin.local -Restart

Przedstawione polecenie jest sposobem dodania stacji roboczej do domeny egzamin.local za pomocą

Jakie polecenie powinno się wykorzystać do zainstalowania pakietów Pythona w systemie Ubuntu z oficjalnego repozytorium?

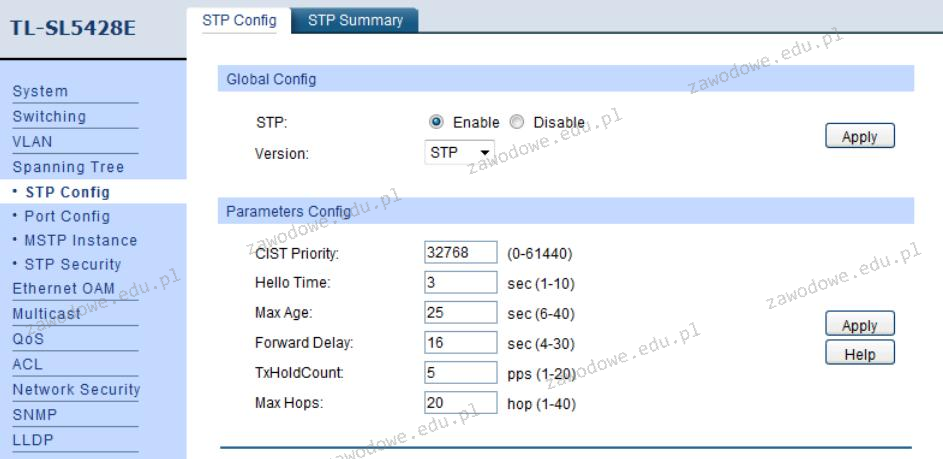

Na podstawie zrzutu ekranu ilustrującego ustawienia przełącznika można wnioskować, że

Jakie urządzenie powinno być użyte w sieci Ethernet, aby zredukować liczbę kolizji pakietów?

Jak nazywa się protokół, który umożliwia pobieranie wiadomości z serwera?

Której komendy wiersza poleceń z opcji zaawansowanych naprawy systemu Windows należy użyć, aby naprawić uszkodzony MBR dysku?

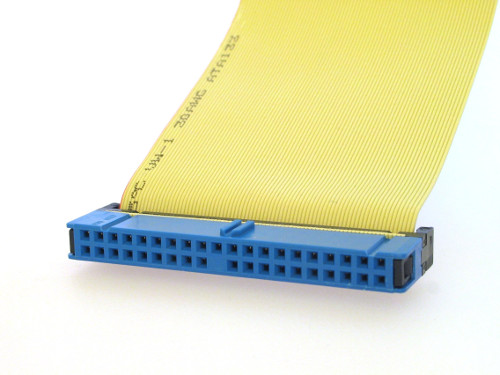

Na ilustracji pokazano wtyczkę taśmy kabel)

Uruchomienie polecenia msconfig w systemie Windows

Transmisję danych bezprzewodowo realizuje interfejs

Liczby zapisane w systemie binarnym jako 10101010 oraz w systemie heksadecymalnym jako 2D odpowiadają następującym wartościom:

Jakie narzędzie w systemie Windows umożliwia kontrolę prób logowania do systemu?

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Adres IP jest zapisany jako cztery grupy liczb, które są oddzielone kropkami

Na 16 bitach możemy przechować

Protokół poczty elektronicznej, który umożliwia zarządzanie wieloma skrzynkami pocztowymi oraz pobieranie i manipulowanie na wiadomościach przechowywanych na zdalnym serwerze, to

Relacja między ładunkiem zmagazynowanym na przewodniku a potencjałem tego przewodnika wskazuje na jego

Na ilustracji zobrazowano okno ustawień rutera. Wprowadzone parametry sugerują, że

Jakie napięcie jest obniżane z 230 V w zasilaczu komputerowym w standardzie ATX dla różnych podzespołów komputera?

Podczas skanowania reprodukcji obrazu z magazynu, na skanie obrazu ukazały się regularne wzory, zwane morą. Jakiej funkcji skanera należy użyć, aby usunąć te wzory?

Jak nazywa się protokół warstwy transportowej modelu TCP/IP, który nie gwarantuje dostarczenia danych?

Wykonano test przy użyciu programu Acrylic Wi-Fi Home, a wyniki przedstawiono na zrzucie ekranu. Na ich podstawie można wnioskować, że dostępna sieć bezprzewodowa

Które urządzenie może zostać wykorzystane do rutowania ruchu sieciowego między sieciami VLAN?

Aby sprawdzić minimalny czas ważności hasła w systemie Windows, stosuje się polecenie

Jaką liczbę warstw określa model ISO/OSI?

W skanerze z systemem CIS źródłem światła oświetlającym skanowany dokument jest

Do efektywnego zrealizowania macierzy RAID 1 wymagane jest minimum

Element trwale zainstalowany, w którym znajduje się zakończenie poziomego okablowania strukturalnego abonenta, to

Jaką licencję musi mieć oprogramowanie, aby użytkownik mógł wprowadzać w nim zmiany?

W systemie Linux polecenie chmod służy do

Jaki adres IP należy do grupy A?

W systemach Windows istnieje możliwość przypisania użytkownika do dowolnej grupy za pomocą panelu

Użytkownik chce tak zmodernizować komputer, aby działały na nim gry wymagające DirectX12. Jaki system operacyjny powinien zakupić do modernizowanego komputera, aby wspierał DX12?

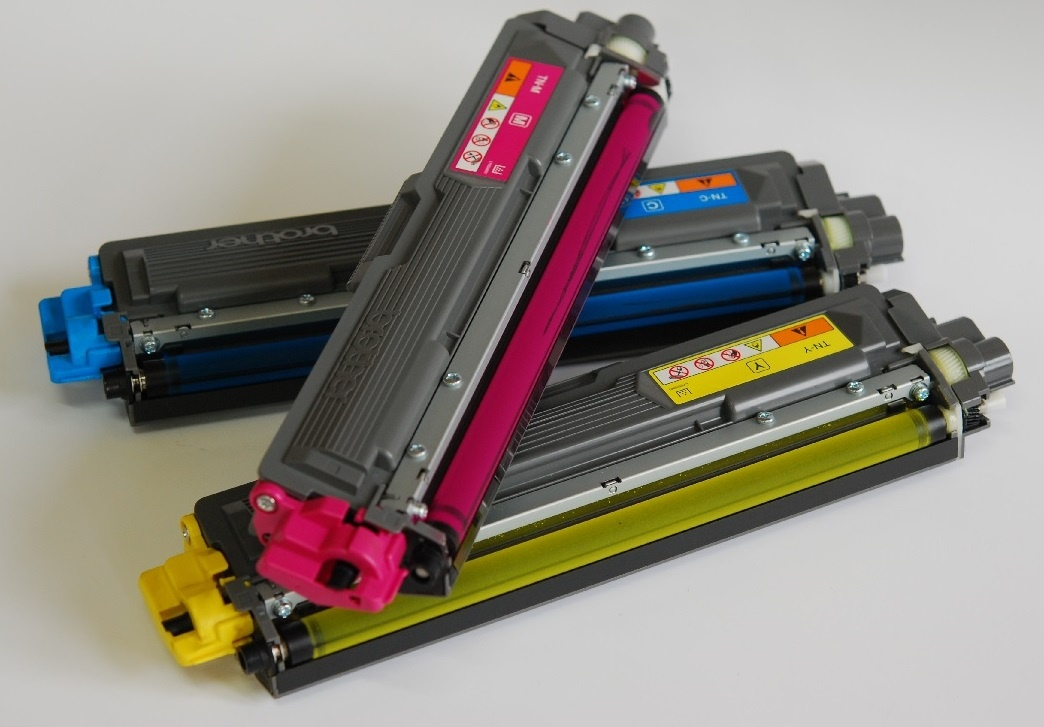

Na ilustracji przedstawiono

Urządzeniem, które przekształca otrzymane ramki w sygnały przesyłane później w sieci komputerowej, jest

Aby w systemie Windows, przy użyciu wiersza poleceń, zmienić partycję FAT na NTFS bez utraty danych, powinno się zastosować polecenie

Jakim interfejsem można osiągnąć przesył danych o maksymalnej przepustowości 6Gb/s?

Jaką kwotę trzeba będzie przeznaczyć na zakup kabla UTP kat.5e do zbudowania sieci komputerowej składającej się z 6 stanowisk, gdzie średnia odległość każdego stanowiska od przełącznika wynosi 9 m? Należy uwzględnić 1 m zapasu dla każdej linii kablowej, a cena za 1 metr kabla to 1,50 zł?

Typowym objawem wskazującym na zbliżającą się awarię dysku twardego jest pojawienie się

Jakie narzędzie jest używane do diagnozowania łączności między hostami w systemie Windows?