Pytanie 1

Co to jest Cypress?

Wynik: 24/40 punktów (60,0%)

Wymagane minimum: 20 punktów (50%)

Co to jest Cypress?

Który z wymienionych składników charakteryzuje się typowym wystąpieniem w diagramie Gantta?

Jakie znaczenie ma termin "hierarchia dziedziczenia" w kontekście programowania obiektowego?

Jaki typ złośliwego oprogramowania funkcjonuje w tle, zbierając dane o wprowadzanych hasłach?

Który element HTML5 służy do osadzania wideo na stronie?

Co to jest JWT (JSON Web Token)?

Który z poniższych aspektów najlepiej definiuje działanie e-sklepu?

Jakie jest najważniejsze właściwość algorytmów szyfrowania symetrycznego?

Jakie ma znaczenie "operacja wejścia" w kontekście programowania?

W sekcji, która odpowiada za obsługę wyjątku wygenerowanego przez aplikację, należy to zdefiniować

Jakie są różnice między konstruktorem a zwykłą metodą w klasie?

Która metoda cyklu życia komponentu w React.js jest wywoływana tuż po zamontowaniu komponentu w DOM?

Co to jest XSS (Cross-Site Scripting)?

Która z poniższych metod nie należy do cyklu życia komponentu w React.js?

Który z języków programowania jest najczęściej wykorzystywany do budowania aplikacji internetowych po stronie serwera?

Jednym z rodzajów testów funkcjonalnych, które można przeprowadzić na aplikacji webowej, jest ocena

Która z operacji logicznych zwróci wartość "true", gdy obie zmienne są sobie równe?

Co to jest WebAssembly (WASM)?

Jaki będzie wynik działania poniższego kodu JavaScript?

| function foo() { console.log(a); var a = 1; console.log(a); } foo(); |

Jakie z wymienionych narzędzi jest szeroko stosowane do debugowania aplikacji internetowych?

Która metoda wyszukiwania potrzebuje posortowanej listy do prawidłowego działania?

Który z poniższych aspektów najdokładniej określa cel realizacji projektu?

Przedstawione kody zawierają realizację funkcji oraz jeden zdefiniowany test automatyczny, który weryfikuje działanie funkcji w przypadku, gdy argumentem jest liczba ujemna. W miejsce kropek należy dodać drugi test, który sprawdzi funkcjonalność funkcji, kiedy argumentem jest liczba dodatnia. Który z poniższych kodów jest odpowiedni do tego testu?

export function fun1(number) { if (number < 0) number = number * (-1); return number; } | describe('fun1', () => { it('test1', () => { const result = fun1(-1); expect(result).toBe(1); }) ... }) | ||

it('test2', () => { const result = fun1(1); expect(result).toBe(result+1); }) | A. | it('test2', () => { const result = fun1(2); expect(result).toBe(-2); }) | B. |

it('test2', () => { const result = fun1(2); expect(result).toBe(2); }) | C. | it('test2', () => { const result = fun1(1); expect(result).toBe(-1); }) | D. |

Która z metod zarządzania projektami stawia na przejrzystość oraz wizualizację bieżących zadań?

W jaki sposób procesor nawiązuje komunikację z pamięcią podręczną (cache)?

Czym jest ochrona własności intelektualnej?

Co to jest WebSockets?

Który z operatorów w języku C++ służy do pobierania adresu zmiennej?

Jak nazywa się technika umożliwiająca asynchroniczne wykonywanie operacji w JavaScript?

Jakie określenie w programowaniu obiektowym odnosi się do "zmiennej klasy"?

Jakie jest podstawowe zastosowanie wzorca projektowego Singleton?

W przedsiębiorstwie IT obowiązują określone zasady dotyczące zarządzania projektami, co wskazuje, że firma wykorzystuje model zarządzania

|

Które z poniższych pojęć nie jest związane z React.js?

Który z wymienionych składników jest charakterystyczny dla środowiska IDE przeznaczonego do tworzenia aplikacji mobilnych?

Wskaż właściwość charakterystyczną dla metody abstrakcyjnej?

Które z poniższych nie jest rodzajem bazy danych?

Co oznacza pojęcie MVP w kontekście projektowania aplikacji?

Przedstawiony na filmie kod napisany w języku C++ nie kompiluje się. Co należy zmienić w tym kodzie, aby proces kompilacji wykonał się bez błędów?

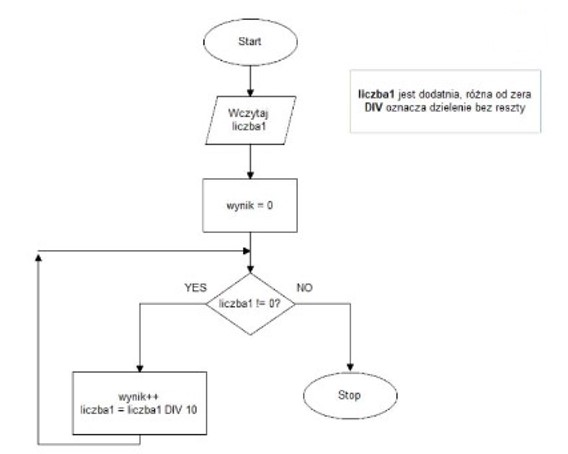

Jakie obliczenia można wykonać za pomocą poniższego algorytmu, który operuje na dodatnich liczbach całkowitych?

Jakie elementy powinny być uwzględnione w scenariuszu testów aplikacji?