Pytanie 1

Monolityczne jądro (kernel) występuje w którym systemie?

Wynik: 27/40 punktów (67,5%)

Wymagane minimum: 20 punktów (50%)

Monolityczne jądro (kernel) występuje w którym systemie?

Użytkownik drukarki samodzielnie i poprawnie napełnił pojemnik z tonerem. Po jego zamontowaniu drukarka nie podejmuje się próby drukowania. Co może być przyczyną tej usterki?

Zgodnie z normą EIA/TIA T568B, żyły pary odbiorczej w skrętce są pokryte izolatorem w kolorze

Protokół poczty elektronicznej, który umożliwia zarządzanie wieloma skrzynkami pocztowymi oraz pobieranie i manipulowanie na wiadomościach przechowywanych na zdalnym serwerze, to

Kluczowe znaczenie przy tworzeniu stacji roboczej dla wielu wirtualnych maszyn ma

Tworzenie obrazu dysku ma na celu

Jakie urządzenie w sieci lokalnej NIE ROZDZIELA obszaru sieci komputerowej na domeny kolizyjne?

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Kasety z drukarek po zakończeniu użytkowania powinny zostać

PCI\VEN_10EC&DEV_8168&SUBSYS_05FB1028&REV_12

Przedstawiony zapis jest

Shareware to typ licencji, która polega na

Jakie urządzenie powinno być użyte do segmentacji domeny rozgłoszeniowej?

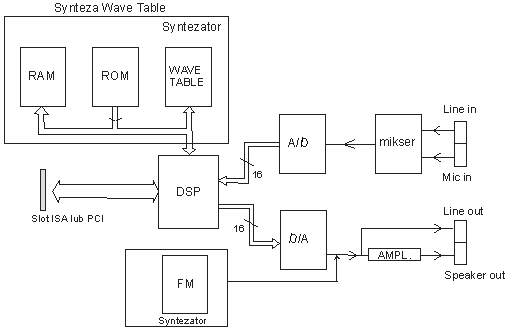

Który z elementów przedstawionych na diagramie karty dźwiękowej na rysunku jest odpowiedzialny za cyfrowe przetwarzanie sygnałów?

Które z urządzeń używanych w sieciach komputerowych nie modyfikuje liczby kolizyjnych domen?

Ile maksymalnie hostów można przydzielić w sieci o masce 255.255.255.192?

Aby przywrócić dane z sformatowanego dysku twardego, konieczne jest zastosowanie programu

Jaką usługę powinno się aktywować na ruterze, aby każda stacja robocza mogła wymieniać pakiety z siecią Internet, gdy dostępnych jest 5 adresów publicznych oraz 18 stacji roboczych?

Co oznacza standard 100Base-T?

Który z wymienionych interfejsów stanowi port równoległy?

Który z parametrów czasowych w pamięci RAM określany jest jako czas dostępu?

Topologia fizyczna, w której każdy węzeł łączy się z wszystkimi innymi węzłami, to topologia

Program Mozilla Firefox jest udostępniany na zasadach licencji

Przynależność komputera do konkretnej wirtualnej sieci nie może być ustalona na podstawie

Jakiego parametru wymaga konfiguracja serwera DHCP?

Postcardware to typ

Jakie urządzenie sieciowe powinno zastąpić koncentrator, aby podzielić sieć LAN na cztery odrębne domeny kolizji?

W systemie Windows, gdzie należy ustalić wymagania dotyczące złożoności hasła?

Kto jest odpowiedzialny za alokację czasu procesora dla konkretnych zadań?

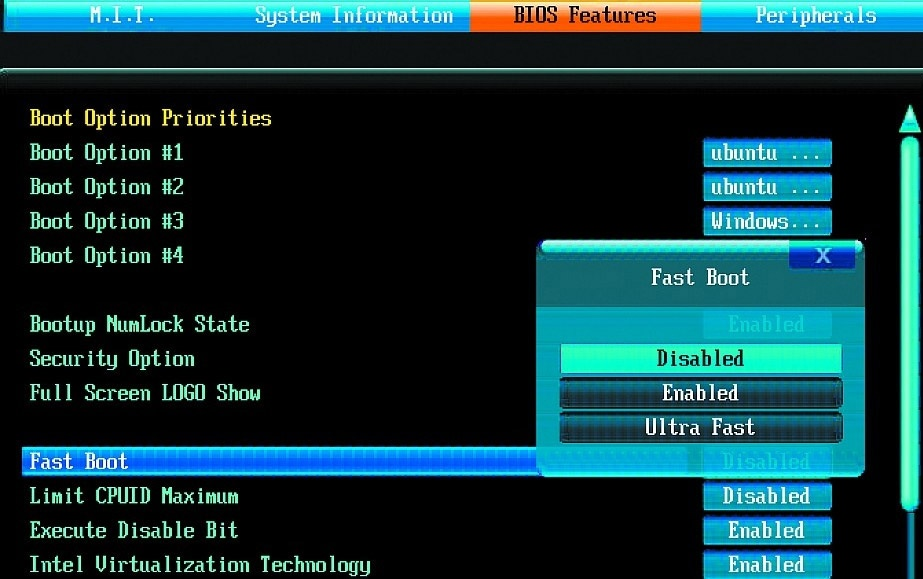

Co spowoduje zmiana opcji Fast Boot na wartość Enabledw konfiguracji BIOS przedstawionej na ilustracji?

Cechą charakterystyczną pojedynczego konta użytkownika w systemie Windows Serwer jest

Jak nazywa się licencja oprogramowania, która pozwala na bezpłatne rozpowszechnianie aplikacji?

W systemie Windows do wyświetlenia treści pliku tekstowego służy polecenie

Algorytm wykorzystywany do weryfikacji, czy ramka Ethernet jest wolna od błędów, to

Który z wymienionych systemów operacyjnych nie obsługuje wielozadaniowości?

Jakie funkcje posiada program tar?

Po przeprowadzeniu diagnostyki komputerowej ustalono, że temperatura pracy karty graficznej z wyjściami HDMI oraz D-SUB, zainstalowanej w gnieździe PCI Express komputera stacjonarnego, wynosi 87°C. W związku z tym, serwisant powinien

Dokumentacja końcowa zaprojektowanej sieci LAN powinna zawierać między innymi

Serwer, który realizuje żądania w protokole komunikacyjnym HTTP, to serwer

Aby przeprowadzić instalację bez nadzoru w systemie Windows, konieczne jest przygotowanie pliku odpowiedzi o nazwie

Dostosowanie ustawień parametrów TCP/IP urządzenia na podstawie adresu MAC karty sieciowej jest funkcją protokołu