Pytanie 1

Z którego z pól klasy

class Dane { public $a; private $b; protected $c; }będzie można uzyskać dostęp z zewnątrz przy użyciu obiektu stworzonego jako instancja tej klasy?

Wynik: 29/40 punktów (72,5%)

Wymagane minimum: 20 punktów (50%)

Z którego z pól klasy

class Dane { public $a; private $b; protected $c; }będzie można uzyskać dostęp z zewnątrz przy użyciu obiektu stworzonego jako instancja tej klasy?

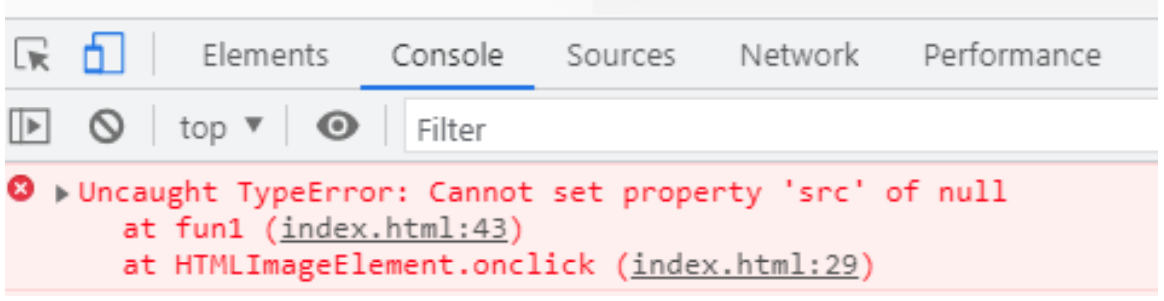

Podczas działania skryptu JavaScript został w konsoli wygenerowany błąd związany z działaniami na atrybucie elementu DOM. Z komunikatu wynika, że próbowano ustawić atrybut dla

Zdefiniowana jest tabela o nazwie wycieczki z atrybutami nazwa, cena oraz miejsca (jako liczba dostępnych miejsc). Aby wyświetlić jedynie nazwy tych wycieczek, dla których cena jest mniejsza niż 2000 złotych i które mają co najmniej cztery wolne miejsca, należy użyć zapytania

Funkcja zaprezentowana w PHP

| function dzialania(int $x, float $y) { $z = $x + $y; return $z; } |

Która z wymienionych funkcji sortowania w języku PHP służy do sortowania tablicy asocjacyjnej według kluczy?

W przypadku przedstawionego fragmentu kodu walidator HTML zgłosi błąd, ponieważ

| <img src="kwiat.jpg alt="kwiat"> |

Użycie standardu ISO-8859-2 ma na celu zapewnienie prawidłowego wyświetlania

Jaką wartość w systemie RGB uzyskamy dla koloru zapisanego w kodzie heksadecymalnym: #1510FE?

Jaką cechę wyróżnia format PNG?

Zakładając, że tablica $tab zawiera liczby naturalne, co program wyświetli?

| $liczba = $tab[0]; foreach ($tab as $element) { if ($element > $liczba) $liczba = $element; } echo $liczba; |

Efektem wykonania kwerendy dla przedstawionej tabeli rezerwacje jest

|

| id_pok | liczba_dn | sezon |

|---|---|---|

| 1 | 10 | lato |

| 2 | 4 | zima |

| 1 | 5 | lato |

| 2 | 6 | zima |

| 1 | 5 | lato |

| 3 | 9 | zima |

| 1 | 8 | zima |

Fragment tabeli gory prezentuje polskie łańcuchy górskie oraz ich najwyższe szczyty. Przedstaw kwerendę, która oblicza średnią wysokość szczytów dla każdego łańcucha górskiego.

| Id | pasmo | nazwa | wysokosc |

|---|---|---|---|

| 134 | Góry Bystrzyckie | (brak nazwy) | 949 |

| 137 | Góry Bystrzyckie | Anielska Kopa | 871 |

| 74 | Beskid Żywiecki | Babia Góra (Diablak) | 1725 |

| 41 | Beskid Śląski | Barania Góra | 1220 |

| 145 | Góry Karczewskie | Baraniec | 723 |

| 128 | Góry Bardzkie | Bardzka Góra (Kalwaria) | 583 |

| 297 | Tatry | Beskid | 2012 |

Wskaż przycisk sformatowany przedstawionym stylem CSS.

|

Wszelkie dane, które dostarczają informacji o innych danych, nazywane są

Bitmapa stanowi typ obrazu

Efekt przedstawiony w filmie powinien być zdefiniowany w selektorze

W CSS zapis w postaci ```h1::first-letter{color:red;}``` spowoduje, że kolor czerwony będzie dotyczył

ALTER TABLE transport MODIFY COLUMN rok_produkcji INT;Wykonanie powyższej kwerendy SQL w bazie MySQL spowoduje:

W języku SQL, jaki będzie efekt wykonania poniższego zapytania?

ALTER TABLE osoba DROP COLUMN grupa;

Poziom izolacji transakcji Repeatable Read (tryb powtarzalnego odczytu) używany przez MS SQL jest związany z problemem

W trakcie edycji grafiki rastrowej w aplikacji obsługującej kanały, dodanie kanału alfa oznacza

Aby baza danych działała poprawnie i konsekwentnie, konieczne jest wprowadzenie w każdej tabeli

Jakie mechanizmy przyznawania zabezpieczeń, umożliwiające przeprowadzanie operacji na bazie danych, są powiązane z tematyką zarządzania kontami, użytkownikami oraz uprawnieniami?

Element lub grupa elementów, która w jednoznaczny sposób identyfikuje każdy pojedynczy rekord w tabeli w bazie danych, nazywa się kluczem

Baza danych, która fizycznie znajduje się na wielu komputerach, lecz logicznie postrzegana jako całość, opiera się na architekturze

Do podzbioru DML (ang. Data Manipulation Language) języka SQL należą polecenia:

W celu uzyskania efektu widocznego na rysunku, w kodzie HTML, należy umieścić znacznik skrótu <abbr> z atrybutem

Jakie znaczenie ma akronim ACID w kontekście SQL?

Znacznik <ins> w HTML jest używany do wskazywania

Jakie formaty wideo są obsługiwane przez standard HTML5?

Który z poniższych fragmentów kodu JavaScript zwróci true?

Która z poniższych definicji funkcji w języku C++ przyjmuje argument typu rzeczywistego i zwraca wynik typu całkowitego?

Na stronie internetowej dodano grafikę w kodzie HTML. Co się stanie, jeśli plik rysunek.png nie zostanie odnaleziony przez przeglądarkę?

| <img src="rysunek.png" alt="pejzaż"> |

Instrukcję for można zastąpić inną instrukcją

Możliwość utworzenia konta użytkownika jan z hasłem janPass można osiągnąć przy pomocy polecenia

W języku JavaScript zapis ```x = przedmiot.nazwa();``` oznacza, że

W języku HTML kolor biały można przedstawić przy użyciu wartości

W HTML, aby dodać obrazek z tekstem umieszczonym pośrodku obrazka, konieczne jest użycie znacznika

W języku C++ funkcja, która zwraca rezultat potęgowania i operuje na dwóch argumentach: liczbie x oraz wykładniku w, powinna mieć taką deklarację

Jak wybrać nazwy produktów z tabeli sprzet zawierającej pola: nazwa, cena, liczbaSztuk, dataDodania, które zostały dodane w roku 2021, a ich cena jest poniżej 100 zł lub liczba sztuk przekracza 4, w sekcji WHERE?