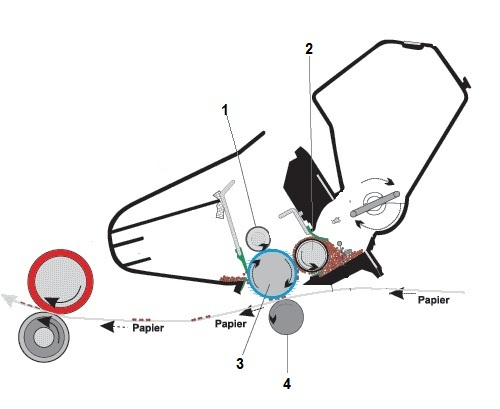

Pytanie 1

Na przedstawionym schemacie drukarki laserowej wałek światłoczuły oznaczono numerem

Brak odpowiedzi na to pytanie.

Prawidłowo wskazany element z numerem 3 to wałek światłoczuły, nazywany też bębnem światłoczułym lub OPC drum (Organic Photo Conductor). To absolutnie kluczowy podzespół drukarki laserowej, bo właśnie na jego powierzchni powstaje utajony obraz strony, który później zostaje przeniesiony na papier. Bęben jest pokryty warstwą materiału światłoczułego, który pod wpływem naświetlania wiązką lasera zmienia swoje własności elektryczne. Najpierw wałek jest równomiernie naładowany elektrostatycznie, potem laser „rysuje” na nim obraz – miejsca naświetlone tracą ładunek, a nienaświetlone go zachowują. Dzięki temu proszek tonera przykleja się tylko tam, gdzie ma być wydruk. W praktyce, gdy serwisujesz drukarki, warto zawsze kojarzyć, że bęben światłoczuły jest zwykle większym, cylindrycznym elementem, często w kolorze zielonym lub niebieskim, i jest bardzo wrażliwy na światło oraz zarysowania. Z mojego doświadczenia, typowym błędem jest dotykanie jego powierzchni palcami albo wystawianie na silne światło – skraca to drastycznie jego żywotność i powoduje pasy, plamy czy tło na wydruku. W wielu urządzeniach bęben jest zintegrowany z kartridżem z tonerem, ale w sprzęcie biurowym wyższego segmentu często jest osobnym modułem, który wymienia się niezależnie. Branżowe dobre praktyki mówią jasno: bębna nie czyścimy agresywnie, nie pocieramy go szmatą, używamy wyłącznie dedykowanych środków i zawsze chronimy przed światłem dziennym. Na egzaminach i w pracy w serwisie dobrze jest też kojarzyć, że wszystkie procesy: ładowanie, naświetlanie, wywoływanie obrazu, transfer tonera – dzieją się właśnie na powierzchni wałka światłoczułego. To taki „serce układu obrazowania” w drukarce laserowej.