Pytanie 1

Która z wymienionych cech dotyczy klasy statycznej?

Wynik: 24/40 punktów (60,0%)

Wymagane minimum: 20 punktów (50%)

Która z wymienionych cech dotyczy klasy statycznej?

Jakie z następujących skutków może wystąpić w przypadku naruszenia prawa autorskiego?

Które z poniższych stwierdzeń jest prawdziwe w kontekście dziedziczenia w języku Java?

Jaką złożoność obliczeniową posiada podany algorytm?

Dane:

Tablica: tab[n]

Index: i = 0, 1, ..., n-1

x: szukana

Algorytm:

// K1: i ← 0 // K2: dopóki i < (n - 1) // K3: jeżeli tab[i] = x to wypisz i // K4: i ← i + 1 // K5: idź do K2 // K6: zakończ

Jakie rozwiązanie jest najbardziej odpowiednie przy projektowaniu aplikacji, która ma funkcjonować na różnych systemach operacyjnych?

Co będzie wynikiem działania poniższego kodu SQL?

SELECT COUNT(*) FROM employees WHERE salary > (SELECT AVG(salary) FROM employees);

Jaką instrukcję należy wykorzystać do poprawnej deklaracji zmiennej typu string w C++?

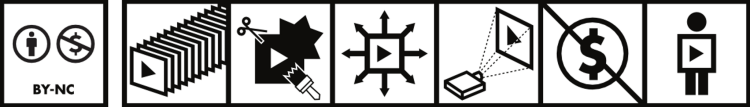

Przedstawione logo praw Creative Commons umożliwia bezpłatne użytkowanie dzieła:

Jakie kroki należy podjąć, aby skutecznie zabezpieczyć dane na komputerze?

Aby wykorzystać framework Django, należy pisać w języku

Co to jest JWT (JSON Web Token)?

Jakie jest podstawowe założenie normalizacji krajowej?

W zestawieniu zaprezentowano doświadczenie zawodowe pracowników firmy IT. Do stworzenia aplikacji front-end powinien/powinna zostać wyznaczony/a

| Pracownik | Znajomość technologii lub programów |

|---|---|

| Anna | Inkscape, Corel Draw |

| Krzysztof | Angular |

| Patryk | HTML, CSS |

| Ewa | Django, .NET |

Błędy w interpretacji kodu stworzonego za pomocą React.js lub Angular można wykryć dzięki

Jakie z wymienionych narzędzi pozwala na jednoczesne korzystanie z systemów BIN, DEC i HEX?

Który z wymienionych mechanizmów umożliwia ograniczenie dostępu do wybranych sekcji aplikacji webowej?

Która z poniższych technologii jest używana do tworzenia wykresów i animacji w przeglądarce?

Który z wymienionych poniżej przykładów stanowi system informacji przetwarzany przez system informatyczny?

Jakie informacje zawiera dokumentacja realizacji projektu?

W jakim języku programowania kod źródłowy musi być skompilowany do kodu maszynowego konkretnej architektury procesora przed jego uruchomieniem?

Jaki z wymienionych komponentów jest kluczowy do inicjalizacji pola klasy podczas tworzenia instancji obiektu?

Która z metod zarządzania projektem jest oparta na przyrostach realizowanych w sposób iteracyjny?

Jaki modyfikator umożliwia dostęp do elementu klasy z każdego miejsca w kodzie?

Jakie elementy zostaną wyświetlone w przeglądarce po wykonaniu kodu źródłowego stworzonego za pomocą dwóch funkcjonalnie równoważnych fragmentów? KOD W ANGULAR:

tags: string[] = ['tag1', 'tag2', 'tag3' ]; // ... <p *ngFor="let tag of tags"> {{tag}} </p>KOD W REACT.JS:

state = { tags: ['tag1', 'tag2', 'tag3'] }; // ... /* w instrukcji return metody render */ <React.Fragment> { this.state.tags.map(tag => <p key={tag}>{tag}</p>) } </React.Fragment>

Jaki rodzaj licencji umożliwia dowolne zmienianie oraz rozpowszechnianie kodu źródłowego?

W przedstawionych funkcjonalnie równoważnych kodach źródłowych po przeprowadzeniu operacji w zmiennej b zostanie zapisany wynik:

| Python: | C++/C#/Java: |

x = 5.96; b = int(x); | double x = 5.96; int b = (int)x; |

Który z frameworków bazuje na budowaniu komponentów przy użyciu języka JavaScript?

Algorytm wyszukiwania sekwencyjnego z wykorzystaniem wartownika opiera się na założeniu, że

Które z poniższych narzędzi jest używane do zarządzania wersjami kodu?

Jak w CSS definiuje się element, który ma reagować na najechanie kursorem?

Definicja konstruktora dla zaprezentowanej klasy w języku C++ może być sformułowana jak poniżej:

class Owoc { public: double waga; string nazwa; Owoc(double waga, string nazwa); };

Owoc::Owoc(double waga, string nazwa) { this -> waga = waga; this -> nazwa = nazwa; }

Construct::Owoc(double waga, string nazwa) { this -> waga = waga; this -> nazwa = nazwa; }

Construct::Owoc(double waga, string nazwa) { this.waga = waga; this.nazwa = nazwa; }

Owoc::Owoc(double waga, string nazwa) { this.waga = waga; this.nazwa = nazwa; }

Jakie narzędzie jest najbardziej odpowiednie do identyfikacji błędów w trakcie działania programu?

Która z wymienionych aplikacji stanowi przykład prostego rozwiązania mobilnego?

Jakie informacje zawiera zestaw instrukcji (ISA) danego procesora?

Która z poniższych nie jest zasadą czystego kodu (clean code)?

Przedstawiony na filmie kod napisany w języku C++ nie kompiluje się. Co należy zmienić w tym kodzie, aby proces kompilacji wykonał się bez błędów?

Które z poniższych nie jest narzędziem do zarządzania stanem w aplikacjach React?

Który z wymienionych elementów jest fundamentalny w architekturze klient-serwer?

Jakie jest przeznaczenie dokumentacji wdrożeniowej?

Które z poniższych nie jest rodzajem bazy danych?