Pytanie 1

Jakie polecenie należy zastosować w systemach operacyjnych z rodziny Windows, aby zmienić właściwość pliku na tylko do odczytu?

Wynik: 33/40 punktów (82,5%)

Wymagane minimum: 20 punktów (50%)

Jakie polecenie należy zastosować w systemach operacyjnych z rodziny Windows, aby zmienić właściwość pliku na tylko do odczytu?

Jaką konfigurację sieciową może posiadać komputer, który należy do tej samej sieci LAN co komputer z adresem 192.168.1.10/24?

Podczas skanowania reprodukcji obrazu z magazynu, na skanie obrazu ukazały się regularne wzory, zwane morą. Jakiej funkcji skanera należy użyć, aby usunąć te wzory?

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Aby przeprowadzić aktualizację zainstalowanego systemu operacyjnego Linux Ubuntu, należy wykorzystać komendę

Cienki klient (thin client) korzysta z protokołu

Sprzęt, który pozwala na komunikację pomiędzy hostami w tej samej sieci a hostami w różnych sieciach, to

Proces aktualizacji systemów operacyjnych ma na celu przede wszystkim

Aby poprawić niezawodność i efektywność przesyłu danych na serwerze, należy

W systemie Linux, aby uzyskać informację o nazwie aktualnego katalogu roboczego, należy użyć polecenia

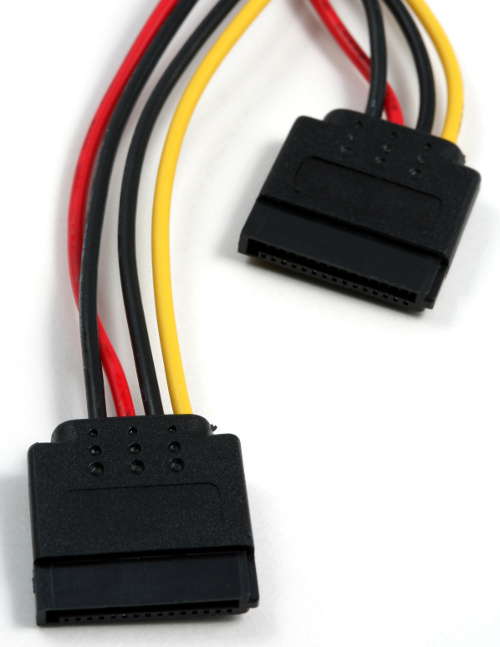

Aby komputer osobisty współpracował z urządzeniami korzystającymi z przedstawionych na rysunku złącz, należy wyposażyć go w interfejs

Które systemy operacyjne są atakowane przez wirusa MS Blaster?

Wynikiem działania (10101101)₍₂₎ − (10100)₍₂₎ jest

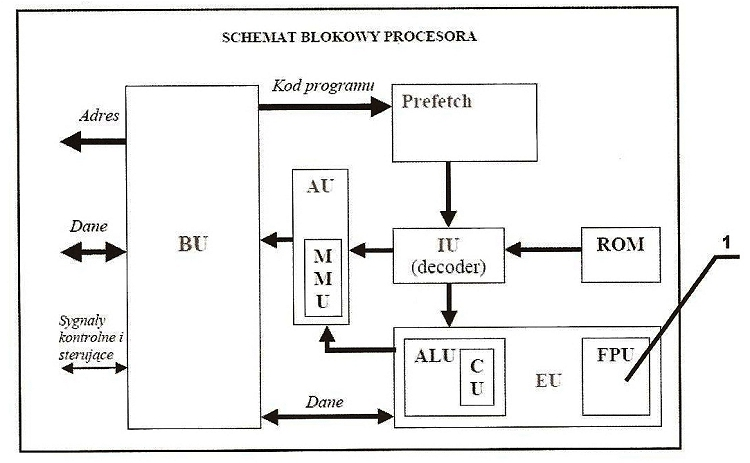

Element oznaczony numerem 1 w schemacie blokowym procesora pełni funkcję

W jakim typie skanera wykorzystuje się fotopowielacze?

Serwer zajmuje się rozgłaszaniem drukarek w sieci, organizowaniem zadań do wydruku oraz przydzielaniem uprawnień do korzystania z drukarek

Jakie narzędzie w systemie Windows służy do przeglądania informacji dotyczących problemów z systemem?

Aktualizacja systemów operacyjnych to proces, którego głównym zadaniem jest

Na przedstawionym zdjęciu złącza pozwalają na

Która z poniższych form zapisu liczby 77(8) jest nieprawidłowa?

Który program umożliwia sprawdzanie stanów portów i wykonuje próby połączeń z nimi?

Jak określamy atak na sieć komputerową, który polega na łapaniu pakietów przesyłanych w sieci?

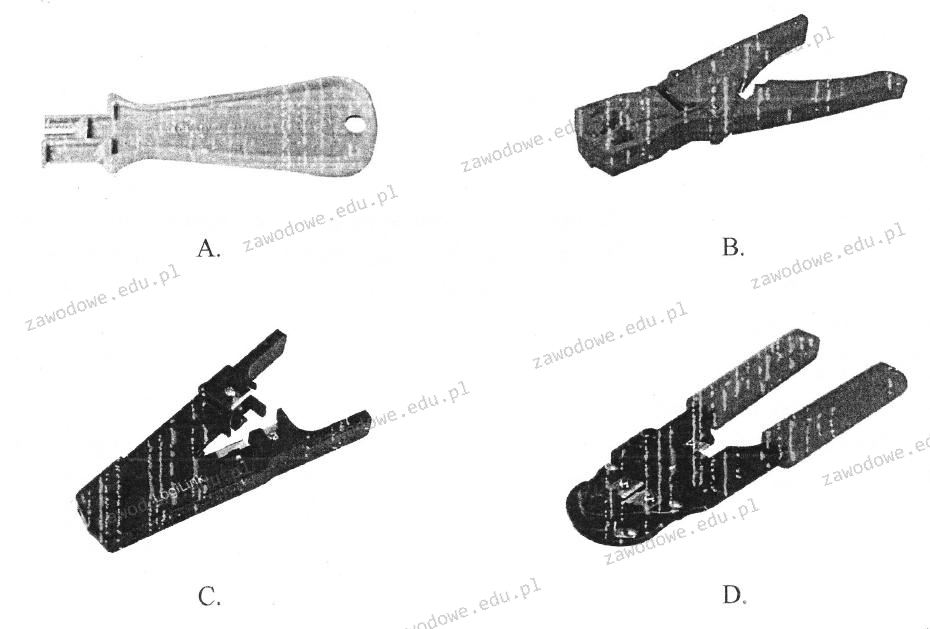

Jaki instrument jest używany do usuwania izolacji?

Wykonanie polecenia net localgroup w systemie Windows skutkuje

Jakie zabezpieczenie w dokumentacji technicznej określa mechanizm zasilacza komputerowego zapobiegający przegrzaniu urządzenia?

Jaki typ macierzy dyskowych zapewnia tak zwany mirroring dysków?

W programie Explorator systemu Windows, naciśnięcie klawisza F5 zazwyczaj powoduje wykonanie następującej operacji:

Jakie jest właściwe IP dla maski 255.255.255.0?

Aby sprawdzić, czy zainstalowana karta graficzna w komputerze jest przegrzewana, użytkownik ma możliwość użycia programu

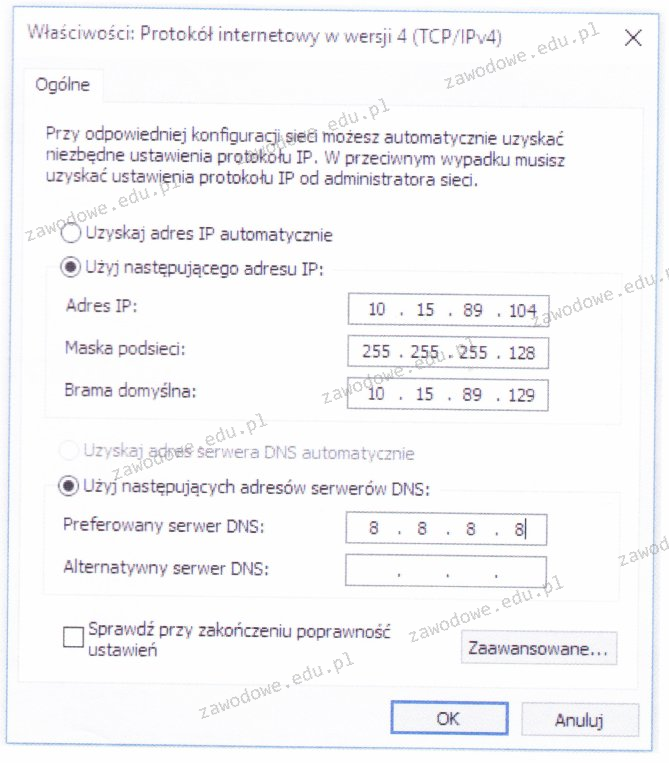

Schemat ilustruje ustawienia karty sieciowej dla urządzenia z adresem IP 10.15.89.104/25. Można z niego wywnioskować, że

W sieciach bezprzewodowych Ad-Hoc (Independent Basic Service Set) wykorzystywana jest fizyczna struktura

Urządzenie, które pozwala na połączenie hostów w jednej sieci z hostami w różnych sieciach, to

Który z poniższych adresów IP należy do grupy C?

W systemie Linux do obsługi tablic partycji można zastosować komendę

Aby zrealizować transfer danych pomiędzy siecią w pracowni a siecią ogólnoszkolną, która ma inną adresację IP, należy zastosować

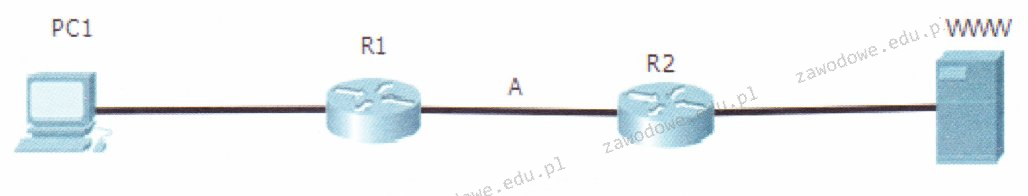

Ramka z informacjami przesyłanymi z komputera PC1 do serwera www znajduje się pomiędzy routerem R1 a routerem R2 w punkcie A). Jakie adresy są w niej zawarte?

Co oznacza skrót "DNS" w kontekście sieci komputerowych?

Aby monitorować stan dysków twardych w serwerach, komputerach osobistych i laptopach, można użyć programu

Co oznacza skrót RAID w kontekście pamięci masowej?

W skład sieci komputerowej wchodzą 3 komputery stacjonarne oraz drukarka sieciowa, połączone kablem UTP z routerem mającym 1 x WAN oraz 5 x LAN. Które z urządzeń sieciowych pozwoli na podłączenie dodatkowych dwóch komputerów do tej sieci za pomocą kabla UTP?