Pytanie 1

Jakie urządzenie diagnostyczne zostało zaprezentowane na ilustracji oraz opisane w specyfikacji zawartej w tabeli?

Brak odpowiedzi na to pytanie.

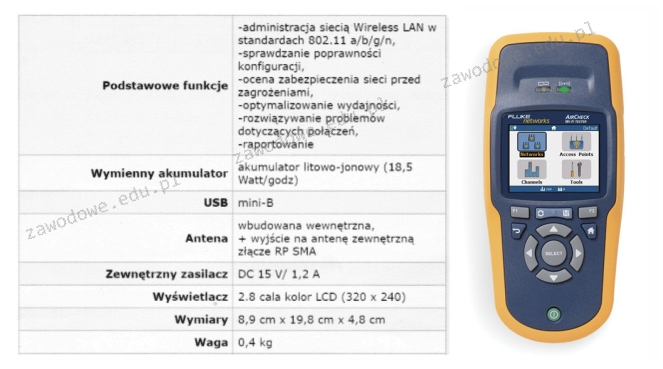

Analizator sieci bezprzewodowych to zaawansowane urządzenie diagnostyczne używane do zarządzania i monitorowania sieci WLAN. Urządzenie to pozwala na przeprowadzanie testów zgodności ze standardami 802.11 a/b/g/n, co jest niezbędne dla zapewnienia efektywnego i bezpiecznego działania sieci bezprzewodowych. Analizatory tego typu umożliwiają diagnozowanie problemów z połączeniami, ocenę bezpieczeństwa sieciowego, a także optymalizację wydajności. Praktyczne zastosowanie obejmuje zarządzanie sieciami w dużych przedsiębiorstwach, centrach danych, a także w środowiskach produkcyjnych, gdzie stabilność i bezpieczeństwo połączeń są kluczowe. Urządzenia te często zawierają funkcje raportowania, co ułatwia analizę i podejmowanie decyzji dotyczących rozwiązywania problemów. Wiedza na temat użycia analizatorów jest istotna dla specjalistów IT, ponieważ pozwala na skuteczne zarządzanie zasobami sieciowymi oraz minimalizację ryzyka związanego z nieautoryzowanym dostępem czy zakłóceniami. Właściwe stosowanie analizatorów jest zgodne z najlepszymi praktykami w branży technologii informacyjnej i jest niezbędne dla utrzymania wysokiej jakości usług sieciowych.