Pytanie 1

Jakie znaczniki należy zastosować, aby umieścić kod PHP w pliku z rozszerzeniem php?

Wynik: 30/40 punktów (75,0%)

Wymagane minimum: 20 punktów (50%)

Jakie znaczniki należy zastosować, aby umieścić kod PHP w pliku z rozszerzeniem php?

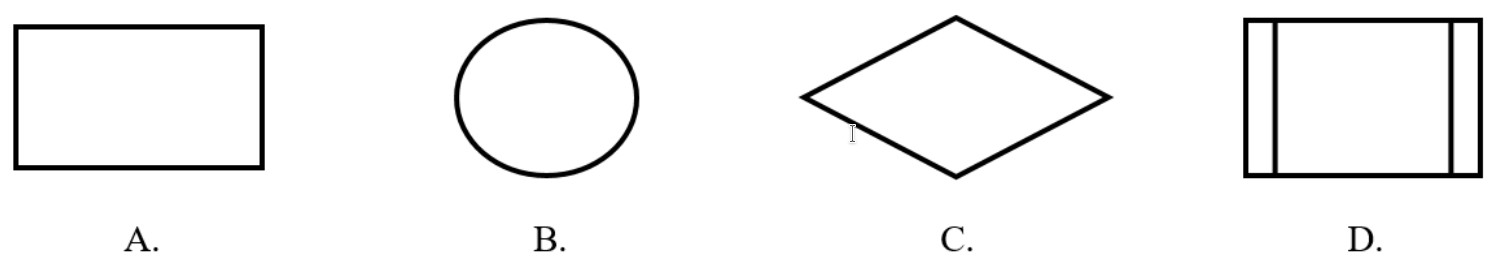

Który z poniższych znaczników HTML jest używany do tworzenia struktury strony internetowej?

Typowym programem przeznaczonym do edycji grafiki wektorowej jest

W języku PHP funkcja trim ma za zadanie

Jaką konstrukcją w języku C++ jest double *x;?

Aby przekształcić tekst "ala ma psa" na "ALA MA PSA", konieczne jest zastosowanie funkcji w PHP

Taki styl CSS sprawi, że na stronie internetowej

| ul{ list-style-image: url('rys.gif'); } |

W JavaScript funkcja document.getElementById(id) ma na celu

Aby zdefiniować styl akapitu <p>, który występuje bezpośrednio po znaczniku <img>, należy w arkuszu stylów CSS zastosować związek

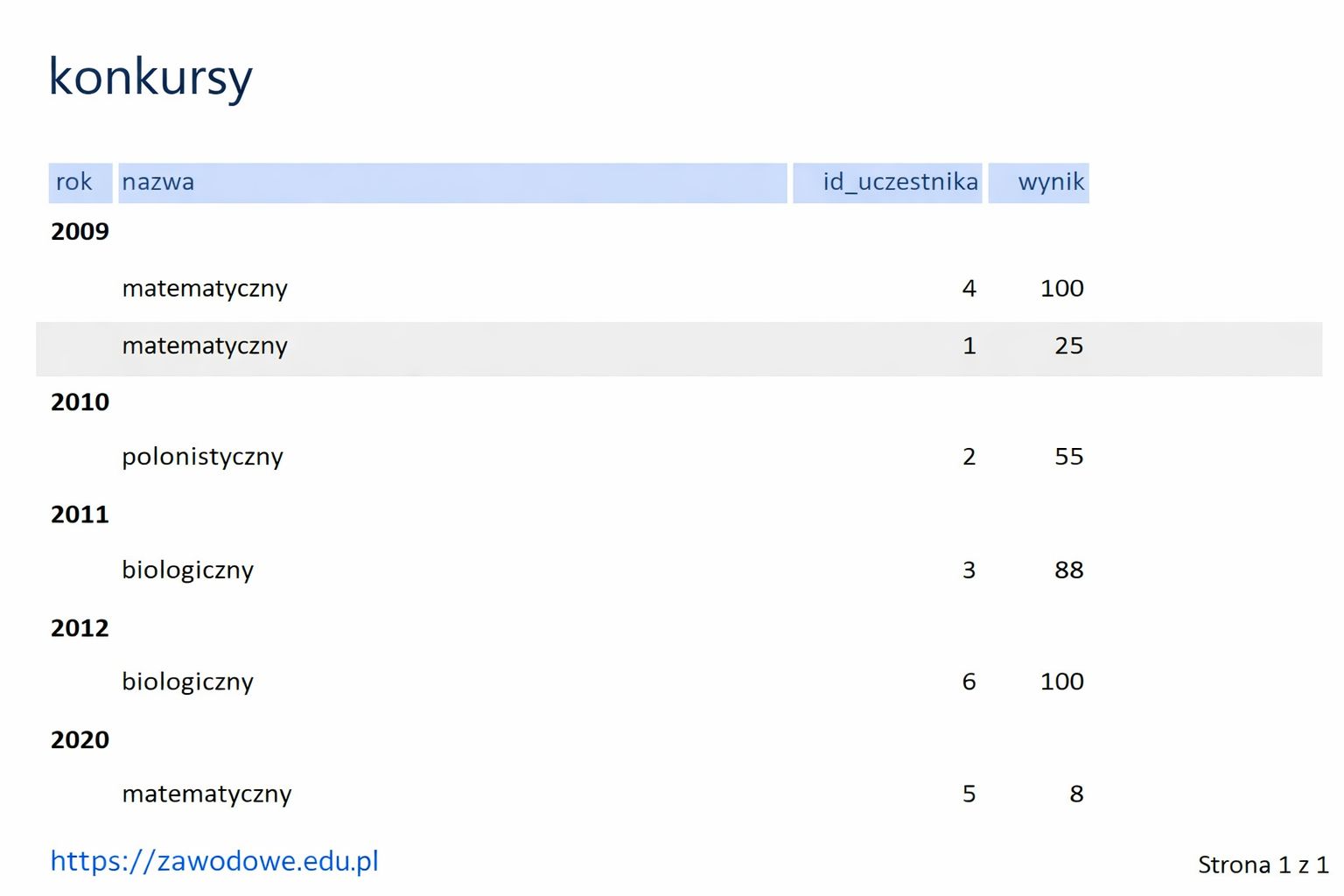

Według którego pola tabeli zostały pogrupowane dane w przedstawionym raporcie?

Jakiego ograniczenia (constraint) używa się do zdefiniowania klucza obcego?

Element bazy danych, którego podstawowym celem jest generowanie lub prezentowanie zestawień informacji, to

input:focus { background-color: LightGreen; } W Ciebie CSS określono stylizację dla pola wejściowego. Tak przygotowane pole wejściowe będzie miało tło w odcieniu jasnozielonym?

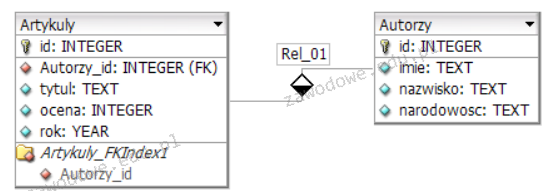

Z tabel Artykuly oraz Autorzy należy wyodrębnić tylko nazwiska autorów oraz tytuły ich artykułów, które uzyskały ocenę 5. Odpowiednia kwerenda do pozyskania tych informacji ma postać

W JavaScript zapis a++; można przedstawić w inny sposób jako

W języku C++ funkcja, która zwraca rezultat potęgowania i operuje na dwóch argumentach: liczbie x oraz wykładniku w, powinna mieć taką deklarację

W języku PHP funkcja trim służy do

Znacznik <strong> tekst</strong> w HTML będzie ukazywany przez przeglądarkę w identyczny sposób, jak znacznik

Poniższy fragment kodu PHP służy do zarządzania

| if (empty($_POST["name"])) { $nameErr = "Name is required"; } |

Jaką wiadomość należy umieścić w przedstawionym fragmencie kodu PHP zamiast znaków zapytania? $a=mysql_connect('localhost','adam','mojeHasło'); if(!$a) echo "?????????????????????????";

Aby ustawić wewnętrzne marginesy dla elementu: margines górny 50px, dolny 40px, prawy 20px oraz lewy 30px, powinno się zastosować składnię CSS

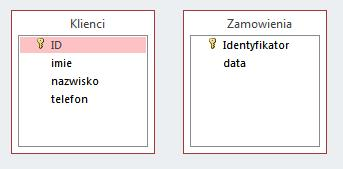

Na ilustracji przedstawiono dwie tabele. Aby ustanowić między nimi relację jeden do wielu, gdzie jedna strona to Klienci, a druga strona to Zamowienia, należy

Aby zmienić strukturę tabeli w bazie danych MySQL, należy użyć komendy

Wskaż pętlę w języku JavaScript, która wypisze sześć kolejnych liczb parzystych.

Do jakich celów wykorzystywany jest certyfikat SSL?

Na podstawie filmu wskaż, która cecha dodana do stylu CSS zamieni miejscami bloki aside i nav, pozostawiając w środku blok section?

Jaką metodę przesyłania danych za pomocą formularza do kodu PHP należy uznać za najbardziej bezpieczną dla poufnych informacji?

W pliku konfiguracyjnym serwera Apache httpd.conf linia kodu Listen 120 oznacza

Jakiego znacznika używamy do definiowania list w HTML?

Wskaż zapis warunku w języku JavaScript, który ma na celu sprawdzenie, czy spełniony jest przynajmniej jeden z poniższych przypadków:

1) dowolna liczba naturalna a jest liczbą trzycyfrową

2) dowolna liczba całkowita b ma wartość ujemną

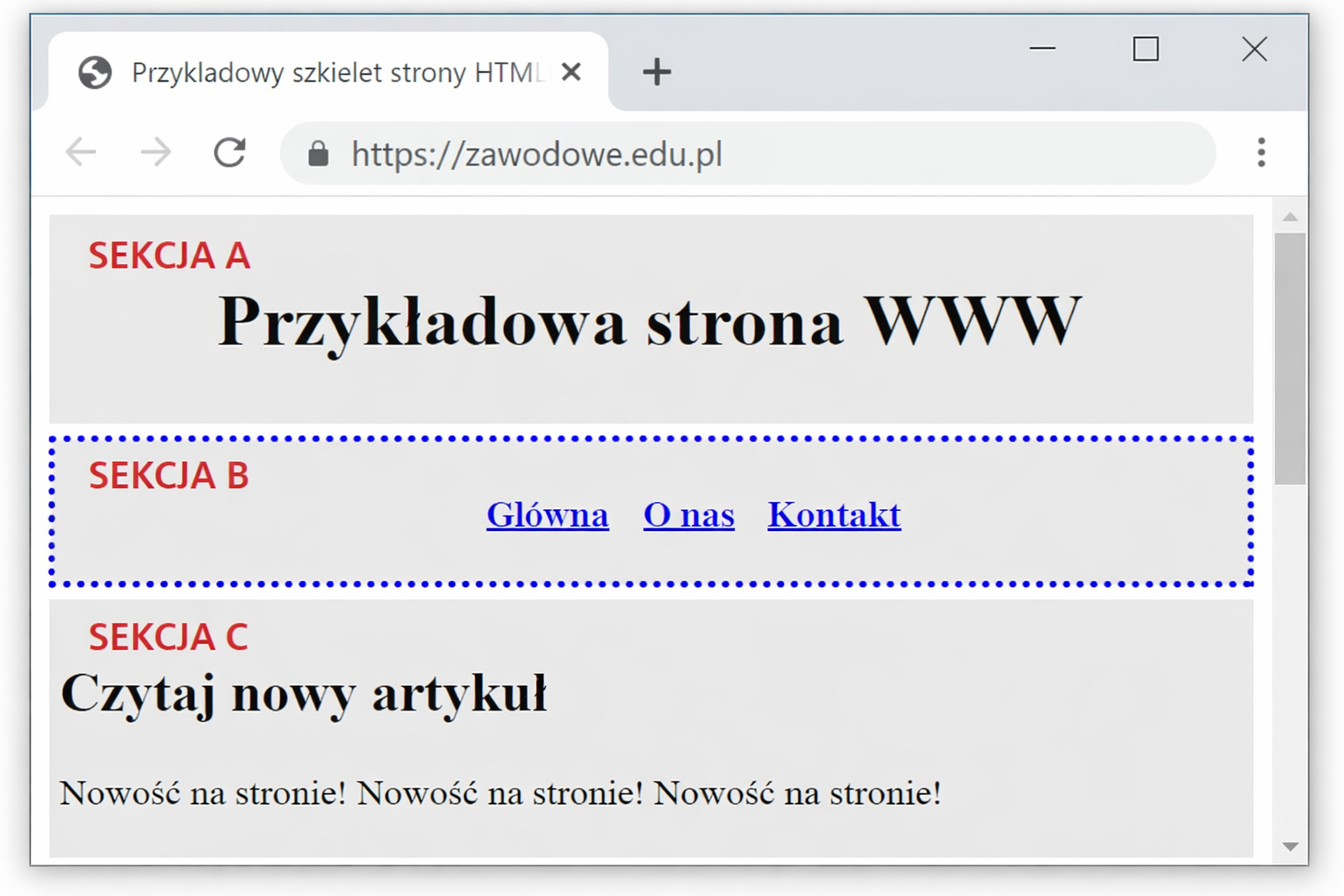

Aby utworzyć strukturę strony internetowej za pomocą znaczników semantycznych języka HTML 5, zgodnie z przedstawionym na ilustracji projektem, SEKCJA B powinna być zawarta w znaczniku

W którym z przedstawionych bloków powinien być umieszczony warunek pętli?

Jakie polecenie należy zastosować, aby utworzyć klucz obcy na wielu kolumnach przy tworzeniu tabeli?

Czy automatyczna weryfikacja właściciela witryny dostępnej przez protokół HTTPS jest możliwa dzięki

Przedstawiony w ramce fragment kwerendy SQL ma za zadanie wybrać

SELECT COUNT(wartosc) FROM ...

Wskaż wszystkie symbole, które pozwalają na komentowanie kodu w języku PHP.

W semantycznym HTML odpowiednikiem tagu <b>, który nie tylko pogrubia tekst, ale również oznacza go jako istotniejszy, jest

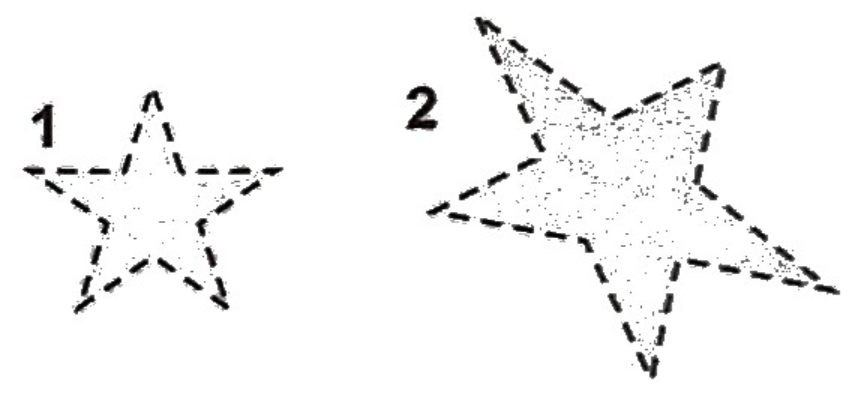

Najprostszy sposób zamiany obiektu oznaczonego cyfrą 1 na obiekt oznaczony cyfrą 2 polega na

Które z pól są umieszczone w formularzu?

Aby w tabeli praca, tworzonej w SQL, dodać warunek w kolumnie stawka, który nakazuje przyjmowanie dodatnich wartości rzeczywistych mniejszych niż 50, należy zastosować zapis