Pytanie 1

Wynikiem realizacji wyrażenia:

((a <= 2) OR (a > 10) ) AND (Sqr (a) > 0.5)

w języku programowania Pascal dla zmiennej a=2.5 będzie:

Wynik: 25/40 punktów (62,5%)

Wymagane minimum: 20 punktów (50%)

Wynikiem realizacji wyrażenia:

((a <= 2) OR (a > 10) ) AND (Sqr (a) > 0.5)

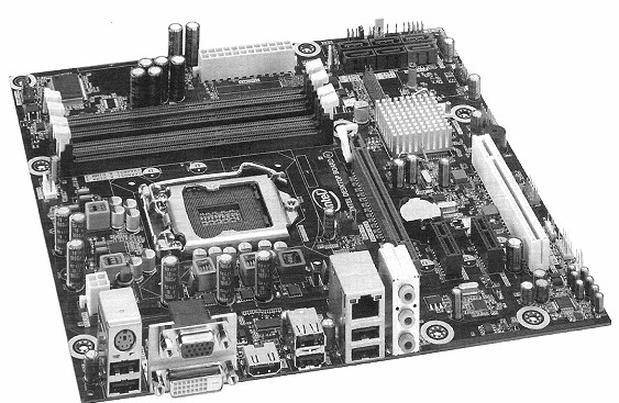

Na zdjęciu przedstawiono płytę główną komputera. Elementy oznaczone liczbą 16 to złącza typu

Przy pomocy taśmy 34-pinowej przedstawionej na rysunku podłącza się do płyty głównej komputera

Symbol przedstawia blok

Zrzut ekranu przedstawia efekt polecenia arp -a. Jak należy zinterpretować tę informację?

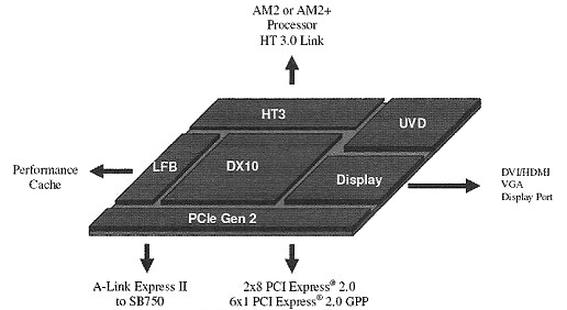

Zamieszczony schemat przedstawia

Ile razy w poniższym programie napisanym w języku C/C++ występuje instrukcja inkrementacji?

short liczba = 0, i = 0; if (liczba <= 0) liczba ++; do { liczba = liczba + 1; i = i - 2; } while (i < 10);

Zasada zstępującego podejścia w programowaniu strukturalnym polega na

W wyniku użycia narzędzia diagnostycznego chkdsk otrzymano informacje widoczne na zrzucie ekranu. Jaką wartość posiada pojedynczy klaster dysku?

Laptopy zazwyczaj posiadają wbudowane bezprzewodowe sieci LAN. Ograniczenia ich stosowania związane są z emisją fal radiowych, które mogą zakłócać pracę innych istotnych dla bezpieczeństwa urządzeń?

Liczba wyrażona w systemie binarnym przedstawia się jako: 10101010. Jakie jest jej heksadecymalne odwzorowanie?

Jakie polecenie w języku C++ pozwoli na wyświetlenie na ekranie treści zmiennej char s = "To jest tylko test"?

Destruktor w języku C++ to funkcja

W programowaniu obiektowym, dziedziczenie umożliwia

Jakie znaczenie ma termin wykonanie kopii zapasowej systemu?

Poniższa procedura rekurencyjna druk(n:integer), wywołana z argumentem 5, spowoduje wyświetlenie na ekranie komputera

procedure druk(n:integer); begin if n=0 then exit; writeln(n); druk(n-1); end; Funkcje z różnych obszarów (daty i czasu, finansowe, tekstowe, matematyczne, statystyczne) są składnikami

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Wirusy polimorficzne wyróżniają się tym, że

Przy wykonywaniu montażu sieci komputerowej, podczas wiercenia otworów w ścianach, warto unikać stosowania

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Osobę porażoną prądem, która jest nieprzytomna i oddycha, należy ułożyć

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Wykonanie następujących instrukcji

X=3 ; WYNIK=100 ; if (x>10) WYNIK++ ; else WYNIK=0 ; Instrukcja a:=b+c ; przedstawia operację

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Co się stanie, gdy w ustawieniach karty graficznej wybierzemy odświeżanie, które przekracza zalecane wartości, w przypadku monitora CRT spełniającego normy TCO 99?

Wizualnym przedstawieniem danych liczbowych zawartych w arkuszu kalkulacyjnym jest

Które z poniższych stwierdzeń dotyczących metod programowania obiektowego jest prawdziwe?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Co oznacza skrót VPN?

Czym jest pojęcie RAID 1?

W firmie została zainstalowana lokalna sieć komputerowa z dostępem do Internetu. Jeden z komputerów pełni rolę routera. Na tym urządzeniu udało się nawiązać połączenie z Internetem (można przeglądać strony WWW). Adresy oraz maski kart sieciowych zostały poprawnie skonfigurowane. Niestety, mimo to przeglądanie stron WWW na pozostałych komputerach jest niemożliwe. Przeprowadzono test połączenia, "pingując" hosta wp.pl. Wynik testu okazał się negatywny. Co może być przyczyną takiego rezultatu?

Jakie środki osobistego zabezpieczenia powinien wybrać pracownik do prac serwisowych związanych z wymianą płyty głównej komputera?

Określ, jakie działania powinny zostać podjęte, aby udzielić pomocy przedmedycznej osobie, która doznała porażenia prądem elektrycznym i jest w stanie nieprzytomności?

Ile razy w programie napisanym w C/C++ użyto instrukcji inkrementacji?

Jakie znaczenie ma skrót MBR w kontekście urządzeń komputerowych?

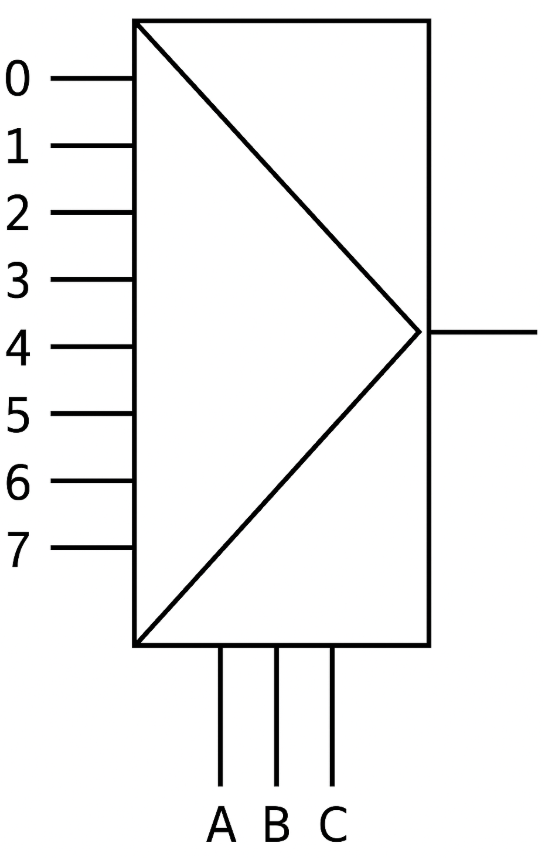

Na rysunku przedstawiono

Na fotografii przedstawiono

Na zdjęciu przedstawiono płytę główną