Pytanie 1

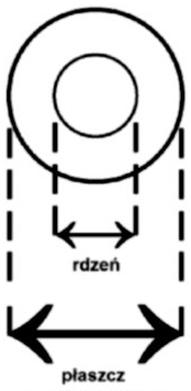

Jaki rodzaj złącza jest przedstawiony na rysunku?

Wynik: 30/40 punktów (75,0%)

Wymagane minimum: 20 punktów (50%)

Jaki rodzaj złącza jest przedstawiony na rysunku?

Jaki prefiks maski powinien wybrać dostawca internetu, aby z adresu IPv4 74.0.0.0 /8 uzyskać dokładnie 32 podsieci?

Wartość binarna 1000111110111 zapisana w systemie szesnastkowym to

Jak nazywa się typ szerokopasmowego systemu telekomunikacyjnego FTTX (Fiber-To-The-X), w którym światłowód jest bezpośrednio podłączony do lokalu abonenta?

Kable w sieciach teleinformatycznych powinny być wprowadzane oraz wyprowadzane z głównych tras pod kątem

Aby urządzenia w serwerowni działały prawidłowo, nie jest potrzebna kontrola

Które urządzenie jest przedstawione na rysunku?

Podczas konwersji sygnału cyfrowego na analogowy stosuje się modulację QAM, co oznacza

Oblicz wydatki na zużycie energii elektrycznej przez komputer, który działa przez 10 godzin dziennie przez 30 dni w miesiącu, zakładając, że cena brutto wynosi 0,17 zł za 1 kWh, a komputer pobiera 0,2 kWh.

Który typ macierzy RAID zapewnia tzw. mirroring dysków?

Zysk energetyczny anteny definiuje się jako stosunek

Jakim skrótem oznaczany jest przenik zbliżny?

W której ramce oraz w której szczelinie przesyłany jest sygnał synchronizacji (fazowania) wieloramki w systemie PCM 30/32?

Do jakiej klasy przynależy adres IPv4 17.10.0.0?

Komputer oraz monitor działają przez 5 godzin każdego dnia, natomiast urządzenie wielofunkcyjne przez 1 godzinę i 15 minut. Oblicz zużycie energii całego zestawu komputerowego w ciągu tygodnia, jeżeli komputer pobiera 150 W, monitor 50 W, a urządzenie wielofunkcyjne 80 W.

Multipleksacja TDM, używana w urządzeniach DSLAM, polega na zwielokrotnieniu z podziałem

Najwyższa wartość natężenia prądu, jaką może pobierać urządzenie abonenckie zasilane z otwartej pętli zgodnie z normą europejską EN 300 001, wynosi

Który modem oferuje najwyższe prędkości łącza internetowego przy wykorzystaniu jednej pary przewodów telekomunikacyjnych?

Do styku R w strukturze dostępowej sieci cyfrowej ISDN można podłączyć

Wskaż właściwość tunelowania SSTP (Secure Socket Tunneling Protocol)?

Technik instaluje wewnętrzny system telefoniczny w małej firmie. Urządzenia telefoniczne powinien podłączyć do zacisków centrali abonenckiej oznaczonych

Różne składniki tej samej informacji mogą być przesyłane różnymi trasami w komutacji

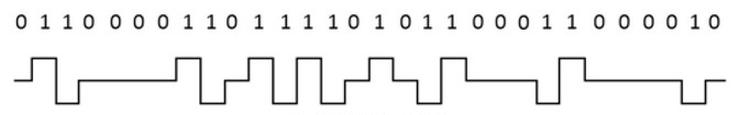

Który kod zastosowano do zamiany sygnału binarnego na przebieg cyfrowy tego sygnału?

Jak powstaje sygnał dyskretny?

Tester do sieci LAN RJ-45 może być użyty do weryfikacji kabli

Urządzenie, które do asynchronicznej transmisji danych stosuje podział pasma częstotliwości linii abonenckiej 1100 kHz na poszczególne kanały, to

Największe pasmo transmisji sygnału charakteryzuje się

Jaki jest adres podsieci, w której działa stacja robocza, jeżeli jej adres IP to 192.168.0.130, a maska podsieci wynosi 255.255.255.224?

Jaki modem powinien być użyty do aktywacji usługi Neostrada z maksymalnymi prędkościami transmisji 2048/256 kbit/s?

Z czego wykonane są przewody kabla sieciowego UTP cat. 5e?

Który z protokołów jest stosowany do wymiany informacji o trasach pomiędzy różnymi autonomicznymi systemami?

Który element struktury GSM działa jako stacja bazowa, łącząca za pośrednictwem fal radiowych telefon (terminal mobilny) z całym systemem?

W tabeli zamieszczono fragment dokumentacji technicznej przełącznika. Jaka jest maksymalna prędkość transmisji tego przełącznika?

| The front panel of the Switch consists of LED indicators for Power, Console, Link/Act and Speed, 16 Fast-Ethernet ports and a 100BASE-FX Ethernet port. Also, the front panel has a RS-232 communication port. |

Który z protokołów sygnalizacyjnych nie jest stosowany w VoIP?

Podstawowa usługa telefoniczna, która umożliwia analogowy przesył dźwięku przez komutowane łącza telefoniczne, realizowana w zakresie 300 Hz do 3400 Hz, jest oznaczana skrótem

Ile typów systemów PDH funkcjonuje na świecie?

Które parametry charakteryzują specyfikację techniczną modemu ADSL (Asymmetric Digital Subscriber Line)?

| Szybkość transmisji do abonenta | Szybkość transmisji do sieci | Wybrane zastosowania | |

|---|---|---|---|

| A. | 1,544 Mbps | 2,048 Mbps | linia T1/E1, dostęp do sieci LAN, dostęp do sieci WAN |

| B. | 1,5 – 9 Mbps | 16 ÷ 640 kbps | dostęp do Internetu, wideo na żądanie, zdalny dostęp do sieci LAN, interaktywne usługi multimedialne |

| C. | 60 – 7600 kbps | 136 ÷ 1048 kbps | dostęp do Internetu, wideo na żądanie, zdalny dostęp do sieci LAN, interaktywne usługi multimedialne przy lepszym wykorzystaniu pasma transmisyjnego |

| D. | 13 – 52 Mbps | 1,5 ÷ 2,3 Mbps | dostęp do Internetu, wideo na żądanie, zdalny dostęp do sieci LAN, interaktywne usługi multimedialne, HDTV |

Do jakiego rodzaju przesyłania komunikatów odnosi się adres IPv4 224.232.154.225?

Jak określa się proces przeciwny do multipleksacji, który polega na rozdzieleniu jednego strumienia danych na kilka fizycznych kanałów?

Na rysunku pokazano przekrój poprzeczny włókna światłowodowego wraz z oznaczeniem płaszcza i rdzenia. Jakie wymiary ma włókno jednomodowe?