Pytanie 1

Podstawowe usługi określone w standardzie ISDN, umożliwiające przesyłanie sygnałów pomiędzy stykami użytkowników a siecią, określa się mianem

Wynik: 11/40 punktów (27,5%)

Wymagane minimum: 20 punktów (50%)

Podstawowe usługi określone w standardzie ISDN, umożliwiające przesyłanie sygnałów pomiędzy stykami użytkowników a siecią, określa się mianem

Jaką przepływność ma kanał typu D w ISDN PRA?

Kabel UTP Cat 6 jest to

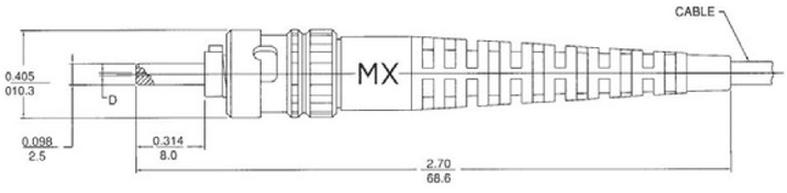

Rysunek przedstawia złącze światłowodowe zgodne ze standardem

Jakie urządzenie powinno być wykorzystane w systemach ADSL w celu oddzielenia sygnałów telefonicznych od sygnałów ADSL?

Usługa UUS (User to User Signalling) stanowi przykład usługi w obszarze technologii

Serwery SIP (ang. Session Initiation Protocol) są stosowane do nawiązywania połączeń w technologii

Jaka jest najwyższa prędkość przesyłu danych w urządzeniach działających według standardu 802.11g?

Wybór impulsowy polega na przesyłaniu wybranej liczby w postaci

Ustawienia zarządzania energią

Jaką częstotliwość ma sygnał zgłoszenia centrali abonenckiej?

Jaki jest standardowy dystans administracyjny używany w protokole OSPF (ang. Open Shortest Path First)?

Określ rodzaj licencji, która pozwala na darmowe dystrybuowanie aplikacji bez ujawniania kodu źródłowego oraz nieodpłatne użytkowanie oprogramowania, przy czym można pobierać opłaty za produkty stworzone z jego wykorzystaniem?

Który z programów służy do ustanawiania połączeń VPN (Virtual Private Network)?

Jakie rozwiązanie należy zastosować, aby zabezpieczyć spaw lub złącze światłowodowe w studni kablowej na ścianie lub lince nośnej przed wpływem niekorzystnych warunków atmosferycznych oraz mechanicznymi uszkodzeniami?

Z dysku twardego usunięto istotny plik systemowy, a następnie Kosz systemu Windows został opróżniony. Od tego momentu w systemie operacyjnym nie przeprowadzono żadnych działań. W celu odzyskania całego pliku należy uruchomić

Symbol XTKMXpw 5x2x0,6 oznacza rodzaj kabla telekomunikacyjnego?

Jakie ustawienie w routerze pozwala na przypisanie stałego adresu IP do konkretnego urządzenia na podstawie jego adresu MAC?

Jakie jest maksymalne pasmo przepustowości łącza radiowego dla punktu dostępu, który wspiera standard IEEE 802.11g?

Jaką prędkość transmisji mają modemy oznaczone symbolem V.32?

Wymień kroki, które prowadzą do konwersji sygnału analogowego na cyfrowy?

Jak nazywa się proces, w którym zawartość i-tej szczeliny czasowej z wejściowego strumienia PCM jest umieszczana w j-tej szczelinie czasowej w strumieniu wyjściowym PCM?

Jaki modem powinien być użyty do aktywacji usługi Neostrada z maksymalnymi prędkościami transmisji 2048/256 kbit/s?

Funkcja HDD S.M.A.R.T. Capability (Self Monitoring, Analysis and Reporting Technology) w BIOS-ie

Która z poniższych anten nie zalicza się do grupy anten prostoliniowych (linearnych)?

Tabela przedstawia specyfikację techniczną

| Wyświetlacz | TFT LCD kolorowy ; 8,4"; 800x600 |

| Pamięć wewnętrzna | 1000 wyników pomiaru |

| Porty | 2xUSB, RJ-45 Fast Speed Ethernet |

| Długości fali | 1310/1550 nm |

| Dynamika (1310/1550 nm) | 32/30 dB |

| Strefa martwa zdarzeniowa | 2,5 m |

| Strefa martwa tłumieniowa | 8 m |

| Liniowość tłumieniowa | ±0,03 dB/dB |

| Częstotliwość próbkowania | od 4 cm |

| Dokładność obliczenia dystansu | ± (1 m + 0,0005% x odległość +odstęp próbkowania) |

| Zakres pomiaru odległości | do 260 km |

| Czas odświeżania | od 0,1 s |

Numeracja DDI (Direct Dial-In) w telefonicznych centralach z linią ISDN polega na tym, że wewnętrzny numer telefonu jest

Który protokół routingu jest stosowany w ramach systemu autonomicznego?

Jak definiuje się dokładność przetwornika C/A?

DTE {Data Terminal Equipment) to urządzenie

Jakie będą koszty pobrania 2 GB danych przez telefon komórkowy, jeżeli cena pakietu 50 MB wynosi 6 gr brutto?

Modem z technologią xDSL został podłączony do linii abonenckiej. Kontrolka sygnalizująca prawidłowe podłączenie modemu do linii abonenckiej nie świeci. Na podstawie informacji zawartych w tabeli określ przyczynę zaistniałej sytuacji.

| Dioda | Sygnalizacja stanu pracy modemu za pomocą diod LED |

|---|---|

| SIEĆ | Dioda świeci się – podłączone zasilanie modemu. Dioda nie świeci się – brak zasilania modemu. |

| LINIA | Dioda świeci się – prawidłowo podłączona linia telefoniczna. Dioda nie świeci się – źle podłączona linia telefoniczna. |

| SYNCH | Dioda miga – modem synchronizuje się z siecią. Dioda świeci się – modem zsynchronizował się z siecią. |

| ETH | Dioda miga – transmisja danych przez modem. Dioda świeci się – brak transmisji danych przez modem. |

Zaleca się regularne porządkowanie plików na dysku twardym, aby były one uporządkowane i system mógł uzyskać do nich szybszy dostęp. W tym celu konieczne jest przeprowadzenie

Jakie parametry jednostkowe długiej linii bezstratnej mają wartość równą 0?

Jaką technologię stosuje się do automatycznej identyfikacji i instalacji urządzeń?

Sygnalizacja w określonym paśmie polega na transmetacji sygnałów prądu przemiennego o specyficznych częstotliwościach, które mieszczą się w zakresie

Na podstawie zrzutu z ekranu programu komputerowego można stwierdzić, że jest on przeznaczony do monitorowania w czasie rzeczywistym pracy

Ile komparatorów napięciowych jest wymaganych do skonstruowania równoległego przetwornika A/C o rozdzielczości 8 bitów?

W technologii xDSL, usługa POTS korzysta z naturalnego pasma przenoszenia w kanale o szerokości

Który z protokołów routingu wykorzystuje metodę wektora odległości?