Pytanie 1

Jakim poleceniem SQL można zlikwidować z tabeli artykuly wiersze, które zawierają słowo "sto" w dowolnej lokalizacji pola tresc?

Wynik: 21/40 punktów (52,5%)

Wymagane minimum: 20 punktów (50%)

Jakim poleceniem SQL można zlikwidować z tabeli artykuly wiersze, które zawierają słowo "sto" w dowolnej lokalizacji pola tresc?

Emblemat systemu CMS o nazwie Joomla! to

Jaką właściwość należy zastosować w stylu CSS, aby określić krój czcionki?

W CSS określono styl dla paragrafu, który nada mu poniższe cechy:

| background-color: red; color: blue; margin: 40px; |

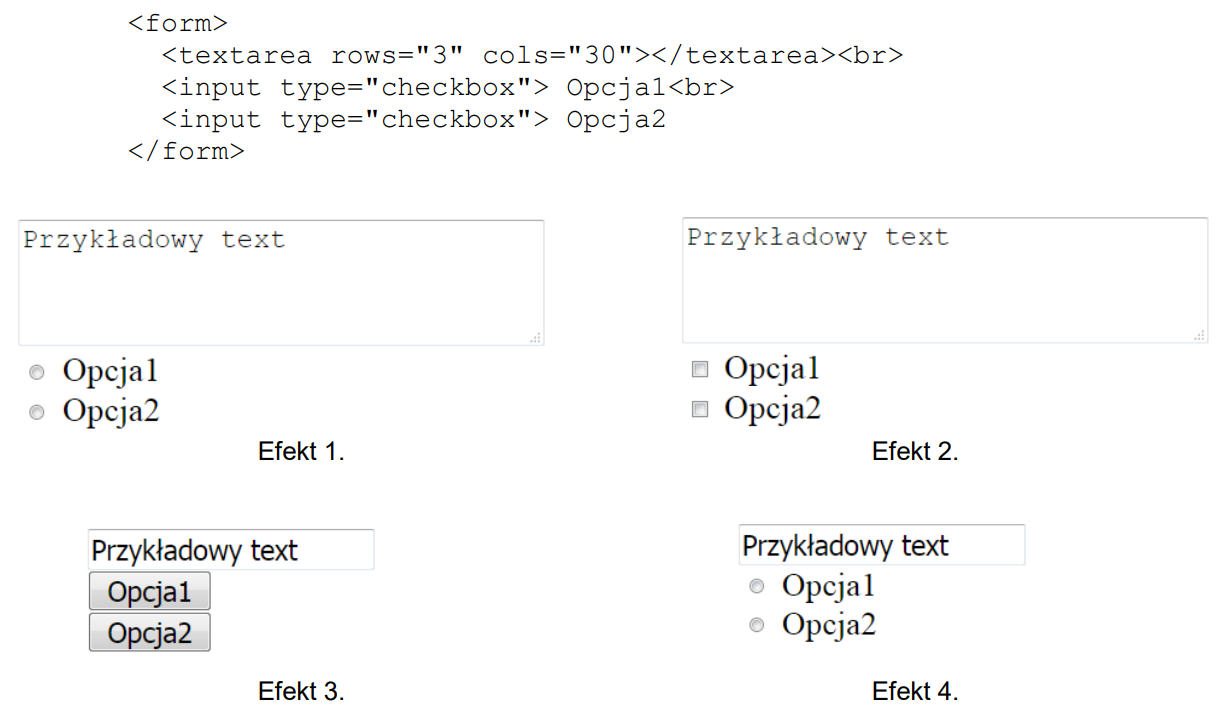

W języku HTML zapisano formularz. Który z efektów działania kodu będzie wyświetlony przez przeglądarkę zakładając, że w pierwsze pole użytkownik przeglądarki wpisał wartość "Przykładowy text"?

W języku JavaScript zdefiniowano obiekt. Aby uzyskać wartość atrybutu, można użyć następującego zapisu:

obiekt = { q: 1, w: 2, e: 3, r:4 };

Klient wpisał adres nieistniejącego zasobu na serwerze. Próba nawiązania połączenia spowoduje wystąpienie błędu

W języku PHP predefiniowana zmienna $_SESSION przechowuje

Efekt AutoDuck w obróbce dźwięku jest stosowany do

Jaką cechę pola w tabeli należy ustalić, aby pole mogło przyjmować wyłącznie dane składające się z cyfr?

| Ogólne | |

|---|---|

| Rozmiar pola | 255 |

| Format | |

| Maska wprowadzania | |

| Tytuł | |

| Wartość domyślna | |

| Reguła spr. poprawności | |

| Tekst reguły spr. poprawności | |

| Wymagane | Nie |

| Zerowa dł. dozwolona | Tak |

| Indeksowane | Nie |

| Kompresja Unicode | Tak |

| Tryb IME | Bez formantu |

| Tryb zdania edytora IME | Brak |

| Tagi inteligentne |

Podczas projektowania formularza konieczne jest wstawienie kontrolki, która odnosi się do innej kontrolki w odrębnym formularzu. Taka operacja w bazie danych Access jest

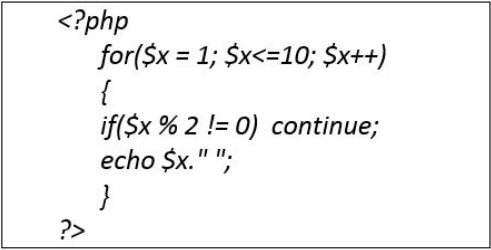

Kod umieszczony w ramce spowoduje wyświetlenie liczb

Istnieje tabela o nazwie przedmioty, która zawiera kolumny ocena i uczenID. Jakie zapytanie należy wykorzystać, aby obliczyć średnią ocen ucznia z ID równym 7?

Wynik wykonania zapytania SQL to

SELECT count(*) FROM Uczniowie WHERE srednia = 5;

Rodzaj programowania, w którym zestaw poleceń (sekwencja instrukcji) przekazywanych komputerowi postrzega się jako program, określa się mianem programowania

Zapis w języku JavaScript:

x = przedmiot.nazwa();wskazuje, że

Witryna internetowa zawiera poziome menu w formie listy punktowanej. Aby elementy tej listy mogły być wyświetlane w jednej linii, należy przypisać selektorowi li właściwość

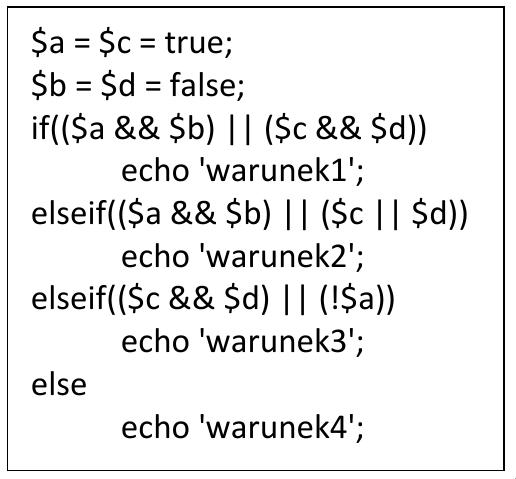

Poniżej przedstawiono fragment kodu obsługującego

<?php if ( !isset($_COOKIE[$nazwa]) ) echo "nie ustawiono!"; else echo "ustawiono, wartość: " . $_COOKIE[$nazwa]; ?>

Jakim sposobem można w języku PHP dokumentować blok komentarza składający się z wielu linii?

Aby zrealizować łamanie linii w tekście, na przykład w zmiennej typu string, należy wykorzystać symbol

W języku C, aby zdefiniować stałą, należy zastosować

Dane z pola input o typie number zostały zapisane do zmiennej a, a następnie przetworzone w kodzie JavaScript w sposób następujący: ```var x = parseFloata);``` Jakiego typu będzie zmienna x?

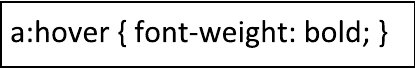

W podanym przykładzie pseudoklasa hover spowoduje, że styl pogrubiony zostanie zastosowany

Funkcją w PHP, która służy do tworzenia ciasteczek, jest

Jakie funkcje w języku PHP umożliwiają weryfikację wartości oraz typu zmiennej?

W katalogu www znajdują się podkatalogi html oraz styles, w których umieszczone są pliki o rozszerzeniu html oraz pliki z rozszerzeniem css. Aby dołączyć styl.css do pliku HTML, należy zastosować

W stylu CSS utworzono klasę uzytkownik. Na stronie będą wyświetlane czcionką w kolorze niebieskim: p.uzytkownik { color: blue; }

W języku JavaScript, aby uzyskać podciąg tekstu pomiędzy wskazanymi indeksami, należy skorzystać z metody

Polecenie DBCC CHECKDB 'sklepAGD', Repair_fast) w systemie MS SQL Server

Jak określa się program, który wykonuje polecenia zawarte w kodzie źródłowym tworzonego oprogramowania bez wcześniejszego generowania rezultatu finalnego?

Model kolorów oparty na trzech parametrach: hue, saturation i brightness to

Po zrealizowaniu polecenia SQL użytkownik Ela zyska możliwość wykorzystania poniższych uprawnień:

GRANT SELECT, INSERT, UPDATE, DELETE ON baza1.tab1 TO 'Ela'@'localhost';

| $z = mysqli_query($db, "SELECT ulica, miasto, kod_pocztowy FROM adresy"); $a = mysqli_fetch_row($z); echo "$a[1], $a[2]"; |

$n = '[email protected]'; $dl = strlen($n); $i = 0; while ($i < $dl && $n[$i] != '@') { echo $n[$i]; $i++; } Fragment kodu w języku PHP wyświetli

Jak określa się program, który realizuje polecenia zawarte w kodzie źródłowym tworzonego oprogramowania bez wcześniejszego generowania programu wynikowego?

W bazie danych samochodów pole kolor z tabeli samochody przyjmuje wartości kolorów jedynie ze słownika lakier. Aby połączyć tabele samochody i lakier relacją należy, zastosować kwerendę

|

Którą funkcję z menu Kolory programu GIMP użyto, w celu uzyskania efektu przedstawionego w filmie?

Pierwszym etapem w procesie konwersji sygnału analogowego na cyfrowy jest

Wykonanie zapytania SQL: DELETE FROM mieszkania WHERE status=1; spowoduje usunięcie

Wynikiem realizacji zamieszczonego kodu PHP jest pokazanie komunikatu