Pytanie 1

Jakie są zadania bloku MSC w sieci GSM?

Wynik: 20/40 punktów (50,0%)

Wymagane minimum: 20 punktów (50%)

Jakie są zadania bloku MSC w sieci GSM?

Fragment pomiaru tłumienności światłowodu, który określamy jako strefę martwą, to

Która technika konwersji sygnału z postaci analogowej na cyfrową charakteryzuje się najmniejszym błędem przetwarzania?

Jak nazywa się system zabezpieczeń, który pozwala na identyfikowanie ataków oraz skuteczne ich blokowanie?

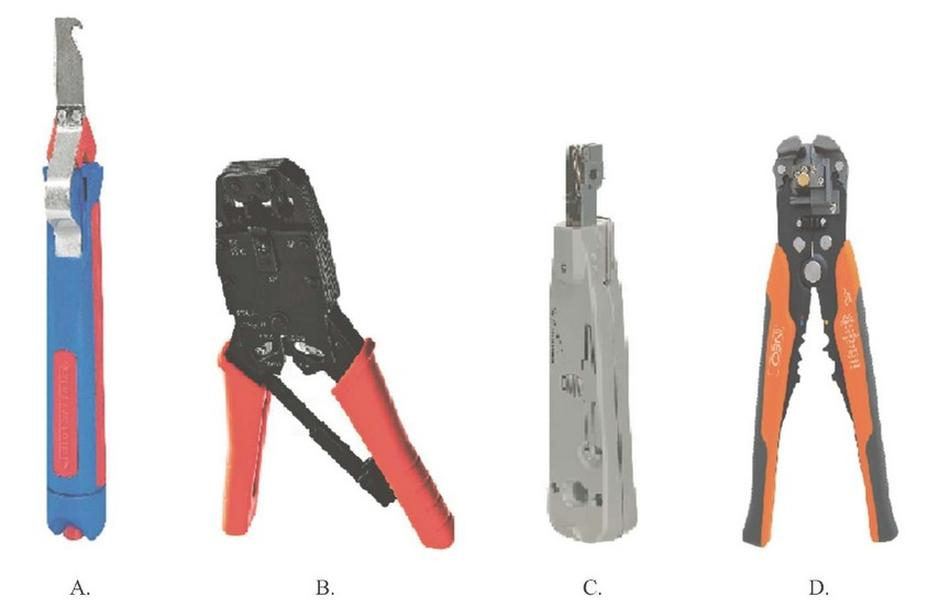

Które narzędzie jest stosowane do zarabiania kabli w złączach LSA?

Tabela przedstawia fragment dokumentacji technicznej drukarki dotyczący jej interfejsów zewnętrznych. W jaki sposób może być podłączona ta drukarka?

|

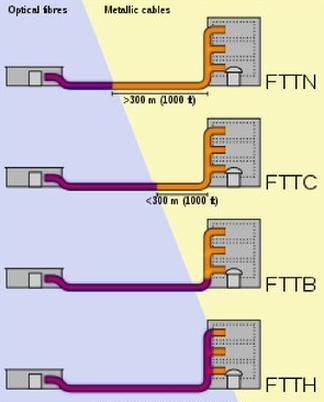

Zamieszczony rysunek przedstawia

Czy system sygnalizacji CCS (ang. Common Channel Signaling) jest

Jaką wartość ma impedancja falowa kabla UTP CAT 5?

Który z protokołów jest stosowany, aby zapewnić niejawność i integralność transmisji danych?

Która z wymienionych cech nie jest typowa dla komutacji pakietów?

Zjawisko tłumienności w torze światłowodowym przejawia się poprzez

Który kabel powinno się wybrać do stworzenia sieci teleinformatycznej w obszarze, w którym występują intensywne zakłócenia elektromagnetyczne?

Podczas ustawiania protokołu OSPF maska jest podawana w formie odwrotnej (wildcard mask). Jaką wartość ma maska odwrotna dla podsieci 255.255.252.0?

Użytkownik ściągnął z sieci za pomocą smartfona 10 GB danych. Koszt pakietu 50 MB to 0,50 zł brutto. Jaką kwotę zapłaci za ściągnięte dane?

Zbiór zasad oraz ich wyjaśnień, zapewniający zgodność stworzonych aplikacji z systemem operacyjnym, to

Zmierzone amplitudy sygnału okresowego o stałej częstotliwości na początku oraz na końcu toru transmisyjnego wyniosły odpowiednio U1=100 mV i U2=10 mV. Jakie tłumienie charakteryzuje ten tor dla danej częstotliwości?

Funkcja używana w cyfrowych centralach telefonicznych, która umożliwia dzwonienie bezpośrednio na numery wewnętrzne bez konieczności angażowania osoby pośredniczącej, oznaczana jest skrótem

Szerokopasmowe systemy telekomunikacyjne FTTH jako medium transmisyjne doprowadzone bezpośrednio do mieszkania abonenta wykorzystują

Jaką prędkość transmisji oferuje karta sieciowa Gigabit LAN podczas przesyłania danych?

Modulacja amplitudy impulsowej jest określana skrótem

Jakiego rodzaju interfejs centrali telefonicznej powinno się użyć do dołączenia traktów cyfrowych o przepływności 8448 kb/s lub 6312 kb/s?

Funkcja COLP (Connected Line Identification Presentation) w telefonach ISDN pozwala na

Jak określa się stację do nadawania i odbierania sygnału, która zapewnia użytkownikom końcowym łączność radiową z siecią telefonii komórkowej GSM?

Jaki akronim odnosi się do technologii pakietowej, która jednocześnie obsługuje HSDPA i HSUPA, umożliwiając transfer danych z prędkością do 14,4 Mb/s przy pobieraniu oraz do 5,76 Mb/s przy wysyłaniu?

W badanym systemie przesyłania danych stopa błędów wynosi 0,0001. Jakie może być maksymalne количество błędnie odebranych bajtów, gdy zostanie wysłane 1 MB informacji?

Jakie zdanie najlepiej wyjaśnia zasadę funkcjonowania drukarki laserowej?

Jaka jest wartość różnicy między Gi - zyskiem anteny wyrażonym w dBi, a Gd - zyskiem tej samej anteny wyrażonym w dBd?

| Gi [dBi] - Gd [dBd] =? |

Urządzenie na obudowie którego znajduje się symbol przedstawiony na rysunku

Aby umożliwić użytkownikom sieci lokalnej przeglądanie stron www przy użyciu protokołów HTTP i HTTPS, konieczne jest odpowiednie skonfigurowanie firewalla, aby przepuszczał ruch na portach

Symbolem zamieszczonym na urządzeniu telekomunikacyjnym oznacza się urządzenia, które mogą być uszkodzone przez

Router otrzymał pakiet danych skierowany do hosta z adresem IP 131.104.14.6. Jeśli maska podsieci wynosi 255.255.255.0, to pakiet ten trafi do podsieci

Pakiet, który służy do zbierania, organizowania, edytowania oraz prezentowania danych, to

Która z sygnalizacji odpowiada za transmitowanie w sieci numerów związanych z kierowaniem połączeń od dzwoniącego abonenta?

Które z poniższych stwierdzeń dotyczących strategii tworzenia kopii zapasowych według zasady Wieży Hanoi jest słuszne?

Jaki jest adres rozgłoszeniowy dla podsieci 46.64.0.0/10?

Praktykant zrealizował staż u lokalnego dostawcy internetu. Jego zadaniem było podzielenie niewykorzystanych adresów IP na podsieci: 4, 8 oraz 16 adresowe. Praktykant zaprezentował 4 różne warianty podziału. Która z tych wersji jest właściwa według zasad rutingu?

Która funkcja centrali zajmuje się sprawdzaniem stanu wszystkich połączeń do niej podłączonych?

Na podstawie danych zawartych w ofercie cenowej zaproponuj klientowi zakup kserokopiarki o najniższych kosztach rocznej eksploatacji (365 dni). Klient kopiuje dziennie 100 stron.

| Oferta cenowa kserokopiarek | ||||

|---|---|---|---|---|

| Typ kserokopiarki | Kserokopiarka I | Kserokopiarka II | Kserokopiarka III | Kserokopiarka IV |

| Cena zakupu | 2600 zł | 4500 zł | 4000 zł | 3000 zł |

| Koszt tonera | 500 zł | 350 zł | 400 zł | 450 zł |

| Wydajność przy ok. 5% pokryciu powierzchni | 3650 | 3650 | 3650 | 3650 |

Jak nazywa się amerykański system satelitarnej nawigacji?