Pytanie 1

Metoda tworzenia algorytmu polegająca na dzieleniu go na dwa lub więcej mniejszych podproblemów, aż do momentu, gdy ich rozwiązanie stanie się proste, jest techniką

Wynik: 33/40 punktów (82,5%)

Wymagane minimum: 20 punktów (50%)

Metoda tworzenia algorytmu polegająca na dzieleniu go na dwa lub więcej mniejszych podproblemów, aż do momentu, gdy ich rozwiązanie stanie się proste, jest techniką

Która z wymienionych zasad odnosi się do zachowania prywatności w sieci?

Jakie jest rozwiązanie dla dodawania binarnego liczb 1011 oraz 110?

Aby zdefiniować zmienną, która będzie działała jako licznik instancji danej klasy, należy wprowadzenie takiego zmiennej poprzedzić słowem kluczowym

Programista aplikacji mobilnych pragnie zmienić swoją ścieżkę kariery na Full-Stack Developera. Wskaż kurs, który powinien wybrać, żeby to osiągnąć?

Celem mechanizmu obietnic (ang. promises) w języku JavaScript jest

Z podanej definicji pola licznik można wywnioskować, iż

class MojaKlasa { private static int licznik; ...

Który z protokołów w modelu TCP/IP odpowiada za pewne przesyłanie danych?

Dlaczego w wyniku działania tego kodu w języku C++ na ekranie pojawiła się wartość 0 zamiast 50?

int oblicz(int x) { int i = 50; x = x + i; return i; } int main() { int x = 0; int wynik = oblicz(x); std::cout << x; }

Jaką strukturę danych stosuje się w algorytmie BFS (przeszukiwanie wszerz)?

Jednym z rodzajów testów funkcjonalnych, które można przeprowadzić na aplikacji webowej, jest ocena

Jakie działania mogą przyczynić się do ochrony swojego cyfrowego wizerunku w sieci?

Która z wymienionych bibliotek pozwala na obsługę zdarzeń związanych z myszą w aplikacjach desktopowych?

Kod zaprezentowany w filmie w języku C++ nie przechodzi kompilacji. Co należy zmodyfikować w tym kodzie, aby kompilacja odbyła się bez błędów?

Jakie znaczenie ma framework w kontekście programowania?

Jakie jest poprawne określenie interfejsu (szablonu klasy) w języku Java?

interface IMyInterface { private: int a; IMyInterface() { a = 0; } void mth1(); } Definicja 1 | interface IMyInterface { private: int a; void mth1(); int mth2() { return a; } } Definicja 2 |

interface IMyInterface { void mth1(); int mth2() { return 0; } } Definicja 3 | interface IMyInterface { void mth1(); int mth2(); } Definicja 4 |

Która z poniższych metod nie należy do cyklu życia komponentu w React.js?

W C++ mechanizm programowania obiektowego, który wykorzystuje funkcje wirtualne (ang. Virtual) i umożliwia programiście pominięcie kontroli klasy pochodnej podczas wywoływania metod, nazywa się

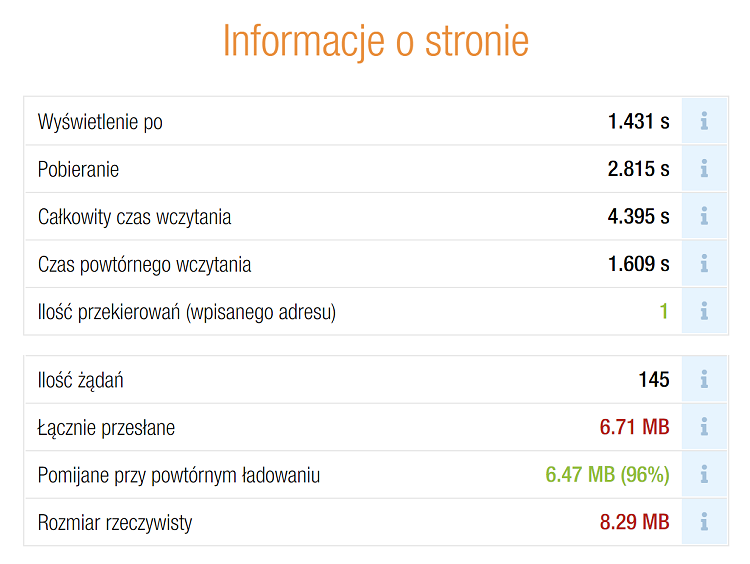

Zaprezentowany diagram ilustruje wyniki przeprowadzonych testów:

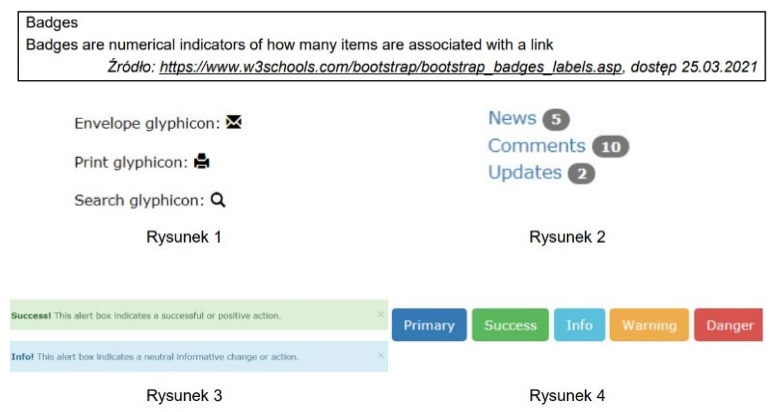

Na podstawie treści zawartej w ramce, określ, który z rysunków ilustruje element odpowiadający klasie Badge zdefiniowanej w bibliotece Bootstrap?

Co będzie wynikiem działania poniższego kodu SQL?

SELECT COUNT(*) FROM employees WHERE salary > (SELECT AVG(salary) FROM employees);

Jakie narzędzie najlepiej wykorzystać do testowania API REST?

Jakie są cechy biblioteki statycznej w zestawieniu z dynamiczną?

Na ilustracji pokazano fragment emulacji iOS z elementem kontrolnym. Który fragment kodu XAML opisuje ten element?

Jakie składniki powinien mieć plan projektu?

Użycie typu DECIMAL w SQL wymaga wcześniejszego określenia liczby cyfr przed przecinkiem oraz ilości cyfr za przecinkiem. Jest to zapis:

Jaki rodzaj ataku hakerskiego polega na bombardowaniu serwera ogromną ilością żądań, co prowadzi do jego przeciążenia?

Wskaż poprawny komentarz jednoliniowy, który można dodać w linii 3 w miejscu znaków zapytania, aby był zgodny ze składnią i opisywał operację przeprowadzaną w tej linii?

string[] langs = {"C++", "C#", "Java", "Python"}; foreach (string i in langs) { Console.WriteLine(i); ??? }

W jakiej okoliczności należy umieścić poszkodowanego w pozycji bezpiecznej?

Który z wymienionych przykładów przedstawia typ rekordowy?

Aby wykorzystać framework Django, należy pisać w języku

Co to jest debouncing w JavaScript?

Jaką rolę odgrywa destruktor w definicji klasy?

Co to jest shadow DOM?

Co oznacza pojęcie 'hoisting' w JavaScript?

Jakie informacje mogą być zapisywane w cookies przeglądarki?

Algorytm przedstawiony powyżej może zostać zaimplementowany w języku Java z wykorzystaniem instrukcji:

Co zostanie wyświetlone po wykonaniu poniższego kodu w PHP?

| $x = 5; $y = '5'; var_dump($x == $y); var_dump($x === $y); |

Co to jest CSS Grid?

Jakie elementy powinny być zawarte w instrukcji dla użytkownika danej aplikacji?