Pytanie 1

Na ilustracji pokazano końcówkę kabla

Wynik: 24/40 punktów (60,0%)

Wymagane minimum: 20 punktów (50%)

Na ilustracji pokazano końcówkę kabla

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Narzędziem służącym do tworzenia logicznych podziałów na dysku twardym w systemie GNU/Linux jest

Jakie polecenie należy wprowadzić w konsoli, aby skorygować błędy na dysku?

Ile sieci obejmują komputery z adresami IP i maskami sieci podanymi w tabeli?

| Adres IPv4 | Maska |

|---|---|

| 10.120.16.10 | 255.255.0.0 |

| 10.120.18.16 | 255.255.0.0 |

| 10.110.16.18 | 255.255.255.0 |

| 10.110.16.14 | 255.255.255.0 |

| 10.130.16.12 | 255.255.255.0 |

Płyta główna wyposażona w gniazdo G2 będzie współpracowała z procesorem

Notacja #108 oznacza zapis liczby w systemie

Na podstawie danych przedstawionych w tabeli dotyczącej twardego dysku, ustal, który z wniosków jest poprawny?

W systemie Ubuntu, które polecenie umożliwia bieżące monitorowanie działających procesów i aplikacji?

Które medium transmisyjne charakteryzuje się najmniejszym ryzykiem narażenia na zakłócenia elektromagnetyczne przesyłanego sygnału?

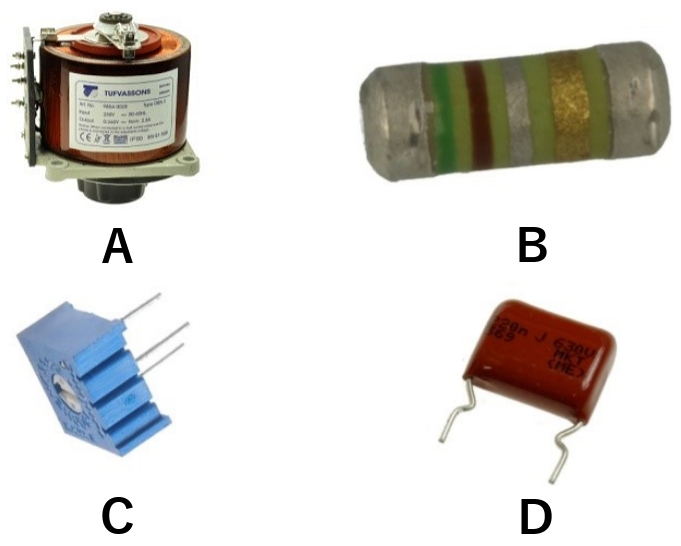

Wskaż ilustrację przedstawiającą kondensator stały?

Aby stworzyć partycję w systemie Windows, należy skorzystać z narzędzia

Wypukłe kondensatory elektrolityczne w module zasilania monitora LCD mogą doprowadzić do uszkodzenia

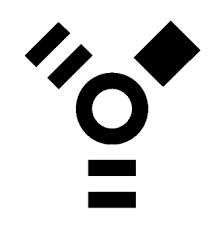

Jakim symbolem jest oznaczona skrętka bez ekranowania?

Jakie zadanie pełni router?

Jakiego typu macierz RAID nie zapewnia odporności na awarie żadnego z dysków tworzących jej strukturę?

W biurowcu należy podłączyć komputer do routera ADSL za pomocą przewodu UTP Cat 5e. Jaka powinna być maksymalna odległość między komputerem a routerem?

Poprawność działania lokalnej sieci komputerowej po modernizacji powinna być potwierdzona

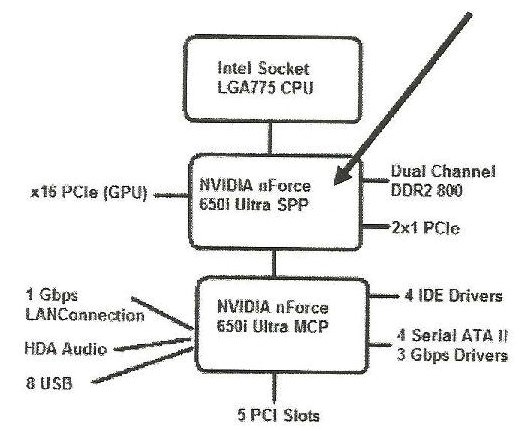

Jaką rolę pełni komponent wskazany strzałką na schemacie chipsetu płyty głównej?

Interfejs UDMA to interfejs

Który typ drukarki stosuje metodę przenoszenia stałego pigmentu z taśmy na papier odporny na wysoką temperaturę?

Czym charakteryzuje się technologia Hot swap?

Obecnie pamięci podręczne drugiego poziomu procesora (ang. "L-2 cache") są zbudowane z układów pamięci

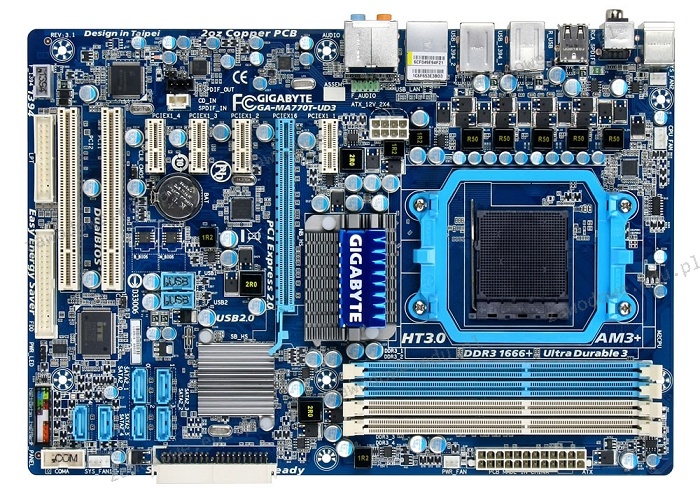

Do pokazanej na diagramie płyty głównej nie można podłączyć urządzenia, które korzysta z interfejsu

W ramach zalecanych działań konserwacyjnych użytkownicy dysków SSD powinni unikać wykonywania

Jakie elementy wspierają okablowanie pionowe w sieci LAN?

Brak odpowiedzi na to pytanie.

FDDI (ang. Fiber Distributed Data Interface) jest standardem przesyłania danych opartym na technologii światłowodowej. Jaką topologię wykorzystuje się w sieciach zbudowanych według tej technologii?

Brak odpowiedzi na to pytanie.

Administrator pragnie udostępnić w sieci folder C:instrukcje trzem użytkownikom z grupy Serwisanci. Jakie rozwiązanie powinien wybrać?

Brak odpowiedzi na to pytanie.

Do czego służy mediakonwerter?

Brak odpowiedzi na to pytanie.

Do zarządzania przydziałami przestrzeni dyskowej w systemach Windows 7 oraz Windows 8 wykorzystywane jest narzędzie

Brak odpowiedzi na to pytanie.

W systemie oktalnym liczba heksadecymalna 1E2F16 ma zapis w postaci

Brak odpowiedzi na to pytanie.

Do czynności konserwacyjnych związanych z użytkowaniem skanera płaskiego należy

Brak odpowiedzi na to pytanie.

Industry Standard Architecture to norma magistrali, według której szerokość szyny danych wynosi

Brak odpowiedzi na to pytanie.

Które z poniższych poleceń systemu Windows generuje wynik przedstawiony na rysunku?

Aktywne połączenia Protokół Adres lokalny Obcy adres Stan TCP 192.168.1.20:49490 fra16s14-in-f3:https USTANOWIONO TCP 192.168.1.20:49519 fra16s08-in-f14:https USTANOWIONO TCP 192.168.1.20:49588 fra16s08-in-f14:https USTANOWIONO TCP 192.168.1.20:49599 fra15s12-in-f42:https CZAS_OCZEKIWANIA TCP 192.168.1.20:49689 fra07s28-in-f3:https CZAS_OCZEKIWANIA TCP 192.168.1.20:49732 fra15s12-in-f46:https USTANOWIONO TCP 192.168.1.20:49733 fra15s16-in-f14:https USTANOWIONO TCP 192.168.1.20:49743 fra16s07-in-f14:https USTANOWIONO TCP 192.168.1.20:49752 fra16s07-in-f14:https USTANOWIONO TCP 192.168.1.20:49753 fra16s08-in-f14:http USTANOWIONO TCP 192.168.1.20:49755 public102925:http USTANOWIONO TCP 192.168.1.20:49756 fra16s13-in-f1:https USTANOWIONO TCP 192.168.1.20:49759 194.54.27.117:https USTANOWIONO TCP 192.168.1.20:49760 194.54.27.117:https USTANOWIONO TCP 192.168.1.20:49761 194.54.27.117:https USTANOWIONO TCP 192.168.1.20:49762 194.54.27.117:https USTANOWIONO TCP 192.168.1.20:49763 fra16s06-in-f138:https USTANOWIONO TCP 192.168.1.20:49764 fra15s16-in-f3:https USTANOWIONO PS C:\Users\Administrator.SERVER.001> _

Brak odpowiedzi na to pytanie.

Jakie medium transmisyjne powinno być użyte do połączenia dwóch punktów dystrybucyjnych oddalonych o 600m?

Brak odpowiedzi na to pytanie.

Symbol przedstawiony na ilustracji oznacza rodzaj złącza

Brak odpowiedzi na to pytanie.

W systemie Windows zastosowanie przedstawionego polecenia spowoduje chwilową zmianę koloru

Microsoft Windows [Wersja 6.1.7600] Copyright (c) 2009 Microsoft Corporation. Wszelkie prawa zastrzeżone. C:\Users\w>color 1_

Brak odpowiedzi na to pytanie.

Spuchnięte kondensatory elektrolityczne w sekcji zasilania monitora LCD mogą spowodować uszkodzenie

Brak odpowiedzi na to pytanie.

Jakie czynności nie są realizowane przez system operacyjny?

Brak odpowiedzi na to pytanie.

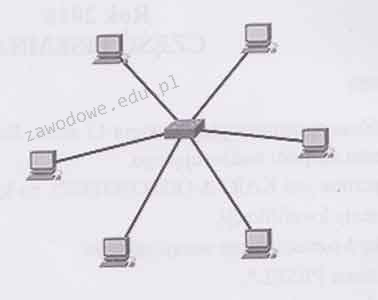

Schemat ilustruje fizyczną strukturę

Brak odpowiedzi na to pytanie.