Pytanie 1

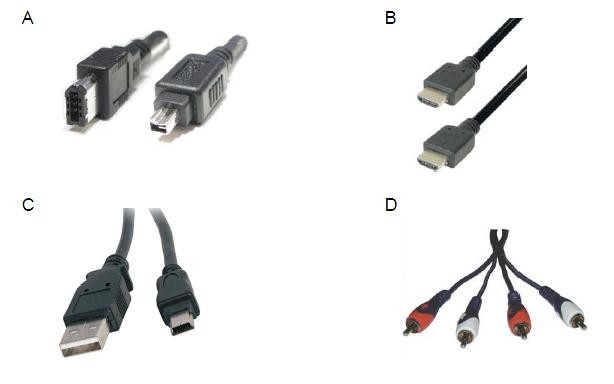

Aby połączyć cyfrową kamerę z interfejsem IEEE 1394 (FireWire) z komputerem, wykorzystuje się kabel z wtykiem zaprezentowanym na fotografii

Wynik: 31/40 punktów (77,5%)

Wymagane minimum: 20 punktów (50%)

Aby połączyć cyfrową kamerę z interfejsem IEEE 1394 (FireWire) z komputerem, wykorzystuje się kabel z wtykiem zaprezentowanym na fotografii

Jaki protokół jest stosowany przez WWW?

Kiedy w komórce arkusza MS Excel zamiast liczb wyświetlają się znaki ########, to przede wszystkim należy zweryfikować, czy

Serwer DNS pełni rolę

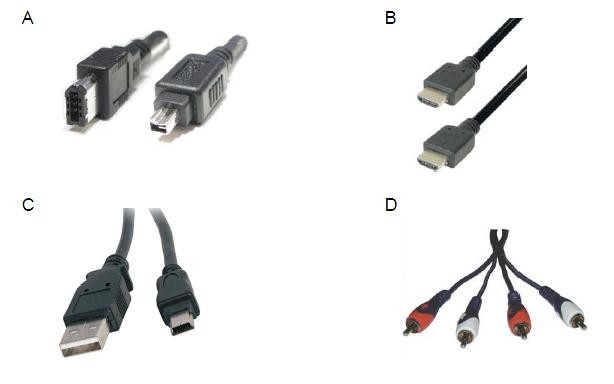

Podaj standard interfejsu wykorzystywanego do przewodowego łączenia dwóch urządzeń.

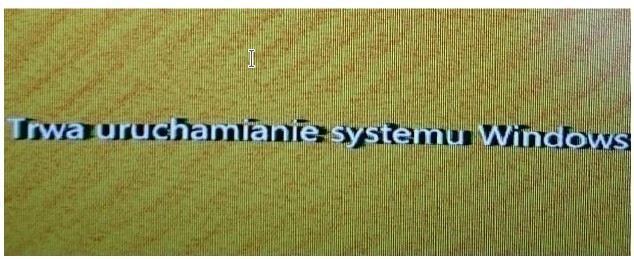

Zgłoszona awaria ekranu laptopa może być wynikiem

Która struktura partycji pozwala na stworzenie do 128 partycji podstawowych na pojedynczym dysku?

Jak zapisuje się liczbę siedem w systemie ósemkowym?

W jakim miejscu są przechowywane dane o kontach użytkowników domenowych w środowisku Windows Server?

Czym jest VOIP?

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

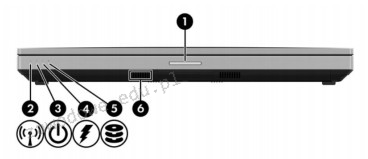

Na ilustracji zaprezentowane jest oznaczenie sygnalizacji świetlnej w dokumentacji technicznej laptopa. Podaj numer kontrolki, która świeci się w czasie ładowania akumulatora?

Który podzespół nie jest kompatybilny z płytą główną MSI A320M Pro-VD-S socket AM4, 1 x PCI-Ex16, 2 x PCI-Ex1, 4 x SATA III, 2 x DDR4- max 32 GB, 1 x D-SUB, 1x DVI-D, ATX?

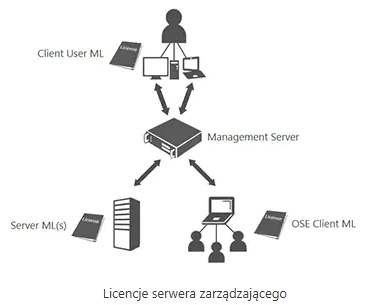

Wskaż model licencjonowania serwera zarządzającego (Management Serwer), oferowanego firmom przez Microsoft, którego schemat przedstawiono na ilustracji.

Protokół trasowania wewnętrznego, który opiera się na analizie stanu łącza, to

Klient przyniósł do serwisu uszkodzony sprzęt komputerowy. W trakcie procedury odbioru sprzętu, przed rozpoczęciem jego naprawy, serwisant powinien

Jak nazywa się protokół, który pozwala na ściąganie wiadomości e-mail z serwera?

Odnalezienie głównego rekordu rozruchowego, wczytującego system z aktywnej partycji umożliwia

Narzędzie, które chroni przed nieautoryzowanym dostępem do sieci lokalnej, to

Zasilacz UPS o mocy rzeczywistej 480 W nie jest przeznaczony do podłączenia

Przy zgrywaniu filmu kamera cyfrowa przesyła na dysk 220 MB na minutę. Wybierz z diagramu interfejs o najniższej prędkości transferu, który umożliwia taką transmisję

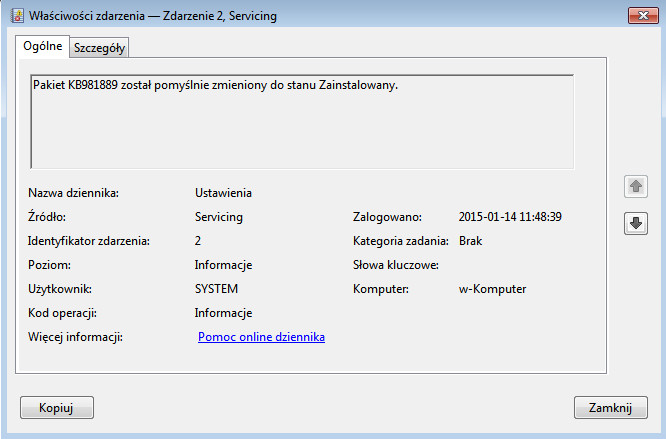

Wpis w dzienniku zdarzeń przedstawiony na ilustracji należy zakwalifikować do zdarzeń typu

Element trwale zamontowany, w którym znajduje się zakończenie okablowania strukturalnego poziomego dla abonenta, to

Jak wiele domen kolizyjnych oraz rozgłoszeniowych można dostrzec na schemacie?

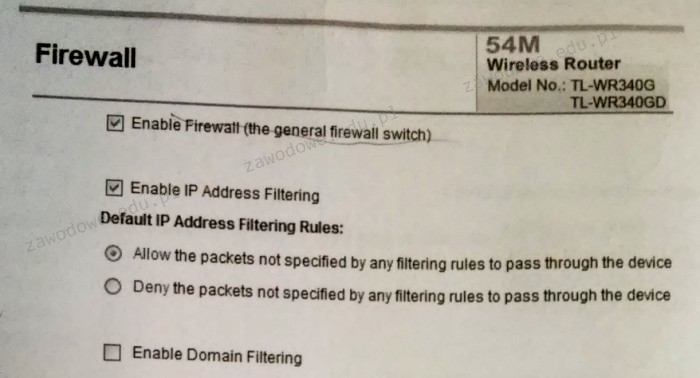

Poniższy rysunek ilustruje ustawienia zapory ogniowej w ruterze TL-WR340G. Jakie zasady dotyczące konfiguracji zapory zostały zastosowane?

W systemie Linux do obserwacji działania sieci, urządzeń sieciowych oraz serwerów można zastosować aplikację

Jak nazywa się pamięć podręczna?

Aby uzyskać największą prędkość przepływu danych w przypadku, gdy domowy ruter pracuje w paśmie częstotliwości 5 GHz, do notebooka powinno się zamontować bezprzewodową kartę sieciową pracującą w standardzie

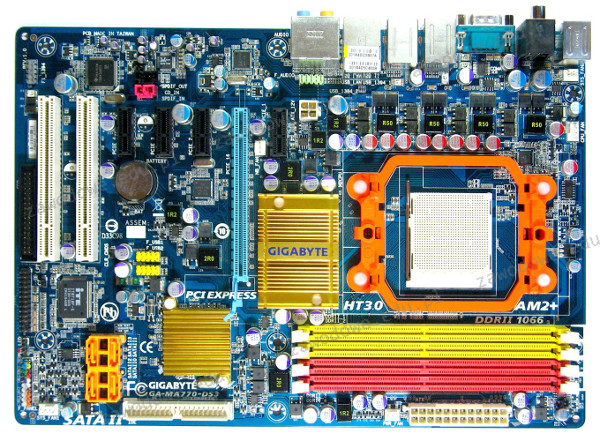

Jakie złącze umożliwia przesył danych między przedstawioną na ilustracji płytą główną a urządzeniem zewnętrznym, nie dostarczając jednocześnie zasilania do tego urządzenia przez interfejs?

Która z kart graficznych nie będzie kompatybilna z monitorem, posiadającym złącza pokazane na ilustracji (zakładając, że nie można użyć adaptera do jego podłączenia)?

Notacja #108 oznacza zapis liczby w systemie

Aby sygnały pochodzące z dwóch routerów w sieci WiFi pracującej w standardzie 802.11g nie wpływały na siebie nawzajem, należy skonfigurować kanały o numerach

Fragment pliku httpd.conf serwera Apache przedstawia się jak na diagramie. W celu zweryfikowania prawidłowego funkcjonowania strony WWW na serwerze, należy wprowadzić w przeglądarkę

| Listen 8012 |

| Server Name localhost:8012 |

Aplikacja komputerowa, która umożliwia zarządzanie plikami oraz folderami, to:

Na nowym urządzeniu komputerowym program antywirusowy powinien zostać zainstalowany

Jaka jest maksymalna liczba hostów, które można przypisać w sieci o adresie IP klasy B?

Technologia, która umożliwia szerokopasmowy dostęp do Internetu z różnymi prędkościami pobierania i wysyłania danych, to

Który z protokołów przesyła datagramy użytkownika BEZ GWARANCJI ich dostarczenia?

Wartość liczby dziesiętnej 128(d) w systemie heksadecymalnym wyniesie

Aby zrealizować wymianę informacji między dwoma odmiennymi sieciami, konieczne jest użycie