Pytanie 1

Do sprawdzenia, czy w okablowaniu występują odwrócone pary przewodów, stosowany jest test

Wynik: 11/40 punktów (27,5%)

Wymagane minimum: 20 punktów (50%)

Do sprawdzenia, czy w okablowaniu występują odwrócone pary przewodów, stosowany jest test

Zjawisko przenikania, które ma miejsce w sieciach komputerowych, polega na

Jakie polecenie służy do obserwowania lokalnych połączeń?

Jaką czynność można wykonać podczas konfiguracji przełącznika CISCO w interfejsie CLI, bez przechodzenia do trybu uprzywilejowanego, na poziomie dostępu widocznym w powyższej ramce?

Jakie urządzenie elektroniczne ma zdolność do magazynowania ładunku elektrycznego?

Unity Tweak Tool oraz narzędzia dostrajania to elementy systemu Linux, które mają na celu

Komenda uname -s w systemie Linux służy do identyfikacji

W systemie Linux polecenie touch ma na celu

Jakie polecenie powinien zastosować użytkownik systemu Linux, aby wydobyć zawartość archiwum o nazwie dane.tar?

Liczba FAFC w systemie heksadecymalnym odpowiada wartości liczbowej

Który kolor żyły nie występuje w kablu typu skrętka?

Jakim materiałem eksploatacyjnym dysponuje ploter solwentowy?

Jaką nazwę powinien mieć identyfikator, aby urządzenia w sieci mogły działać w danej sieci bezprzewodowej?

Podaj polecenie w systemie Windows Server, które umożliwia usunięcie jednostki organizacyjnej z katalogu.

Które dwa urządzenia sieciowe CISCO wyposażone w moduły z portami smart serial można połączyć przy użyciu kabla szeregowego?

Na stronie wydrukowanej przez drukarkę laserową występują jaśniejsze i ciemniejsze fragmenty. W celu usunięcia problemów z jakością oraz nieciągłościami w wydruku, należy

Główna rola serwera FTP polega na

Medium transmisyjne oznaczone symbolem S/FTP to skrętka

Jakie polecenie w systemach Windows należy użyć, aby ustawić statyczny adres IP w konsoli poleceń?

Jaki typ zabezpieczeń w sieciach WiFi oferuje najwyższy poziom ochrony?

Jaka jest prędkość przesyłania danych w standardzie 1000Base-T?

Funkcja systemu Windows Server, umożliwiająca zdalną instalację systemów operacyjnych na komputerach kontrolowanych przez serwer, to

Czym jest kopia różnicowa?

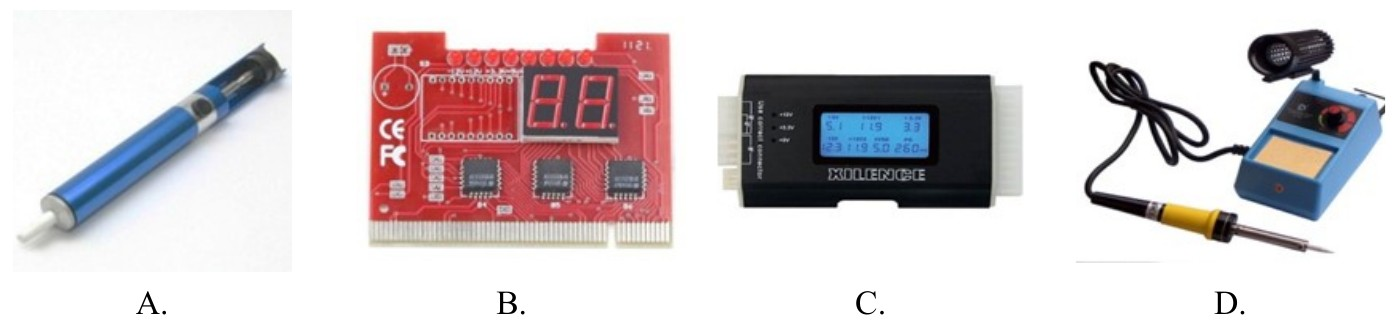

Na zdjęciu widnieje

W laserowej drukarce do utrwalania wydruku na papierze stosuje się

W topologii elementem centralnym jest switch

Jakie narzędzie powinno być użyte do zbadania wyników testu POST dla modułów na płycie głównej?

Skrót MAN odnosi się do rodzaju sieci

Po podłączeniu działającej klawiatury do jednego z portów USB nie ma możliwości wyboru awaryjnego trybu uruchamiania systemu Windows. Klawiatura działa prawidłowo dopiero po wystartowaniu systemu w trybie standardowym. Co to sugeruje?

Główną czynnością serwisową w drukarce igłowej jest zmiana pojemnika

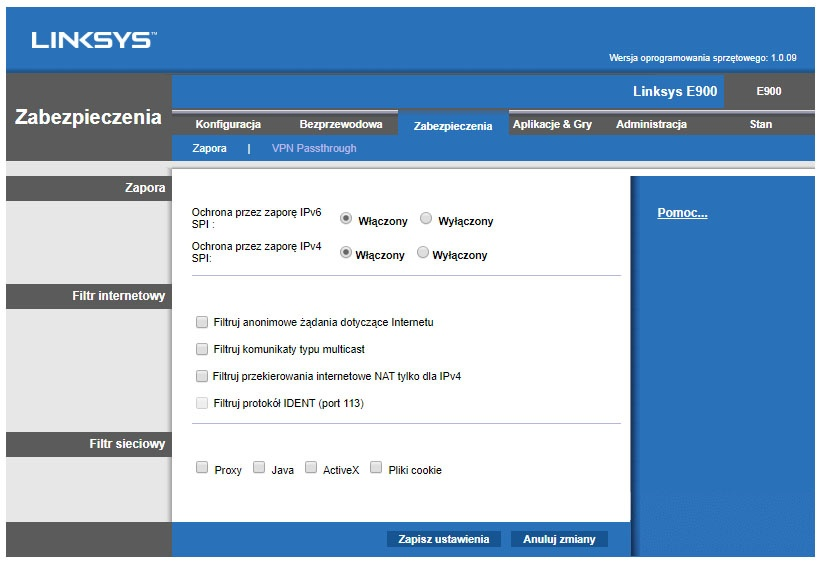

Na ilustracji przedstawiono okno konfiguracji rutera. Wskaż opcję, która wpływa na zabezpieczenie urządzenia przed atakami DDoS.

Okablowanie wertykalne w sieci strukturalnej łączy

Aby komputer osobisty współpracował z urządzeniami korzystającymi z przedstawionych na rysunku złącz, należy wyposażyć go w interfejs

W systemie Linux do obserwacji aktywnych procesów wykorzystuje się polecenie

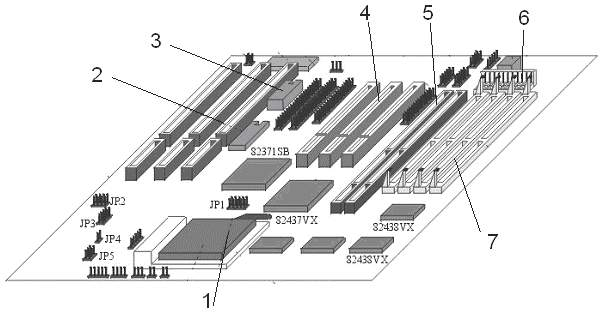

Na schemacie płyty głównej port PCI oznaczony jest numerem

W systemie Windows, po wydaniu komendy systeminfo, nie da się uzyskać danych o

Jakie będą łączne wydatki na wymianę karty graficznej w komputerze, jeżeli nowa karta kosztuje 250 zł, czas wymiany wynosi 80 minut, a każda rozpoczęta robocza godzina to koszt 50 zł?

Po podłączeniu działającej klawiatury do jednego z portów USB nie ma możliwości wybrania awaryjnego trybu uruchamiania systemu Windows. Mimo to klawiatura działa prawidłowo po uruchomieniu systemu w standardowym trybie. Co to sugeruje?

Rodzaje ataków mających na celu zakłócenie funkcjonowania aplikacji oraz procesów w urządzeniach sieciowych to ataki klasy

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.