Pytanie 1

Narzędzie zaprezentowane na rysunku jest wykorzystywane do przeprowadzania testów

Wynik: 33/40 punktów (82,5%)

Wymagane minimum: 20 punktów (50%)

Narzędzie zaprezentowane na rysunku jest wykorzystywane do przeprowadzania testów

W biurowcu należy podłączyć komputer do routera ADSL za pomocą przewodu UTP Cat 5e. Jaka powinna być maksymalna odległość między komputerem a routerem?

Po podłączeniu działającej klawiatury do jednego z portów USB nie ma możliwości wyboru awaryjnego trybu uruchamiania systemu Windows. Klawiatura działa prawidłowo dopiero po wystartowaniu systemu w trybie standardowym. Co to sugeruje?

Jakie właściwości charakteryzują pojedyncze konto użytkownika w systemie Windows Serwer?

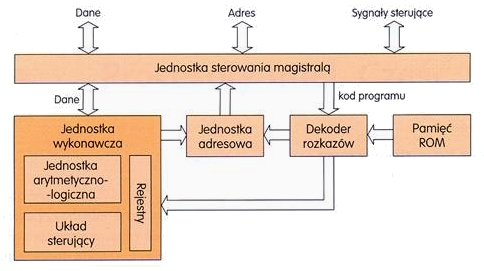

Na ilustracji przedstawiony jest schemat konstrukcji logicznej

Jaką operację można wykonać podczas konfiguracji przełącznika CISCO w interfejsie CLI, nie przechodząc do trybu uprzywilejowanego, w zakresie dostępu widocznym w ramce?

| Switch> |

Jaki jest pełny adres do logowania na serwer FTP o nazwie ftp.nazwa.pl?

Jaką topologię fizyczną wykorzystuje się w sieciach o logice Token Ring?

Aby w systemie Windows XP stworzyć nowego użytkownika o nazwisku egzamin z hasłem qwerty, powinno się zastosować polecenie

Jaką prędkość przesyłu danych określa standard sieci Ethernet IEEE 802.3z?

Który standard złącza DVI pozwala na przesyłanie wyłącznie sygnałów analogowych?

Biorąc pod uwagę konfigurację wykonywaną na ilustracji, administrator po zainstalowaniu systemu operacyjnego uznał za istotne, aby

Funkcja System Image Recovery dostępna w zaawansowanych opcjach uruchamiania systemu Windows 7 pozwala na

Jak wygląda maska dla adresu IP 92.168.1.10/8?

W systemie Windows Server narzędzie, które pozwala na zarządzanie zasadami grupowymi, to

Jaki instrument służy do określania długości oraz tłumienności kabli miedzianych?

Jakie oznaczenie na schematach sieci LAN przypisuje się punktom rozdzielczym dystrybucyjnym znajdującym się na różnych kondygnacjach budynku według normy PN-EN 50173?

Na 16 bitach możemy przechować

Który z podanych adresów IP należy do kategorii adresów prywatnych?

W systemie Linux komenda chown pozwala na

System S.M.A.R.T jest stworzony do kontrolowania działania i identyfikacji usterek

Na ilustracji pokazano końcówkę kabla

Wskaż złącze, które nie jest stosowane w zasilaczach ATX?

Interfejs SATA 2 (3Gb/s) oferuje prędkość transferu

Który z wymienionych protokołów jest szyfrowanym protokołem do zdalnego dostępu?

Jakiego protokołu używa warstwa aplikacji w modelu TCP/IP?

Aby uniknąć uszkodzenia sprzętu podczas modernizacji komputera przenośnego polegającej na wymianie modułów pamięci RAM należy

Oprogramowanie, które regularnie przerywa działanie przez pokazanie komunikatu o konieczności uiszczenia opłaty, co prowadzi do zniknięcia tego komunikatu, jest dystrybuowane na podstawie licencji

Usługi na serwerze są konfigurowane za pomocą

Atak DDoS (z ang. Distributed Denial of Service) na serwer może spowodować

Liczba 5110 w zapisie binarnym wygląda jak

W metodzie dostępu do medium CSMA/CD (Carrier Sense Multiple Access with Collision Detection) stacja, która planuje rozpocząć transmisję, nasłuchuje, czy w sieci występuje aktywność, a następnie

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Aby komputery mogły udostępniać dane w sieci, NIE powinny mieć tych samych

Jak należy rozmieszczać gniazda komputerowe RJ45 w odniesieniu do przestrzeni biurowej zgodnie z normą PN-EN 50174?

Jakie oprogramowanie jest wykorzystywane do kontrolowania stanu dysków twardych?

Jakie medium transmisyjne w sieciach LAN zaleca się do użycia w budynkach zabytkowych?

Mamy do czynienia z siecią o adresie 192.168.100.0/24. Ile podsieci można utworzyć, stosując maskę 255.255.255.224?

Który z poniższych systemów operacyjnych nie jest wspierany przez system plików ext4?

Do przechowywania fragmentów dużych plików programów i danych, które nie mieszczą się w pamięci, wykorzystuje się