Pytanie 1

Adresy IPv6 są reprezentowane jako liczby

Wynik: 19/40 punktów (47,5%)

Wymagane minimum: 20 punktów (50%)

Adresy IPv6 są reprezentowane jako liczby

Z powodu uszkodzenia kabla typu skrętka utracono dostęp między przełącznikiem a stacją roboczą. Który instrument pomiarowy powinno się wykorzystać, aby zidentyfikować i naprawić problem bez wymiany całego kabla?

Jakie znaczenie ma zaprezentowany symbol graficzny?

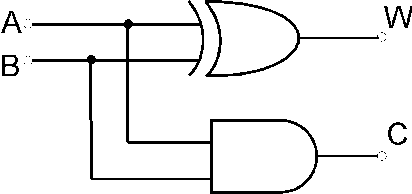

Analiza uszkodzonych elementów komputera poprzez ocenę stanu wyjściowego układu cyfrowego pozwala na

W topologii elementem centralnym jest switch

Złocenie styków złącz HDMI ma na celu

Przed dokonaniem zakupu komponentu komputera lub urządzenia peryferyjnego na platformach aukcyjnych, warto zweryfikować, czy nabywane urządzenie ma wymagany w Polsce certyfikat

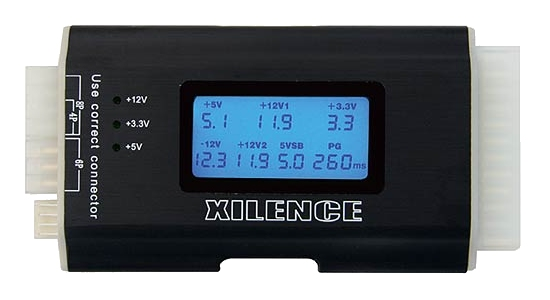

Przedstawione na ilustracji narzędzie jest przeznaczone do

Program, który nie jest przeznaczony do analizy stanu komputera to

Konwencja zapisu ścieżki do udziału sieciowego zgodna z UNC (Universal Naming Convention) ma postać

Który adres IP posiada maskę w postaci pełnej, zgodną z klasą adresu?

Polecenie chmod +x test

W jaki sposób powinno się wpisać w formułę arkusza kalkulacyjnego odwołanie do komórki B3, aby przy przenoszeniu tej formuły w inne miejsce arkusza odwołanie do komórki B3 pozostało stałe?

Jakie są skutki działania poniższego polecenia ```netsh advfirewall firewall add rule name="Open" dir=in action=deny protocol=TCP localport=53```?

Przy użyciu urządzenia przedstawionego na ilustracji można sprawdzić działanie

W serwerach warto wykorzystywać dyski, które obsługują tryb Hot plugging, ponieważ

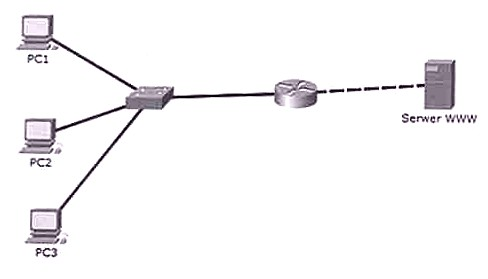

Użytkownicy w sieci lokalnej mogą się komunikować między sobą, lecz nie mają dostępu do serwera WWW. Wynik polecenia ping z komputerów bramy jest pozytywny. Który komponent sieci NIE MOŻE być powodem problemu?

Wynikiem działania przedstawionego układu logicznego po podaniu na wejściach A i B sygnałów logicznych A=1 i B=1 są wartości logiczne:

Administrator Active Directory w domenie firma.local pragnie skonfigurować mobilny profil dla wszystkich użytkowników. Ma on być przechowywany na serwerze serwer1, w folderze pliki, który jest udostępniony w sieci jako dane$. Który z parametrów w ustawieniach profilu użytkownika spełnia opisane wymagania?

Jakie polecenie w systemie Linux służy do przypisania adresu IP oraz maski podsieci dla interfejsu eth0?

Który z rodzajów rekordów DNS w systemach Windows Server określa alias (inną nazwę) dla rekordu A związanej z kanoniczną (rzeczywistą) nazwą hosta?

Aby podłączyć kartę sieciową przedstawioną na rysunku do laptopa, urządzenie musi być wyposażone w odpowiednie gniazdo

Który z standardów implementacji sieci Ethernet określa sieć opartą na kablu koncentrycznym, gdzie długość segmentu nie może przekraczać 185 m?

Który protokół z warstwy aplikacji reguluje przesyłanie wiadomości e-mail?

Który z protokołów służy do synchronizacji czasu?

Podstawowy rekord uruchamiający na dysku twardym to

Jakie urządzenie powinno zostać użyte do segmentacji domeny rozgłoszeniowej?

Do konwersji kodu źródłowego na program wykonywalny używany jest

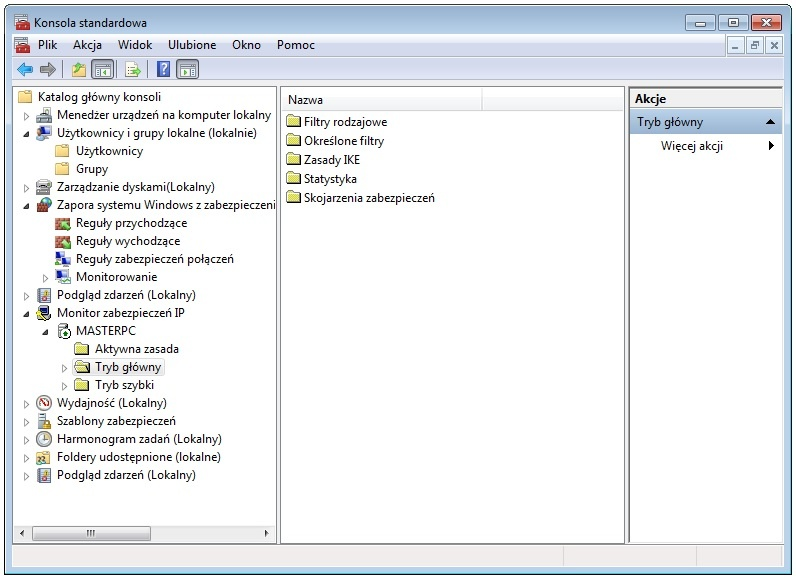

Okno narzędzia przedstawionego na ilustracji można uzyskać poprzez wykonanie polecenia

Który z poniższych programów NIE służy do testowania sieci komputerowej w celu wykrywania problemów?

Osoba korzystająca z komputera publikuje w sieci Internet pliki, które posiada. Prawa autorskie zostaną złamane, gdy udostępni

Jaki typ routingu jest najbardziej odpowiedni w złożonych, szybko ewoluujących sieciach?

Urządzenie, które zamienia otrzymane ramki na sygnały przesyłane w sieci komputerowej, to

Czym jest procesor Athlon 2800+?

Na diagramie zaprezentowano strukturę

Jakie urządzenie sieciowe powinno zastąpić koncentrator, aby podzielić sieć LAN na cztery odrębne domeny kolizji?

Aby zmierzyć moc zużywaną przez komputer, należy zastosować

Programem antywirusowym oferowanym bezpłatnie przez Microsoft dla posiadaczy legalnych wersji systemu Windows jest

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Jakie urządzenia wykorzystuje się do porównywania liczb w systemie binarnym?