Pytanie 1

Który typ drukarki stosuje metodę, w której stały barwnik jest przenoszony z taśmy na papier odporny na wysoką temperaturę?

Wynik: 1/40 punktów (2,5%)

Wymagane minimum: 20 punktów (50%)

Który typ drukarki stosuje metodę, w której stały barwnik jest przenoszony z taśmy na papier odporny na wysoką temperaturę?

Czym jest dziedziczenie uprawnień?

Industry Standard Architecture to norma magistrali, według której szerokość szyny danych wynosi

Brak odpowiedzi na to pytanie.

Metoda zwana rytownictwem dotyczy zasady działania plotera

Brak odpowiedzi na to pytanie.

ile bajtów odpowiada jednemu terabajtowi?

Brak odpowiedzi na to pytanie.

W specyfikacji procesora można znaleźć informację: "Procesor 32bitowy". Co to oznacza?

Brak odpowiedzi na to pytanie.

Która z grup w systemie Windows Server ma najniższe uprawnienia?

Brak odpowiedzi na to pytanie.

Do obserwacji stanu urządzeń w sieci wykorzystywane jest oprogramowanie operujące na podstawie protokołu

Brak odpowiedzi na to pytanie.

Który element pasywny sieci powinien być użyty do połączenia okablowania ze wszystkich gniazd abonenckich z panelem krosowniczym umieszczonym w szafie rack?

Brak odpowiedzi na to pytanie.

Główny punkt, z którego odbywa się dystrybucja okablowania szkieletowego, to punkt

Brak odpowiedzi na to pytanie.

Który standard w sieciach LAN określa dostęp do medium poprzez wykorzystanie tokenu?

Brak odpowiedzi na to pytanie.

Na ilustracji zobrazowano

Brak odpowiedzi na to pytanie.

Jednym z metod ograniczenia dostępu do sieci bezprzewodowej dla osób nieuprawnionych jest

Brak odpowiedzi na to pytanie.

Jakie oznaczenie nosi wtyk powszechnie znany jako RJ45?

Brak odpowiedzi na to pytanie.

Na ilustracji ukazana jest karta

Brak odpowiedzi na to pytanie.

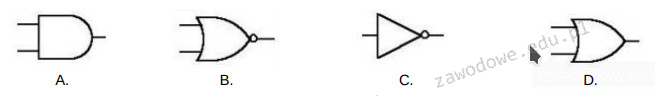

Wskaź rysunek ilustrujący symbol bramki logicznej NOT?

Brak odpowiedzi na to pytanie.

To narzędzie może być wykorzystane do

Brak odpowiedzi na to pytanie.

W dokumentacji technicznej procesora Intel Xeon Processor E3-1220, producent przedstawia następujące dane: # rdzeni: 4 # wątków: 4 Częstotliwość zegara: 3.1 GHz Maksymalna częstotliwość Turbo: 3.4 GHz Intel Smart Cache: 8 MB DMI: 5 GT/s Zestaw instrukcji: 64 bit Rozszerzenia zestawu instrukcji: SSE4.1/4.2, AVX Opcje wbudowane: Nie Litografia: 32 nm Maksymalne TDP: 80 W. Co to oznacza dla Menedżera zadań systemu Windows, jeśli chodzi o historię użycia?

| # of Cores: | 4 |

| # of Threads: | 4 |

| Clock Speed: | 3.1 GHz |

| Max Turbo Frequency: | 3.4 GHz |

| Intel® Smart Cache: | 8 MB |

| DMI: | 5 GT/s |

| Instruction Set: | 64-bit |

| Instruction Set Extensions: | SSE4.1/4.2, AVX |

| Embedded Options Available: | No |

| Lithography: | 32 nm |

| Max TDP: | 80 W |

Brak odpowiedzi na to pytanie.

Wskaż program w systemie Linux, który jest przeznaczony do kompresji plików?

Brak odpowiedzi na to pytanie.

W systemie Linux komendą, która jednocześnie podnosi uprawnienia dla procesu uruchamianego z terminala, jest

Brak odpowiedzi na to pytanie.

W protokole IPv4 adres broadcastowy, zapisany w formacie binarnym, bez podziału na podsieci, w sekcji przeznaczonej dla hosta zawiera

Brak odpowiedzi na to pytanie.

Jakie urządzenie w sieci lokalnej NIE ROZDZIELA obszaru sieci komputerowej na domeny kolizyjne?

Brak odpowiedzi na to pytanie.

Aby procesor działał poprawnie, konieczne jest podłączenie złącza zasilania 4-stykowego lub 8-stykowego o napięciu

Brak odpowiedzi na to pytanie.

Które zestawienie: urządzenie - funkcja, którą pełni, jest niepoprawne?

Brak odpowiedzi na to pytanie.

Jakie narzędzie w systemie Windows umożliwia kontrolę prób logowania do systemu?

Brak odpowiedzi na to pytanie.

Na dysku obok systemu Windows zainstalowano system Linux Ubuntu. W celu dostosowania kolejności uruchamiania systemów operacyjnych, należy zmienić zawartość

Brak odpowiedzi na to pytanie.

Który z protokołów będzie wykorzystany przez administratora do przesyłania plików na serwer?

Brak odpowiedzi na to pytanie.

Jaką konfigurację sieciową może mieć komputer, który należy do tej samej sieci LAN, co komputer z adresem 10.8.1.10/24?

Brak odpowiedzi na to pytanie.

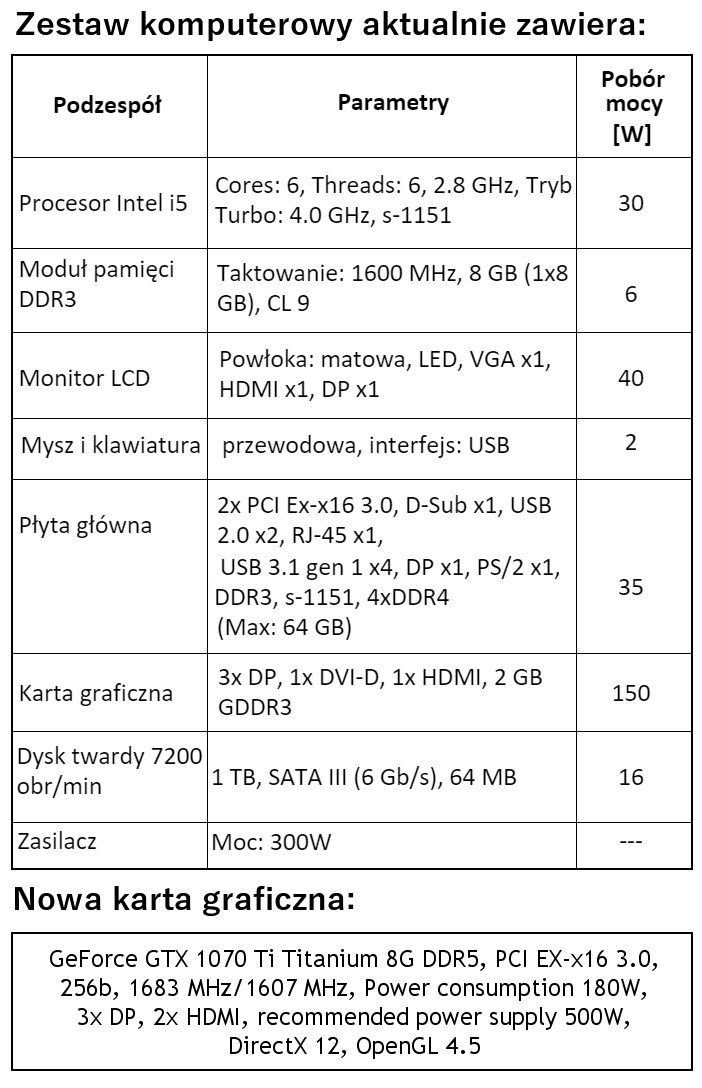

W zestawie komputerowym o parametrach wymienionych w tabeli konieczne jest zastąpienie karty graficznej nową, wskazaną w ramce. W związku z tym modernizacja tego komputera wymaga także wymiany

Brak odpowiedzi na to pytanie.

Numer przerwania przypisany do karty sieciowej został zapisany w systemie binarnym jako 10101. Ile to wynosi w systemie dziesiętnym?

Brak odpowiedzi na to pytanie.

Administrator sieci lokalnej zauważył, że urządzenie typu UPS przełączyło się w tryb awaryjny. Oznacza to awarię systemu

Brak odpowiedzi na to pytanie.

Który z parametrów czasowych w pamięci RAM określany jest jako czas dostępu?

Brak odpowiedzi na to pytanie.

W jakiej topologii sieci fizycznej każdy komputer jest połączony z dokładnie dwoma sąsiadującymi komputerami, bez użycia dodatkowych urządzeń aktywnych?

Brak odpowiedzi na to pytanie.

Funkcja systemu operacyjnego, która umożliwia jednoczesne uruchamianie wielu aplikacji w trybie podziału czasu, z tym że realizacja tego podziału odbywa się przez same aplikacje, nosi nazwę

Brak odpowiedzi na to pytanie.

Który z protokołów zapewnia bezpieczne połączenie między klientem a witryną internetową banku, zachowując prywatność użytkownika?

Brak odpowiedzi na to pytanie.

Technologia procesorów serii Intel Core stosowana w modelach i5, i7 oraz i9, pozwalająca na zwiększenie taktowania w przypadku gdy komputer potrzebuje wyższej mocy obliczeniowej, to

Brak odpowiedzi na to pytanie.

Do realizacji iloczynu logicznego z negacją należy użyć funktora

Brak odpowiedzi na to pytanie.

Do wyświetlenia daty w systemie Linux można wykorzystać polecenie

Brak odpowiedzi na to pytanie.

Podczas skanowania reprodukcji obrazu z czasopisma, na skanie obrazu pojawiły się regularne wzory, tak zwana mora. Z jakiej funkcji skanera należy skorzystać, aby usunąć morę?

Brak odpowiedzi na to pytanie.

Biorąc pod uwagę konfigurację wykonywaną na ilustracji, administrator po zainstalowaniu systemu operacyjnego uznał za istotne, aby

Brak odpowiedzi na to pytanie.