Pytanie 1

Rekordy do raportu mogą pochodzić z

Wynik: 35/40 punktów (87,5%)

Wymagane minimum: 20 punktów (50%)

Rekordy do raportu mogą pochodzić z

Jakie technologie są konieczne do uruchomienia systemu CMS Joomla!?

W systemach bazodanowych, aby przedstawić dane, które spełniają określone kryteria, należy stworzyć

SELECT model FROM samochody WHERE rocznik > 2017 AND marka = "opel";

| id | klasa_id | marka | model | rocznik |

| 1 | 1 | ford | ka | 2017 |

| 2 | 2 | seat | toledo | 2016 |

| 3 | 3 | opel | zafira | 2018 |

| 4 | 2 | fiat | 500X | 2018 |

| 5 | 3 | opel | insignia | 2017 |

Jakiego języka można użyć do obsługi połączenia z bazą danych MySQL podczas rozwijania aplikacji webowej?

Czy poniższy kod PHP działa poprawnie, wyświetlając na stronie dane pobrane z bazy danych? Ile pól zostanie zaprezentowanych?

| $ile = mysqli_num_rows($zapytanie); for ($i = 0; $i < $ile; $i++) { $wiersz = mysqli_fetch_row($zapytanie); echo "<p>Klient: $wiersz[0] $wiersz[1], adres: $wiersz[2] </p>"; } |

Dana jest tabela uczniowie, do której wpisano rekordy jak na rysunku. Co będzie wynikiem działania przedstawionego zapytania SQL?

|

| Nazwisko | Imie | ocena |

|---|---|---|

| Kowalski | Sebastian | 4 |

| Kaczmarek | Marta | 3 |

| Baryła | Zenon | 4 |

| Gota | Anna | 3 |

Głównym celem systemu CMS jest oddzielenie treści serwisu informacyjnego od jego wizualnej formy. Ten efekt osiągany jest przez generowanie zawartości

Aby zwiększyć wydajność operacji na bazie danych, należy dla pól, które są często wyszukiwane lub sortowane

Funkcja pg_connect w języku PHP służy do nawiązania połączenia z bazą danych

Która funkcja PHP obsługi bazy danych służy do kodowania polskich znaków?

Jakie są różnice między poleceniami DROP TABLE a TRUNCATE TABLE?

Wbudowanym w pakiet XAMPP narzędziem służącym do zarządzania bazą danych jest

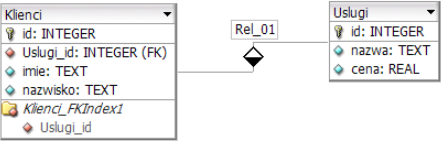

Z tabel Klienci oraz Uslugi należy wyodrębnić tylko imiona klientów oraz odpowiadające im nazwy usług, które kosztują więcej niż 10 zł. Kwerenda uzyskująca te informacje ma formę

Z ilustracji można odczytać, że użytkownik bazy danych posiada uprawnienia do:

W instrukcji CREATE TABLE w SQL atrybut wskazujący, która kolumna w tabeli pełni rolę klucza podstawowego, to

Jaką funkcją agregującą można uzyskać ilość rekordów?

W bibliotece mysqli w PHP, aby uzyskać najbardziej aktualny komunikat o błędzie, można użyć funkcji

Model, w którym wszystkie dane są zapisane w jednej tabeli, określa się mianem

Jaką rolę pełni funkcja PHP o nazwie mysql_num_rows()?

Zapytanie MySQL przedstawione poniżej ma na celu

ALTER TABLE ksiazki MODIFY tytul VARCHAR(100) NOT NULL;

W przedstawionym kodzie PHP przeprowadzono operację na bazie danych. Jaką funkcję należy wywołać, aby uzyskać liczbę wierszy, które zostały zmienione w tabeli?

$zapytanie="UPDATE kadra SET stanowisko='Programista' WHERE id < 10"; mysqli_query($db, $zapytanie);

Głównym celem systemu CMS jest oddzielenie treści portalu informacyjnego od jego wyglądu. Taki efekt osiąga się przez generowanie zawartości

Czym jest DBMS?

Zamieszczone zapytanie SQL przyznaje prawo SELECT:

GRANT SELECT ON hurtownia.* TO 'sprzedawca'@'localhost';

Podany fragment kodu PHP ma na celu wstawienie wartości z zmiennych $a, $b, $c do bazy danych, w tabeli dane. Tabela ta składa się z czterech kolumn, z których pierwsza to autoinkrementowany klucz podstawowy. Które z zapytań powinno być przypisane do zmiennej $zapytanie? ``````

W systemie zarządzania bazą danych MySQL, aby uzyskać listę wszystkich przywilejów przyznanych użytkownikowi anna, można użyć polecenia

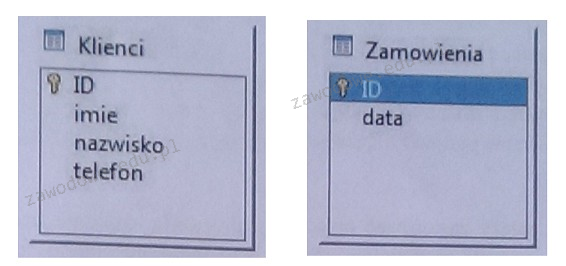

Na ilustracji widoczne są dwie tabele. Aby stworzyć relację jeden do wielu, gdzie jeden jest po stronie Klienci, a wiele po stronie Zamowienia, należy

Dane są zapisy w tabeli uczniowie, które zostały przedstawione na rysunku. Jaki będzie rezultat wykonania podanego zapytania SQL?

Aby z tabeli Pracownicy wybrać tylko nazwiska kończące się na literę „i”, można zastosować następującą kwerendę SQL

Na podstawie tabeli Towar wykonano poniższe zapytanie SQL. Jaki będzie rezultat tej operacji?

| ID | nazwa_towaru | cena_katalogowa | waga | kolor |

|---|---|---|---|---|

| 1 | Papier ksero A4 | 11 | 2.3 | biel |

| 2 | Zeszyt A5 | 4.2 | 0.13 | wielokolorowy |

| 3 | Zeszyt A5 w linie | 3.5 | 0.12 | niebieski |

| 4 | Kredki 24 kolory | 9 | 0.3 | wielokolorowy |

| 5 | Plecak szkolny | 65.5 | 1.3 | zielony |

Jakie jest oznaczenie typu stało-znakowego w SQL?

Jaką relację typu uzyskuje się w wyniku powiązania kluczy głównych dwóch tabel?

Jakiego języka można użyć do nawiązania połączenia z bazą MySQL w trakcie tworzenia aplikacji internetowej?

Wymień dwa sposoby na zabezpieczenie bazy danych w Microsoft Access.

W poniższym zapytaniu SQL, co oznacza symbol gwiazdki w jego wyniku?

| SELECT * FROM mieszkancy WHERE imie = 'Anna'; |

Tabela filmy dysponuje kluczem głównym id oraz kluczem obcym rezyserlD. Tabela rezyserzy posiada klucz główny id. Obie tabele są połączone relacją jeden do wielu, gdzie rezyserzy są po stronie jeden, a filmy po stronie wiele. Jak należy zapisać kwerendę SELECT, aby połączyć tabele filmy i rezyserzy?

Tabela filmy zawiera klucz główny id oraz klucz obcy rezyserID, natomiast tabela rezyserzy ma klucz główny id. Obydwie tabele są połączone relacją jeden do wielu, gdzie strona rezyserzy odnosi się do strony filmy. Jak należy zapisać kwerendę SELECT, aby połączyć tabele filmy i rezyserzy?

Po wydaniu polecenia użytkownik Jacek będzie mógł

GRANT SELECT, INSERT ON baza1.mojaTabela TO 'Jacek'@'localhost';

Używa się zapytania z klauzulą JOIN, aby