Pytanie 1

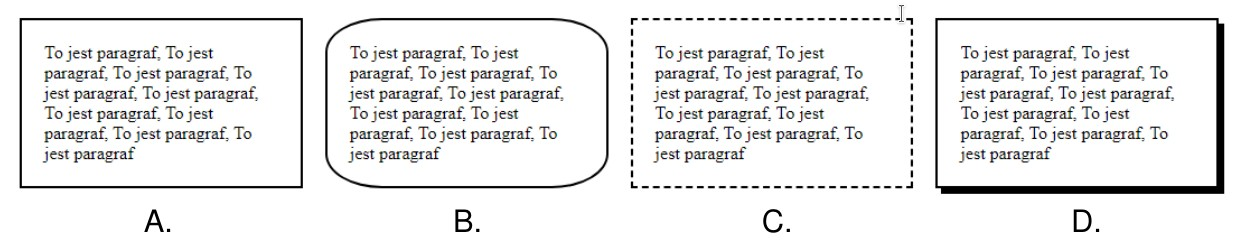

Do którego akapitu przypisano podaną właściwość stylu CSS?

border-radius: 20%;

Wynik: 1/40 punktów (2,5%)

Wymagane minimum: 20 punktów (50%)

Do którego akapitu przypisano podaną właściwość stylu CSS?

border-radius: 20%;

W celu modyfikacji danych w bazie danych można wykorzystać

Zademonstrowano fragment kodu JavaScript. Po jego uruchomieniu zmienna str2 otrzyma wartość. ```var str1 = "JavaScript"; var str2 = str1.substring(2, 6);```

Jaki zapis w języku C++ definiuje komentarz jednoliniowy?

Wartość kolumny w tabeli, która działa jako klucz podstawowy

DOM oferuje metody i właściwości, które w języku JavaScript umożliwiają

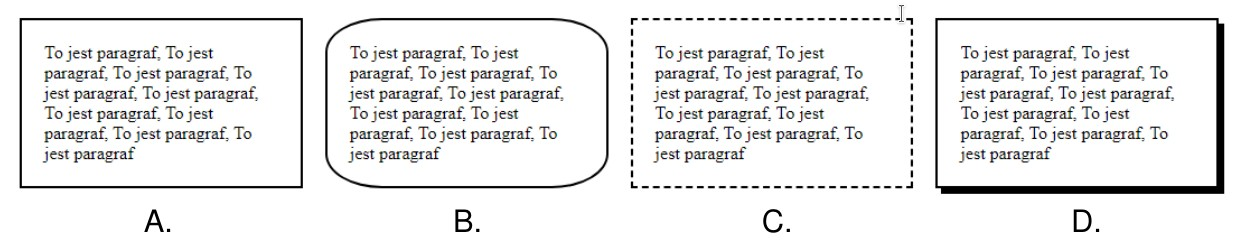

Wskaż kod równoważny do przedstawionego kodu zapisanego językiem PHP.

|

|

|

|

|

Jednostka ppi (pixels per inch) odnosi się do rozdzielczości?

Brak odpowiedzi na to pytanie.

W SQL, aby zabezpieczyć kwerendę CREATE USER przed utworzeniem konta, jeżeli ono już istnieje, należy użyć składni

Brak odpowiedzi na to pytanie.

W zamieszczonym przykładzie pseudoklasa hover sprawi, że styl pogrubiony będzie przypisany

| a:hover { font-weight: bold; } |

Brak odpowiedzi na to pytanie.

W znaczniku (w sekcji ) strony internetowej nie zamieszcza się informacji odnoszących się do

Brak odpowiedzi na to pytanie.

Kanał alfa jest wykorzystywany do określenia

Brak odpowiedzi na to pytanie.

Znaczniki HTML <strong> oraz <em>, które służą do wyróżniania istotności tekstu, odpowiadają pod względem formatowania znacznikom

Brak odpowiedzi na to pytanie.

W SQL, przy użyciu polecenia ALTER, można

Brak odpowiedzi na to pytanie.

Jakie wyrażenie należy umieścić w miejsce ??? w pętli napisanej w języku C++, aby na ekranie zostały wyświetlone wyłącznie elementy tablicy tab?

| int tab[6]; for (int i = 0; ???; i++) cout << tab[i]; |

Brak odpowiedzi na to pytanie.

Kto z wymienionych zajmuje się nieprzerwanym przygotowaniem systemu bazy danych do pracy produkcyjnej, zarządzaniem kontami użytkowników oraz instalowaniem aktualizacji systemu bazodanowego?

Brak odpowiedzi na to pytanie.

$x = mysql_query('SELECT * FROM mieszkanci'); if (!$x) echo "??????????????????????????????"; W podanym kodzie PHP, w miejscu znaków zapytania powinien wyświetlić się komunikat:

Brak odpowiedzi na to pytanie.

Jaką instrukcję w JavaScript można uznać za równoważną pod względem funkcjonalności do zaprezentowanej?

Brak odpowiedzi na to pytanie.

Jaką złożoność obliczeniową mają problemy związane z przeprowadzaniem operacji na łańcuchach lub tablicach w przypadku dwóch zagnieżdżonych pętli przetwarzających wszystkie elementy?

Brak odpowiedzi na to pytanie.

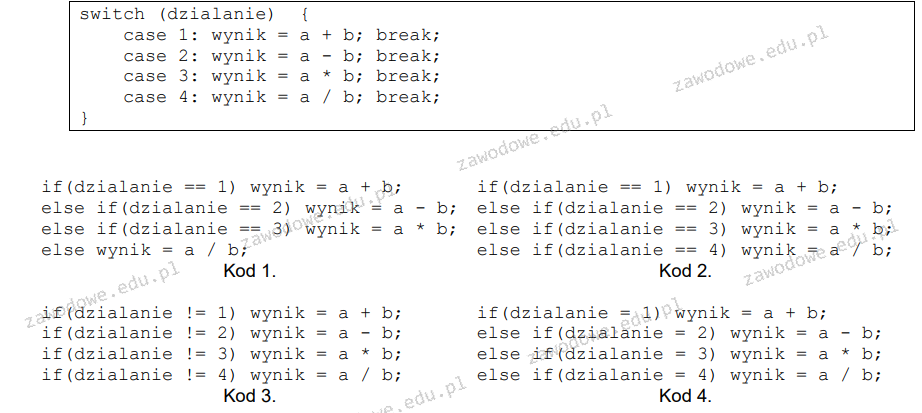

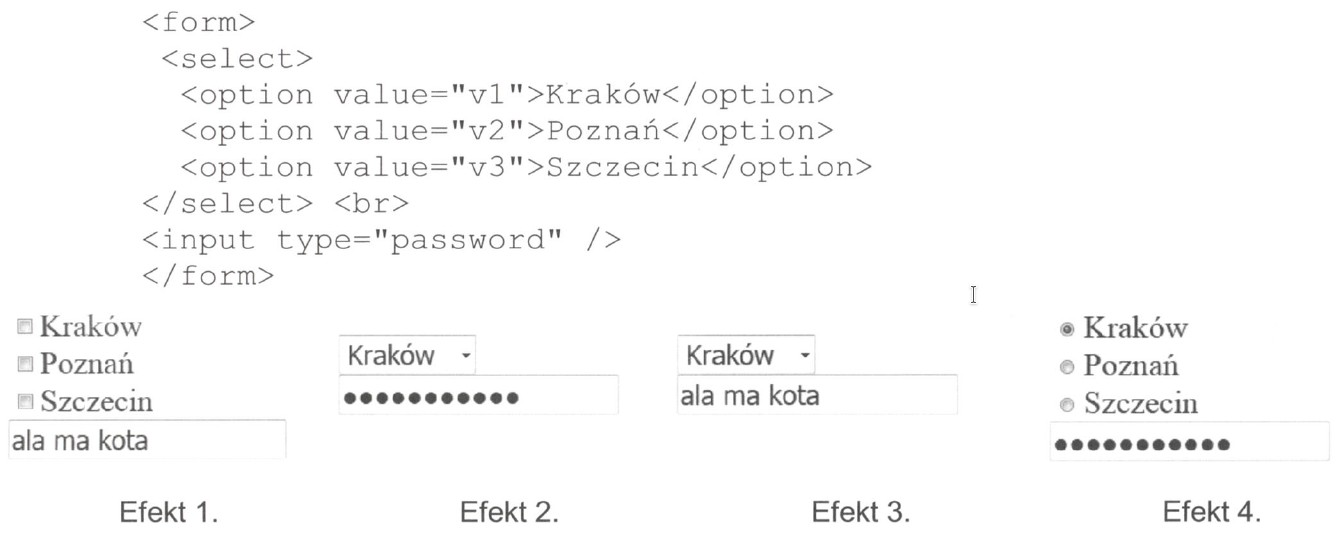

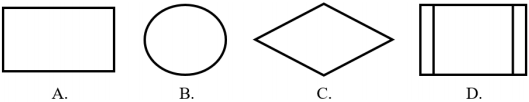

W języku HTML zapisano formularz. Który z efektów działania kodu będzie wyświetlony przez przeglądarkę zakładając, że w drugie pole użytkownik wpisał wartość "ala ma kota"?

|

| Efekt 1 | Efekt 2 | Efekt 3 | Efekt 4 |

Brak odpowiedzi na to pytanie.

W dokumencie HTML stworzono formularz. Jakie działanie kodu zostanie pokazane przez przeglądarkę, jeśli w drugie pole użytkownik wprowadzi tekst „ala ma kota”?

Brak odpowiedzi na to pytanie.

Do której właściwości można przypisać wartości: static, relative, fixed, absolute oraz sticky?

Brak odpowiedzi na to pytanie.

W kodzie HTML atrybut alt w tagu img służy do określenia

Brak odpowiedzi na to pytanie.

Czego nie należy brać pod uwagę przy zabezpieczaniu serwera bazy danych przed atakami hakerskimi?

Brak odpowiedzi na to pytanie.

W którym z bloków powinien znaleźć się warunek pętli?

Brak odpowiedzi na to pytanie.

Co robi funkcja przedstawiona w kodzie JavaScript?

function tekst() {

var h = location.hostname;

document.getElementById("info").innerHTML = h;

}

Brak odpowiedzi na to pytanie.

Instrukcja przypisania elementu do tablicy w języku JavaScript dotyczy tablicy

|

Brak odpowiedzi na to pytanie.

Która z wymienionych metod umożliwia wyświetlenie komunikatu w konsoli przeglądarki za pomocą języka JavaScript?

Brak odpowiedzi na to pytanie.

Atrybut wskazujący na lokalizację pliku graficznego w znaczniku <img> to

Brak odpowiedzi na to pytanie.

Jakie zasady dotyczące tworzenia sekcji w języku HTML są właściwe?

Brak odpowiedzi na to pytanie.

Podczas tworzenia formularza konieczne jest dodanie kontrolki, która odnosi się do kontrolki w innym formularzu. Jakie działania w bazie danych Access są w tym przypadku możliwe?

Brak odpowiedzi na to pytanie.

Rodzaj zmiennej w języku JavaScript

Brak odpowiedzi na to pytanie.

W bazie danych znajduje się tabela o nazwie faktury, która posiada pola: numer, data, id_klienta, wartosc, status. Każdego dnia tworzony jest raport dotyczący faktur z danego dnia. W raporcie prezentowane są jedynie numery oraz wartości faktur. Która z poniższych kwerend SQL jest odpowiednia do wygenerowania tego raportu?

Brak odpowiedzi na to pytanie.

W tabeli produkt znajdują się przedmioty wyprodukowane po roku 2000, z kolumnami nazwa i rok_produkcji. Klauzula SQL pokaże listę przedmiotów wyprodukowanych

| SELECT * FROM `produkt` WHERE SUBSTR(rok_produkcji,3,2)=17; |

Brak odpowiedzi na to pytanie.

W bazie danych wykonano następujące polecenia dotyczące uprawnień użytkownika adam. Po ich realizacji użytkownik adam uzyska uprawnienia do

| GRANT ALL PRIVILEGES ON klienci TO adam REVOKE SELECT, INSERT, UPDATE ON klienci FROM adam |

Brak odpowiedzi na to pytanie.

Gdzie są rejestrowane błędy interpretacji kodu PHP?

Brak odpowiedzi na to pytanie.

W skrypcie PHP należy stworzyć cookie o nazwie "owoce", które przyjmie wartość "jabłko". Cookie powinno być dostępne przez jedną godzinę od momentu jego utworzenia. W tym celu w skrypcie PHP trzeba zastosować funkcję:

Brak odpowiedzi na to pytanie.

W języku JavaScript zapis w ramce oznacza, że x=przedmiot.nazwa);

Brak odpowiedzi na to pytanie.

Standard kodowania ISO-8859-2 jest używany do poprawnego wyświetlania

Brak odpowiedzi na to pytanie.

Na stronie WWW umieszczono obrazek, a następnie akapit. Aby obrazek był wyświetlany przez przeglądarkę w tej samej linii co akapit, po lewej stronie tekstu akapitu, w stylu CSS dla obrazka należy ustawić formatowanie

Brak odpowiedzi na to pytanie.