Pytanie 1

Urządzeniem wykorzystywanym do formowania kształtów oraz grawerowania m.in. w materiałach drewnianych, szklanych i metalowych jest ploter

Wynik: 37/40 punktów (92,5%)

Wymagane minimum: 20 punktów (50%)

Urządzeniem wykorzystywanym do formowania kształtów oraz grawerowania m.in. w materiałach drewnianych, szklanych i metalowych jest ploter

Który z protokołów jest używany w komunikacji głosowej przez internet?

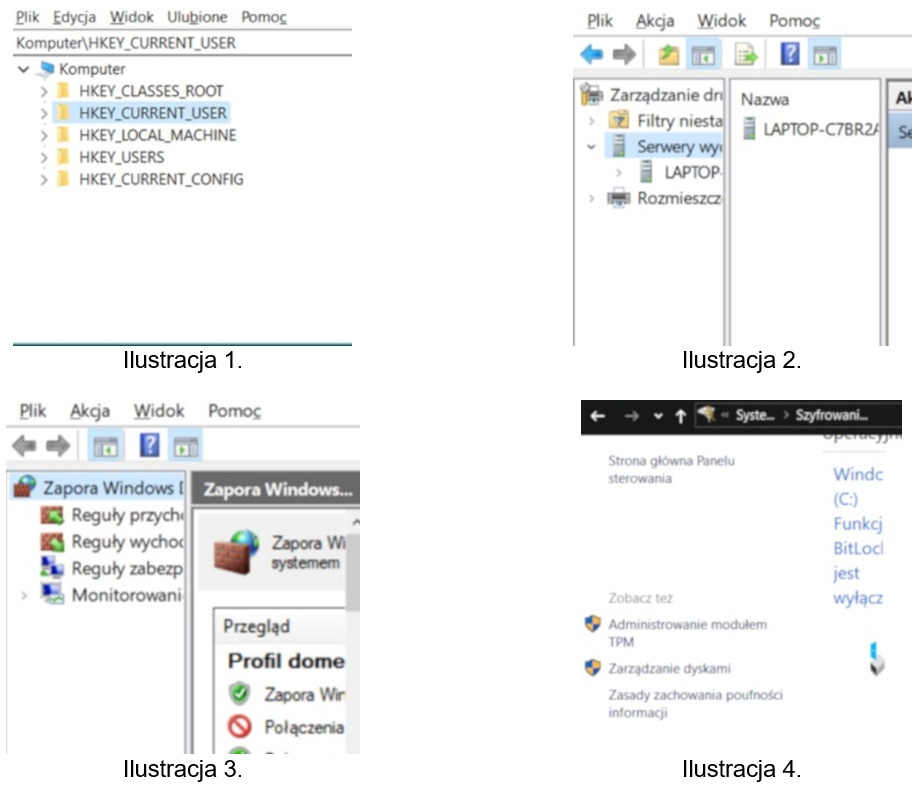

Na której ilustracji przedstawiono Edytor rejestru w systemie Windows?

Znak przedstawiony na ilustracji, zgodny z normą Energy Star, wskazuje na urządzenie

W architekturze sieci lokalnych opartej na modelu klient-serwer

Zewnętrzny dysk 3,5 cala o pojemności 5 TB, przeznaczony do archiwizacji lub tworzenia kopii zapasowych, dysponuje obudową z czterema różnymi interfejsami komunikacyjnymi. Który z tych interfejsów powinno się użyć do podłączenia do komputera, aby uzyskać najwyższą prędkość transferu?

Aby zrealizować usługę zdalnego uruchamiania systemów operacyjnych na komputerach stacjonarnych, należy w Windows Server zainstalować rolę

Który algorytm służy do weryfikacji, czy ramka Ethernet jest wolna od błędów?

Ile bitów zawiera adres MAC karty sieciowej?

System S.M.A.R.T. służy do śledzenia funkcjonowania oraz identyfikacji usterek

Jaką usługą można pobierać i przesyłać pliki na serwer?

W systemie Linux plik ma przypisane uprawnienia 765. Jakie działania może wykonać grupa związana z tym plikiem?

Jaką wartość w systemie szesnastkowym ma liczba 1101 0100 0111?

Przed dokonaniem zmian w rejestrze systemu Windows, w celu zapewnienia bezpieczeństwa pracy, należy najpierw

Zaprezentowane właściwości karty sieciowej sugerują, że karta

| Kod Producenta | WN-370USB |

| Interfejs | USB |

| Zgodność ze standardem | IEEE 802.11 b/g/n |

| Ilość wyjść | 1 szt. |

| Zabezpieczenia | WEP 64/128, WPA, WPA2 |

| Wymiary | 49(L) x 26(W) x 10(H) mm |

Najczęściej używany kodek audio przy ustawianiu bramki VoIP to

Diagnostykę systemu Linux można przeprowadzić używając polecenia

Architecture: x86_64 CPU op-mode(s): 32-bit, 64-bit Byte Order: Little Endian CPU(s): 8 On-line CPU(s) list: 0-7 Thread(s) per core: 2 Core(s) per socket: 4 Socket(s): 1 NUMA node(s): 1 Vendor ID: GenuineIntel CPU family: 6 Model: 42 Stepping: 7 CPU MHz: 1600.000 BogoMIPS: 6784.46 Virtualization: VT-x L1d cache: 32K L1i cache: 32K L2 cache: 256K L3 cache: 8192K NUMA node0 CPU(s): 0-7

Technologia procesorów z serii Intel Core, wykorzystywana w układach i5, i7 oraz i9, umożliwiająca podniesienie częstotliwości w sytuacji, gdy komputer potrzebuje większej mocy obliczeniowej, to

Samodzielną strukturą sieci WLAN jest

Aby przywrócić poprawne wersje plików systemowych w systemie Windows, wykorzystuje się narzędzie

Tester strukturalnego okablowania umożliwia weryfikację

Które polecenie pozwala na mapowanie zasobów sieciowych w systemie Windows Serwer?

Przy pomocy testów statycznych okablowania można zidentyfikować

Jakie oprogramowanie można wykorzystać do wykrywania problemów w pamięciach RAM?

Osoba korzystająca z komputera publikuje w sieci Internet pliki, które posiada. Prawa autorskie zostaną złamane, gdy udostępni

Jaką wartość przepustowości definiuje standard 1000Base-T?

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

GRUB, LILO, NTLDR to

Liczba 10011001100 zaprezentowana w systemie heksadecymalnym ma formę

Podczas pracy z bazami danych, jakiego rodzaju operację wykonuje polecenie "SELECT"?

Kluczowy sposób zabezpieczenia danych w sieci komputerowej przed nieautoryzowanym dostępem to

W systemach Windows, aby określić, w którym miejscu w sieci zatrzymał się pakiet, stosuje się komendę

Podczas wyboru zasilacza do komputera kluczowe znaczenie

Dane z HDD, którego sterownik silnika SM jest uszkodzony, można odzyskać

Które systemy operacyjne są atakowane przez wirusa MS Blaster?

Jakie urządzenie sieciowe funkcjonuje w warstwie fizycznej modelu ISO/OSI, transmitując sygnał z jednego portu do wszystkich pozostałych portów?

Który z poniższych programów nie jest wykorzystywany do zdalnego administrowania komputerami w sieci?

Który z parametrów twardego dysku NIE ma wpływu na jego wydajność?

Przedstawione wbudowane narzędzie systemów Windows w wersji Enterprise lub Ultimate służy do

Topologia fizyczna sieci, w której wykorzystywane są fale radiowe jako medium transmisyjne, nosi nazwę topologii