Pytanie 1

Którego z poniższych zadań nie wykonują serwery plików?

Wynik: 39/40 punktów (97,5%)

Wymagane minimum: 20 punktów (50%)

Którego z poniższych zadań nie wykonują serwery plików?

Nośniki informacji, takie jak dyski twarde, zapisują dane w jednostkach zwanych sektorami, które mają wielkość

Który z poniższych protokołów jest wykorzystywany do uzyskiwania dynamicznych adresów IP?

Użytkownik pragnie ochronić dane na karcie pamięci przed przypadkowym usunięciem. Taką zabezpieczającą cechę oferuje karta

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Który z parametrów twardego dysku NIE ma wpływu na jego wydajność?

Po przeprowadzeniu diagnostyki komputera stwierdzono, że temperatura pracy karty graficznej z wyjściami HDMI oraz D-SUB, umieszczonej w gnieździe PCI Express stacjonarnego komputera, wynosi 87°C. W takiej sytuacji serwisant powinien

Jakie kolory wchodzą w skład trybu CMYK?

Podczas próby zapisania danych na karcie SD wyświetla się komunikat „usuń ochronę przed zapisem lub skorzystaj z innego nośnika”. Najczęstszą przyczyną takiego komunikatu jest

Zastosowanie programu Wireshark polega na

Wskaż błędne twierdzenie dotyczące Active Directory?

Serwer, który realizuje żądania w protokole komunikacyjnym HTTP, to serwer

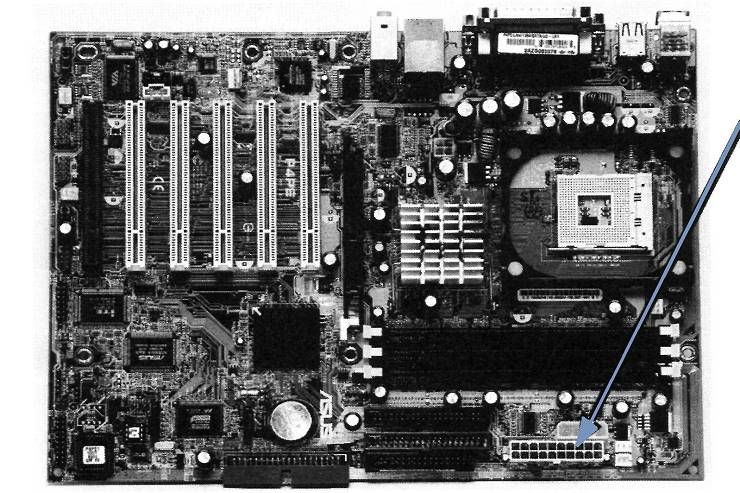

Na zdjęciu widać płytę główną komputera. Strzałka wskazuje na

Jaki jest adres broadcastowy dla sieci posiadającej adres IP 192.168.10.0/24?

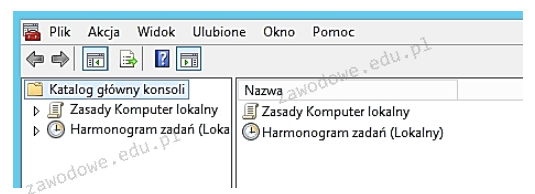

Aby otworzyć konsolę przedstawioną na ilustracji, należy wpisać w oknie poleceń

Awaria drukarki igłowej może być spowodowana uszkodzeniem

Aby oddzielić komputery działające w sieci z tym samym adresem IPv4, które są podłączone do zarządzalnego przełącznika, należy przypisać

Jaką fizyczną topologię sieci komputerowej przedstawiono na załączonym rysunku?

Który protokół przesyła datagramy bez gwarancji ich dostarczenia?

Złośliwe oprogramowanie, które może umożliwić atak na zainfekowany komputer, np. poprzez otwarcie jednego z portów, to

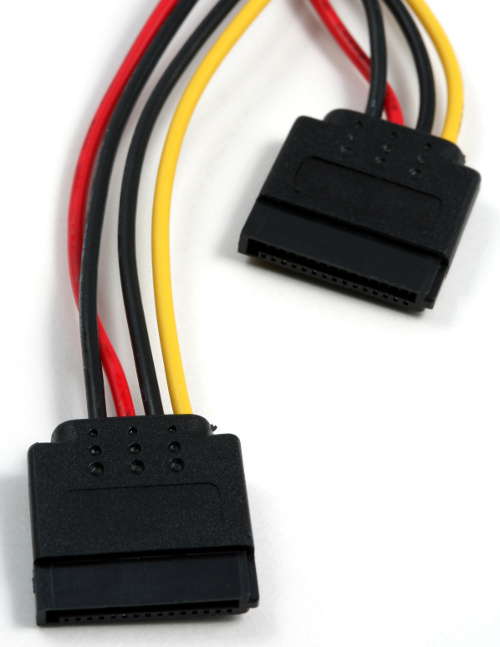

Na przedstawionym zdjęciu złącza pozwalają na

Programem wiersza poleceń w systemie Windows, który umożliwia kompresję oraz dekompresję plików i folderów, jest aplikacja

Biorąc pod uwagę konfigurację wykonywaną na ilustracji, administrator po zainstalowaniu systemu operacyjnego uznał za istotne, aby

Watomierz jest stosowany do pomiaru

Aby przekształcić zeskanowany obraz na tekst, należy użyć oprogramowania, które stosuje techniki

AES (ang. Advanced Encryption Standard) to?

Administrator systemu Windows zauważył znaczne spowolnienie działania komputera spowodowane niską ilością dostępnej pamięci RAM. W celu zidentyfikowania programu, który zużywa jej najwięcej, powinien skorzystać z narzędzia

Zjawisko przenikania, które ma miejsce w sieciach komputerowych, polega na

Wydruk z drukarki igłowej realizowany jest z zastosowaniem zestawu stalowych igieł w liczbie

Pliki specjalne urządzeń, tworzone podczas instalacji sterowników w systemie Linux, są zapisywane w katalogu

Największą pojemność spośród nośników optycznych posiada płyta

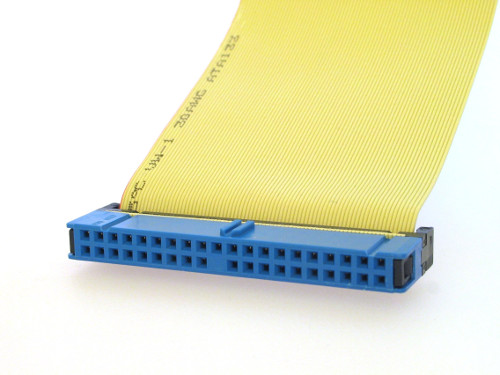

Na ilustracji pokazano wtyczkę taśmy kabel)

Czynnikiem zagrażającym bezpieczeństwu systemu operacyjnego, który wymusza jego automatyczne aktualizacje, są

W hierarchicznym modelu sieci, komputery należące do użytkowników są składnikami warstwy

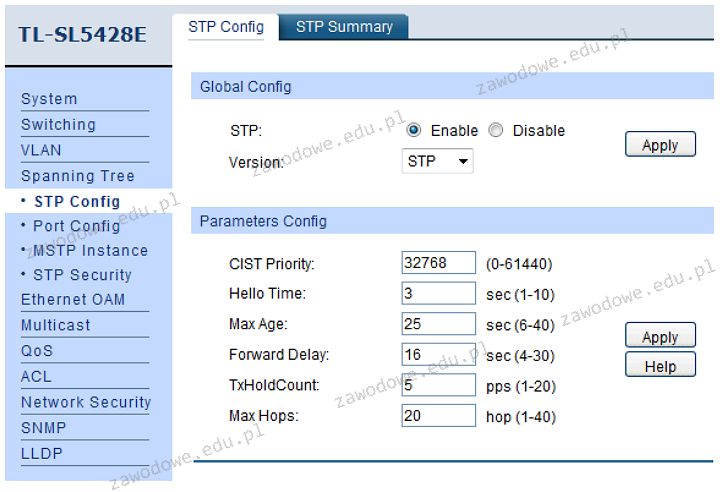

Analizując zrzut ekranu prezentujący ustawienia przełącznika, można zauważyć, że

Na rysunku widoczny jest symbol graficzny

Poprzez użycie opisanego urządzenia możliwe jest wykonanie diagnostyki działania

Zasadniczym sposobem zabezpieczenia danych przechowywanych na serwerze jest

Podczas uruchamiania komputera wyświetla się komunikat CMOS checksum error press F1 to continue press DEL to setup. Naciśnięcie klawisza DEL spowoduje

Jaką cechę posiada przełącznik sieciowy?