Pytanie 1

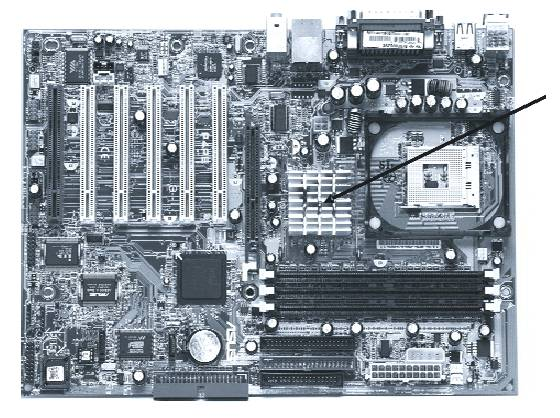

Przedstawiony panel tylny płyty głównej jest wyposażony między innymi w interfejsy:

Wynik: 39/40 punktów (97,5%)

Wymagane minimum: 20 punktów (50%)

Przedstawiony panel tylny płyty głównej jest wyposażony między innymi w interfejsy:

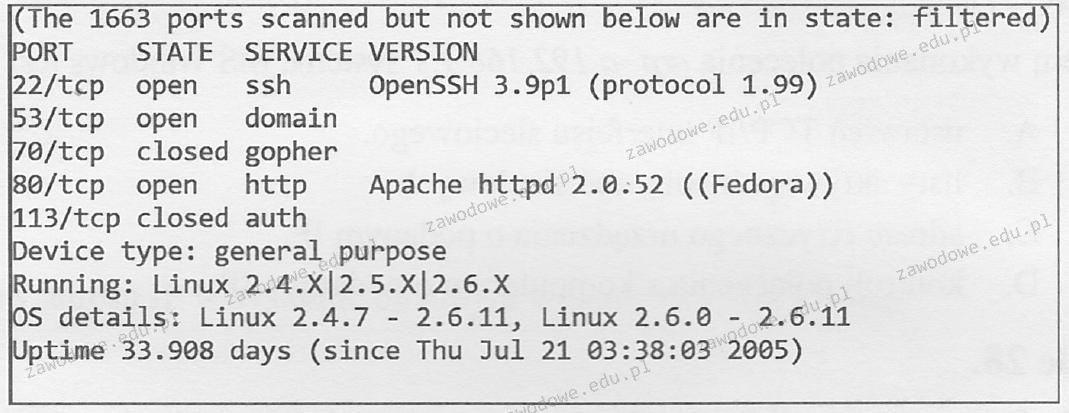

Pokazany zrzut ekranu dotyczy programu

W systemie Linux komendą, która jednocześnie podnosi uprawnienia dla procesu uruchamianego z terminala, jest

Do sprawdzenia, czy w okablowaniu występują odwrócone pary przewodów, stosowany jest test

Ile maksymalnie hostów można przydzielić w sieci o masce 255.255.255.192?

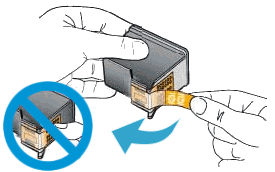

Przedstawiona czynność jest związana z eksploatacją drukarki

Aby połączyć projektor multimedialny z komputerem, złącze, którego NIEDOZWOLONO użyć to

Jaki program został wykorzystany w systemie Linux do szybkiego skanowania sieci?

Wskaź zestaw wykorzystywany do diagnozowania logicznych systemów elektronicznych na płycie głównej komputera, który nie reaguje na próbę uruchomienia zasilania?

Aby połączyć projektor multimedialny z komputerem, należy unikać użycia złącza

Do wymiany uszkodzonych kondensatorów w karcie graficznej potrzebne jest

Jak nazywa się zestaw usług internetowych dla systemów operacyjnych Microsoft Windows, który pozwala na działanie jako serwer FTP i serwer WWW?

Instalacja serwera stron www w rodzinie systemów Windows Server jest możliwa dzięki roli

W skład sieci komputerowej wchodzą 3 komputery stacjonarne oraz drukarka sieciowa, połączone kablem UTP z routerem mającym 1 x WAN oraz 5 x LAN. Które z urządzeń sieciowych pozwoli na podłączenie dodatkowych dwóch komputerów do tej sieci za pomocą kabla UTP?

Systemy operacyjne należące do rodziny Linux są dystrybuowane na mocy licencji

Jakie urządzenie powinno być użyte do podłączenia komputerów, aby mogły działać w różnych domenach rozgłoszeniowych?

Jaką funkcjonalność oferuje program tar?

W jakiej logicznej topologii działa sieć Ethernet?

Na ilustracji pokazano płytę główną komputera. Strzałką wskazano

Konwencja zapisu ścieżki do udziału sieciowego zgodna z UNC (Universal Naming Convention) ma postać

Podczas konfiguracji nowego routera, użytkownik został poproszony o skonfigurowanie WPA2. Czego dotyczy to ustawienie?

Zjawisko, w którym pliki przechowywane na dysku twardym są umieszczane w nieprzylegających do siebie klastrach, nosi nazwę

Jakie polecenie należy wykorzystać, aby zmienić właściciela pliku w systemie Linux?

Pamięć podręczna Intel Smart Cache, która znajduje się w procesorach wielordzeniowych, takich jak Intel Core Duo, to pamięć

Ile jest klawiszy funkcyjnych na klawiaturze w układzie QWERTY?

Firma planuje stworzenie lokalnej sieci komputerowej, która będzie obejmować serwer, drukarkę oraz 10 stacji roboczych bez kart bezprzewodowych. Internet będzie udostępniany przez ruter z modemem ADSL i czterema portami LAN. Które z wymienionych elementów sieciowych jest konieczne, aby sieć mogła prawidłowo działać i uzyskać dostęp do Internetu?

Jakie polecenie w systemie Windows służy do analizowania ścieżki, jaką pokonują pakiety w sieci?

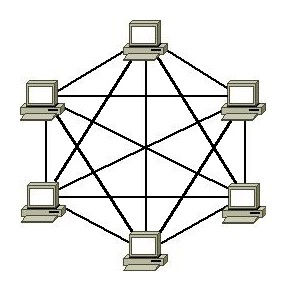

Jakiego rodzaju fizyczna topologia sieci komputerowej jest zobrazowana na rysunku?

Które stwierdzenie opisuje profil tymczasowy użytkownika?

Na ilustracji przedstawiono taśmę (kabel) złącza

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Jaki pasywny komponent sieciowy powinno się wykorzystać do podłączenia przewodów z wszystkich gniazd abonenckich do panelu krosowniczego umieszczonego w szafie rack?

W systemie Linux komenda, która pozwala na wyświetlenie informacji o aktywnych procesach, to

W systemie Linux istnieją takie prawa dostępu do konkretnego pliku rwxr--r--. Jakie polecenie użyjemy, aby zmienić je na rwxrwx---?

Narzędzie System Image Recovery dostępne w zaawansowanych opcjach uruchamiania systemu Windows 7 pozwala na

Który z protokołów przesyła datagramy użytkownika BEZ GWARANCJI ich dostarczenia?

Jak nazywa się serwer Windows, na którym zainstalowano usługę Active Directory?

Unity Tweak Tool oraz narzędzia dostrajania to elementy systemu Linux, które mają na celu

Aby zidentyfikować, który program najbardziej obciąża CPU w systemie Windows, należy otworzyć program

Jakie urządzenie służy do połączenia 6 komputerów w ramach sieci lokalnej?