Pytanie 1

Aby uzyskać więcej wolnego miejsca na dysku bez tracenia danych, co należy zrobić?

Wynik: 21/40 punktów (52,5%)

Wymagane minimum: 20 punktów (50%)

Aby uzyskać więcej wolnego miejsca na dysku bez tracenia danych, co należy zrobić?

Proces aktualizacji systemów operacyjnych ma na celu przede wszystkim

Jakie urządzenie wskazujące działa w reakcji na zmiany pojemności elektrycznej?

Zamiana taśmy barwiącej wiąże się z eksploatacją drukarki

Rodzajem pamięci RAM, charakteryzującym się minimalnym zużyciem energii, jest

Które z poniższych kont nie jest wbudowane w system Windows XP?

Aby stworzyć skompresowane archiwum danych w systemie Linux, jakie polecenie należy zastosować?

W wyniku wydania polecenia: net user w konsoli systemu Windows, pojawi się

W systemie Linux wykonanie komendy passwd Ala spowoduje

Wykonanie polecenia fsck w systemie Linux spowoduje

Na wydruku z drukarki laserowej występują jasne i ciemne fragmenty. Jakie działania należy podjąć, by poprawić jakość druku oraz usunąć problemy z nieciągłością?

Administrator systemu Linux wyświetlił zawartość katalogu /home/szkola w terminalu, uzyskując następujący rezultat: -rwx --x r-x 1 admin admin 25 04-09 15:17 szkola.txt. Następnie wydał polecenie

chmod ug=rw szkola.txt | lsJaki będzie rezultat tego działania, pokazany w oknie terminala?

Aby zainstalować openSUSE oraz dostosować jego ustawienia, można skorzystać z narzędzia

Która z opcji konfiguracji ustawień konta użytkownika o ograniczonych uprawnieniach w systemie Windows jest dostępna dzięki narzędziu secpol?

Ile pinów znajduje się w wtyczce SATA?

W systemie Windows 7 program Cipher.exe w trybie poleceń jest używany do

Wartość sumy liczb binarnych 1010 i 111 zapisana w systemie dziesiętnym to

Usterka przedstawiona na ilustracji, widoczna na monitorze komputera, nie może być spowodowana przez

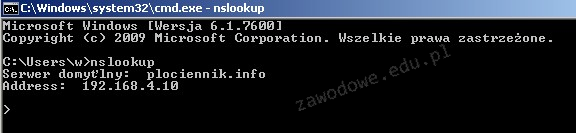

W terminalu systemu operacyjnego wydano komendę nslookup. Jakie dane zostały uzyskane?

Aby zrealizować usługę zdalnego uruchamiania systemów operacyjnych na komputerach stacjonarnych, należy w Windows Server zainstalować rolę

Który z podanych adresów protokołu IPv4 jest adresem klasy D?

Podczas tworzenia sieci kablowej o maksymalnej prędkości przesyłu danych wynoszącej 1 Gb/s, w której maksymalna odległość między punktami sieci nie przekracza 100 m, należy zastosować jako medium transmisyjne

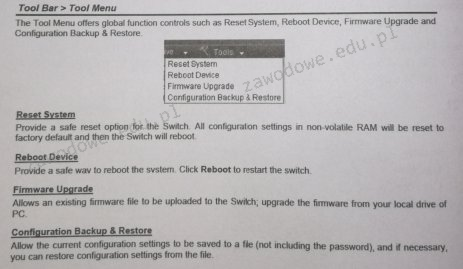

Którą opcję w menu przełącznika należy wybrać, aby przywrócić ustawienia do wartości fabrycznych?

Element trwale zainstalowany, w którym znajduje się zakończenie poziomego okablowania strukturalnego abonenta, to

Jakie jest zastosowanie maty antystatycznej oraz opaski podczas instalacji komponentu?

W systemie Windows Professional aby ustawić czas dostępności dla drukarki, należy skorzystać z zakładki

Aby zredukować kluczowe zagrożenia związane z bezpieczeństwem podczas pracy na komputerze podłączonym do sieci Internet, należy przede wszystkim

Medium transmisyjne, które jest odporne na zakłócenia elektromagnetyczne i atmosferyczne, to

W tabeli przedstawiono dane katalogowe procesora AMD Athlon 1333 Model 4 Thunderbird. Jaka jest częstotliwość przesyłania danych między rejestrami?

| General information | |

|---|---|

| Type | CPU / Microprocessor |

| Market segment | Desktop |

| Family | AMD Athlon |

| CPU part number | A1333AMS3C |

| Stepping codes | AYHJA AYHJAR |

| Frequency (MHz) | 1333 |

| Bus speed (MHz) | 266 |

| Clock multiplier | 10 |

| Gniazdo | Socket A (Socket 462) |

| Notes on AMD A1333AMS3C | |

| ○ Actual bus frequency is 133 MHz. Because the processor uses Double Data Rate bus the effective bus speed is 266 MHz. | |

Jakie parametry mierzy watomierz?

Który typ macierzy RAID zapewnia tzw. mirroring dysków?

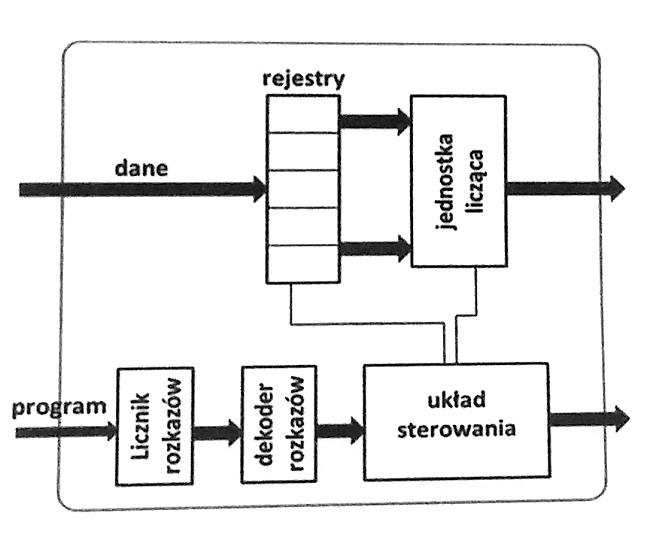

Rejestry przedstawione na diagramie procesora mają zadanie

Najmniejszy czas dostępu charakteryzuje się

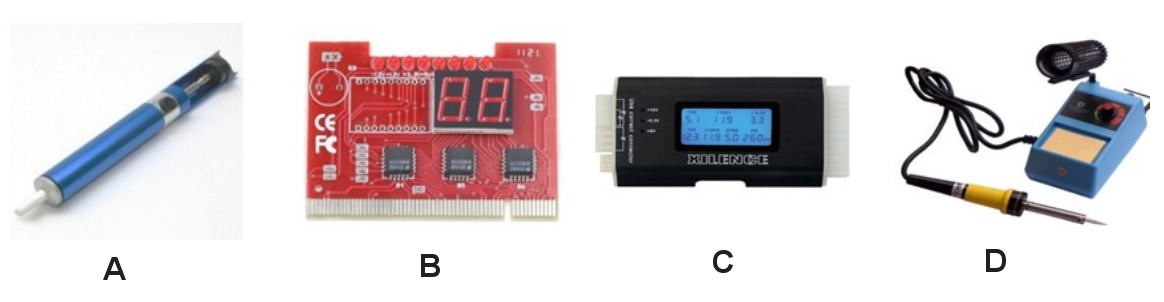

Jakie narzędzie powinno być użyte do uzyskania rezultatów testu POST dla komponentów płyty głównej?

W dokumentacji przedstawiono typ systemu plików

| „Zaawansowany system plików zapewniający wydajność, bezpieczeństwo, niezawodność i zaawansowane funkcje niespotykane w żadnej wersji systemu FAT. Na przykład dzięki standardowemu rejestrowaniu transakcji i technikom odzyskiwania danych system gwarantuje spójność woluminów. W przypadku awarii system wykorzystuje plik dziennika i informacje kontrolne do przywrócenia spójności systemu plików." |

W przypadku dysku twardego, w jakiej jednostce wyrażana jest wartość współczynnika MTBF (Mean Time Between Failure)?

W trakcie normalnego funkcjonowania systemu operacyjnego w laptopie zjawia się informacja o potrzebie sformatowania wewnętrznego dysku twardego. Co to oznacza?

Pracownik serwisu komputerowego podczas wykonywania konserwacji i czyszczenia drukarki laserowej, odłączonej od źródła zasilania, może wykorzystać jako środek ochrony indywidualnej

Do realizacji alternatywy logicznej z negacją należy użyć funktora

Błędy systemu operacyjnego Windows spowodowane przez konflikty zasobów sprzętowych, takie jak przydział pamięci, przydział przerwań IRQ i kanałów DMA, najłatwiej jest wykryć za pomocą narzędzia