Pytanie 1

Jakiego typu testy są stosowane do sprawdzania funkcjonalności prototypu interfejsu?

Wynik: 26/40 punktów (65,0%)

Wymagane minimum: 20 punktów (50%)

Jakiego typu testy są stosowane do sprawdzania funkcjonalności prototypu interfejsu?

Który z wymienionych aktów prawnych odnosi się do ochrony danych osobowych w krajach Unii Europejskiej?

Jakie jest podstawowe zadanie konstruktora w klasie?

Podana deklaracja zmiennych w języku JAVA zawiera

String imie = "Anna"; short wiek = 12; int i = 0; char plec = 'K'; boolean jestUczniem = true;

Wskaż poprawny pod względem składniowym kod dla formatu JSON, który jest używany do wymiany danych między backendem a frontendem aplikacji.

osoby: [ {imię: 'Anna', wiek: '31' }, {imię: 'Krzysztof', wiek: '25' } ] | "osoby": [ {"imię": "Anna", "wiek": 31 }, {"imię": "Krzysztof", "wiek": 25 } ] |

| Kod 1 | Kod 2 |

<osoby> <imie>Anna</imie> <wiek>31</wiek> <imie>Krzysztof</imie> <wiek>25</wiek> </osoby> | struct osoby { imie: {Anna}, wiek:{31}; imie: {Krzysztof}, wiek:{25} }; |

| Kod 3 | Kod 4 |

Jak w CSS definiuje się element, który ma reagować na najechanie kursorem?

Mobilna aplikacja przedstawia listę, w której każdy element można dotknąć palcem, aby zobaczyć jego detale. Zdarzenie, które odpowiada tej czynności, to

Jakie zasady stosuje programowanie obiektowe?

Zaproponowany fragment kodu w Android Studio realizuje metodę nasłuchującą do obsługi wydarzenia:

przycisk = (Button) findViewById(R.id.yes_button); przycisk.setOnClickListener(new View.OnClickListener() { ... });

Które z wymienionych poniżej błędów podczas wykonywania programu można obsłużyć poprzez zastosowanie wyjątków?

Wskaż algorytm sortowania, który nie jest stabilny?

Który system informatyczny powinien być zastosowany do zarządzania sprzedażą w e-sklepie?

Który fragment kodu ilustruje zastosowanie rekurencji?

Blok 1:int fn(int a) { if(a==1) return 1; return fn(a-1)+2; } | Blok 2:int fn(int a) { if(a==1) return 1; return (a-1)+2; } |

Blok 3:int fn(int a) { if(a==1) return 1; return fun(a-1)+2; } | Blok 4:int fn(int a) { if(a==1) return 1; return 2; } |

W programie desktopowym stworzono rozwijaną listę oraz przypisano cztery funkcje do obsługi zdarzeń tej kontrolki. Jaki komunikat pojawi się po dokonaniu wyboru w tej liście?

W XAML (uproszczona wersja):

<ComboBox SelectionChanged="Funkcja1" DragEnter="Funkcja2" LostFocus="Funkcja3" KeyDown="Funkcja4"> </ComboBox>W kodzie:

private void Funkcja1(object sender, SelectionChangedEventArgs e) { MessageBox.Show("Zdarzenie 1"); } private void Funkcja2(object sender, DragEventArgs e) { MessageBox.Show("Zdarzenie 2"); } private void Funkcja3(object sender, RoutedEventArgs e) { MessageBox.Show("Zdarzenie 3"); } private void Funkcja4(object sender, KeyEventArgs e) { MessageBox.Show("Zdarzenie 4"); }

Polecenia wydane w kontekście repozytorium Git, przy założeniu, że folder projektu jest aktualnie wybrany, mają na celu

git init git add . git commit -m 'first commit'

Jaką cechą charakteryzuje się sieć asynchroniczna?

Który z wymienionych typów testów najlepiej ocenia odporność aplikacji na intensywne obciążenie?

Który z wymienionych kroków wchodzi w skład testowania aplikacji?

Co oznacza pojęcie TDD w kontekście programowania?

Wskaż kod, który jest funkcjonalnie równoważny zaprezentowanemu poniżej:

switch(nrTel) { case 999: opis = "Pogotowie"; break; case 998: opis = "Straż"; break; case 997: opis = "Policja"; break; default: opis = "Inny numer"; } | |

Kod 1.with nrTel { if (999) opis = "Pogotowie"; if (998) opis = "Straż"; if (997) opis = "Policja"; else opis = "Inny numer"; } | Kod 2.if (nrTel == 999) opis = "Pogotowie"; else if (nrTel == 998) opis = "Straż"; else if (nrTel == 997) opis = "Policja"; else opis = "Inny numer"; |

Kod 3.if (nrTel == 999) opis = "Pogotowie"; if (nrTel == 998) opis = "Straż"; if (nrTel == 997) opis = "Policja"; else opis = "Inny numer"; | Kod 4.Opis = if (nrTel == 999) => "Pogotowie"; else if (nrTel == 998) => "Straż"; else if (nrTel == 997) => "Policja"; else => "Inny numer"; |

Która z poniższych technologii jest używana do tworzenia interfejsów użytkownika w aplikacjach React?

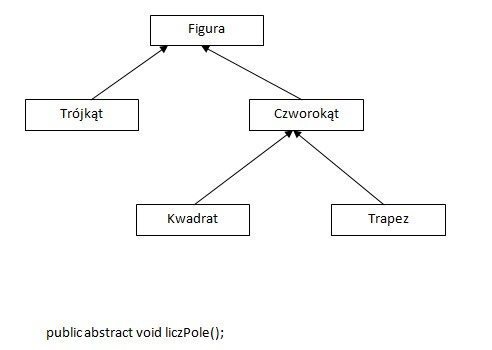

Przyjmując, że opisana hierarchia klas właściwie odzwierciedla figury geometryczne i każda figura ma zdefiniowaną metodę do obliczania pola, to w której klasie można znaleźć deklarację metody liczPole()?

Który z wymienionych algorytmów jest algorytmem opartym na iteracji?

Co zostanie wyświetlone w konsoli po wykonaniu poniższego kodu?

console.log(0.1 + 0.2 === 0.3); console.log(0.1 + 0.2);

Zaprezentowane oznaczenie praw Creative Commons umożliwia bezpłatne wykorzystywanie utworu

Zamieszczony kawałek kodu w języku C# tworzy hasło. Wskaż prawdziwe stwierdzenie dotyczące cech tego hasła?

var random = new Random(); string pulaZnakow = "abcdefghijklmnopqrstuwxyzABCDEFGHIJKLMNOPQRSTUVWXYZ0123456789"; int dlPuli = pulaZnakow.Length - 1; char znak; string wynik = ""; for(int i = 0; i < 8; i++) { znak = pulaZnakow[random.Next(0, dlPuli)]; wynik += znak; }

Jakie narzędzie można wykorzystać do tworzenia aplikacji mobilnych typu cross-platform w C#?

Szablon MojaTablica oferuje funkcjonalność tablicy z indeksami oraz elementami różnych typów. W oparciu o pokazany kod, który wykorzystuje ten szablon do tworzenia tablicy asocjacyjnej, wskaż definicję, która posługuje się szablonem do zainicjowania tablicy, gdzie indeksami są liczby całkowite, a elementami są napisy?

MojaTablica tab1 = new MojaTablica<string, string>(); tab1["good"] = "dobry";

Jaki typ pamięci RAM powinno się wybrać do efektywnego komputera do gier?

Do czego służy operator spread (...) w JavaScript?

Która z wymienionych właściwości najlepiej charakteryzuje biblioteki dynamiczne?

Przedstawiony na filmie kod napisany w języku C++ nie kompiluje się. Co należy zmienić w tym kodzie, aby proces kompilacji wykonał się bez błędów?

Jaką funkcję spełniają atrybuty klasy w programowaniu obiektowym?

Który z operatorów w języku C++ służy do pobierania adresu zmiennej?

Wynik dodawania liczb binarnych 1101 i 1001 to

Który system operacyjny jest podstawowym środowiskiem do tworzenia aplikacji mobilnych w języku Swift?

Jedną z dolegliwości, która pojawia się u programistów w wyniku długotrwałego korzystania z myszki komputerowej lub klawiatury, objawiającą się bólem, drętwieniem oraz zaburzeniami czucia w rejonie 1-3 palca ręki jest

Jakie jest przeznaczenie dokumentacji wdrożeniowej?

Którą funkcję w C++ można zastosować do dynamicznego przydzielania pamięci dla tablicy?

Które z poniższych narzędzi jest używane do zarządzania wersjami kodu?