Pytanie 1

Druk z drukarki igłowej realizowany jest z wykorzystaniem zestawu stalowych igieł w liczbie

Wynik: 13/40 punktów (32,5%)

Wymagane minimum: 20 punktów (50%)

Druk z drukarki igłowej realizowany jest z wykorzystaniem zestawu stalowych igieł w liczbie

Po uruchomieniu komputera, procedura POST wskazuje 512 MB RAM. Natomiast w ogólnych właściwościach systemu operacyjnego Windows wyświetla się wartość 480 MB RAM. Jakie są powody tej różnicy?

Jakim interfejsem można osiągnąć przesył danych o maksymalnej przepustowości 6Gb/s?

Aktywacja opcji OCR podczas ustawiania skanera umożliwia

Jakie oprogramowanie dostarcza najwięcej informacji diagnostycznych na temat procesora CPU?

W systemach operacyjnych z rodziny Windows odpowiednikiem programu fsck z systemu Linux jest aplikacja

Która z wymienionych czynności konserwacyjnych drukarek dotyczy tylko drukarki laserowej?

Symbol graficzny przedstawiony na rysunku wskazuje na opakowanie

Użytkownik drukarki samodzielnie i prawidłowo napełnił pojemnik z tonerem. Po jego zamontowaniu drukarka nie podejmuje próby drukowania. Przyczyną tej usterki może być

Aby wyświetlić listę wszystkich zainstalowanych urządzeń w systemie Windows lub zmienić ich właściwości, należy skorzystać z narzędzia

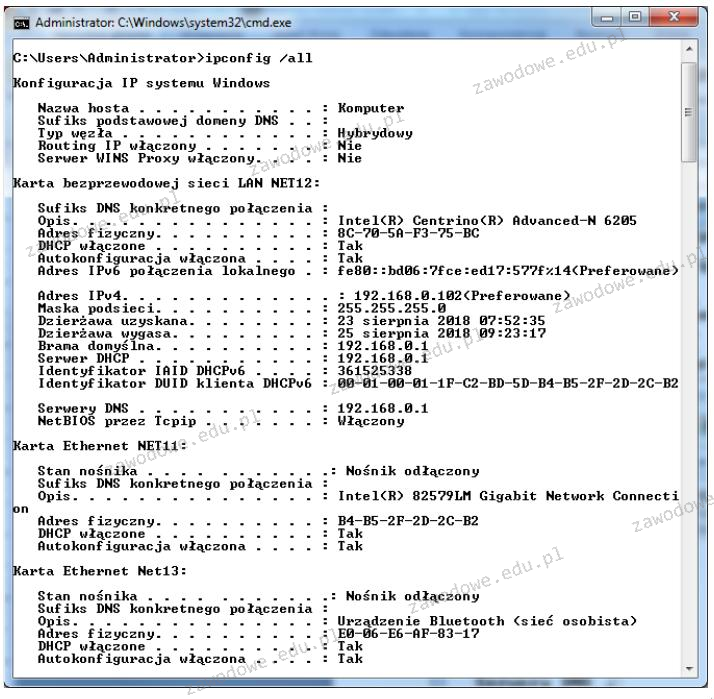

Analizując przedstawione wyniki konfiguracji zainstalowanych kart sieciowych w komputerze, można zauważyć, że

W systemach Windows istnieje możliwość przypisania użytkownika do dowolnej grupy za pomocą panelu

Aby odzyskać dane ze sformatowanego dysku twardego, należy wykorzystać program

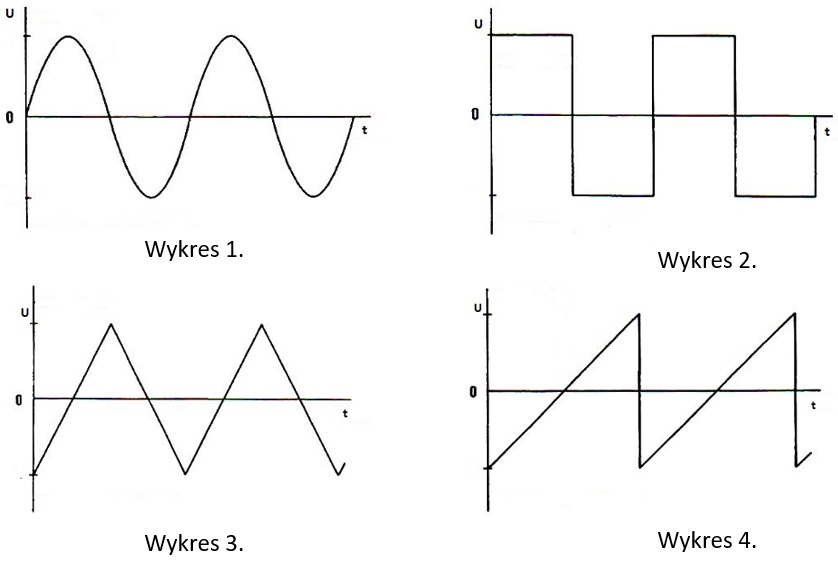

Na którym wykresie przedstawiono przebieg piłokształtny?

Urządzenie pokazane na ilustracji ma na celu

Aby zmienić system plików na dysku z FAT32 na NTFS w Windows XP, należy użyć programu

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Polecenie uname -s w systemie Linux służy do identyfikacji

Jaką kwotę trzeba będzie zapłacić za wymianę karty graficznej w komputerze, jeśli koszt karty wynosi 250 zł, czas wymiany to 80 minut, a cena za każdą rozpoczętą roboczogodzinę to 50 zł?

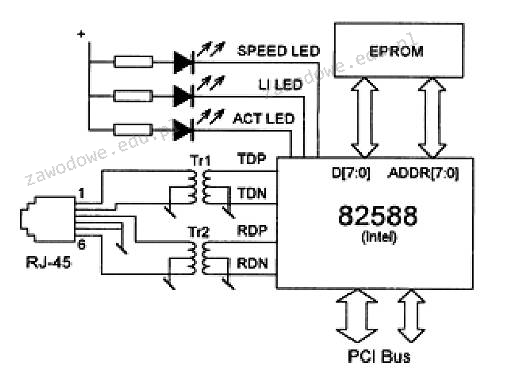

Jaką rolę pełnią elementy Tr1 i Tr2, które są widoczne na schemacie ilustrującym kartę sieciową Ethernet?

Aby poprawić niezawodność i efektywność przesyłu danych na serwerze, należy

Komenda msconfig uruchamia w systemie Windows:

Czytnik w napędzie optycznym, który jest zanieczyszczony, należy oczyścić

W jakiej topologii fizycznej sieci każde urządzenie w sieci posiada dokładnie dwa połączenia, jedno z każdym z sąsiadów, a dane są przesyłane z jednego komputera do drugiego w formie pętli?

Aby mieć możliwość tworzenia kont użytkowników, komputerów oraz innych obiektów, a także centralnego przechowywania informacji o nich, konieczne jest zainstalowanie na serwerze Windows roli

Administrator powinien podzielić adres 10.0.0.0/16 na 4 jednorodne podsieci zawierające równą liczbę hostów. Jaką maskę będą miały te podsieci?

Jaką operację można wykonać podczas konfiguracji przełącznika CISCO w interfejsie CLI, nie przechodząc do trybu uprzywilejowanego, w zakresie dostępu widocznym w ramce?

| Switch> |

Do pokazanej na ilustracji płyty głównej nie da się podłączyć urządzenia korzystającego z interfejsu

W tabeli przedstawiono dane katalogowe procesora AMD Athlon 1333 Model 4 Thunderbird. Jaka jest częstotliwość przesyłania danych między rejestrami?

| General information | |

|---|---|

| Type | CPU / Microprocessor |

| Market segment | Desktop |

| Family | AMD Athlon |

| CPU part number | A1333AMS3C |

| Stepping codes | AYHJA AYHJAR |

| Frequency (MHz) | 1333 |

| Bus speed (MHz) | 266 |

| Clock multiplier | 10 |

| Gniazdo | Socket A (Socket 462) |

| Notes on AMD A1333AMS3C | |

| ○ Actual bus frequency is 133 MHz. Because the processor uses Double Data Rate bus the effective bus speed is 266 MHz. | |

Minimalna odległość toru nieekranowanego kabla sieciowego od instalacji elektrycznej oświetlenia powinna wynosić

W systemie Linux komenda, która pozwala na wyświetlenie informacji o aktywnych procesach, to

Jakie polecenie w systemie Linux rozpoczyna weryfikację dysku oraz pozwala na usunięcie jego usterek?

Shareware to typ licencji, która polega na

Wskaż zakres adresów hostów w sieci 172.16.4.0/24?

Rozmiar pliku wynosi 2 KiB. Co to oznacza?

Jaki instrument służy do określania długości oraz tłumienności kabli miedzianych?

Gdy w przeglądarce internetowej wpiszemy adres HTTP, pojawia się błąd "403 Forbidden", co oznacza, że

Programem wykorzystywanym w systemie Linux do odtwarzania muzyki jest

Jaki protokół posługuje się portami 20 oraz 21?

Zarządzanie pasmem (ang. bandwidth control) w switchu to funkcjonalność