Pytanie 1

Jaką technologię zaleca się przy budowie witryn WWW, aby użytkownicy bez umiejętności programistycznych mogli samodzielnie wprowadzać zmiany w treści bez kodowania?

Wynik: 26/40 punktów (65,0%)

Wymagane minimum: 20 punktów (50%)

Jaką technologię zaleca się przy budowie witryn WWW, aby użytkownicy bez umiejętności programistycznych mogli samodzielnie wprowadzać zmiany w treści bez kodowania?

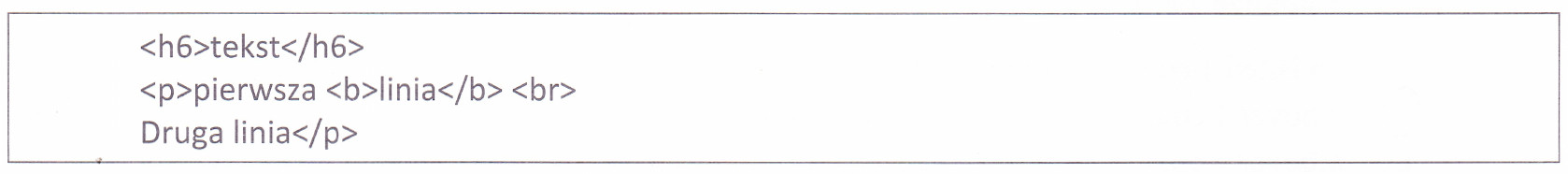

Który z przedstawionych kodów XHTML sformatuje tekst według podanego wzorca?

Ala ma kota

a kot ma Alę

Który efekt został zaprezentowany na filmie?

W języku JavaScript stworzono fragment kodu. Po uruchomieniu skryptu zmienna x

| <script> var x = 10; x++; console.log(x); </script> |

Ogólne tablice służące do przechowywania informacji o ciasteczkach oraz sesjach: $_COOKIE oraz $_SESSION są elementem języka

Jakie mogą być źródła rekordów dla raportu?

Jakim sposobem można w języku PHP dokumentować blok komentarza składający się z wielu linii?

Aby posortować listę uczniów według daty urodzenia w bazie danych, jakie polecenie należy zastosować?

Który ze skrótów oznacza sieć bezprzewodową?

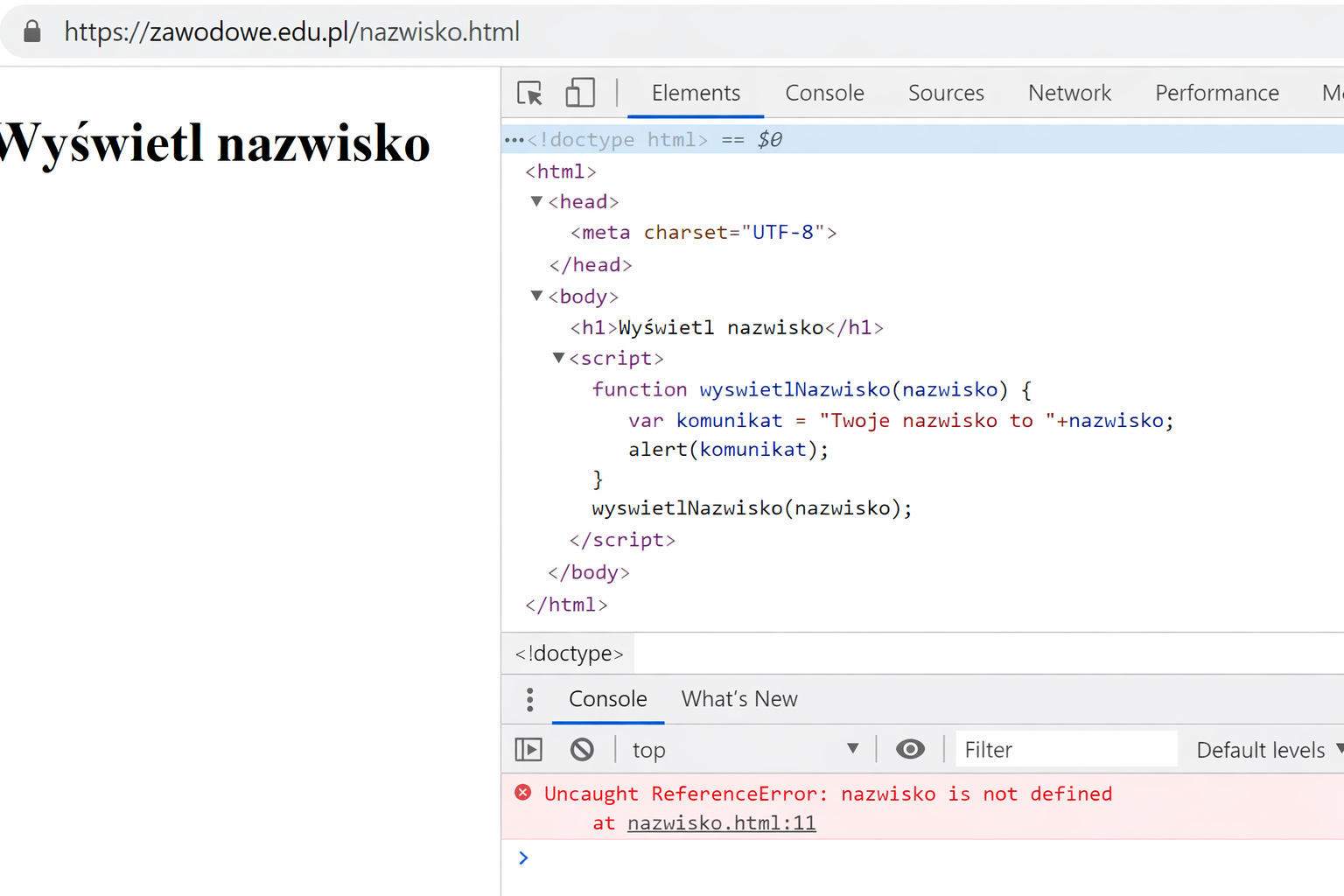

Na podstawie kodu widocznego na ilustracji można stwierdzić, że

Jakiego ograniczenia (constraint) używa się do zdefiniowania klucza obcego?

Na temat zmiennej predefiniowanej $_POST w języku PHP możemy stwierdzić, że

Jaki rezultat uzyskamy po uruchomieniu załączonego skryptu?

| <?php class Owoc { function __construct() { echo "test1"; } function __destruct() { echo "test2"; } } $gruszka = new Owoc(); ?> |

Jaką wartość zwróci funkcja empty($a); w języku PHP, gdy zmienna $a będzie miała wartość liczbową 0?

Przedstawiono fragment HTML, który nie przechodzi poprawnej walidacji. Błąd walidacyjny tego kodu dotyczy

| <!DOCTYPE html> <html> <head> <title>Test</title> </head> <body> <img src="obraz.gif alt="Obrazek"> <h1>Rozdział 1</h1> <p>To jest tekst paragrafu, ... </p> <br> <img src="obraz.gif" alt="Obrazek"> </body> </html> |

Które z poniższych stwierdzeń dotyczy skalowania obrazu?

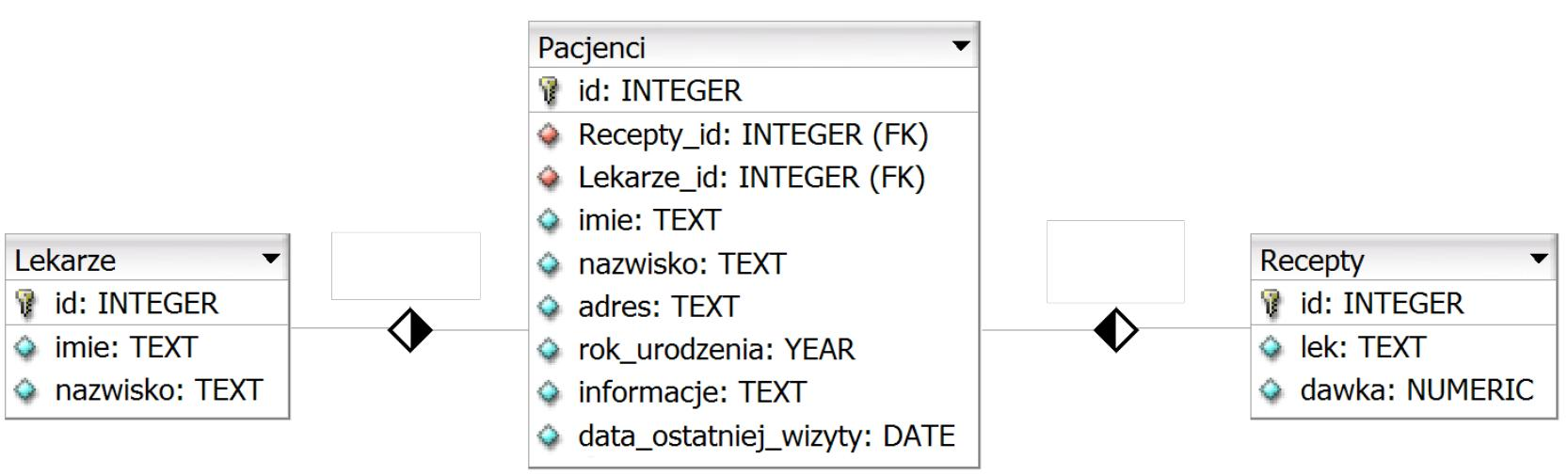

Zawarta baza danych składa się z trzech tabel oraz dwóch relacji. Aby uzyskać informacje o wszystkich lekarzach przypisanych do wybranego pacjenta, konieczne jest porównanie kluczy

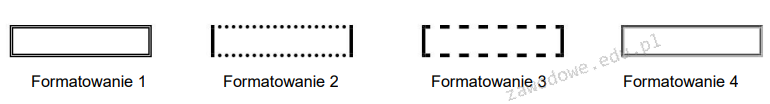

Jakie formatowanie obramowania jest zgodne ze stylem border-style: dotted solid;?

Aby zdefiniować pole w klasie, do którego dostęp mają wyłącznie metody tej klasy, a które nie jest dostępne dla klas dziedziczących, powinno się zastosować kwalifikator dostępu

W SQL, używanym w bazie danych MySQL, aby przypisać wartość 0 do kolumny przebieg w tabeli samochody, jaką kwerendę należy zastosować?

Instrukcja w języku SQL GRANT ALL PRIVILEGES ON klienci TO pracownik

Aby w JavaScript wykonać wymienione kroki:

|

|

W bazie danych wykonano następujące polecenia dotyczące uprawnień użytkownika adam. Po ich realizacji użytkownik adam uzyska uprawnienia do

| GRANT ALL PRIVILEGES ON klienci TO adam REVOKE SELECT, INSERT, UPDATE ON klienci FROM adam |

Aby przyznać użytkownikowi prawa do tabel w bazie danych, powinno się użyć polecenia

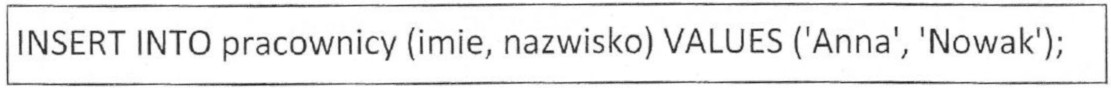

W tabeli pracownicy utworzono klucz główny typu INTEGER z atrybutami NOT NULL oraz AUTO-INCREMENT. Dodatkowo zdefiniowano pola imie oraz nazwisko. W przypadku użycia przedstawionej w ramce kwerendy SQL wprowadzającej dane, gdzie pominięto pole klucza, w bazie danych MySQL dojdzie do

Jedną z charakterystyk relacyjnej bazy danych jest

Systemy CMS charakteryzują się

W bazie danych znajduje się tabela ksiazki, która zawiera pola: tytul, id_autora, data_wypoz oraz id_czytelnika. Co dzień generowany jest raport dotyczący książek wypożyczonych w danym dniu, który prezentuje tylko tytuły książek. Która z poniższych kwerend SQL będzie odpowiednia do utworzenia tego raportu?

W dokumencie XHTML znajduje się fragment kodu, w którym występuje błąd walidacyjny. Co jest przyczyną tego błędu?

W trakcie weryfikacji stron internetowych nie uwzględnia się

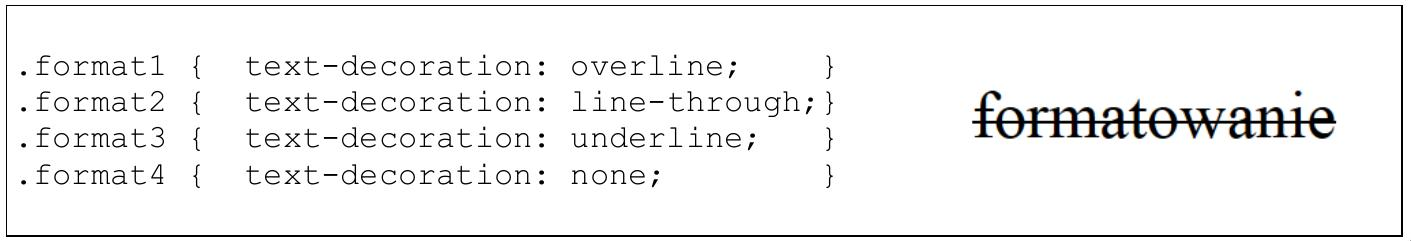

W kodzie CSS stworzono cztery klasy stylizacji, które zostały wykorzystane do formatowania akapitów. Efekt widoczny na ilustracji uzyskano dzięki zastosowaniu klasy o nazwie

W języku JavaScript poniższy fragment funkcji ma na celu

wynik = 0; for (i = 0; i < tab.length; i++) { wynik += tab[i]; }

Aby grupować sekcje na poziomie bloków, które będą stilizowane za pomocą znaczników, jakiego należy użyć?

W HTML-u, aby umieścić animację FLASH w formacie .swf na stronie internetowej, należy skorzystać ze znacznika

Wskaż zapis warunku w języku JavaScript, który ma na celu sprawdzenie, czy spełniony jest przynajmniej jeden z poniższych przypadków:

1) dowolna liczba naturalna a jest liczbą trzycyfrową

2) dowolna liczba całkowita b ma wartość ujemną

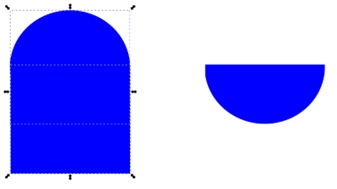

Która funkcja edytora grafiki wektorowej spowoduje przekształcenie z przedstawionych po lewej stronie figur koła i prostokąta do figury półkola widocznej po prawej stronie?

Polecenie serwera MySQL postaci

REVOKE DELETE, UPDATE ON pracownicy FROM 'tKowal'@'localhost'sprawi, że użytkownikowi tKowal zostaną

W CSS należy ustawić tło dokumentu na obrazek rys.png. Obrazek powinien się powtarzać tylko w poziomej osi. Jaką definicję powinien mieć selektor body?

Aby strona internetowa skutecznie dopasowywała się do urządzeń mobilnych, należy ustalić rozmiar czcionki

Jak nazywa się metoda dodawania arkusza stylów do dokumentu HTML zastosowana w poniższym kodzie?

| <p style="color: red;">tekst paragrafu</p> |