Pytanie 1

Na ilustracji złącze monitora, które zostało zaznaczone czerwoną ramką, będzie współdziałać z płytą główną posiadającą interfejs

Wynik: 20/40 punktów (50,0%)

Wymagane minimum: 20 punktów (50%)

Na ilustracji złącze monitora, które zostało zaznaczone czerwoną ramką, będzie współdziałać z płytą główną posiadającą interfejs

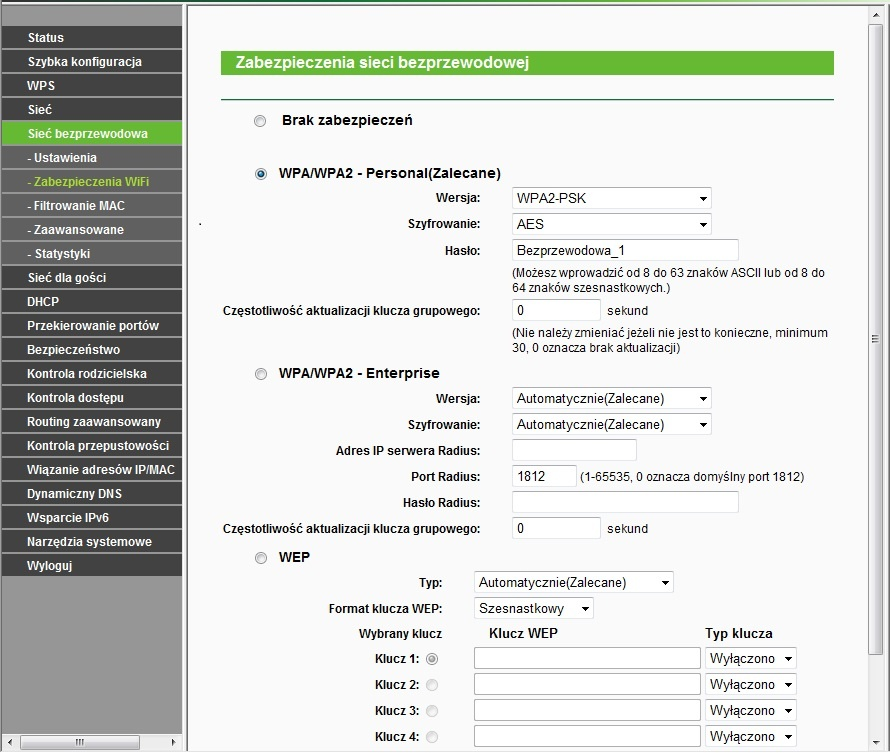

Które z metod szyfrowania wykorzystywanych w sieciach bezprzewodowych jest najsłabiej zabezpieczone przed łamaniem haseł?

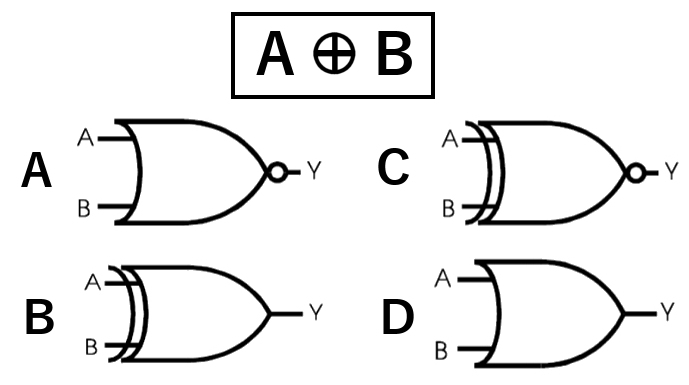

Jaką bramkę logiczną reprezentuje to wyrażenie?

Jakie urządzenie zapewnia zabezpieczenie przed różnorodnymi atakami z sieci i może również realizować dodatkowe funkcje, takie jak szyfrowanie danych przesyłanych lub automatyczne informowanie administratora o włamaniu?

Członkostwo komputera w danej sieci wirtualnej nie może być ustalane na podstawie

Jakie polecenie pozwala na uzyskanie adresów fizycznych dla kart sieciowych w systemie?

Aktywacja opcji OCR w procesie ustawiania skanera umożliwia

Jaką sumę należy zapłacić za wymianę karty graficznej w komputerze, jeżeli cena karty wynosi 250 zł, a czas wymiany przez pracownika serwisu to 80 minut, przy czym każda rozpoczęta godzina pracy kosztuje 50 zł?

Zjawisko, w którym pliki przechowywane na dysku twardym są umieszczane w nieprzylegających do siebie klastrach, nosi nazwę

Wskaż aplikację w systemie Linux, która służy do kompresji plików.

Parametr pamięci RAM określany czasem jako opóźnienie definiuje się jako

Wskaż technologię stosowaną do dostarczania Internetu, która jest połączona z usługą telewizji kablowej, w której światłowód oraz kabel koncentryczny pełnią rolę medium transmisyjnego.

Jakie polecenie w systemie Windows służy do analizowania ścieżki, jaką pokonują pakiety w sieci?

Użytkownicy dysków SSD powinni unikać wykonywania następujących działań konserwacyjnych

Co oznacza standard 100Base-T?

W systemie Windows po wykonaniu polecenia systeminfo nie otrzyma się informacji o

Program df pracujący w systemach z rodziny Linux pozwala na wyświetlenie

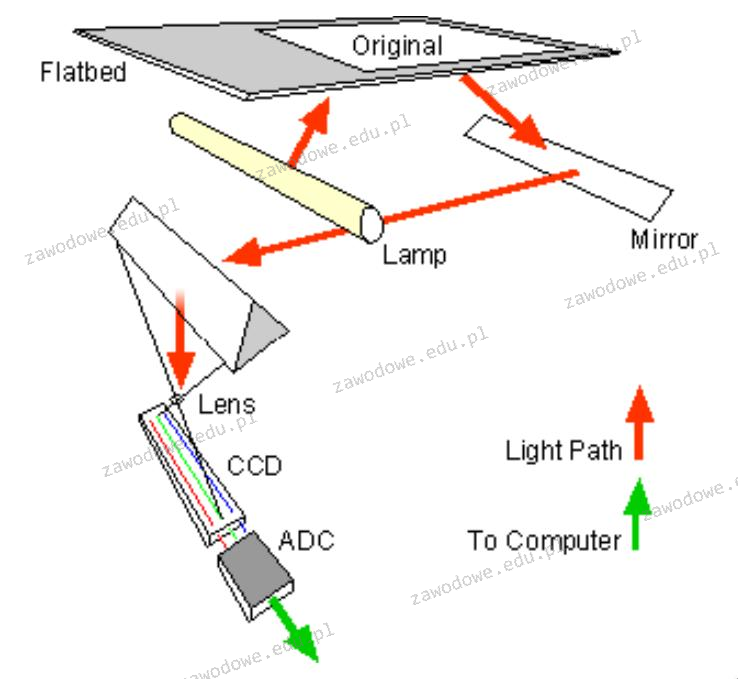

Ilustrowany schemat obrazuje zasadę funkcjonowania

Grupa, w której członkom można nadawać uprawnienia jedynie w obrębie tej samej domeny, co domena nadrzędna lokalnej grupy domeny, nosi nazwę grupa

Jaką usługę można wykorzystać do zdalnej pracy na komputerze z systemem Windows, korzystając z innego komputera z tym samym systemem, który jest podłączony do tej samej sieci lub do Internetu?

Mamy do czynienia z siecią o adresie 192.168.100.0/24. Ile podsieci można utworzyć, stosując maskę 255.255.255.224?

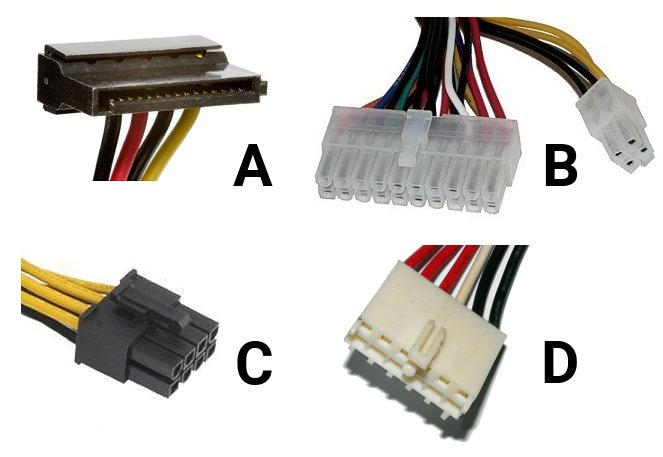

Wskaż rodzaj wtyczki zasilającej, którą należy podłączyć do napędu optycznego podczas montażu komputera.

Jaką postać ma liczba szesnastkowa: FFFF w systemie binarnym?

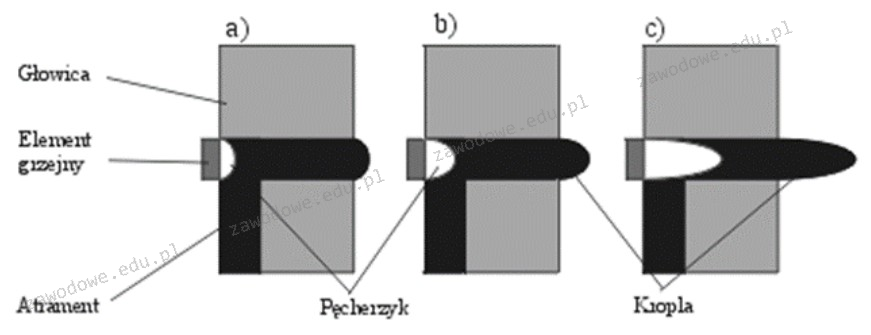

Rysunek ilustruje sposób działania drukarki

Podaj polecenie w systemie Linux, które umożliwia określenie aktualnego katalogu użytkownika.

Wskaż zdanie, które jest nieprawdziwe:

Liczba FAFC w systemie heksadecymalnym odpowiada wartości liczbowej

Zastosowanie symulacji stanów logicznych w obwodach cyfrowych pozwala na

Rejestry widoczne na diagramie procesora mają rolę

Aby obserwować przesył danych w sieci komputerowej, należy wykorzystać program typu

Który z poniższych zapisów stanowi właściwy adres w wersji IPv6?

Po skompresowaniu adresu 2001:0012:0000:0000:0AAA:0000:0000:000B w protokole IPv6 otrzymujemy formę

Jakie narzędzie powinno się wykorzystać w systemie Windows, aby uzyskać informacje o problemach z systemem?

Metoda przekazywania tokena (ang. token) jest wykorzystywana w strukturze

W jakim systemie występuje jądro hybrydowe (kernel)?

Na ilustracji przedstawiono konfigurację dostępu do sieci bezprzewodowej, która dotyczy

Najbardziej nieinwazyjnym, a zarazem efektywnym sposobem naprawy komputera zainfekowanego wirusem typu rootkit jest

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Na których urządzeniach do przechowywania danych uszkodzenia mechaniczne są najczęściej spotykane?

Jaki protokół umożliwia terminalowe połączenie zdalne z urządzeniami, zapewniając przy tym transfer danych w sposób zaszyfrowany?