Pytanie 1

Jakie polecenie w systemie Linux pozwala na zarządzanie uprawnieniami do plików oraz katalogów?

Wynik: 0/40 punktów (0,0%)

Wymagane minimum: 20 punktów (50%)

Jakie polecenie w systemie Linux pozwala na zarządzanie uprawnieniami do plików oraz katalogów?

Jakie kanały są najodpowiedniejsze dla trzech sieci WLAN 2,4 GHz, aby zminimalizować ich wzajemne interferencje?

Brak odpowiedzi na to pytanie.

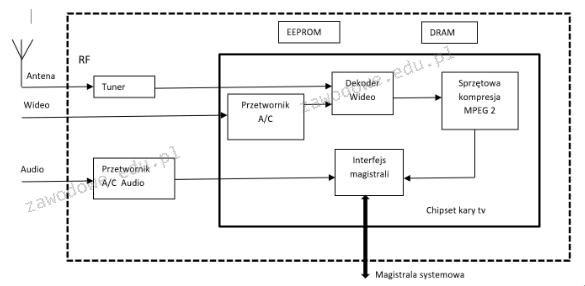

Na ilustracji przedstawiono diagram blokowy karty

Brak odpowiedzi na to pytanie.

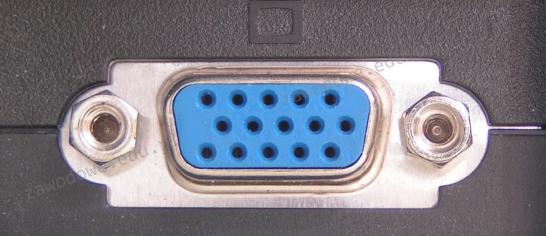

Złącze widoczne na ilustracji służy do podłączenia

Brak odpowiedzi na to pytanie.

Który algorytm służy do weryfikacji, czy ramka Ethernet jest wolna od błędów?

Brak odpowiedzi na to pytanie.

Planując pierwsze uruchomienie i konfigurację rutera, należy w pierwszej kolejności

Brak odpowiedzi na to pytanie.

Co się stanie, jeśli w systemie operacyjnym komputera zainstalowany zostanie program określany jako Trojan?

Brak odpowiedzi na to pytanie.

Które z poniższych poleceń służy do naprawienia głównego rekordu rozruchowego dysku twardego w systemie Windows?

Brak odpowiedzi na to pytanie.

W systemie Linux komenda ps wyświetli

Brak odpowiedzi na to pytanie.

Pierwszą usługą, która jest instalowana na serwerze, to usługa domenowa w Active Directory. W trakcie instalacji kreator automatycznie poprosi o zainstalowanie usługi serwera.

Brak odpowiedzi na to pytanie.

Jaki zakres grupy jest automatycznie przypisywany dla nowo stworzonej grupy w kontrolerze domeny systemu Windows Serwer?

Brak odpowiedzi na to pytanie.

W systemie Linux plik posiada uprawnienia ustawione na 765. Grupa przypisana do tego pliku ma możliwość

Brak odpowiedzi na to pytanie.

Jaką topologię fizyczną charakteryzuje zapewnienie nadmiarowych połączeń między urządzeniami sieciowymi?

Brak odpowiedzi na to pytanie.

Użycie trunkingowego połączenia między dwoma przełącznikami umożliwia

Brak odpowiedzi na to pytanie.

Na ilustracji widać

Brak odpowiedzi na to pytanie.

Jak nazywa się jednostka danych PDU w warstwie sieciowej modelu ISO/OSI?

Brak odpowiedzi na to pytanie.

Jakie polecenie w systemie Linux umożliwia wyświetlenie identyfikatora użytkownika?

Brak odpowiedzi na to pytanie.

Drugi monitor CRT, który jest podłączony do komputera, ma zastosowanie do

Brak odpowiedzi na to pytanie.

Jaką partycją w systemie Linux jest magazyn tymczasowych danych, gdy pamięć RAM jest niedostępna?

Brak odpowiedzi na to pytanie.

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Brak odpowiedzi na to pytanie.

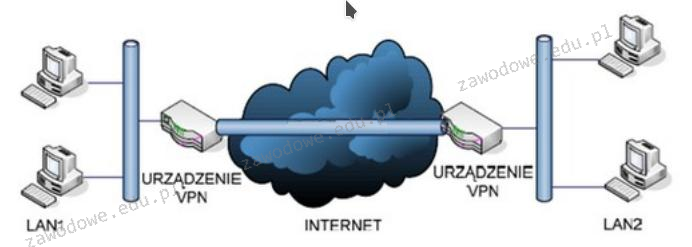

Schemat ilustruje zasadę funkcjonowania sieci VPN o nazwie

Brak odpowiedzi na to pytanie.

W środowisku Linux uruchomiono skrypt przy użyciu dwóch argumentów. Uzyskanie dostępu do wartości drugiego argumentu z wnętrza skryptu możliwe jest przez

Brak odpowiedzi na to pytanie.

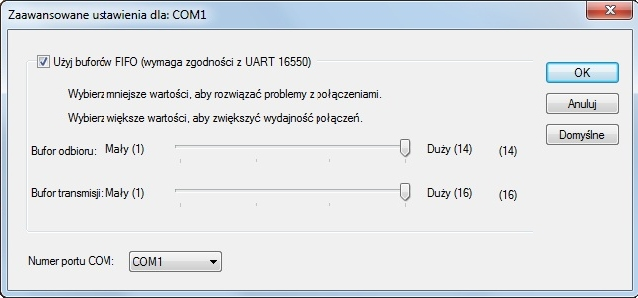

Ustawienia przedstawione na ilustracji odnoszą się do

Brak odpowiedzi na to pytanie.

Jakie polecenie służy do przeprowadzania aktualizacji systemu operacyjnego Linux korzystającego z baz RPM?

Brak odpowiedzi na to pytanie.

Jakiej klasy należy adres IP 130.140.0.0?

Brak odpowiedzi na to pytanie.

Które wbudowane narzędzie systemu Windows pozwala rozwiązywać problemy z błędnymi sektorami i integralnością plików?

Brak odpowiedzi na to pytanie.

Ile maksymalnie urządzeń, wliczając w nie huby oraz urządzenia końcowe, może być podłączonych do interfejsu USB za pomocą magistrali utworzonej przy użyciu hubów USB?

Brak odpowiedzi na to pytanie.

Komputer dysponuje adresem IP 192.168.0.1, a jego maska podsieci wynosi 255.255.255.0. Który adres stanowi adres rozgłoszeniowy dla podsieci, do której ten komputer przynależy?

Brak odpowiedzi na to pytanie.

Jakie narzędzie jest używane do diagnozowania łączności między hostami w systemie Windows?

Brak odpowiedzi na to pytanie.

Sieć komputerowa, która obejmuje wyłącznie urządzenia jednej organizacji, w której dostępne są usługi realizowane przez serwery w sieci LAN, takie jak strony WWW czy poczta elektroniczna to

Brak odpowiedzi na to pytanie.

Wartość wyrażana w decybelach, będąca różnicą pomiędzy mocą sygnału przekazywanego w parze zakłócającej a mocą sygnału generowanego w parze zakłócanej to

Brak odpowiedzi na to pytanie.

Na dysku obok systemu Windows zainstalowano system Linux Ubuntu. W celu ustawienia kolejności uruchamiania systemów operacyjnych, konieczna jest modyfikacja zawartości

Brak odpowiedzi na to pytanie.

Jakie medium transmisyjne stosują myszki bluetooth do łączności z komputerem?

Brak odpowiedzi na to pytanie.

Która lokalizacja umożliwia utworzenie kopii zapasowej dysku systemowego Windows 11?

Brak odpowiedzi na to pytanie.

Użycie którego z urządzeń może prowadzić do wzrostu liczby kolizji pakietów w sieci?

Brak odpowiedzi na to pytanie.

Termin określający zdolność do rozbudowy sieci to

Brak odpowiedzi na to pytanie.

Jakie jest najbardziej typowe dla topologii gwiazdy?

Brak odpowiedzi na to pytanie.

Które złącze powinna posiadać karta graficzna, aby można było bezpośrednio ją połączyć z telewizorem LCD wyposażonym wyłącznie w analogowe złącze do podłączenia komputera?

Brak odpowiedzi na to pytanie.

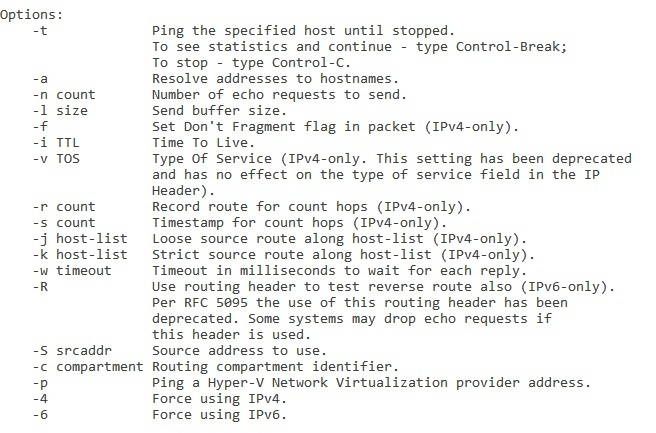

Aby wyświetlić przedstawione opcje polecenia ping, należy w wierszu polecenia systemu Windows zapisać

Brak odpowiedzi na to pytanie.

Jakie ustawienia dotyczące protokołu TCP/IP zostały zastosowane dla karty sieciowej, na podstawie rezultatu uruchomienia polecenia IPCONFIG /ALL w systemie Windows?

Karta bezprzewodowej sieci LAN Połączenie sieci bezprzewodowej:

Sufiks DNS konkretnego połączenia :

Opis. . . . . . . . . . . . . . . : Atheros AR5006EG Wireless Network Adapter

Adres fizyczny. . . . . . . . . . : 00-15-AF-35-65-98

DHCP włączone . . . . . . . . . . : Tak

Autokonfiguracja włączona . . . . : Tak

Adres IPv6 połączenia lokalnego . : fe80::8c5e:5e80:f376:fbax9(Preferowane)

Adres IPv4. . . . . . . . . . . . : 192.168.1.102(Preferowane)

Maska podsieci. . . . . . . . . . : 255.255.255.0

Dzierżawa uzyskana. . . . . . . . : 16 lutego 2009 16:51:02

Dzierżawa wygasa. . . . . . . . . : 17 lutego 2009 16:51:01

Brama domyślna. . . . . . . . . . : 192.168.1.1

Serwer DHCP . . . . . . . . . . . : 192.168.1.1

Serwery DNS . . . . . . . . . . . : 194.204.159.1

194.204.152.34

NetBIOS przez Tcpip. . . . . . . : WłączonyBrak odpowiedzi na to pytanie.