Pytanie 1

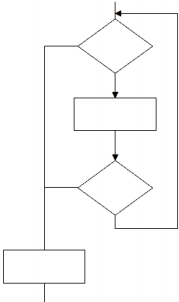

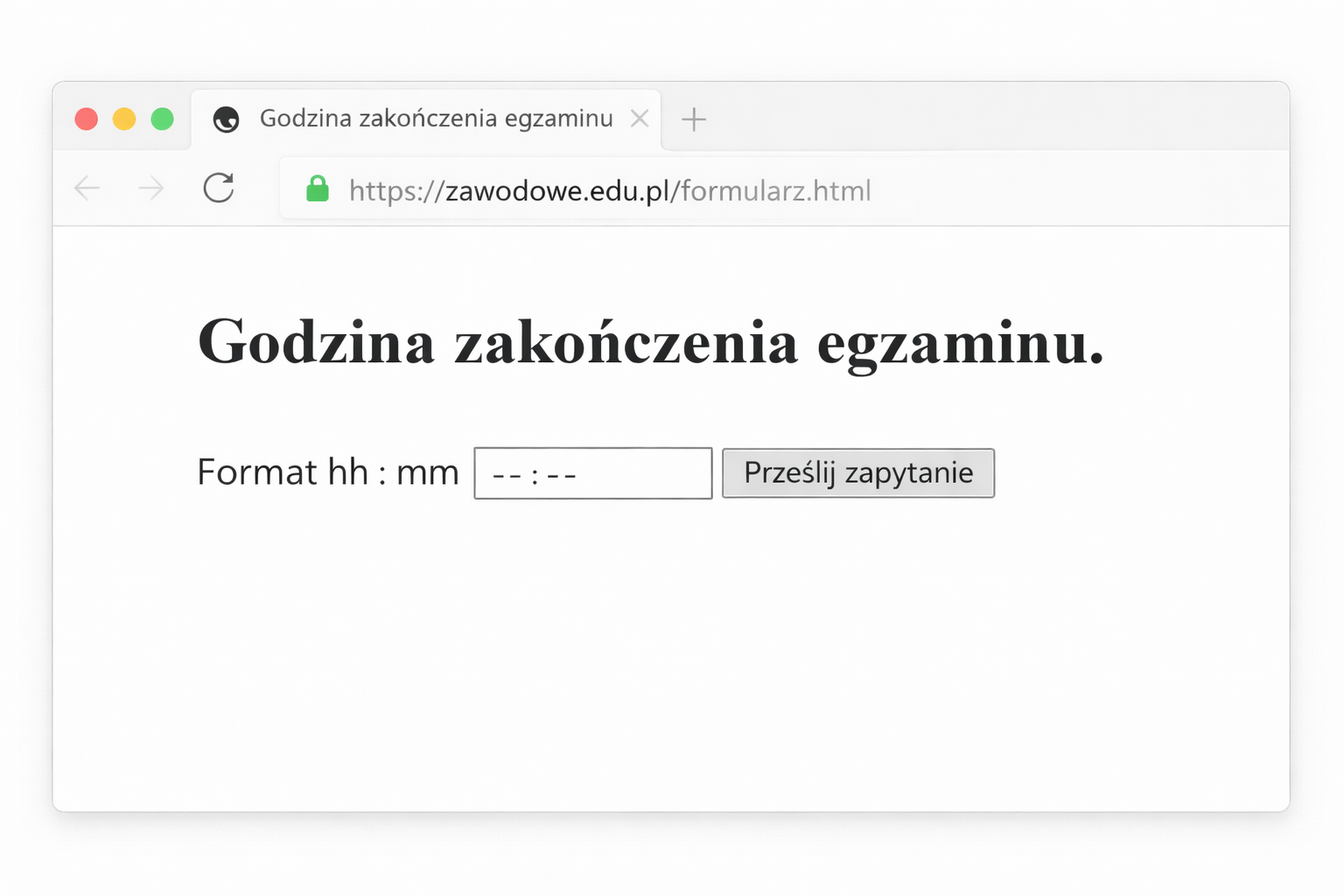

W zaprezentowanym fragmencie algorytmu użyto

Wynik: 34/40 punktów (85,0%)

Wymagane minimum: 20 punktów (50%)

W zaprezentowanym fragmencie algorytmu użyto

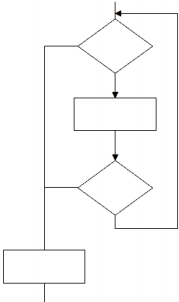

Tabele Klienci oraz Zgloszenia są związane relacją jeden do wielu. Jakie polecenie należy wydać, aby uzyskać tylko opis zgłoszenia oraz odpowiadające mu nazwisko klienta dla zgłoszenia numer 5?

W trakcie edycji grafiki rastrowej w aplikacji obsługującej kanały, dodanie kanału alfa oznacza

Jak utworzyć klucz obcy na wielu kolumnach podczas definiowania tabeli?

W programowaniu tylko jedna zmienna z wbudowanego typu może przyjmować zaledwie dwie wartości. Jakie to jest?

Proces normalizacji tabel ma na celu

W języku JavaScript, aby uzyskać element wykorzystując metodę getElementById, jaką właściwością można zmienić jego zawartość?

Który efekt został zaprezentowany na filmie?

Kiedy zakończy się wykonanie poniższego fragmentu kodu w języku C/C++, do zmiennej zwanej zmienna2 zostanie przypisane:

| ... int zmienna1 = 158; int *zmienna2 = &zmienna1; |

Które z wymienionych stwierdzeń na temat zasad programowania w PHP jest prawdziwe?

Który z kodów PHP sprawi, że zostanie wyświetlona sformatowana data oraz czas ostatnich odwiedzin użytkownika witryny, natomiast podczas pierwszej wizyty nic się nie wyświetli?

|

Jakie polecenie pozwala na dodanie kolumny zadaniekompletne do tabeli zadania?

Funkcja PHP var_dump() wyświetla informację na temat zmiennej: jej typ i wartość. Wynikiem dla przedstawionego fragmentu kodu jest:

$x = 59.85; var_dump($x);

Znacznik <ins> w HTML jest używany do wskazywania

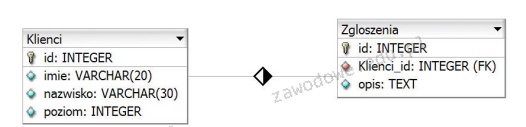

Wskaż element, który definiuje pole edycyjne formularza zgodne z ilustracją

Która z zasad dotyczących użycia semantycznych znaczników sekcji w języku HTML 5 jest poprawna?

Aby z tabeli Pracownicy wybrać tylko nazwiska kończące się na literę „i”, można zastosować następującą kwerendę SQL

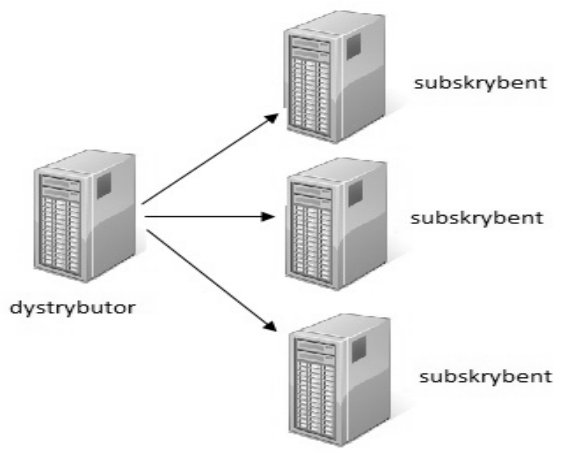

Model fizyczny replikacji bazy danych pokazany na ilustracji jest modelem

W systemie MySQL trzeba użyć polecenia REVOKE, aby użytkownikowi anna cofnąć możliwość wprowadzania zmian jedynie w definicji struktury bazy danych. Odpowiednia komenda do odebrania tych uprawnień ma postać

Rozmiar grafiki JPEG zamieszczonej na stronie www może wpływać na

Które z pojęć programowania obiektowego w języku JavaScript odnosi się do dostępu do pól i metod jedynie z poziomu klasy, w której zostały one zadeklarowane?

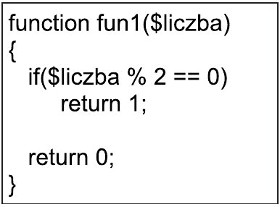

Funkcja zapisana w języku PHP ma postać jak poniżej. Jej zadaniem jest

| function fun1($liczba) { if($liczba % 2 == 0) return 1; return 0; } |

W języku HTML aby zdefiniować słowa kluczowe strony, należy użyć zapisu

W SQL po wykonaniu zapytania ALTER TABLE osoba DROP COLUMN grupa; co się stanie?

Który typ danych jest przeznaczony do zapisywania daty urodzenia uczniów w bazie danych szkoły?

Jakiej właściwości CSS należy użyć, aby ustalić marginesy wewnętrzne dla danego elementu?

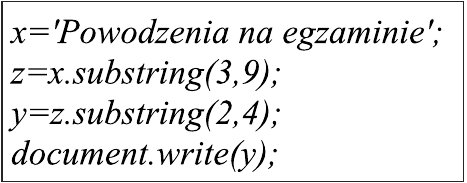

Poniżej zamieszczony fragment skryptu w JavaScript zwróci

Narzędziem do zarządzania bazą danych wbudowanym w pakiet XAMPP jest

Jaką funkcję pełni funkcja CONCAT() w SQL?

Aby zdefiniować pole w klasie, do którego dostęp mają jedynie metody tej klasy, a które jest niedostępne dla klas dziedziczących, konieczne jest zastosowanie kwalifikatora dostępu

Poziom izolacji transakcji Repeatable Read (tryb powtarzalnego odczytu) używany przez MS SQL jest związany z problemem

W poleceniu CREATE TABLE zastosowanie klauzuli PRIMARY KEY przy definiowaniu kolumny tabeli spowoduje, że ta kolumna stanie się

Jaką wartość przyjmie zmienna po wykonaniu poniższego fragmentu kodu w JavaScript?

| var w=0; var i=1; for (i = 1; i < 50; i++) { if (i%2 == 0) w += i; } |

Zapis koloru w formacie #ff00e0 odpowiada zapisowi

Funkcja zapisana w języku PHP wygląda tak patrz ramka): Jej celem jest

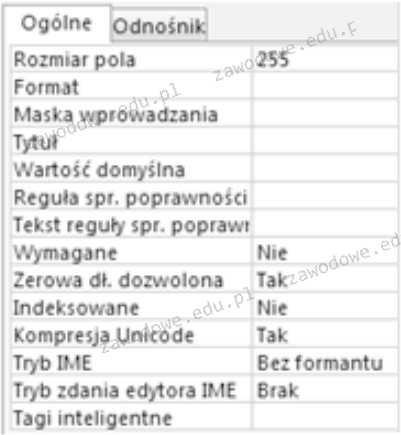

Jaką właściwość pola w tabeli powinno się ustawić, aby akceptowało ono wyłącznie dane liczbowe?

Jakie zadania programistyczne mogą być realizowane wyłącznie po stronie klienta w przeglądarce?

Poniżej zaprezentowano fragment kodu w języku HTML:

<ol>

<li>punkt 1</li>

<li>punkt 2</li>

<ul>

<li>podpunkt1</li>

<li>podpunkt2</li>

<li>podpunkt3</li>

</ul>

<li>punkt3</li>

</ol>

W języku PHP wykorzystano funkcję ```is_float()```. Które z poniższych wywołań tej funkcji zwróci rezultat true?

W kodzie CSS zapis ```a[target="_blank"] {color:yellow;}``` spowoduje, że kolor żółty zostanie przypisany do tekstu