Pytanie 1

Właściwością charakterystyczną lokalnej wirtualnej sieci, znanej jako sieć natywna, jest

Wynik: 32/40 punktów (80,0%)

Wymagane minimum: 20 punktów (50%)

Właściwością charakterystyczną lokalnej wirtualnej sieci, znanej jako sieć natywna, jest

Standardy 802.11 b oraz g dzielą dostępne pasmo na nakładające się kanały, których częstotliwości środkowe różnią się o 5 MHz. Zgodnie z ETSI w Europie można wyróżnić takie kanały

Którego urządzenia dotyczy specyfikacja?

| Standard | IEEE 802.3/u/ab/x, IEEE 802.1P/Q |

| Porty | 1x 10/100/1000 Mbps RJ-45 |

| Magistrala | PCI 32 bit |

| Chipset | RTL8169SC |

| Tryb pracy | Half/Full Duplex |

| VLAN | tak |

| Jumbo frames | tak |

| Slot bootrom | tak |

| Zgodność z ACPI | tak |

| Sterowniki | Windows98/Me/NT/2000/XP/Vista, Linux, NetWare 4.x/5.x/6.x |

| Certyfikaty | CE, FCC |

| Gwarancja | 24 miesiące |

| Producent | TP-Link |

Który z poniższych adresów jest adresem niepublicznym?

Przekazywanie informacji o trasach pomiędzy różnymi protokołami routingu to

Który z adresów może być użyty do adresacji w sieci publicznej?

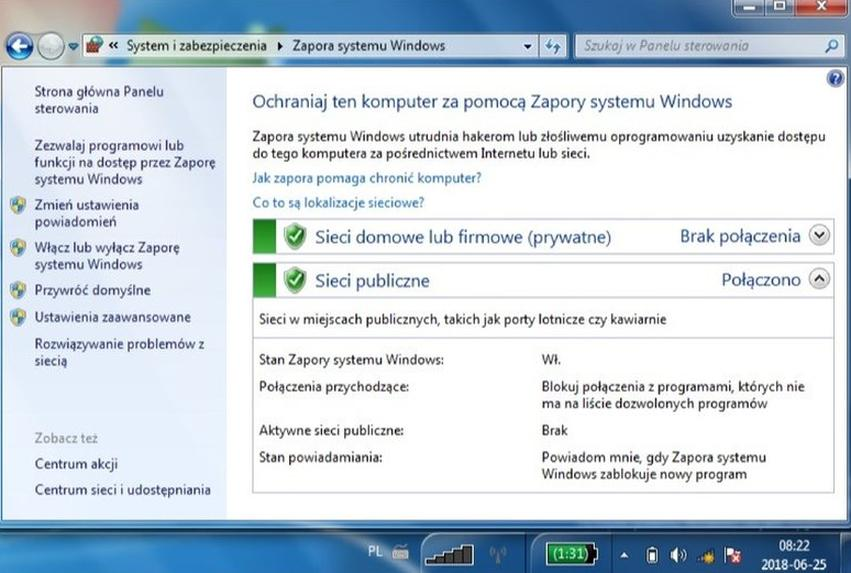

Zrzut ekranowy przedstawiony na rysunku informuje o tym, że w systemie

Jaką rolę odgrywa parametr boot file name w serwerze DHCP?

Który z poniższych komunikatów nie jest obecny w pierwotnej wersji protokołu zarządzania siecią SNMPv1 (Simple Network Management Protocol)?

Access Point to sprzęt

Jaką regułę należy zastosować, aby skutecznie zablokować ruch przychodzący na domyślny port telnet w łańcuchu INPUT, gdy polityka domyślna akceptuje wszystkie połączenia w programie iptables?

Na powstawanie pętli routingu nie mają wpływu

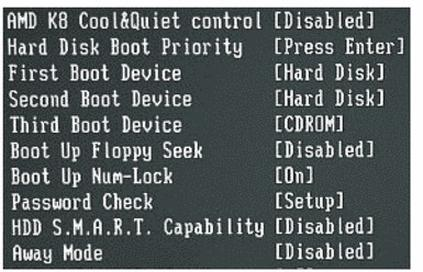

Którą z opcji BIOS-u należy zmodyfikować, aby system startował z napędu optycznego?

Jak wiele maksymalnych sieci można uzyskać dzieląc sieć o adresie 182.160.17.0/24 na równe podsieci, z których każda zawiera trzydzieści dwa adresy?

Co jest głównym celem stosowania protokołu VLAN?

Interfejs rutera ma adres 192.200.200.5/26. Ile dodatkowych urządzeń może być podłączonych w tej podsieci?

Z jakiego zakresu adresów IP mechanizm APIPA (Automatic Private IP Addressing) przydzieli komputerowi adres, jeśli serwer DHCP w sieci nie funkcjonuje?

Ruter to urządzenie stanowiące węzeł w sieci, które działa

Który rodzaj adresowania jest obecny w protokole IPv4, ale nie występuje w IPv6?

Który z protokołów routingu wykorzystuje metodę wektora odległości?

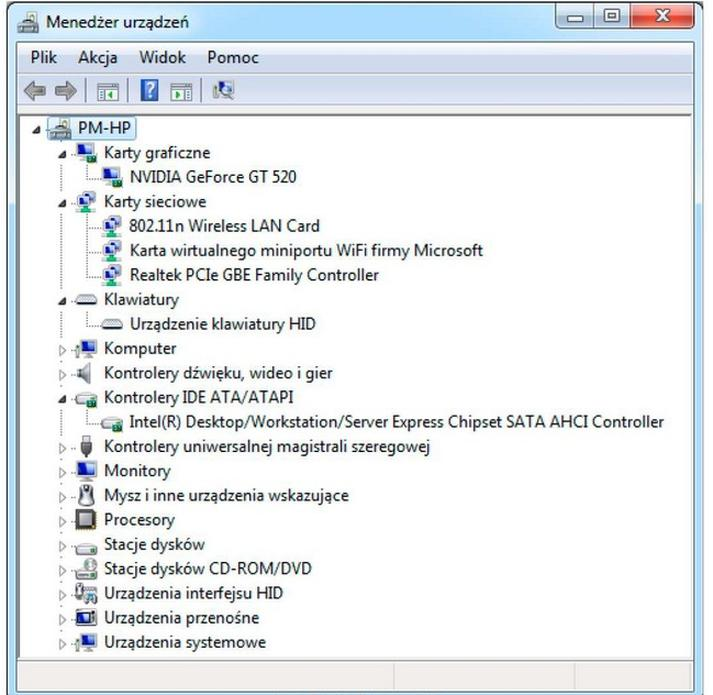

Z informacji przedstawionych na zrzucie ekranowym wynika, że

Jakie narzędzie należy wykorzystać do aktualizacji sterownika urządzenia w systemie MS Windows?

Jakie skutki dla ustawień systemu BIOS ma zwarcie zworki na płycie głównej oznaczonej jako CLR lub CLRTC albo CLE?

Jakiego adresu IPv4 powinien użyć interfejs rutera, aby mógł funkcjonować w sieci z adresem 120.120.120.128/29?

Aby obliczyć adres sieci na podstawie podanego adresu hosta oraz maski sieci w formie binarnej, konieczne jest użycie operatora logicznego

Która edycja protokołu SNMP (Simple Network Management Protocol) umożliwia autoryzację oraz zabezpieczoną komunikację?

Jakie polecenie w systemach Unix wykorzystywane jest do monitorowania ruchu w sieci?

Technologia umożliwiająca automatyczną identyfikację oraz instalację sprzętu to

Jaką maksymalną liczbę komputerów da się bezpośrednio połączyć z modemem ADSL2+?

Które z poniższych stwierdzeń na temat komutacji pakietów nie jest poprawne?

Aby umożliwić użytkownikom sieci lokalnej przeglądanie stron www przy użyciu protokołów HTTP i HTTPS, konieczne jest odpowiednie skonfigurowanie firewalla, aby przepuszczał ruch na portach

Aby umożliwić dostęp do Internetu dla komputerów, tabletów i innych urządzeń w domu lub mieszkaniu, konieczne jest zastosowanie rutera

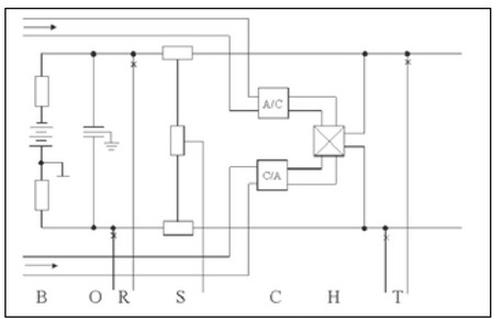

Na rysunku przedstawiono schemat funkcjonalny

Z jakiej liczby bitów składa się adres fizyczny karty sieciowej używającej technologii Ethernet?

Protokół, który określa, które porty przełącznika w sieci powinny być zablokowane, aby uniknąć tworzenia pętli rutingu w drugiej warstwie modelu OSI, to protokół

Który adres docelowy IPv6 nie jest kierowany poza pojedynczy węzeł sieci i nie jest przesyłany przez routery?

Którą z opcji w menu głównym BIOS-u należałoby wybrać, aby skonfigurować datę systemową?

Aby zmienić datę systemową w komputerze, należy w menu BIOS Setup wybrać opcję

Jakie jest zastosowanie programu traceroute w systemach Unix?

Na rysunku przedstawiono ekran konfiguracyjny