Pytanie 1

Która z wymienionych bibliotek pozwala na obsługę zdarzeń związanych z myszą w aplikacjach desktopowych?

Wynik: 31/40 punktów (77,5%)

Wymagane minimum: 20 punktów (50%)

Która z wymienionych bibliotek pozwala na obsługę zdarzeń związanych z myszą w aplikacjach desktopowych?

W zaprezentowanym fragmencie kodu występuje błąd logiczny. Na czym on polega?

int x = 0; while (x != 0 || x != 5) { std::cout << x << " "; x++; }

Który z wymienionych poniżej typów danych stanowi przykład typu stałoprzecinkowego?

Co to jest PWA (Progressive Web App)?

Która z poniższych technik NIE jest związana z optymalizacją wydajności strony internetowej?

Co to jest CSS Grid?

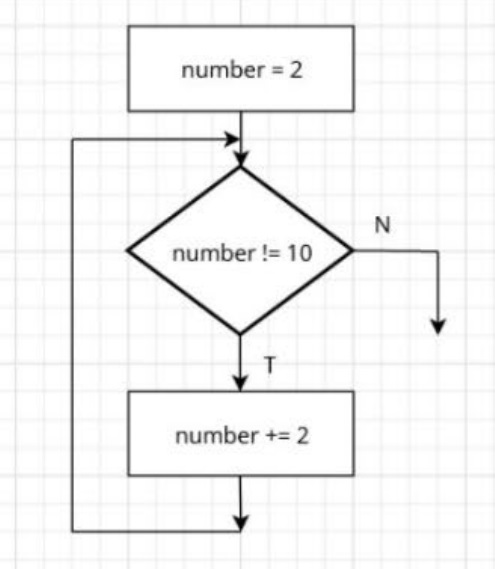

Algorytm zaprezentowany w zadaniu można zrealizować w języku Java wykorzystując instrukcję

Przedstawiony na filmie kod napisany w języku C++ nie kompiluje się. Co należy zmienić w tym kodzie, aby proces kompilacji wykonał się bez błędów?

W jakiej sytuacji wykorzystanie stosu będzie korzystniejsze niż lista podczas projektowania zestawu danych?

Co zostanie wyświetlone po wykonaniu poniższego kodu JavaScript?

const promise = new Promise((resolve, reject) => { setTimeout(() => { resolve('success'); }, 1000); }); promise .then(res => { console.log(res); return 'first then'; }) .then(res => { console.log(res); });

Jakie narzędzie można wykorzystać do stworzenia mobilnej aplikacji cross-platform w języku C#?

Która z metod zarządzania projektem jest oparta na przyrostach realizowanych w sposób iteracyjny?

Który protokół jest wykorzystywany do transferu plików między klientem a serwerem?

Kod funkcji "wykonaj()" przedstawiony poniżej weryfikuje, czy

bool wykonaj(int argument) { int T[] = {4, 15, -2, 9, 202}; for(int i=0; i<5; i++) { if(T[i] == argument) return true; } return false; }

Które z poniżej wymienionych afirmacji najtrafniej charakteryzuje proces interpretacji kodu?

W przedstawionej ramce znajduje się fragment opisu metody compile języka Java wykorzystywanej w kontekście wyrażeń regularnych. Który symbol powinien być użyty, aby znaleźć dopasowanie na końcu tekstu?

| Metacharacter | Description |

|---|---|

| | | Find a match for any one of the patterns separated by | as in: cat|dog|fish |

| . | Find just one instance of any character |

| ^ | Finds a match as the beginning of a string as in: ^Hello |

| $ | Finds a match at the end of the string as in: World$ |

| \d | Find a digit |

| \s | Find a whitespace character |

| \b | Find a match at the beginning of a word like this: \bWORD, or at the end of a word like this: WORD\b |

| \uxxxx | Find the Unicode character specified by the hexadecimal number xxxx |

| Źródło https://www.w3schools.com/java/java_regex.asp dostęp 20.08.2020 | |

Która z wymienionych sytuacji stanowi naruszenie praw autorskich?

Jakie są różnice między konstruktorem a zwykłą metodą w klasie?

Co to jest Webpack?

Jakie jest podstawowe zadanie firewalla w systemie komputerowym?

Zalecenia standardu WCAG 2.0 dotyczące percepcji koncentrują się na

Przedstawione logo praw Creative Commons umożliwia bezpłatne użytkowanie dzieła:

Jaka jest złożoność obliczeniowa poniższego algorytmu?

for (int i = 0; i < n; i++) { for (int j = 0; j < n; j++) { for (int k = 0; k < n; k++) { array[i][j][k] = i + j + k; } } }

W przedstawionych funkcjonalnie równoważnych kodach źródłowych po przeprowadzeniu operacji w zmiennej b zostanie zapisany wynik:

| Python: | C++/C#/Java: |

x = 5.96; b = int(x); | double x = 5.96; int b = (int)x; |

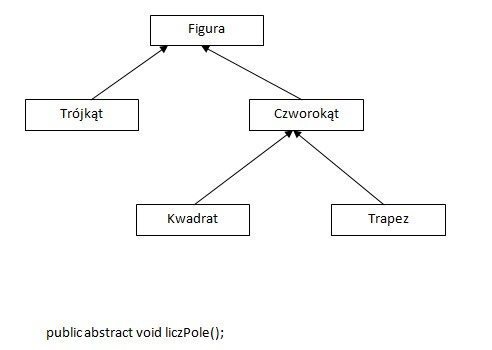

Przyjmując, że opisana hierarchia klas właściwie odzwierciedla figury geometryczne i każda figura ma zdefiniowaną metodę do obliczania pola, to w której klasie można znaleźć deklarację metody liczPole()?

Który z algorytmów ma złożoność O(n²)?

Jakie elementy powinny być uwzględnione w scenariuszu testów aplikacji?

Z analizy złożoności obliczeniowej algorytmów sortowania dla dużych zbiorów danych (powyżej 100 elementów) wynika, że najefektywniejszą metodą jest algorytm sortowania:

| sortowanie bąbelkowe | O(n²) |

| sortowanie przez wstawianie | O(n²) |

| sortowanie przez scalanie | O(n log n) |

| sortowanie przez zliczanie | O(n) |

| sortowanie kubełkowe | O(n²) |

Jakie oznaczenie posiada norma krajowa w Polsce?

Jaki jest główny cel normalizacji baz danych?

Jakie znaczenie ma polimorfizm w programowaniu obiektowym?

Co to jest framework?

Który z wymienionych algorytmów jest algorytmem opartym na iteracji?

Zaproponowany fragment kodu w języku Java wypełnia tablicę elementami:

int[] tablica = new int [10]; int j = 2; for (int i = 0; i < 10; i++) { tablica[i] = j; j += 2; }

Jakie środki ochrony zbiorowej najlepiej chronią kręgosłup w warunkach pracy biurowej?

Co to jest debouncing w JavaScript?

Zaznaczone elementy w przedstawionych obramowaniach mają na celu:

Fragment kodu w WPF/XAML:

<Windows Title="Tekst"...>Fragment kodu w Java:

public class Okno extends JFrame { ... public Okno() { super(); this.setTitle("Tekst"); } ...

Definicja konstruktora dla zaprezentowanej klasy w języku C++ może być sformułowana jak poniżej:

class Owoc { public: double waga; string nazwa; Owoc(double waga, string nazwa); };

Owoc::Owoc(double waga, string nazwa) { this -> waga = waga; this -> nazwa = nazwa; }

Construct::Owoc(double waga, string nazwa) { this -> waga = waga; this -> nazwa = nazwa; }

Construct::Owoc(double waga, string nazwa) { this.waga = waga; this.nazwa = nazwa; }

Owoc::Owoc(double waga, string nazwa) { this.waga = waga; this.nazwa = nazwa; }

Który z poniższych przykładów stanowi aplikację mobilną wykorzystującą bazę danych?

W jaki sposób można załadować tylko komponent z biblioteki React?