Pytanie 1

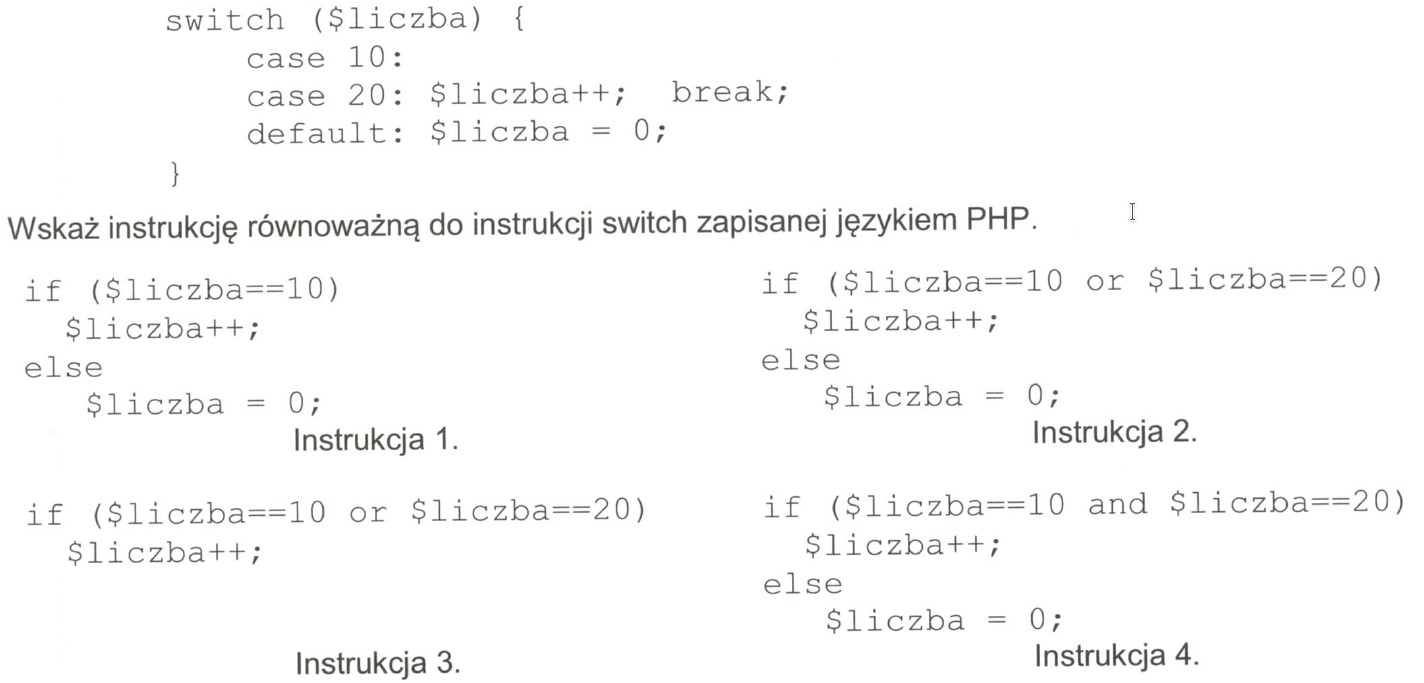

Wskaź, która instrukcja jest równoważna z instrukcją switch w języku PHP?

Wynik: 24/40 punktów (60,0%)

Wymagane minimum: 20 punktów (50%)

Wskaź, która instrukcja jest równoważna z instrukcją switch w języku PHP?

Jakie źródło danych może posłużyć do stworzenia raportu?

Jaką czynność należy wykonać przed przystąpieniem do tworzenia kopii zapasowej danych w bazie MySQL?

Jakim kodem określa się kolor czerwony?

W trakcie weryfikacji stron internetowych nie analizuje się

W HTML 5 atrybut action jest wykorzystywany w znaczniku

Jakim sposobem w języku PHP można zapisać komentarz zajmujący kilka linii?

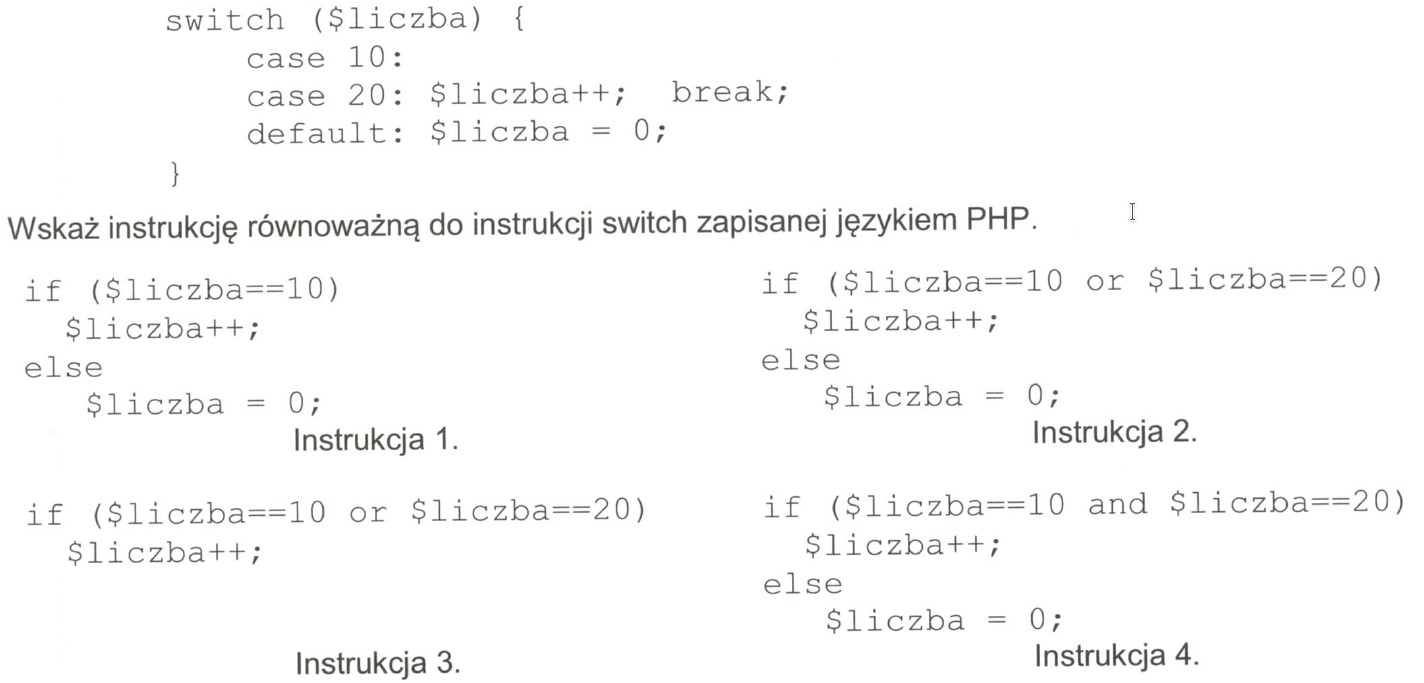

Przedstawiony algorytm umożliwia wyliczenie

Wskaż pole edycyjne sformatowane przedstawionym stylem CSS

|

Input 1. Podaj imię: Input 2. Podaj imię: Input 3. Podaj imię: Input 4. Podaj imię: Agnieszka |

Jakie funkcje może pełnić program FileZilla?

Jaki zapis w języku C++ definiuje komentarz jednoliniowy?

W języku CSS zapis

h2 {background-color: green;}spowoduje, że kolor zielony będzie dotyczył:

Które kolory tła zostały przypisane odpowiednio do akapitów o identyfikatorach 1, 2, 3, 4?

<p id="1" style="background-color:rgb(128,128,128);"> Akapit 1</p> <p id="2" style="background-color:rgb(255,255,0);"> Akapit 2</p> <p id="3" style="background-color:rgb(0,128,0);"> Akapit 3</p> <p id="4" style="background-color:rgb(0,0,255);"> Akapit 4</p>

Aby uzyskać przezroczyste tło w obrazie formatu JPG, należy wykonać

Która wartość tekstowa nie pasuje do podanego w ramce wzorca wyrażenia regularnego?

(([A-ZŁŻ][a-ząęóżźćńłś]{2,})(-[A-ZŁŻ][a-ząęóżźćńłś]{2,})?)

Skrypt PHP wyświetla aktualny czas w formacie godzina:minuta:sekunda, na przykład 15:38:20. Czas w tym formacie zostanie uzyskany dzięki funkcji

Jaki styl CSS umożliwia ustawienie wyrównania tekstu do prawej strony?

W bazie danych znajdują się dwie tabele, które są ze sobą połączone relacją 1..n. Jakiej klauzuli SQL należy użyć, aby uzyskać odpowiadające sobie dane z obu tabel?

Aby udostępnić aplikację PHP w sieci, konieczne jest przesłanie jej plików źródłowych na serwer z wykorzystaniem protokołu

Która z podanych funkcji w języku PHP zwraca sumę połowy wartości a oraz połowy wartości b?

Aby obraz umieszczony za pomocą kodu HTML mógł być rozpoznawany przez programy wspierające osoby niewidome, konieczne jest określenie atrybutu

Kwerenda ma za zadanie w tabeli artykuly ALTER TABLE artykuly MODIFY cena float;

W PHP konstrukcja foreach stanowi rodzaj

W języku HTML, aby uzyskać następujący efekt formatowania

pogrubiony pochylony lub w górnym indeksie

należy zapisać kod:

Wynikiem działania poniższej pętli for w przedstawionym kodzie PHP jest wyświetlenie liczb:

<?php for($i=5;$i>1;$i-=2) echo ($i%2)." "; ?>

Instrukcja w języku SQL GRANT ALL PRIVILEGES ON klienci TO pracownik

Jakie zadania programistyczne mogą być realizowane wyłącznie po stronie klienta w przeglądarce?

W języku PHP chcąc wyświetlić ciąg n znaków @, należy użyć funkcji

|

Który z linków ma poprawną formę?

W edytorze grafiki rastrowej funkcja „dodaj kanał alfa” umożliwia

Jaką wartość w formacie heksadecymalnym będzie miała barwa określona kodem rgb(255, 10, 22)?

ALTER TABLE transport MODIFY COLUMN rok_produkcji INT;Wykonanie powyższej kwerendy SQL w bazie MySQL spowoduje:

W CSS zastosowano regułę: float:left; dla bloku. Jakie będzie jej zastosowanie?

Które z poniższych twierdzeń na temat języków programowania jest FAŁSZYWE?

Jakie zapytanie umożliwi Administratorowi odebranie uprawnień do przeglądania oraz edytowania danych w bazie gazeta, dla użytkownika redaktor?

Który efekt został zaprezentowany na filmie?

Celem testów wydajnościowych jest ocena

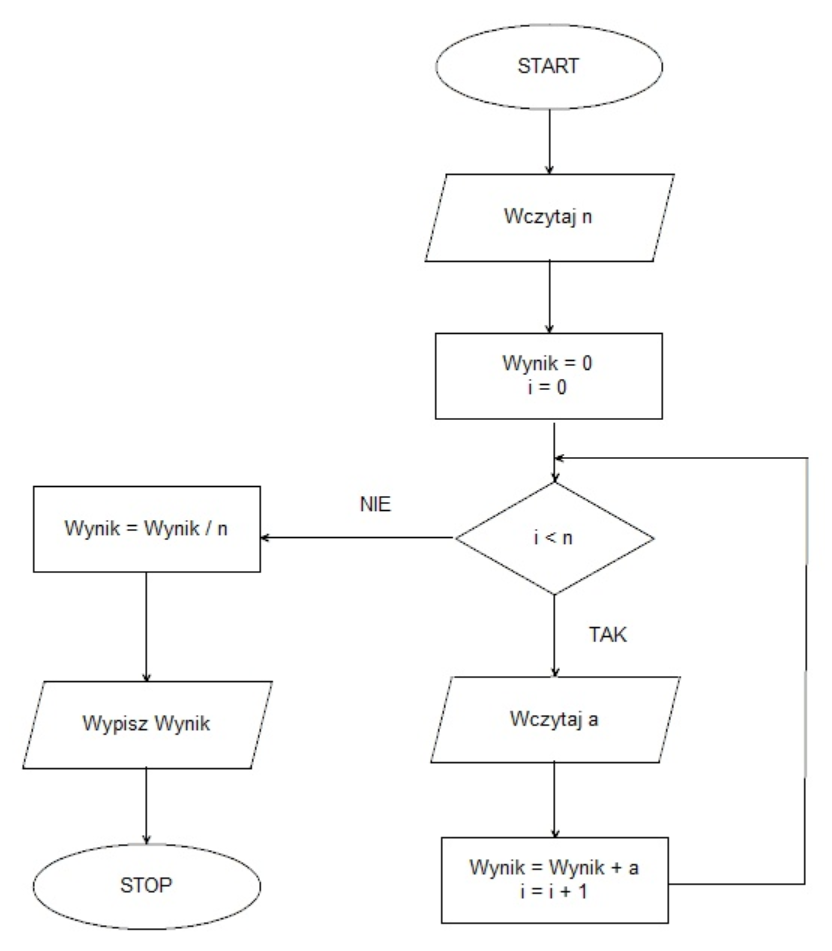

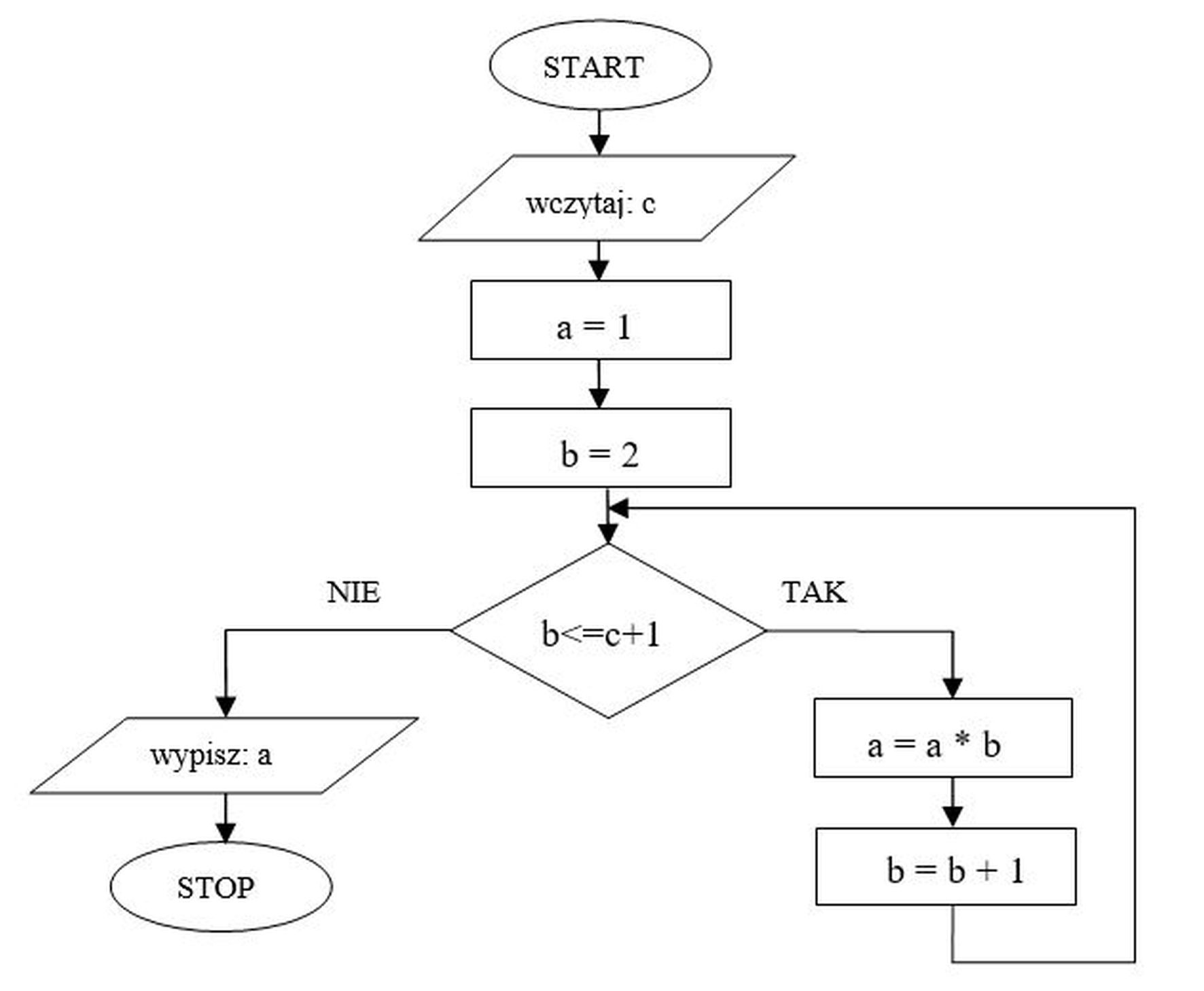

Wynikiem działania algorytmu dla c = 3 jest liczba

Jaką kwerendę w bazie MariaDB należy zastosować, aby wybrać artykuły z cenami mieszczącymi się w zakresie obustronnie domkniętym <10, 20>?

Aby dodać nowy rekord do tabeli Pracownicy, konieczne jest zastosowanie polecenia SQL