Pytanie 1

Polecenie df w systemie Linux umożliwia

Wynik: 27/40 punktów (67,5%)

Wymagane minimum: 20 punktów (50%)

Polecenie df w systemie Linux umożliwia

Użytkownik drukarki samodzielnie i poprawnie napełnił pojemnik z tonerem. Po jego zamontowaniu drukarka nie podejmuje się próby drukowania. Co może być przyczyną tej usterki?

Jaką wartość liczbową reprezentuje zapis binarny 01010101?

Zanim przystąpisz do modernizacji komputerów osobistych oraz serwerów, polegającej na dodaniu nowych modułów pamięci RAM, powinieneś zweryfikować

Który z poniższych elementów jest częścią mechanizmu drukarki atramentowej?

Ile par przewodów w standardzie 100Base-TX jest używanych do przesyłania danych w obie strony?

Która czynność nie służy do personalizacji systemu operacyjnego Windows?

Wartość sumy liczb binarnych 1010 i 111 zapisana w systemie dziesiętnym to

Jaką usługę wykorzystuje się do automatycznego przypisywania adresów IP do komputerów w sieci?

Które z poniższych poleceń w systemie Linux NIE pozwala na przeprowadzenie testów diagnostycznych sprzętu komputerowego?

Kabel typu skrętka, w którym każda para żył jest umieszczona w oddzielnym ekranie z folii, a wszystkie przewody znajdują się w jednym ekranie, ma oznaczenie

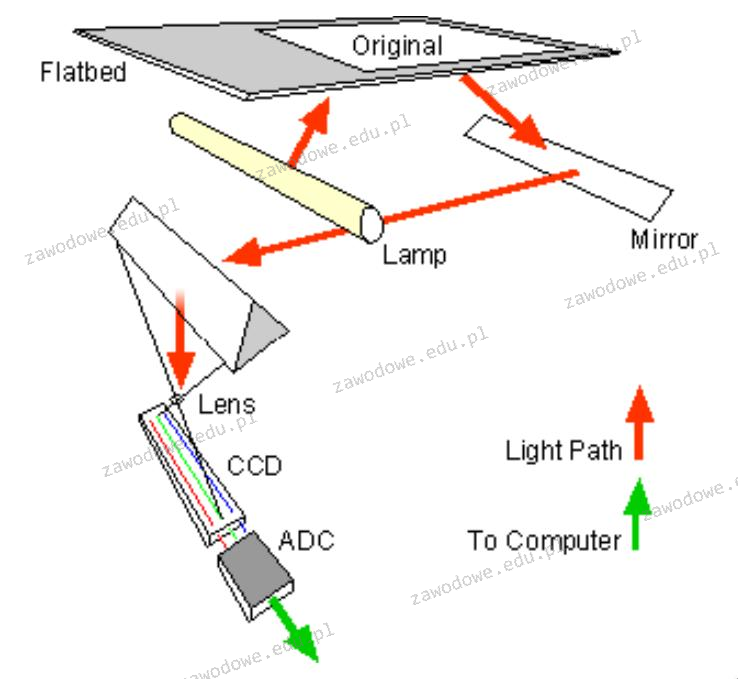

Zamieszczony poniżej diagram ilustruje zasadę działania skanera

Który z poniższych zapisów reprezentuje adres strony internetowej oraz przypisany do niego port?

Jakie elementy wchodzą w skład dokumentacji powykonawczej?

Jakie narzędzie jest używane do zakończenia skrętki wtykiem 8P8C?

Jakie medium transmisyjne w sieciach LAN zaleca się do użycia w budynkach zabytkowych?

Jakie urządzenie umożliwia połączenie sieci lokalnej z siecią rozległą?

Ile elektronów jest zgromadzonych w matrycy LCD?

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Zamiana baterii jest jedną z czynności związanych z użytkowaniem

Jakie polecenie w systemach operacyjnych Windows służy do prezentacji konfiguracji interfejsów sieciowych?

Włączenie systemu Windows w trybie diagnostycznym umożliwia

Brak danych dotyczących parzystości liczby lub znaku rezultatu operacji w ALU może sugerować usterki w funkcjonowaniu

Usługi na serwerze są konfigurowane za pomocą

Aby procesor działał poprawnie, konieczne jest podłączenie złącza zasilania 4-stykowego lub 8-stykowego o napięciu

Jakie składniki systemu komputerowego muszą być usuwane w wyspecjalizowanych zakładach przetwarzania ze względu na obecność niebezpiecznych substancji lub chemicznych pierwiastków?

Moduł w systemie Windows, który odpowiada za usługi informacyjne w Internecie, to

Narzędzie zaprezentowane na rysunku jest wykorzystywane do przeprowadzania testów

Proces aktualizacji systemów operacyjnych ma na celu przede wszystkim

Router w sieci LAN posiada przypisany adres IP 192.168.50.1. Został skonfigurowany w taki sposób, że przydziela komputerom wszystkie dostępne adresy IP w sieci 192.168.50.0 z maską 255.255.255.0. Jaka jest maksymalna liczba komputerów, które mogą działać w tej sieci?

Który standard IEEE 802.3 powinien być użyty w sytuacji z zakłóceniami elektromagnetycznymi, jeżeli odległość między punktem dystrybucyjnym a punktem abonenckim wynosi 200 m?

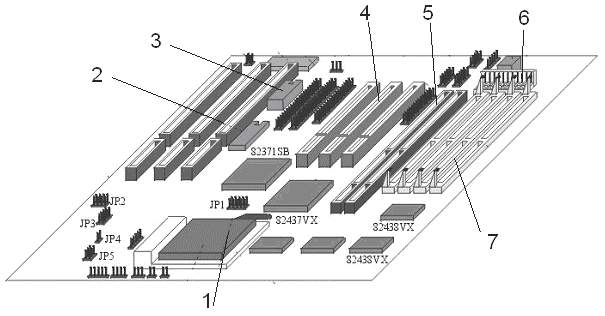

Na schemacie przedstawionej płyty głównej zasilanie powinno być podłączone do gniazda oznaczonego numerem

W systemie DNS, aby powiązać nazwę hosta z adresem IPv4, konieczne jest stworzenie rekordu

Które z urządzeń sieciowych jest przedstawione na grafice?

Jaki zapis w systemie binarnym odpowiada liczbie 91 w systemie szesnastkowym?

Ilustrowany schemat obrazuje zasadę funkcjonowania

W dokumentacji płyty głównej znajduje się informacja "Wsparcie dla S/PDIF Out". Co to oznacza w kontekście tej płyty głównej?

Główną czynnością serwisową w drukarce igłowej jest zmiana pojemnika

Element drukujący, składający się z wielu dysz połączonych z mechanizmem drukującym, znajduje zastosowanie w drukarce

Jaki jest adres broadcastowy dla sieci posiadającej adres IP 192.168.10.0/24?